Bài viết này hướng dẫn cấu hình IPsec Site-to-Site VPN giữa hai thiết bị Sophos Firewall XGS sử dụng firmware v22, nhằm xây dựng kết nối bảo mật giữa hai hệ thống mạng đặt tại hai địa điểm khác nhau.

Mục tiêu của bài lab:

- Thiết lập thành công đường hầm IPsec giữa hai firewall.

- Cho phép hai mạng LAN tại hai site truy cập và trao đổi dữ liệu với nhau.

- Đảm bảo toàn bộ lưu lượng truyền qua Internet được mã hóa an toàn.

- Kiểm tra và xác minh trạng thái hoạt động của VPN Tunnel.

- Hiểu rõ cơ chế hoạt động của Phase 1 (IKE SA) và Phase 2 (IPsec SA) trong quá trình thiết lập VPN.

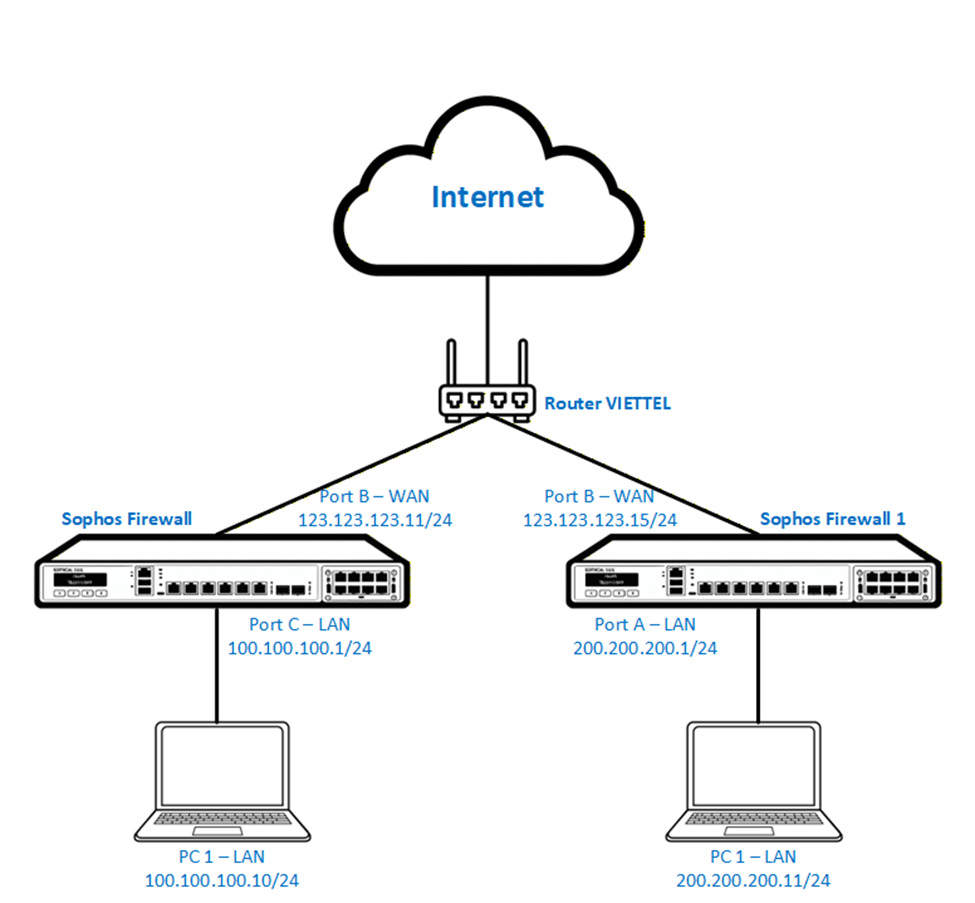

Môi trường triển khai:

- 02 Sophos Firewall XGS (Virtual Appliance).

- Cài đặt trên nền tảng ảo hóa Proxmox VE.

- Hai đầu sử dụng IP WAN tĩnh, được cấp từ firewall/router thật để mô phỏng môi trường thực tế.

Doanh nghiệp có hai site sử dụng hai thiết bị Sophos Firewall XGS kết nối ra Internet qua router Viettel với IP WAN lần lượt là 123.123.123.11 và 123.123.123.15. Mỗi site có một mạng LAN riêng là 100.100.100.0/24 và 200.200.200.0/24. Hiện tại hai mạng này không thể truy cập lẫn nhau qua Internet. Yêu cầu đặt ra là cho phép hai mạng LAN giao tiếp an toàn và ổn định. Giải pháp là triển khai VPN Site-to-Site IPsec để mã hóa và kết nối hai hệ thống qua Internet.

- Chuẩn bị thông tin cấu hình

- Tạo các Network Object (Host/Subnet)

- Cấu hình IPsec Site-to-Site VPN

- Tạo Firewall Rule cho phép lưu lượng LAN ↔ VPN

- Kiểm tra trạng thái hoạt động của VPN

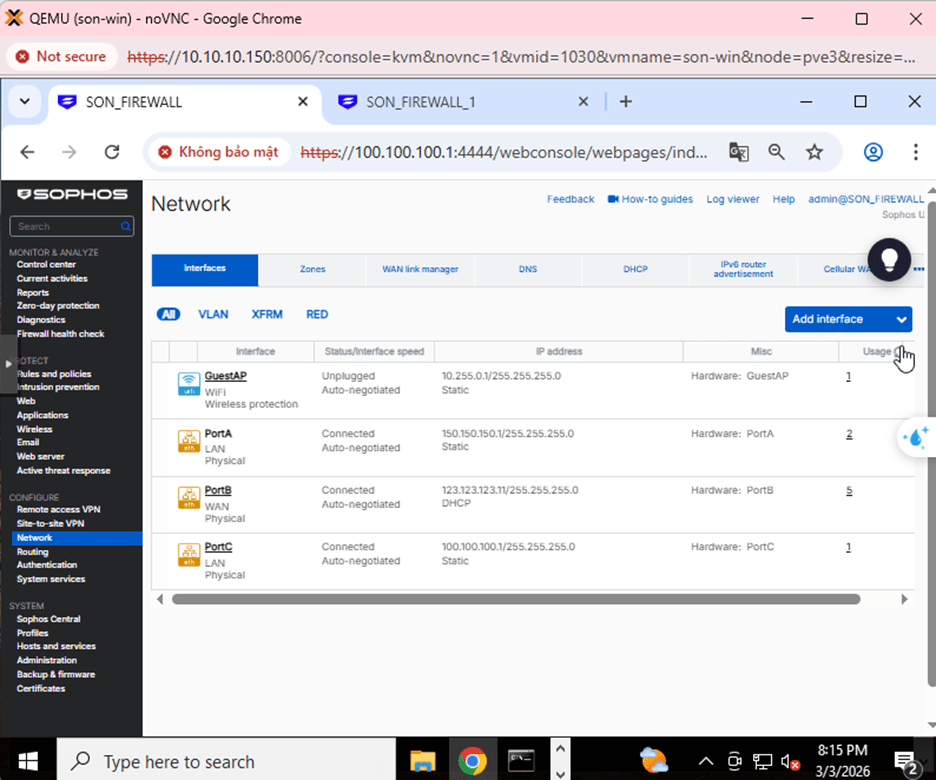

Bước 1: Kiểm tra cấu hình interface, Ở Sophos Firewall 1, Có cổng WAN IP là 123.123.123.11, LAN là 100.100.100.1/24

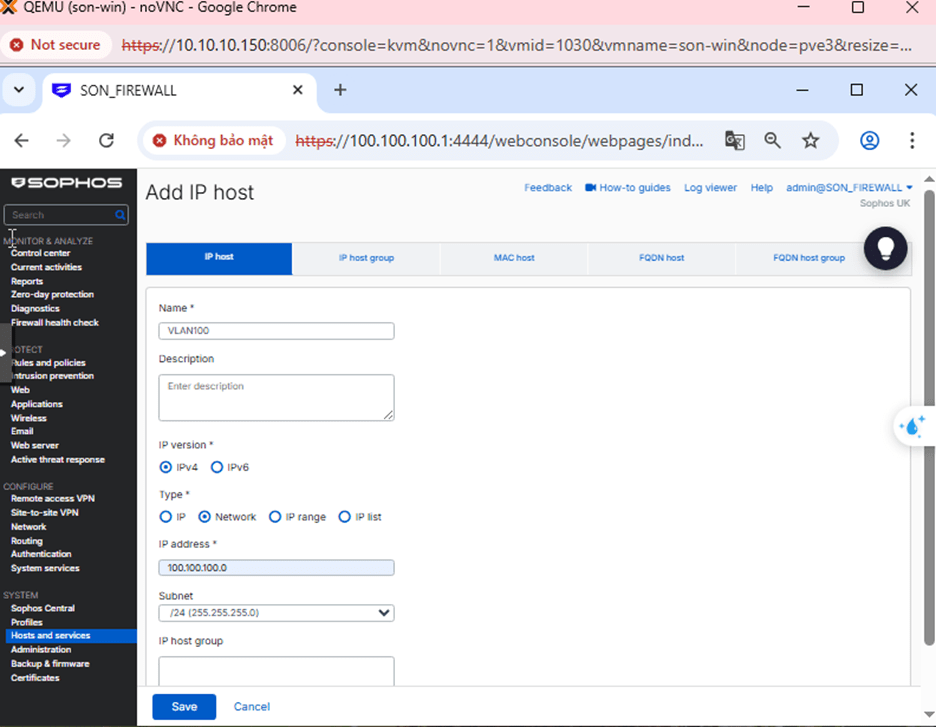

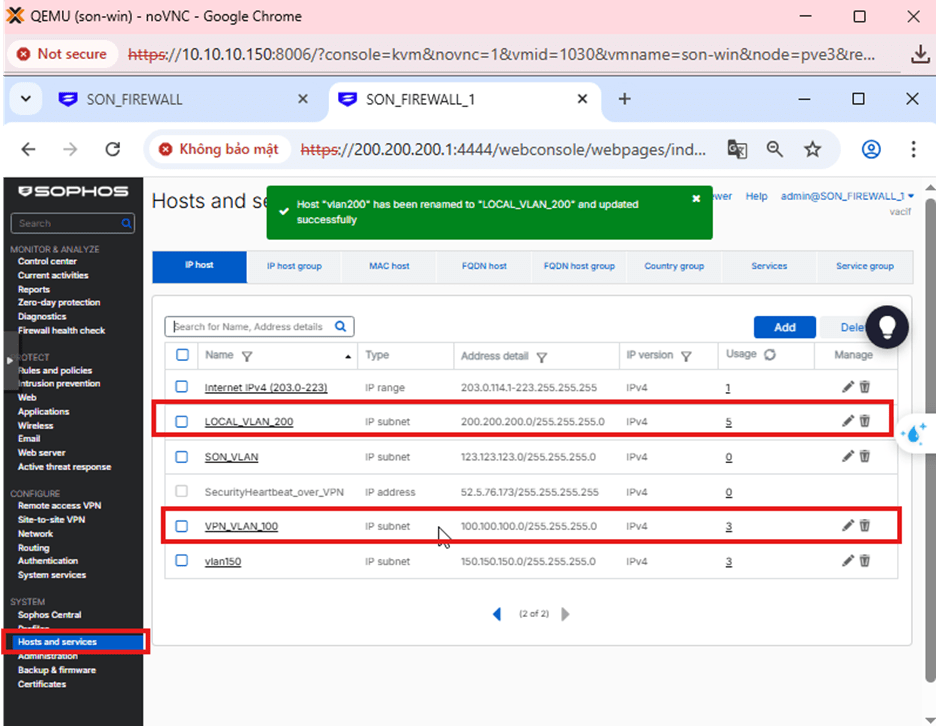

Bước 2: Thêm Local và Remote LAN Network

Đến phần Hosts and services > IP Host > Add để thêm local and remote LAN network như hình ở bên dưới.

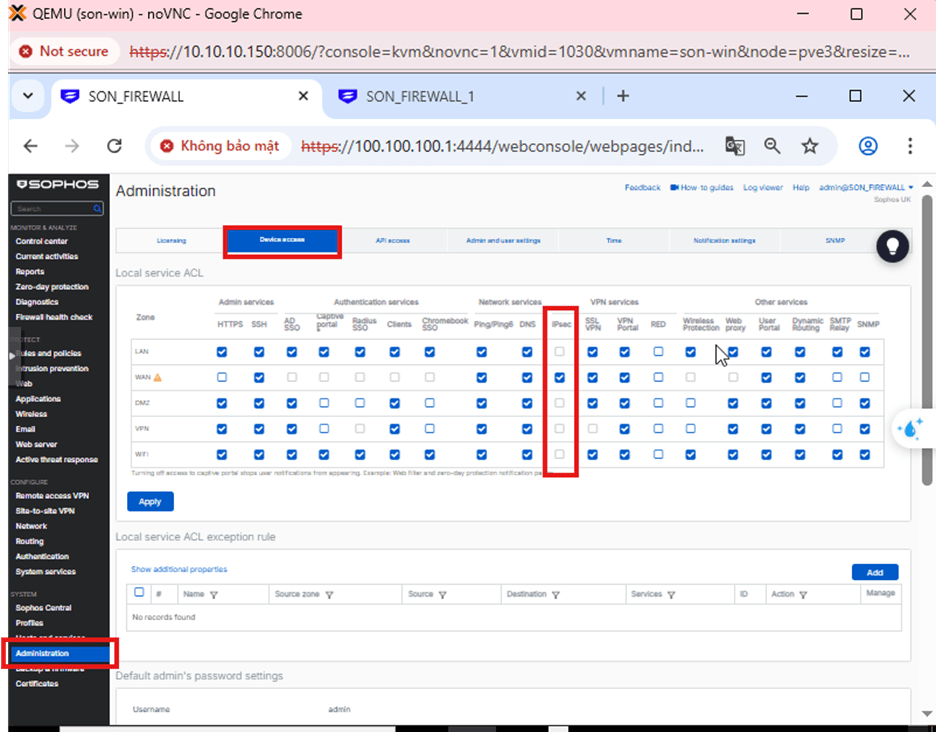

Bước 3: Vào mục Administrator > Device Access > WAN: tick chọn IPsec

Bước 4: Tạo IPsec Connection

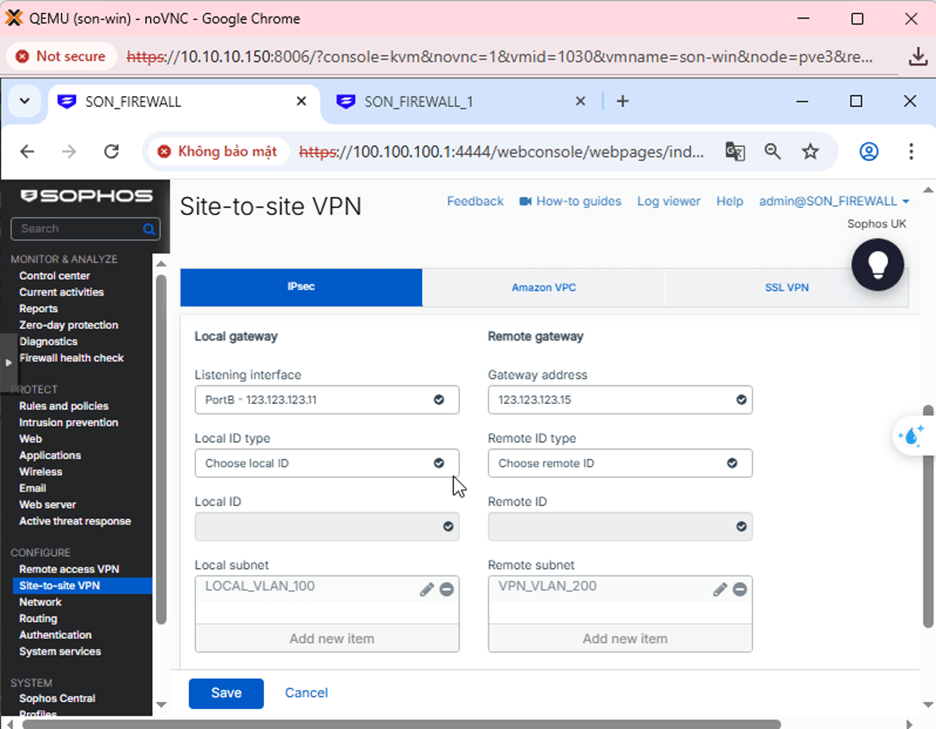

Vào mục Site to site > IPsec > Add

- IP Version: IPv4 -> Tunnel sử dụng địa chỉ IPv4 để thiết lập IKE và truyền dữ liệu ESP.

- Connection Type: Policy-based -> Chỉ những subnet khai báo ở Local subnet và Remote subnet mới được phép đi qua tunnel.

- Gateway Type: Respond only -> Firewall này không chủ động kết nối, chỉ phản hồi khi bên kia gọi.

- Profile: IKEv2 → Chuẩn VPN mới, ổn định và bảo mật hơn IKEv1.

- Authentication: Preshared Key (PSK) → Hai firewall dùng chung một mật khẩu bí mật

- Listening interface: 123.123.123.11 -> Đây là IP WAN của firewall này, firewall sẽ chờ kết nối VPN tại IP này.

- Gateway address: 123.123.123.15 -> Đây là IP WAN của firewall bên kia, VPN sẽ kết nối đến IP này.

- Local Subnet: LOCAL_VLAN_100 -> Mạng nội bộ phía mình được phép đi qua VPN.

- Remote Subnet: VPN_VLAN_200 -> Mạng nội bộ phía bên kia.

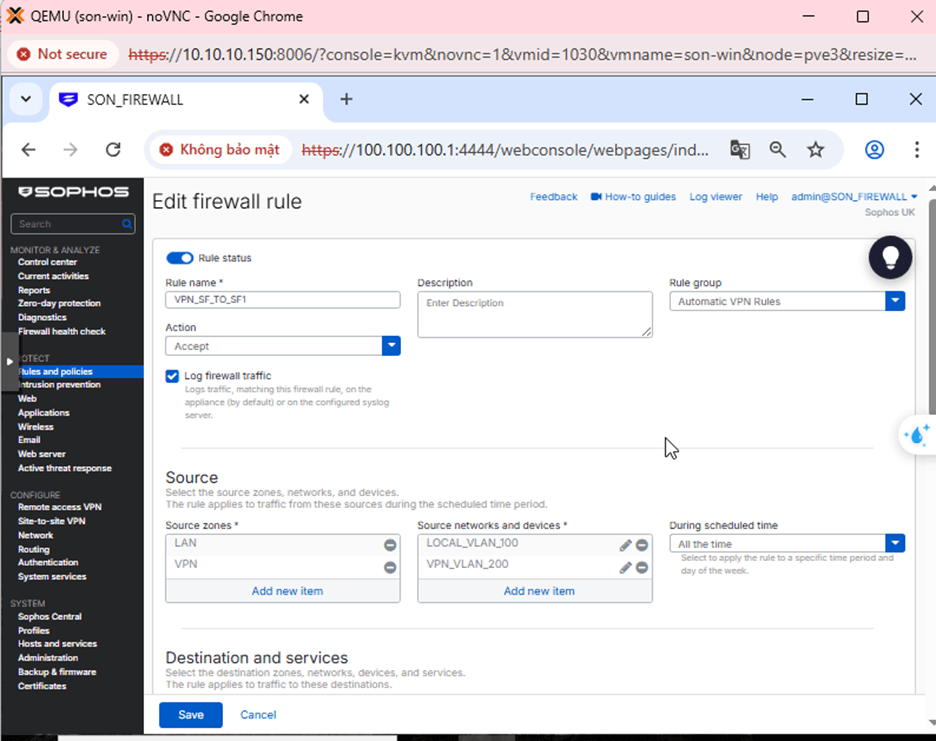

Bước 5: Tạo Firewall Rule

- Rule name: VPN_SF_TO_SF1

- Action: Accept -> Cho phép lưu lượng đi qua

- Log firewall traffic: Tick chọn -> Ghi log để kiểm tra khi cần

- Source zones: LAN, VPN -> Nghĩa là lưu lượng có thể xuất phát từ mạng nội bộ, hoặc từ phía VPN bên kia

- Source networks: LOCAL_VLAN_100, VPN_VLAN_200 ->chỉ những mạng này mới được phép sử dụng rule

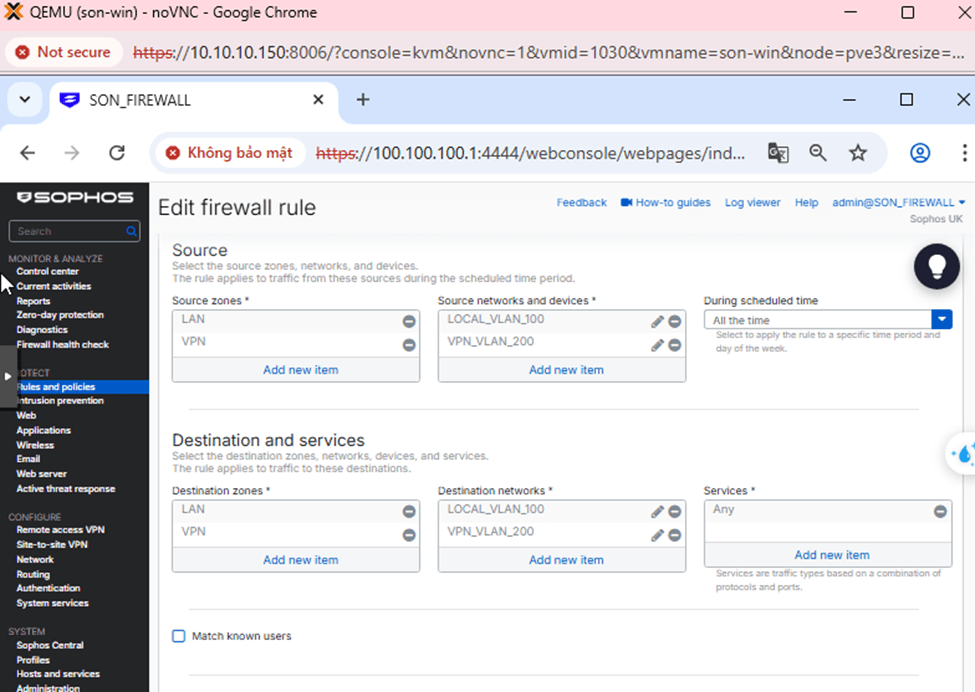

- Destination zones: LAN, VPN -> Cho phép truy cập hai chiều giữa LAN và VPN

- Destination networks: LOCAL_VLAN_100, VPN_VLAN_200

- Services: Any -> Cho phép tất cả dịch vụ (ping, RDP, SMB, HTTP…)

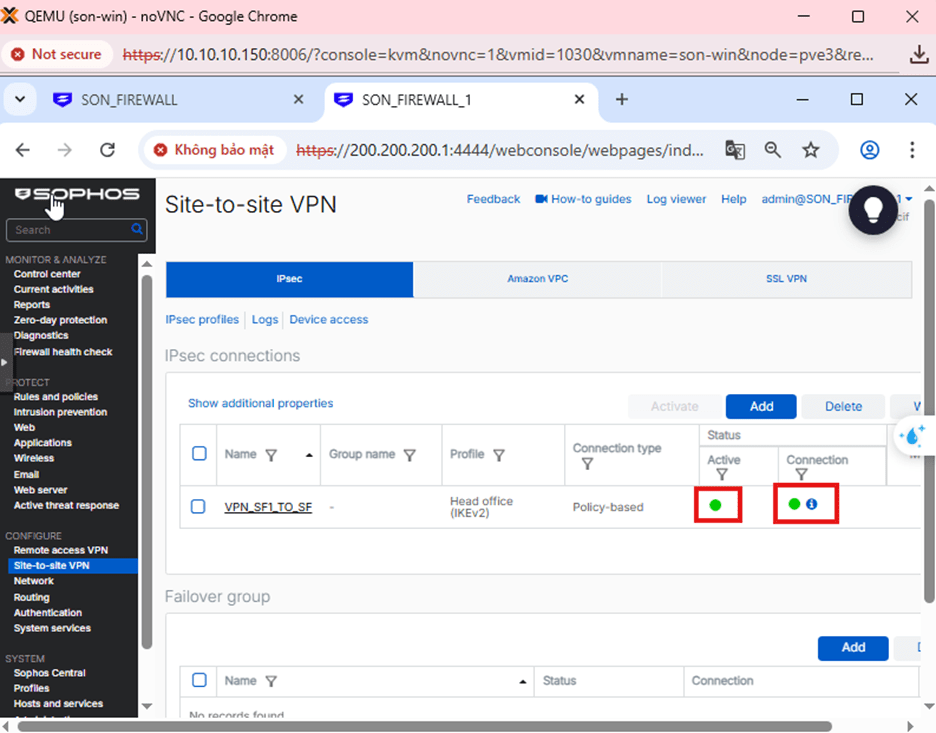

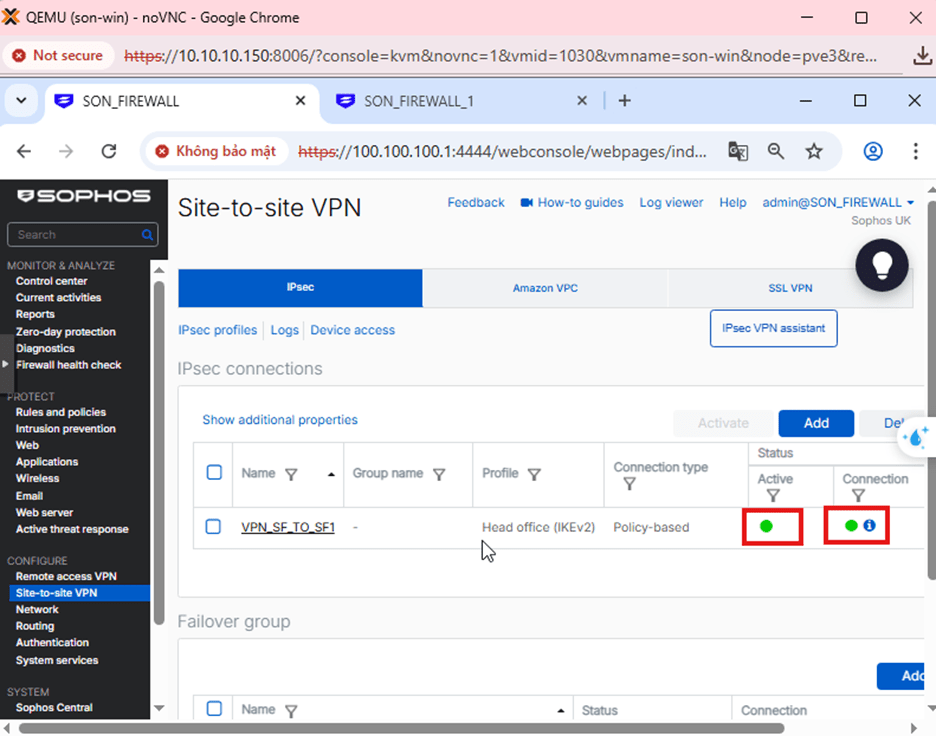

Bước 6: Kiểm tra trạng thái VPN

Vào mục Site to site VPN -> IPsec -> Tick chọn Active và Connection để bật cấu hình.

Vào Hosts and services > IP Host > Add để thêm local and remote LAN network như hình ở bên dưới.

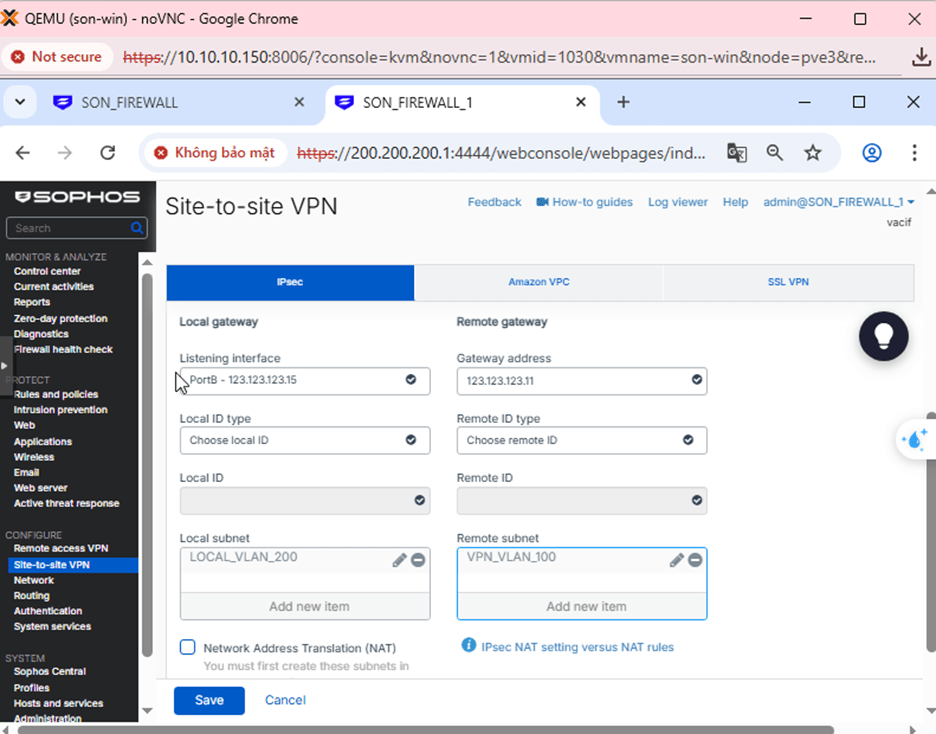

Bước 1: Tạo kết nối IPsec VPN đến Firewall 1

Đến phần Site-to-Site VPN > IPsec và chọn Add. Tạo kết nối với thông số bên dưới.

Bước 2: Tạo Firewall Rules cho Firewall 2

Đến phần Rules and Policies -> Firewall rules chọn Add như hình bên dưới.

Bước 3: Kiểm tra trạng thái VPN

- Vào mục Site to site -> IPsec -> Tick chọn Active và Connection để bắt đầu kết nối.

- Từ máy tính đang ở trong LAN 100.100.100.0/24 ping đến máy tính trong LAN 200.200.200.0/24 -> ping thành công.

- Ngược lại, từ máy tính đang ở trong LAN 200.200.200.0/24 ping đến máy tính trong LAN 100.100.100.0/24 –> ping thành công.