[Mới nhất 2026] Sophos Firewall: Hướng Dẫn Cấu Hình VPN Site To Site Giữa 2 Thiết Bị Sophos Firewall Firmware V22

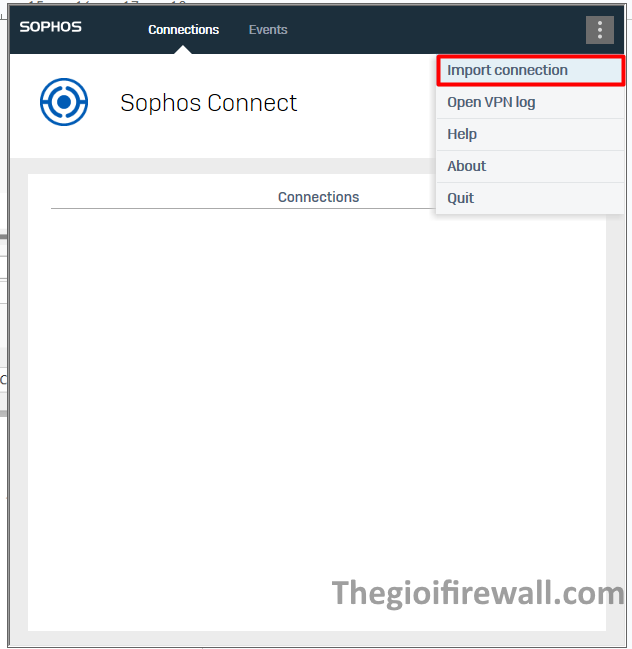

I - Tổng quan về bài viết Bài viết này hướng dẫn cấu hình IPsec Site-to-Site VPN giữa hai thiết bị Sophos Firewall XGS sử dụng firmware v22, nhằm xây…

![Read more about the article [Mới nhất 2026] Sophos Firewall: Hướng Dẫn Cấu Hình VPN Site To Site Giữa 2 Thiết Bị Sophos Firewall Firmware V22](https://thegioifirewall.com/wp-content/uploads/2026/03/sophos.png)

![Read more about the article [Mới nhất 2026] Sophos Firewall: Hướng Dẫn Theo Dõi & Xuất Report Firewall Trên Sophos Central](https://thegioifirewall.com/wp-content/uploads/2026/03/sophos-firewall-sophos-central.png)

![Read more about the article [Mới nhất 2026] Sophos Firewall: Hướng Dẫn Cấu Hình VPN Site to Site Giữa Firewall Fortinet và Sophos Firewall Firmware V22](https://thegioifirewall.com/wp-content/uploads/2026/03/vpn.png)

![Read more about the article [Mới nhất 2026] Sophos Firewall: Hướng Dẫn Theo Dõi & Xuất Report Từ Sophos Firewall V22](https://thegioifirewall.com/wp-content/uploads/2026/03/sophos-firewall-v22.png)

![Read more about the article [Mới Nhất 2026] – Hướng Dẫn Activate & Renew License Sophos Firewall](https://thegioifirewall.com/wp-content/uploads/2026/03/ANH-BIA-BLOG.png)