Overview

Bài viết này giải thích lý do tại sao các mục log Invalid Traffic (lưu lượng truy cập không hợp lệ) được hiển thị trong Log Viewer .

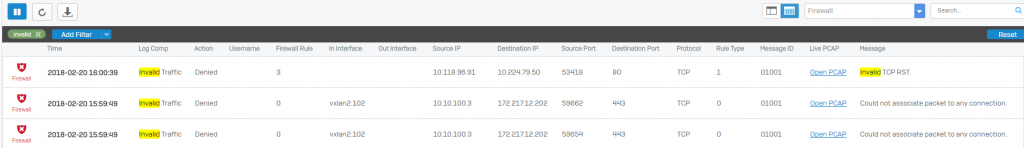

Dấu hiệu

Đôi khi, một số mục log Invalid Traffic được hiển thị trong Log Viewer như sau:

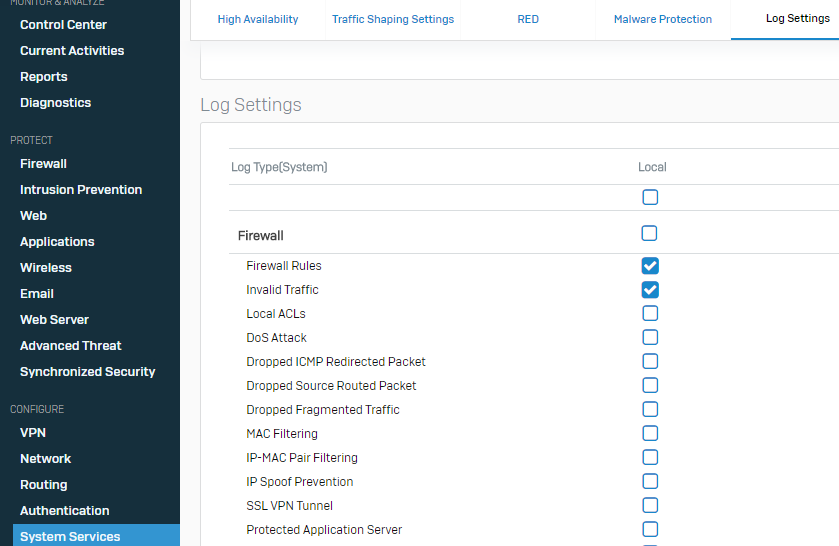

Bắt đầu phiên bản v17, Invalid Traffic được bật theo mặc định trong Log Settings.

Giải thích

TCP sử dụng cờ để kiểm soát trạng thái của kết nối mở. Những cờ này thường là một trong những cờ sau đây:

- TCP sử dụng cờ để kiểm soát trạng thái của kết nối mở. Những cờ này thường là một trong những cờ sau đây:

- SYN (Synchronization – Đồng bộ hóa): Bắt đầu một kết nối.

- SYN – ACK (Synchronization-Acknowledgment – Đồng bộ hóa – Xác nhận): Trả lời rằng cổng được yêu cầu đang lắng nghe các kết nối.

- ACK (Acknowledgment – Xác nhận): Xác nhận kết nối được thiết lập và dữ liệu đó đã được nhận.

- PSH (Đẩy – Push): Gửi dữ liệu

- FIN (Kết thúc – Finish): Kết thúc phiên.

- RST – Reset: Có lỗi, đóng phiên mà không chờ phản hồi.

Tường lửa XG thực hiện một hệ thống theo dõi kết nối (Conntrack), hệ thống này sẽ theo dõi tất cả các phiên TCP thông qua tường lửa XG (cũng như các phiên UDP và ICMP nhất định).

Tường lửa XG sẽ kiểm tra các gói dữ liệu cho các mục Conntrack. Các mục Conntrack sẽ được tạo bằng cách gửi các gói khởi tạo kết nối. Ví dụ: nếu ai đó cố gửi một gói không khớp với kết nối hiện có, ví dụ trả lời echo TCP ACK hoặc ICMP và tường lửa XG không thể tìm thấy yêu cầu echo TCP SYN hoặc ICMP phù hợp thông qua mục nhập Conntrack, gói dữ liệu không hợp lệ và sẽ bị loại bỏ. Một bản ghi log sẽ được ghi vào tường lửa XG.

Lưu ý rằng các gói TCP RST và TCP FIN bị loại bỏ bởi tất cả các tường lửa để ngăn chặn cuộc tấn công TCP RST / FIN. Những thứ này được XG Firewall loại bỏ là Invalid Traffic, điều này là bình thường.

Giá trị mặc định của TCP Connection Establishment Idle Timeout được định cấu hình trong tường lửa XG là 10800 giây (3 giờ). Điều đó có nghĩa là sau 3 giờ không sử dụng, các mục Conntrack hết hạn và nếu người dùng cố gửi gói, nó sẽ không khớp với bất kỳ kết nối nào trong bảng Conntrack, tường lửa XG sau đó loại bỏ gói và đăng nhập dưới dạng Invalid Traffic và chuyển tiếp cùng gói này với ID kết nối mới của nó.

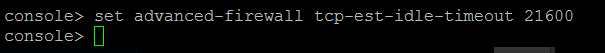

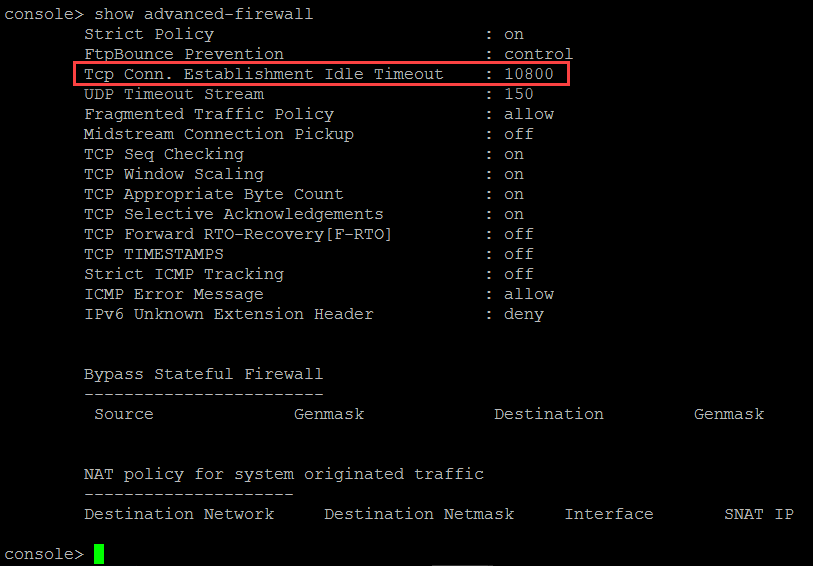

Để xác định giá trị TCP Connection Establishment Idle Timeout được cấu hình hiện tại, hãy đăng nhập vào giao diện dòng lệnh (CLI) và chọn tùy chọn 4. Bảng điều khiển thiết bị để chạy lệnh sau:

show advanced-firewall

Để không kích hoạt nhiều mục log Invalid Traffic này, bạn cần tăng giá trị của TCP Connection Establishment Idle Timeout. Ví dụ, lệnh sau sẽ tăng giá trị TCP Connection Establishment Idle Timeout lên 6 giờ (21600 giây).

set advanced-firewall tcp-est-idle-timeout 21600