1.Overview.

Remote Access VPN trong hơn một thập kỉ đã là một giải pháp cung cấp một phương pháp an toàn để truy cập từ xa các hệ thống và tài nguyên trên mạng. Tuy nhiên, vì VPN được phát triển để người dùng có trải nghiệm tốt nhất, sau khi kết nối, bạn có quyền truy cập vào tài nguyên hệ thống.

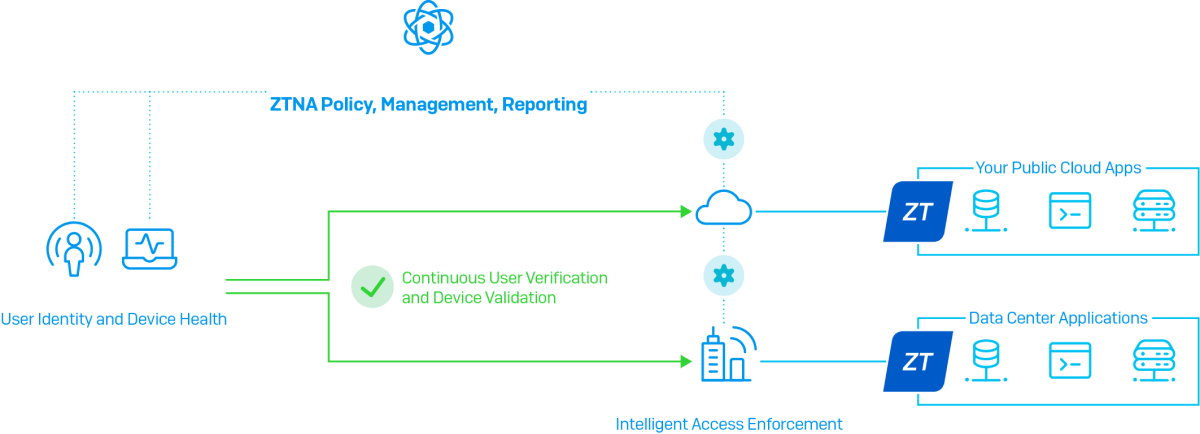

Mặt khác, cách hoạt động của Zero trust network access (ZTNA) có thể được tóm gọn là: không tin tưởng gì, xác minh mọi thứ. Nó dựa trên nguyên tắc rằng bất kỳ kết nối nào với mạng của bạn phải được coi là thù địch cho đến khi nó được xác thực, ủy quyền và cấp quyền truy cập vào các tài nguyên.

Nói một cách đơn giản: với virtual private networking (VPN), bạn đang cung cấp quyền truy cập vào hệ thống mạng. Với ZTNA, bạn đang cung cấp quyền truy cập vào ứng dụng cụ thể.

2. Remote Accesss VPN truyền thống vs ZTNA.

Có một số khác biệt giữa VPN truy cập từ xa truyền thống và ZTNA. Bên dưới là một số điều quan trọng, bao gồm độ tin cậy, tình trạng thiết bị, quản trị và hơn thế nữa.

2.1 Trust (Sự tin tưởng).

Với VPN truy cập từ xa, người dùng hoàn toàn được tin tưởng với quyền truy cập vào các tài nguyên, điều này có thể tạo ra các rủi ro bảo mật nghiêm trọng.

ZTNA xử lý từng người dùng và thiết bị riêng lẻ để chỉ những tài nguyên mà người dùng và thiết bị được phép truy cập mới được cung cấp. Thay vì cho phép người dùng hoàn toàn tự do di chuyển trên mạng, các đường hầm riêng lẻ được thiết lập giữa người dùng và gateway cụ thể cho ứng dụng mà họ được phép truy cập và không có gì khác.

2.2 Tình trạng thiết bị.

VPN truy cập từ xa không có nhận thức về tình trạng sức khỏe của thiết bị đang kết nối. Nếu một thiết bị bị xâm nhập kết nối qua VPN, nó có thể ảnh hưởng đến phần còn lại của mạng.

ZTNA tích hợp tính tuân thủ và sức khỏe của thiết bị vào các chính sách truy cập, cung cấp cho bạn tùy chọn để loại trừ các hệ thống không tuân thủ, bị nhiễm hoặc bị xâm nhập truy cập vào các ứng dụng và dữ liệu của công ty. Điều này làm giảm đáng kể nguy cơ bị đánh cắp hoặc rò rỉ dữ liệu.

2.3 Kết nối từ xa.

VPN truy cập từ xa cung cấp một điểm hiện diện duy nhất trên mạng, có nghĩa là lưu lượng truy cập từ nhiều vị trí, trung tâm dữ liệu hoặc ứng dụng có khả năng không hiệu quả thông qua đường hầm VPN truy cập từ xa.

ZTNA hoạt động tốt và an toàn như nhau từ bất kỳ điểm kết nối nào, có thể là nhà riêng, khách sạn, quán cà phê hoặc văn phòng. Quản lý kết nối an toàn và minh bạch bất kể người dùng và thiết bị đang ở đâu, giúp trải nghiệm liền mạch cho dù người dùng đang làm việc ở đâu.

ZTNA cũng là một cách tuyệt vời để đảm bảo kiểm soát bảo mật tốt hơn trong các Remote Desktop Protocol (RDP). Những thách thức đã biết với RDP bao gồm các cổng mặc định bị lộ, không hỗ trợ xác thực đa yếu tố (MFA), truy cập mạng rộng và tất nhiên là các lỗ hổng bảo mật. Các lỗ hổng máy chủ RDP và các kết nối RDP mở nhầm có thể bị khai thác trực tiếp bởi những kẻ tấn công. Với ZTNA, những người dùng như vậy sẽ bị coi là thù địch bởi các tính năng xác thực của ZTNA.

2.4 Visibility

VPN truy cập từ xa không biết về lưu lượng và cách sử dụng mà nó đang tạo điều kiện, khiến khả năng hiển thị hoạt động của người dùng và việc sử dụng ứng dụng trở nên khó khăn hơn.

Vì quyền truy cập ZTNA được phân đoạn vi mô, nó có thể giúp tăng khả năng hiển thị đối với hoạt động ứng dụng. Điều này làm cho việc giám sát tình trạng ứng dụng, quản lý cấp phép và kiểm toán dễ dàng hơn nhiều.

2.5 Trải nghiệm người dùng

Các ứng dụng Remote access VPN clients nổi tiếng là cung cấp trải nghiệm người dùng kém, thêm độ trễ hoặc tác động tiêu cực đến hiệu suất, gặp sự cố kết nối và thường là gánh nặng cho bộ phận trợ giúp.

ZTNA cung cấp trải nghiệm người dùng cuối liền mạch bằng cách tự động thiết lập các kết nối an toàn theo yêu cầu. Tất cả đều được cấu hình sẵn, vì vậy hầu hết người dùng thậm chí sẽ không biết về giải pháp ZTNA đang giúp bảo vệ dữ liệu của họ.

2.6 Administration

Remote access VPN clients rất khó thiết lập, triển khai, đăng ký người dùng mới và ngừng hoạt động người dùng. VPN cũng gặp nhiều khó khăn trong việc quản trị bên tường lửa hoặc gateway, đặc biệt là với nhiều node, firewall access rules, quản lý IP, luồng traffic và định tuyến.

Các giải pháp ZTNA thường gọn gàng hơn và dễ triển khai và quản lý hơn. Cũng thay đổi dễ hơn trong các môi trường thay đổi nhanh chóng với người dùng, ứng dụng và thiết bị đến và đi – giúp cho việc quản trị hàng ngày trở nên nhanh chóng và dễ dàng.

Sophos ZTNA đã được thiết kế ngay từ đầu để giúp việc truy cập mạng không tin cậy trở nên dễ dàng, tích hợp và an toàn.

Nó được phân phối trên đám mây, được quản lý bằng đám mây và được tích hợp vào Sophos Central, nền tảng an ninh mạng đáng tin cậy nhất trên thế giới. Từ Sophos Central, bạn không chỉ có thể quản lý ZTNA mà còn cả tường lửa Sophos, thiết bị đầu cuối, bảo vệ máy chủ, thiết bị di động, bảo mật đám mây, bảo vệ email, v.v.

Sophos ZTNA cũng độc đáo ở chỗ nó tích hợp chặt chẽ với cả Sophos Firewall và Sophos Intercept X-bảo vệ điểm cuối để chia sẻ tình trạng thiết bị theo thời gian thực giữa tường lửa, thiết bị, ZTNA và Sophos Central để tự động phản hồi các mối đe dọa hoặc thiết bị không tuân thủ. Nó hoạt động giống như một quản trị viên suốt ngày đêm, tự động giới hạn quyền truy cập và cô lập các hệ thống bị xâm phạm cho đến khi chúng được làm sạch.