Overview

Bài viết hướng dẫn cấu hình tính năng Intrusion Prevention (IPS) trên thiết bị tường lửa Sophos XGS, tính năng giúp kiểm tra lưu lượng mạng có gì bất thường hay không để ngăn chặn DoS và các cuộc tấn công giả mạo khác

Đồng thời bảo vệ hệ thống mạng của bạn khỏi các cuộc tấn công của worms, viruses, hackers và các rủi ro khác trên Internet

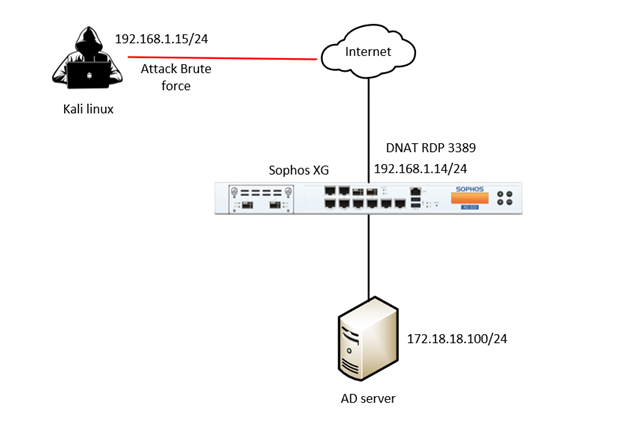

Sơ đồ mạng

Tình huống cấu hình

Bài viết sẽ kiểm tra khả năng hoạt động IPS của Sophos XG. Ta sẽ custom IPS policy là drop các traffic tấn công Brute force port RDP 3389, AD server của doanh nghiệp sẽ NAT port 3389 ra ngoài

Các bước cấu hình

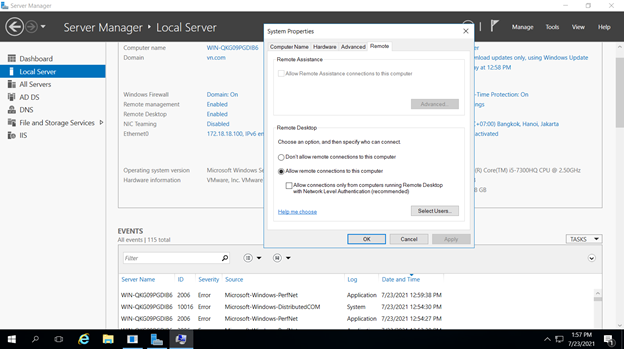

- Bật Remote desktop của AD server

- Tạo host của AD server trên Sophos XG

- NAT port 3389 của AD server ra ngoài trên Sophos XG

- Kiểm tra hoạt động của bên ngoài truy cập vào AD server qua Remote desktop

- Thực hiện tạo IPS policy drop tấn công Brute force

- Thực hiện add IPS policy vào firewall rule NAT RDP của AD server

- Dùng tool trên Kali linux tấn công Brute force qua port RDP

- Kiểm tra log IPS

- Kiểm tra performance của Sophos XG

- Kiểm tra Kali linux

Hướng dẫn cấu hình

Bật Remote desktop của AD server

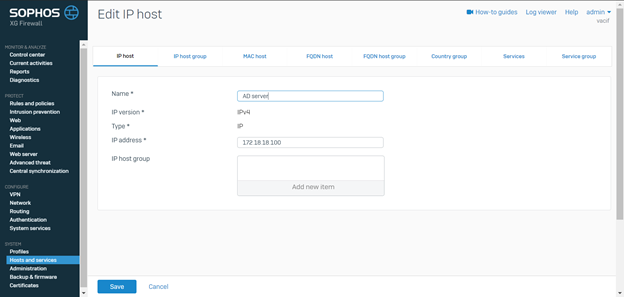

Tạo host của AD server trên Sophos XG

- Đi đến mục SYSTEM -> Chọn mục Hosts and services -> Chọn mục IP host -> Nhấn Add

- Đặt tên và nhập IP local của AD server -> Nhấn Save

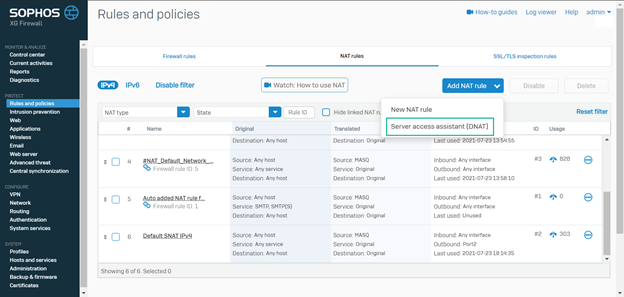

NAT port 3389 của AD server ra ngoài trên Sophos XG

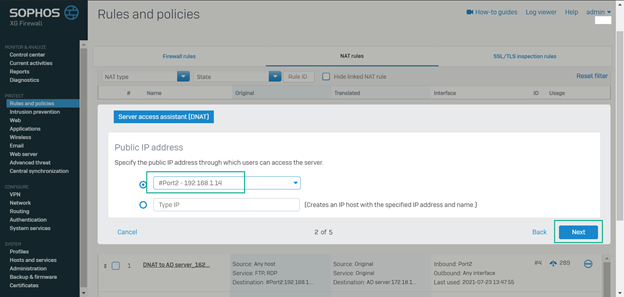

- Đi đến mục PROTECT -> Chọn NAT rules -> Nhấn Add NAT rule -> Chọn Server access assistant (DNAT)

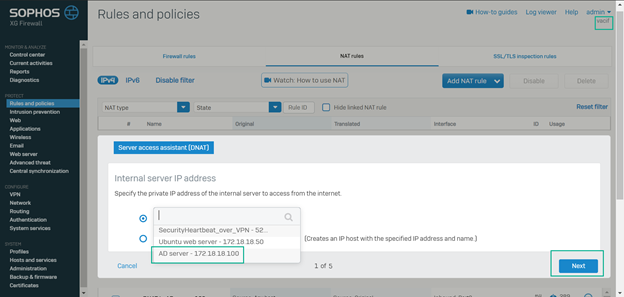

- Chọn host AD server vừa tạo -> Nhấn Next

- Chọn port WAN của Sophos XG -> Nhấn Next

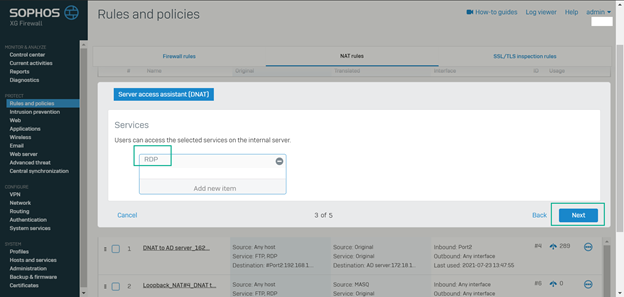

- Chọn service RDP (Nếu chưa có service RDP, bạn hãy tạo trong mục System services -> Services) -> Nhấn Next

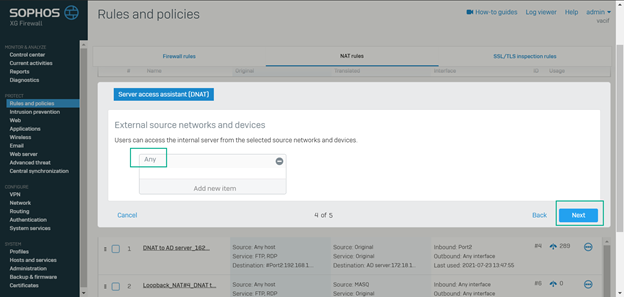

- Chọn Any -> Nhấn Next

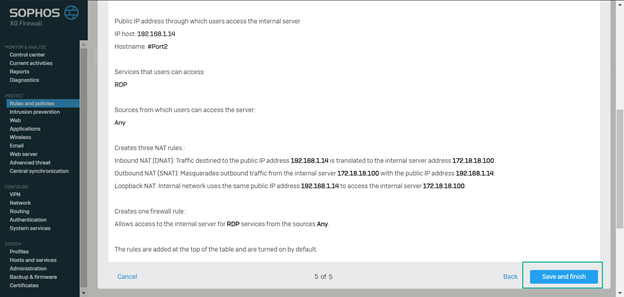

- Nhấn Save and finish

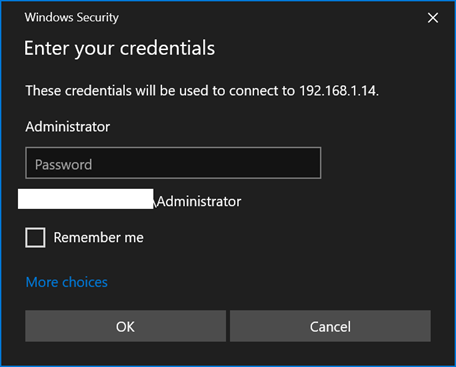

Kiểm tra hoạt động của bên ngoài truy cập vào AD server qua Remote desktop

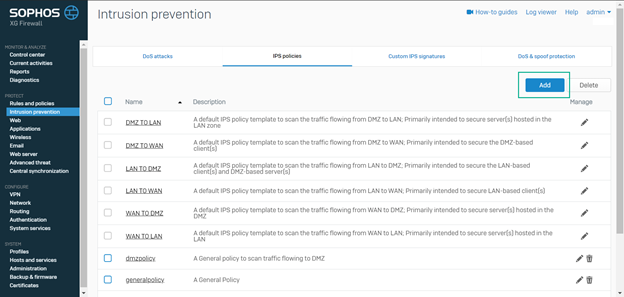

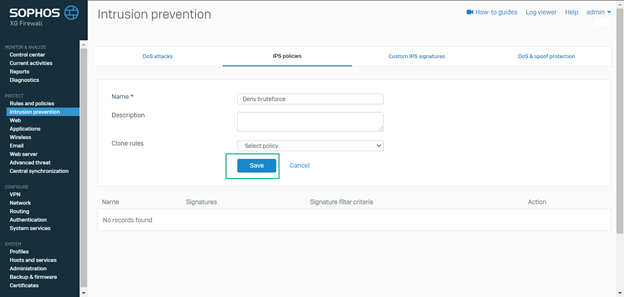

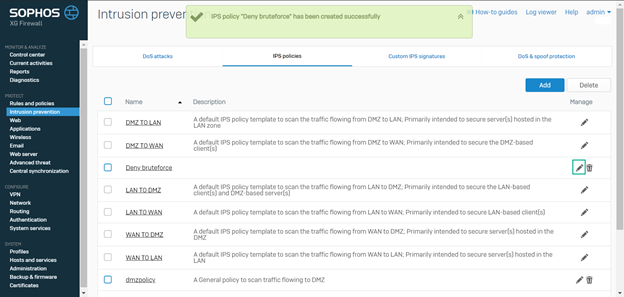

Thực hiện tạo IPS policy drop tấn công Brute force

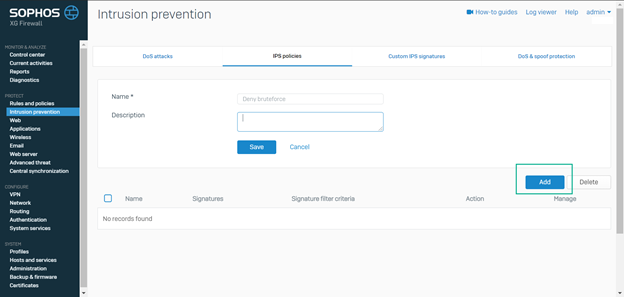

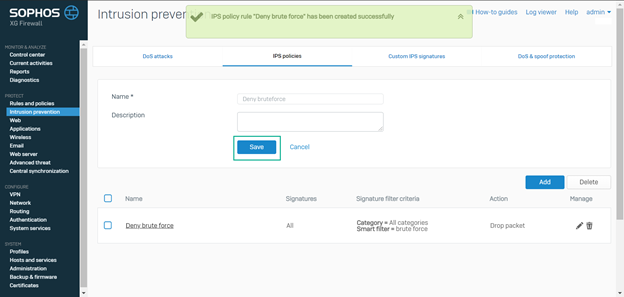

- Đi đến mục PROTECT -> Chọn mục Intrusion prevention -> Chọn mục IPS policies -> Nhấn Add

- Đặt tên -> Nhấn Save

- Nhấn vào icon Edit của IPS policy vừa tạo

- Nhấn Add

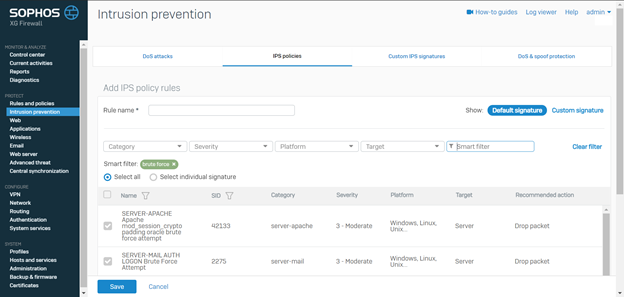

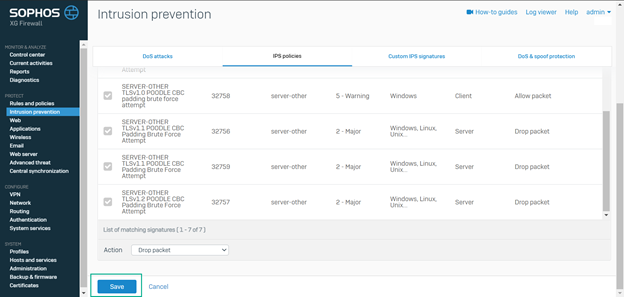

- Nhập Brute force ở khung Smart filter -> Nhấn Enter

- Chọn Drop packet ở mục Action -> Nhấn Save

- Nhấn Save

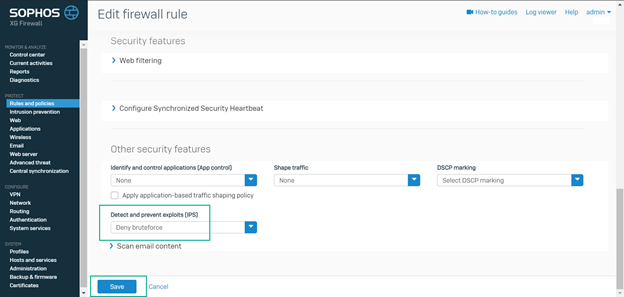

Thực hiện add IPS policy vào firewall rule NAT RDP của AD server

- Quay lại mục Firewall rule -> Chọn rule DNAT for AD server đã được tự động tạo trước đó -> Chọn IPS policy vừa tạo ở mục Detect and prevent exploits (IPS) -> Nhấn Save

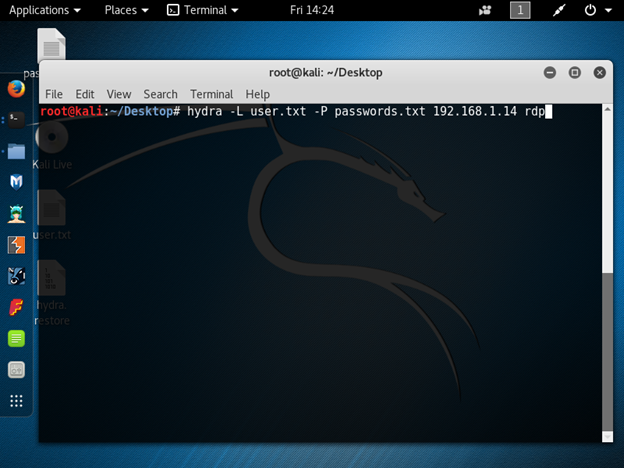

Dùng tool trên Kali linux tấn công Brute force qua port RDP

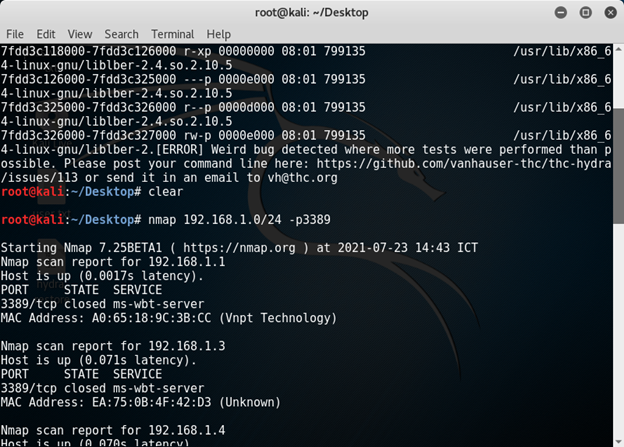

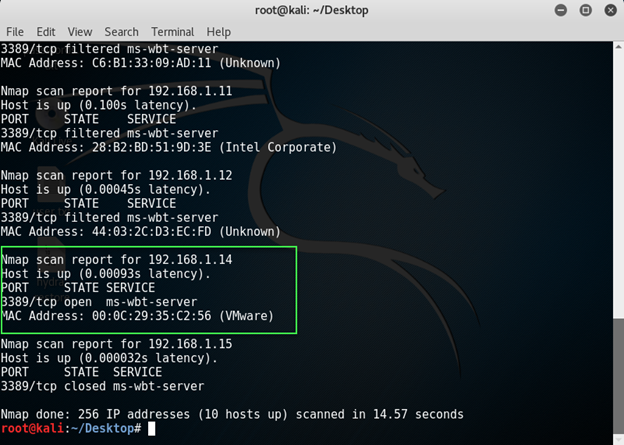

- Scan port 3389 được mở của hệ thống victim bằng lệnh nmap 192.168.1.0/24 -p3389

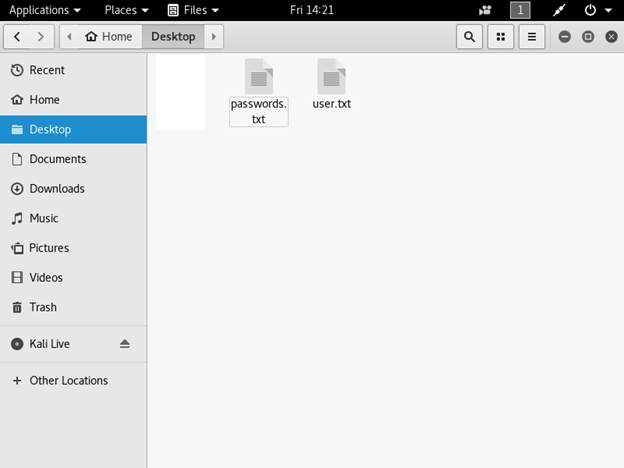

- Tạo 2 file user.txt chứa danh sách username mà bạn muốn brute force và passwords.txt chứa danh sách password mà bạn muốn brute force ở Desktop

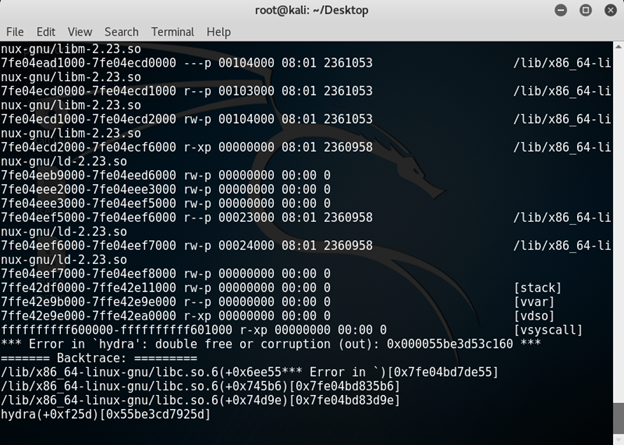

- Mở termnal ở Desktop và thực hiện câu lệnh tấn công brute force đến port RDP của AD server đã NAT

- Câu lệnh: hydra -L user.txt -P passwords.txt 192.168.1.14 rdp

- Nhấn Enter để chạy câu lệnh

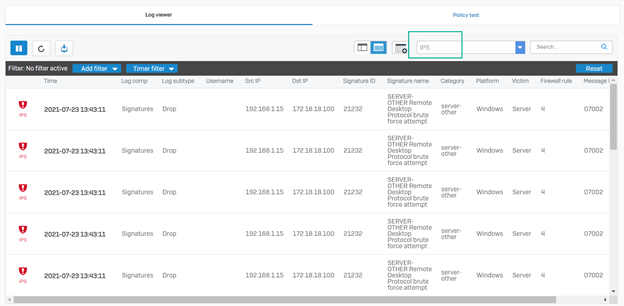

Kiểm tra log IPS

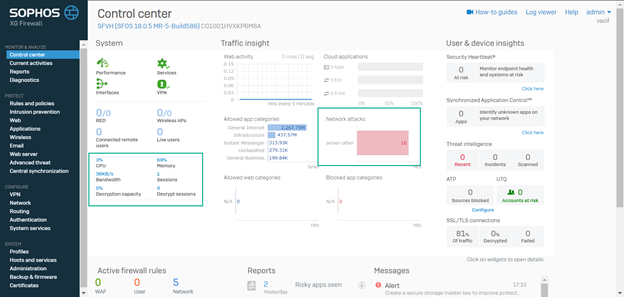

Kiểm tra performance của Sophos XG

- Performance của Sophos XG vẫn ổn định

Kiểm tra Kali linux

- Không brute force được