Kịch bản

Hướng dẫn này mô tả cách kết hợp Sophos XG Firewall (SF-OS) với LDAP (Lightweight Directory Access Protocol) để xác thực người dùng.

Điều kiện cần có

Bạn phải có quyền quản trị để đọc-viết và cấu hình các tính năng liên quan trên SF-OS.

Bạn cần có các tham số LDAP sau trong suốt quá trình cấu hình:

- Địa chỉ IP và Port của LDAP server

- Phiên bản LDAP được sử dụng

- Tài khoản quản trị viên LDAP gồm username và password (Nếu đăng nhập ẩn danh sẽ bị vô hiệu hóa).

- Authentication Attribute được sử dụng để xác thực người dùng. Mặc định, LDAP sử dụng thuộc tính UID để xác định mục người dùng.

- Group Name Attribute, Display Name Attribute, Email Address Attribute và Expire Date Attribute.

Cấu hình

Đăng nhập vào bảng điều khiển dành cho quản trị viên trên SF-OS.

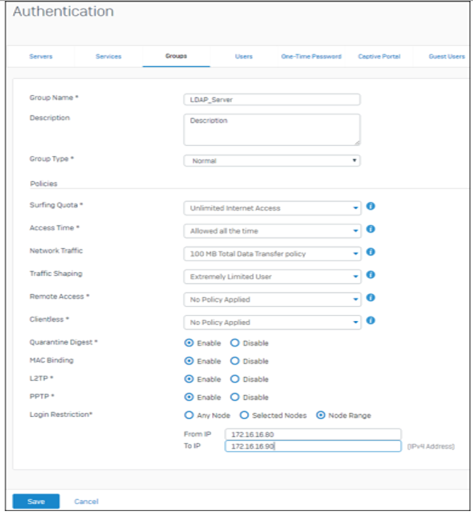

Bước 1: (Tùy chọn) Tạo LDAP Group.

Mặc định người dùng LDAP được thêm vào group mặc định của SF-OS. Nếu bạn không muốn thêm họ vào group mặc định, tạo một LDAP group mới trong SF-OS. Group này đồng bộ với LDAP server vào lúc mỗi người dùng đăng nhập lần đầu tiên.

- Đi đến Configure > Authentication > Groups và click Add.

- Cài đặt Group Type là Normal để đăng nhập sử dụng thiết bị client hoặc để Clientless thực hiện kiểm soát truy cập thông qua địa chỉ IP.

- Bạn có thể tạo hoặc chọn Policies.

- Để ghi đề chính sách group người dùng, tạo hoặc chọn chính sách Remote Access và Clientless.

Lưu ý: Remote Access: Để chặn truy cập SSL VPN, lựa chọn No Policy Applied.

- Login Restriction cho phép truy cập từ mọi nơi hoặc node cụ thể.

Click Save.

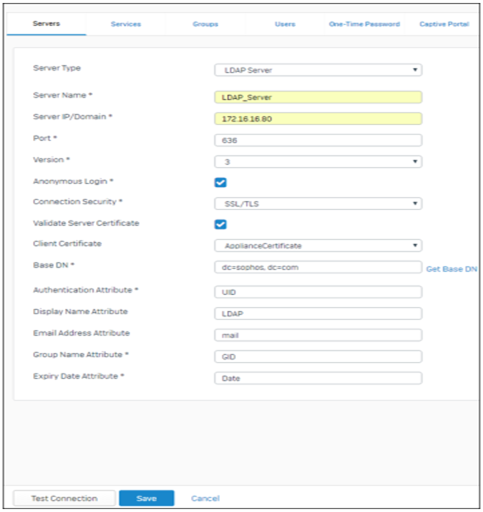

Bước 2: Cấu hình xác thực LDAP.

- Đi đến Configure > Authentication > Servers và click Add.

- Cài Server Type là LDAP server.

- Port mặc định dựa trên lựa chọn Connection Security của bạn. Bạn có thể thay đổi số Port nếu được yêu cầu.

- Với Connection Security tùy chọn là SSL/TLS hoặc STARTTLS, chọn Validate Server Certificate nếu được yêu cầu.

- Client Certificate được cài đặt là chứng chỉ mặc định, có thể thay đổi nếu được yêu cầu.

- Click Get Base DN để lấy lại nó từ thư mục LDAP.

- Để sử dụng các thuộc tính khác ngoài UID mặc định, nhập Authentication Attrribute.

Lưu ý: Với Connection Security tùy chọn Simple, username và password được truyền đạt bằng văn bản đơn giản giữa SF-OS và LDAP.

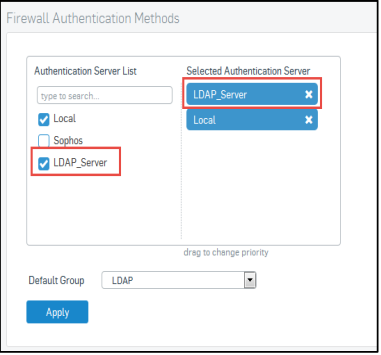

Bước 3: Chọn LDAP là Server xác thực.

- Đi đến Configure > Authentication > Services.

- Trong Firewall Authentication Method đi đến Authentication Server List và chọn LDAP Server bạn đã cấu hình trong bước 1.

- Trong dánh sách Selected Authentication Server, kéo LDAP server đã chọn vào vị trí trên cùng. LDAP này sẽ hoạt động như server xác thực chính.

Click Apply.

Kết quả

Bạn sẽ có sự kết hợp giữa SF-OS với LDAP. Tất cả người dùng sẽ được xác thực thông qua LDAP server.