Overview

Bài viết này giải thích cách tích hợp STAS trong môi trường với một Active Directory Server.

Lưu ý: Xin lưu ý rằng một khi STAS được kích hoạt để thử nghiệm hoặc triển khai, tường lửa sẽ giảm lưu lượng không xác thực cho đến khi việc thăm dò phản hồi hoặc hết thời gian.

Xác thực Sophos Clientless SSO

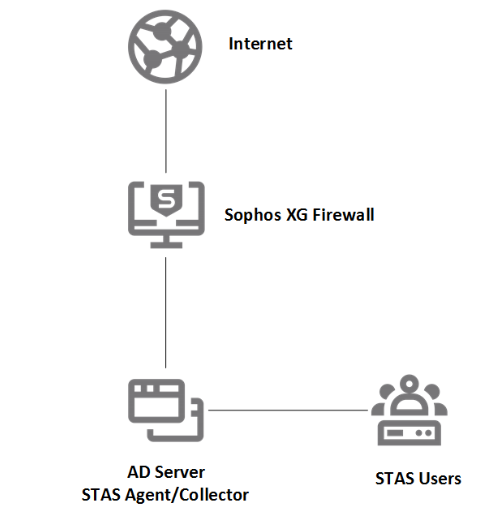

Sophos Clientless SSO ở dạng Sophos Transparent Authentication Suite (STAS). Bộ STA bao gồm:

STA Agent: giám sát các yêu cầu xác thực người dùng và gửi thông tin đến STA Collector để xác thực.

STA Collector: thu thập các yêu cầu xác thực người dùng từ STA Agent, xử lý yêu cầu và sau đó gửi chúng đến tường lửa XG để xác thực.

STAS hoạt động như thế nào?

- Người dùng đăng nhập vào Active Directory (AD) Domain Controller từ bất kỳ máy trạm nào trong mạng LAN. Domain Controller xác thực thông tin đăng nhập của người dùng.

- AD lấy thông tin phiên đăng nhập của người dùng và tạo log bảo mật. Khi xác thực người dùng thành công, AD sẽ tạo một sự kiện với ID là 672 (Windows 2003) hoặc 4768 (Windows 2008 trở lên).

- Agent trong khi giám sát máy chủ AD, lấy thông tin phiên đăng nhập của người dùng từ các ID sự kiện ở trên.

- Agent chuyển tên người dùng và địa chỉ IP cho Collector qua cổng TCP mặc định (5566) cùng một lúc.

- Collector phản hồi bằng cách gửi các cập nhật xác thực thành công đến tường lửa XG trên cổng UDP 6060.

- Nếu XG thấy lưu lượng truy cập từ một IP, nó không có thông tin về nó có thể truy vấn Collector trên cổng 6677.

- Người dùng bắt đầu một yêu cầu Internet.

- Tường lửa XG khớp thông tin người dùng với bản đồ người dùng cục bộ và áp dụng các chính sách bảo mật tương ứng.

Dựa trên dữ liệu từ STA Agent, tường lửa XG truy vấn máy chủ AD để xác định tư cách thành viên nhóm, tùy thuộc vào dữ liệu, quyền truy cập được cấp hoặc từ chối. Người dùng đăng nhập vào máy trạm trực tiếp (hoặc cục bộ) nhưng không đăng nhập vào miền sẽ không được xác thực và được coi là người dùng không được xác thực. Đối với người dùng chưa đăng nhập vào miền, lời nhắc Captive Portal để đăng nhập thủ công sẽ được hiển thị để xác thực.

Cấu hình

Cấu hình ADS

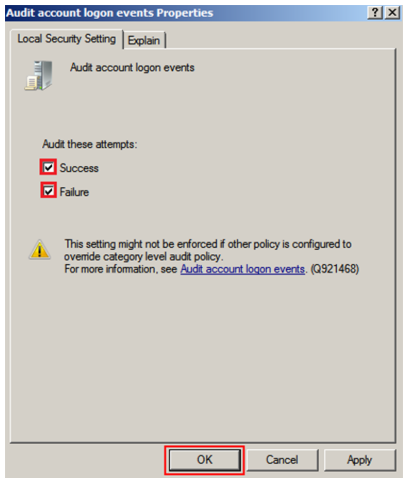

Đi đến Start > Administrative Tools > Local Security Policy để xem Security Settings. Từ Security Settings > Local Policies > Audit Policy và double click vào sự kiện Audit account logon để xem cửa sổ Audit account logon events Properties.

Chọn cả 2 tùy chọn Success and Failure và click OK để đóng cửa sổ.

Trong khi vẫn ở trong Local Security Policy, đi tới Security Settings > Local Policies > User Rights Assignment và double click vào Log on as a service để xem Log on as a service Properties.

Nếu người dùng quản trị đang được sử dụng để cài đặt và chạy STAS không được liệt kê ở đây, hãy chọn Add User or Group và thêm người dùng. Chọn OK để đóng cửa sổ.

Cấu hình tường lửa Windows hoặc phần mềm tường lửa của bên thứ 3 để cho phép giao tiếp qua các cổng sau:

- AD Server: Inbound UDP 6677, Outbound UDP 6060, Outbound TCP 135 & 445 (nếu sử dụng Workstation Polling Method WMI hoặc Registry Read Access), Outbound ICMP (nếu sử dụng Logoff Detection Ping), Inbound/Outbound UDP 50001 (kiểm tra thu thập), Inbound/Outbound TCP 27015 (đồng bộ cấu hình).

- Các máy trạm: Inbound TCP 135 & 445 (nếu sử dụng Workstation Polling Method WMI hoặc Registry Read Access), Outbound ICMP (nếu sử dụng Logoff Detection Ping).

Lưu ý: Định vị RPC, dịch vụ DCOM và WMI phải được bật trên các máy trạm để WMI/Registry Read Access.

Cấu hình STAS

Đăng nhập vào AD Server của bạn bằng tài khoản Admin và làm theo các bước bên dưới để cài đặt và định cấu hình STAS:

Tải xuống STAS

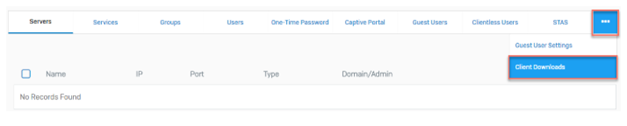

Từ giao diện đồ họa người dùng (GUI) của tường lửa XG, đi đến Authentication > … (nhấp vào biểu tượng … ở ngoài cùng bên phải của menu xác thực) > chọn Client Downloads và cài đặt nó trên AD Server.

Bạn cũng có thể tải xuống STAS từ trang Download Clients trong User Portal trong khi đăng nhập với tư cách Admin.

Cài đặt STAS

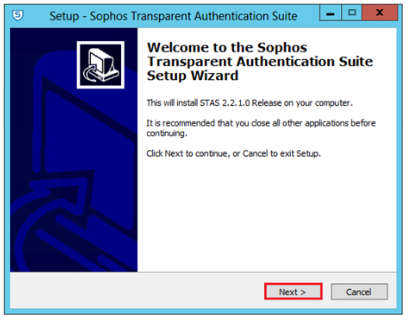

Tiến hành cài đặt tệp STAS đã tải xuống. Nhấn Next và làm theo hướng dẫn

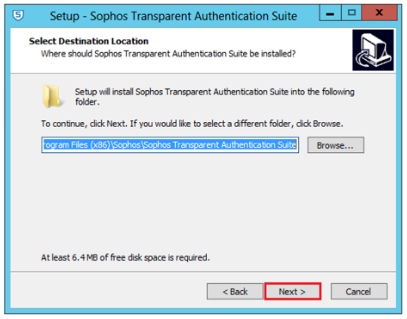

Chọn Destination Location.

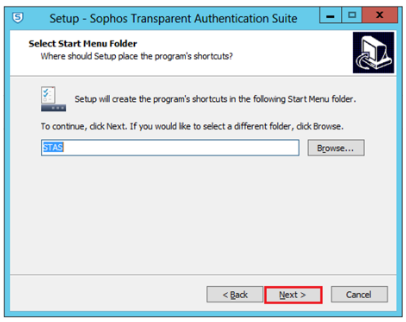

Chọn Start Menu Folder.

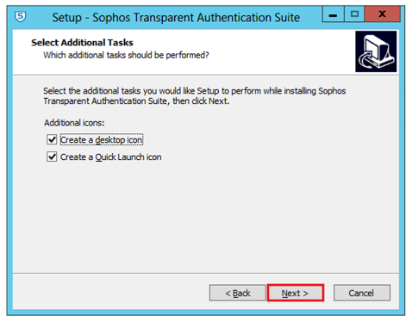

Tick chọn Create Desktop and Quick Launch icons.

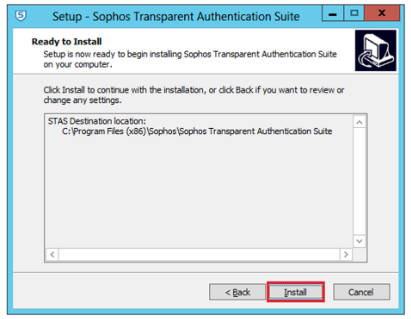

Xem lại cài đặt và click Install.

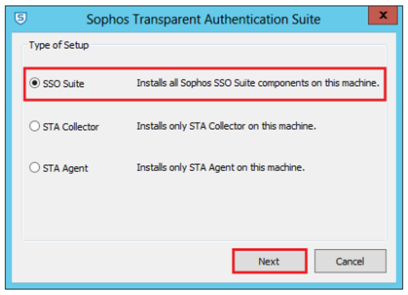

Chọn SSO Suite và click Next.

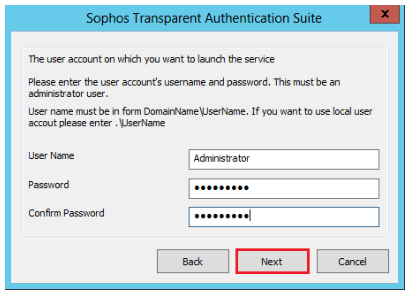

Nhập username và password Administrator. Click Next

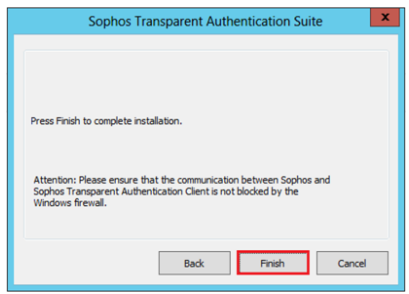

Nhấn Finish để hoàn thành việc cài đặt.

Sau khi cài đặt STAS, hãy khởi chạy nó từ Start > All Programs > STAS > Sophos Transparent Authentication Suite hoặc từ Desktop shortcut.

Cấu hình STA

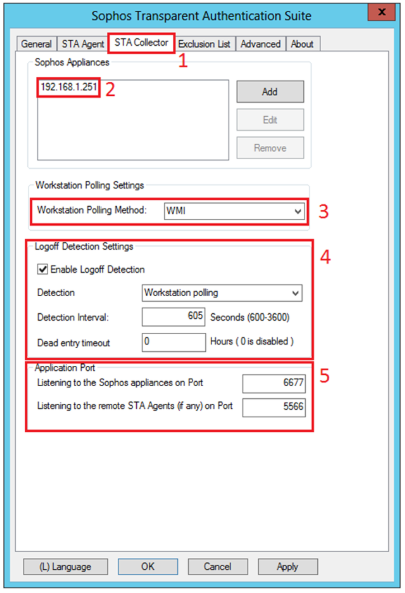

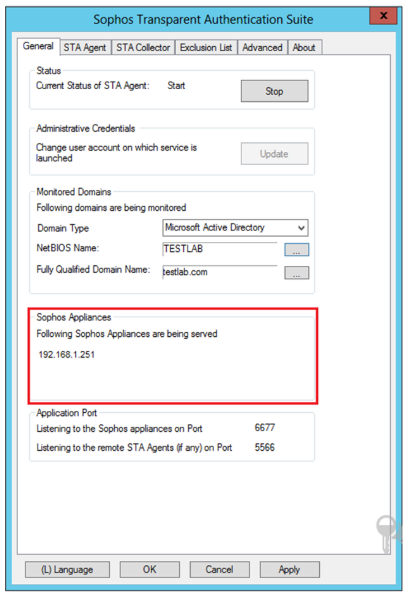

1.Chuyển sang tab STA Collector.

2. Dưới Sophos Appliances, thêm địa chỉ IP của tường lửa XG.

3. Đặt Workstation Polling Settings là WMI.

4. Giữ Logoff Detection Settings trong cấu hình mặc định của nó. Cài đặt Dead Entry Timeout sẽ đăng xuất người dùng khỏi tường lửa XG sau thời gian được chỉ định, ngay cả khi Logoff Detection cho người dùng bị tắt.

5. Không chỉnh sửa các cổng mặc định 6677 và 5566.

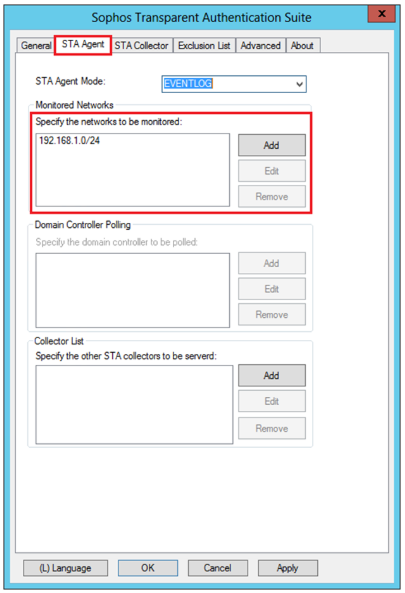

6. Chuyển sang tab STA Agent.

7. Nhập các mạng cần theo dõi bởi STAS.

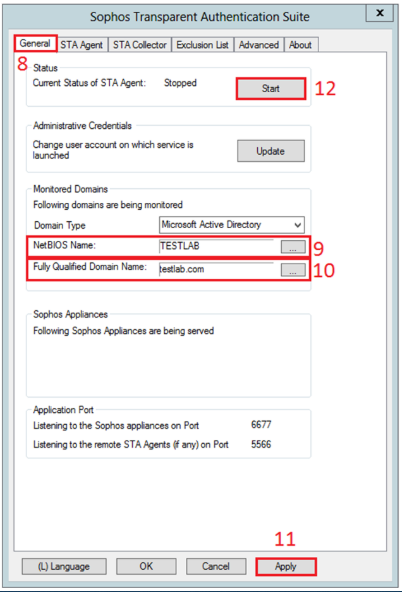

8. Chuyển sang General tab.

9. Nhập tên NetBIOS cho tên miền.

10. Nhập FQDN cho tên miền.

11. Chọn Apply.

12. Chọn Start để bắt đầu dịch vụ STAS

Lưu ý: Bạn phải thêm AD Server như một Firewall Authentication Method trong tab Services.

Cấu hình tường lửa XG

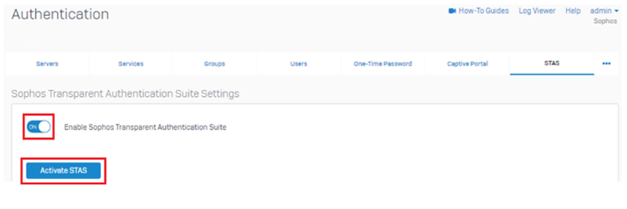

Chuyển đến Authentication > STAS để bật STAS bằng cách chọn nút ON và nhấp vào Actives STAS.

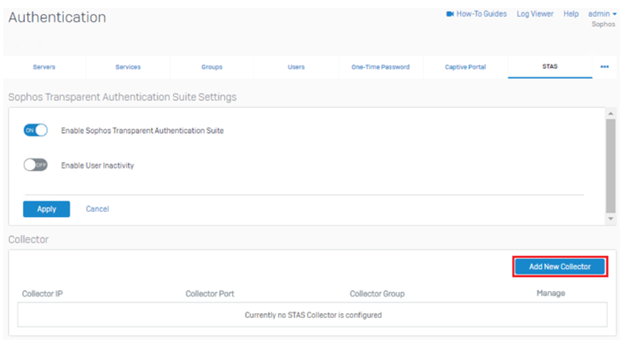

Khi đã kích hoạt, chọn Add New Collector.

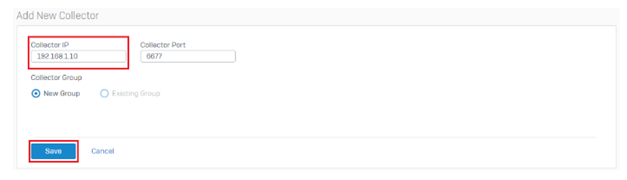

Nhập địa chỉ IP của AD Server vào Collector IP và chọn Save.

Lúc này, tường lửa XG cố gắng liên hệ với STAS trên AD Server qua UDP 6060. Trên AD Server, mở STAS và đi đến General tab để xem địa chỉ IP tường lửa XG trong Sophos Appliances. Đây là một dấu hiệu cho thấy STAS được kết nối với tường lửa XG một cách chính xác.

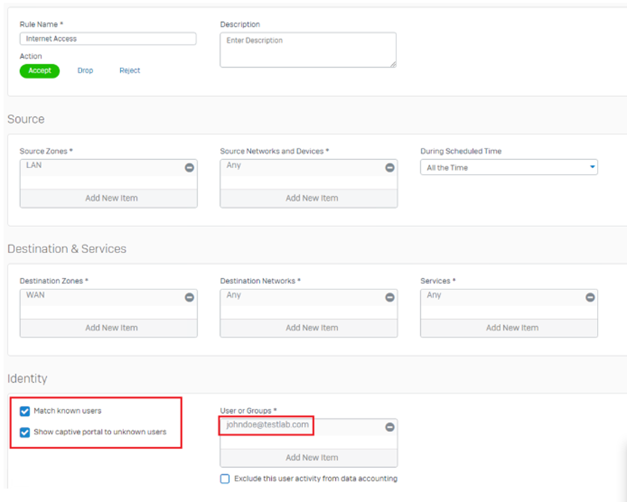

Chuyển đến Firewall > chọn + Add Firewall Rule để tạo quy tắc tường lửa dựa trên danh tính để kiểm soát lưu lượng theo kiểu người dùng.

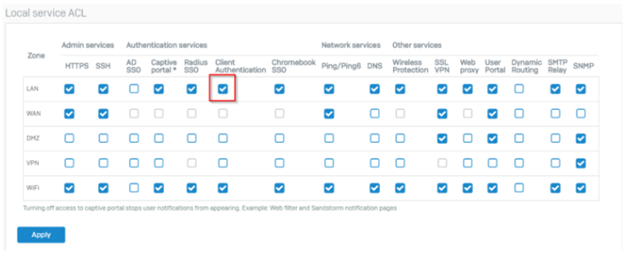

Đi tới Administration > Device Access và bật Client Authentication cho vùng được yêu cầu.

Giảm thời gian chờ trong Learning Mode

Khi tường lửa XG phát hiện lưu lượng không xác thực từ IP, STAS sẽ đặt IP này vào Learning Mode và gửi yêu cầu đến người thu thập thông tin người dùng từ IP này. Trong khi ở trạng thái học tập, tường lửa sẽ giảm lưu lượng được tạo từ IP này.

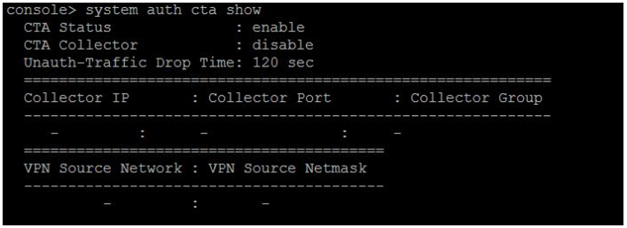

Theo mặc định, giá trị thời gian chờ không được xác thực là 120 giây, để xác minh giá trị này, đăng nhập vào giao diện dòng lệnh (CLI) và chọn tùy chọn 4 bảng điều khiển thiết bị và nhập lệnh sau:

system auth cta show

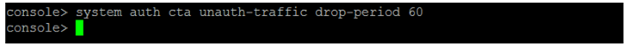

Thời gian chờ này có thể cấu hình để thay đổi, ví dụ: Để thay đổi nó thành 60 giây, hãy gõ lệnh sau:

system auth cta unauth-traffic drop-period 60

Ghi chú:

- Khi không có phản hồi từ người thu thập trong khi ở Learning Mode, STAS sẽ đặt IP vào trạng thái không được xác thực trong 1 giờ. Nó sẽ cố gắng đăng nhập lại sau 1 giờ bằng cách vào Learning State. Mặc dù ở trạng thái không được xác thực, tường lửa XG áp dụng các quy tắc tường lửa của nó cho lưu lượng truy cập không được xác thực tương ứng.

- Nếu mạng chứa bất kỳ máy chủ nào không phải là một phần của miền, bạn nên tạo người dùng client-less cho các địa chỉ IP này.

Các kết quả

Xác minh người dùng trực tiếp

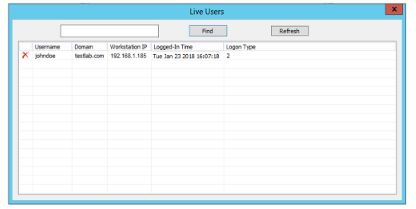

Khi người dùng đã xác thực thành công tên miền, họ có thể được xem như một người dùng trực tiếp trên STAS hoặc trong tường lửa Sophos XG.

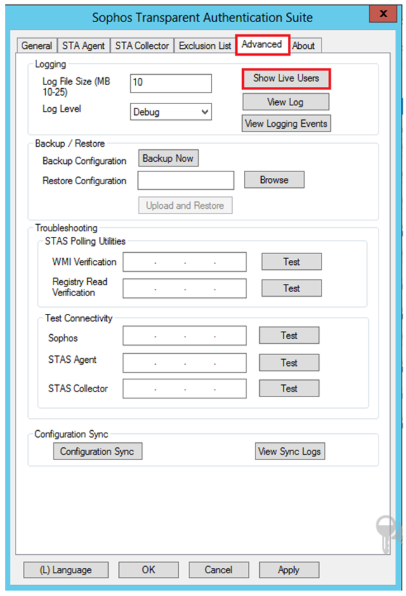

Trên STAS, chuyển đến Advanced tab và chọn Show Live Users.

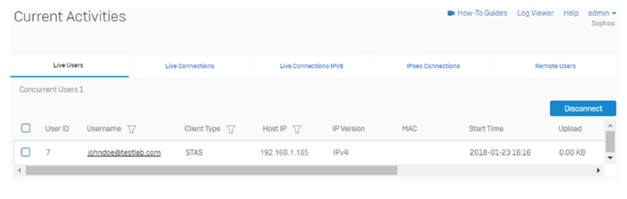

Trên XG Firewall, đi đến Monitor & Analyze > Current Activities > Live Users.

Xác minh lưu lượng người dùng trong Log Viewer

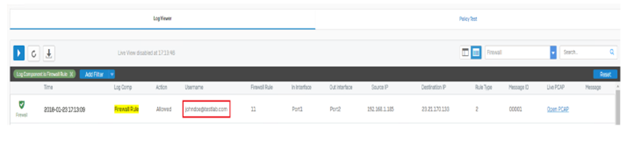

Ở góc trên bên phải của giao diện người dùng đồ họa (GUI), chọn Log Viewer.

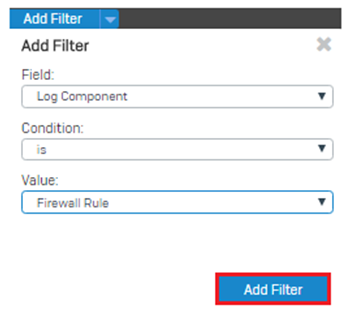

Trong cửa sổ Log Viewer, chọn Add Filter. Đảm bảo rằng trong mục Field là Log Component, Condition là is và Value là Firewall Rule. Click Add Filter.

Giả sử lưu lượng truy cập của người dùng, quy tắc tường lửa đã bật Match User Identity, tên người dùng của họ sẽ xuất hiện dưới cột Username.