Overview.

Chứng chỉ số (Digital Certificates) là một “hộ chiếu” điện tử cho phép một người, máy tính hoặc tổ chức trao đổi thông tin một cách an toàn qua Internet bằng cơ sở hạ tầng khóa công khai (Public Key Infrastructure-PKI). Chứng chỉ số cũng có thể được gọi là chứng chỉ khóa công khai.

Giống như hộ chiếu, chứng chỉ số cung cấp thông tin nhận dạng, có khả năng chống giả mạo và có thể được xác minh vì được cấp bởi một cơ quan chính thức, đáng tin cậy. Chứng chỉ chứa tên của chủ sở hữu chứng chỉ, số sê-ri, ngày hết hạn, bản sao khóa công khai của chủ chứng nhận (được sử dụng để mã hóa tin nhắn và chữ ký số) và chữ ký số của cơ quan cấp chứng chỉ (CA) để người nhận có thể xác minh rằng chứng chỉ là có thật.

Điều kiện tiên quyết

Cơ quan cấp chứng chỉ trao đổi (Exchange Certificate Authority – CA) và chứng chỉ số giữa trụ sở chính (HeadOffice – HO) và văn phòng chi nhánh (BranchOffice – BO) và sau đó cấu hình và thiết lập kết nối IPsec giữa chúng.

Kịch bản

Cấu hình kết nối IPsec VPN giữa site A và Site B bằng cách thực hiện theo các bước được đưa ra dưới đây. Trong bài viết này, chúng tôi đã sử dụng các tham số sau để tạo kết nối VPN.

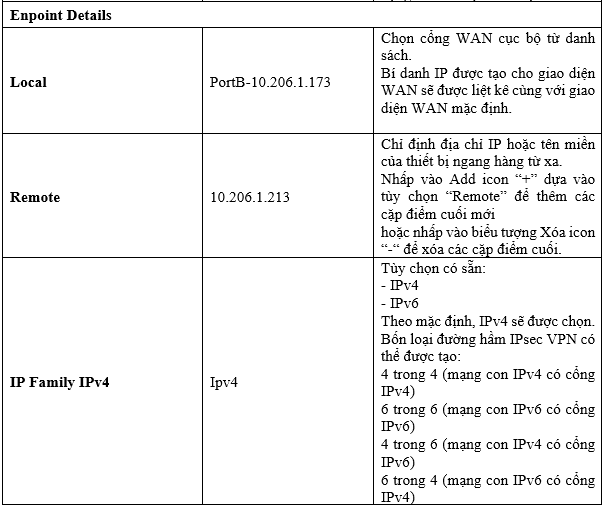

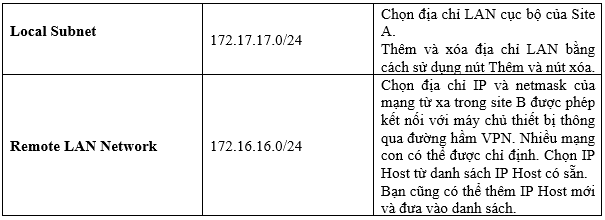

Chi tiết mạng HO:

- Địa chỉ IP WAN cục bộ – 10.206.1.173

- Địa chỉ LAN cục bộ – 172.17.17.0 / 24

Chi tiết mạng BO:

- Địa chỉ IP WAN từ xa – 10.206.1.213

- Mạng LAN cục từ xa – 17.16.16.0 / 24

Cấu hình

Bạn phải đăng nhập vào bảng điều khiển dành cho quản trị viên của tường lửa Sophos của cả HO và BO với tư cách quản trị viên với quyền đọc-viết và các tính năng có liên quan.

Bước 1: Tải lên tường lửa Sophos ở HO CA mặc định lên tường lửa Sophos ở BO

Trụ sở chính (HO)

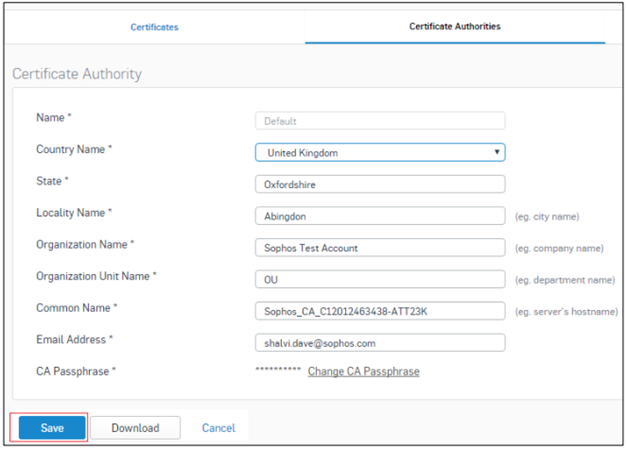

Đi đến System > Certificates > Certificate Authorities và chọn Default CA. Chỉ định các chi tiết của CA, như hiển thị bên dưới và nhấp vào Save.

Khi CA được tạo, hãy tải CA về máy tính cục bộ của bạn bằng cách nhấp vào nút Tải xuống.

Một tệp có tên local_cert ve_masterity.tar.gz được tải xuống. Tệp chứa chứng chỉ CA Root ở hai định dạng tệp:

– Default.pem (Tệp PEM)

– Default.der (Chứng chỉ bảo mật)

Văn phòng chi nhánh

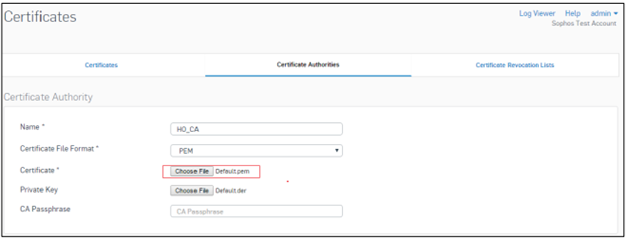

Tải lên chứng chỉ CA (được tải xuống từ HO) lên tường lửa Sophos ở BO. Để tải lên CA, đi tới System > Certificates > Certificate Authorities and chọn Add. Tải lên chứng chỉ CA Root ở định dạng PEM hoặc DER.

Nhấp vào Save để lưu CA mặc định HO trong tường lửa Sophos tại BO.

Bước 2: Tải lên tường lửa Sophos ở BO CA mặc định lên tường lửa Sophos ở HO

Cấu hình và tải xuống CA mặc định trong BO và tải nó lên tường lửa Sophos HO bằng các bước tương tự như được hiển thị trong bước 1.

Bước 3: Tải lên chứng chỉ số tường lửa Sophos HO lên tường lửa Sophos BO

Trụ sở chính

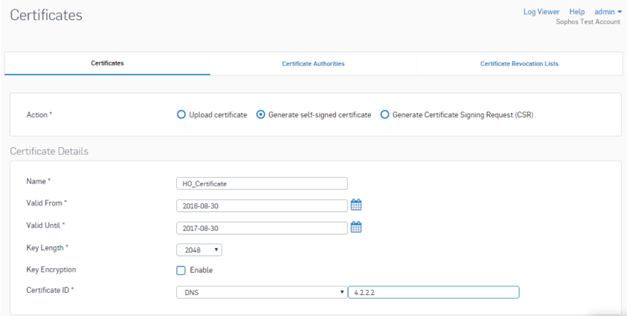

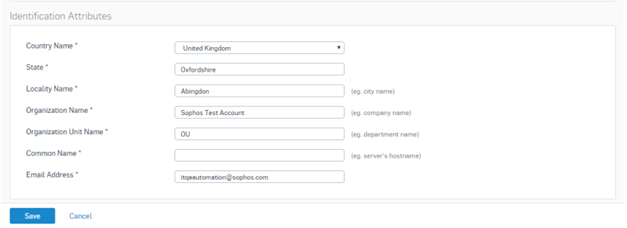

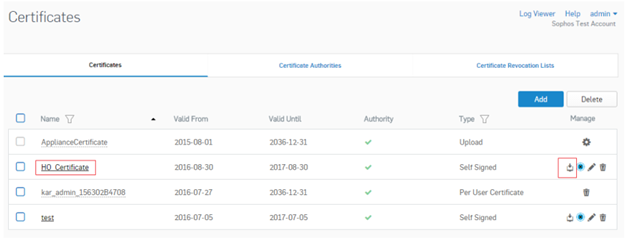

Tạo Generate Self Signed Certificate trong tường lửa Sophos HO. Đi đến System > Certificates > Certificates and chọn Add để tạo chứng chỉ mới. Chọn Generate Self Signed Certificate và chỉ định các chi tiết như được hiển thị bên dưới.

Nhấp vào Save để lưu chứng chỉ.

Khi chứng chỉ được tạo, hãy tải xuống máy tính cục bộ của bạn bằng cách nhấp vào biểu tượng Tải xuống.

Một tệp có tên HO_Cert ve.tar.gz được tải xuống. Lưu trữ các tập tin không nén. Tệp này chứa các tệp chứng chỉ sau:

– UserPrivateKey.key (Tệp chính)

– UserCertert.pem (Tệp PEM)

– RootCertert (Tệp PEM)

– Password.txt (Cụm mật khẩu nếu mã hóa khóa được bật)

– HO_Certificate.p12 (Trao đổi thông tin cá nhân)

Văn phòng chi nhánh

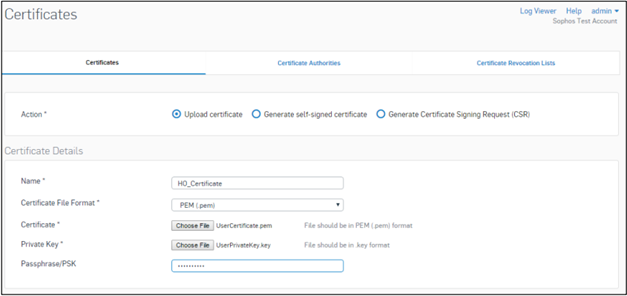

Tải lên chứng chỉ (được tải xuống từ tường lửa Sophos HO) lên tường lửa Sophos BO. Để tải lên chứng chỉ, đi tới System > Certificates > Certificates and click Add. Chọn Certificate là UserCertert.pem, Private Key là UserPrivateKey.pem và chỉ định cụm mật khẩu.

Nhấn vào Save để lưu chứng chỉ.

Bước 4: Tải lên chứng chỉ số tường lửa Sophos BO lên tường lửa Sophos HO

Cấu hình và tải xuống chứng chỉ Self-signed trong tường lửa Sophos BO và tải lên trên tường lửa Sophos HO bằng các bước tương tự như trong bước 3.

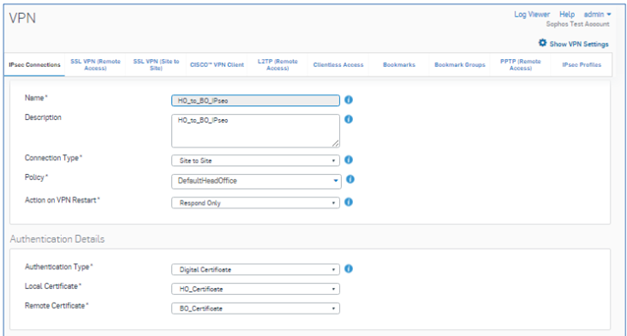

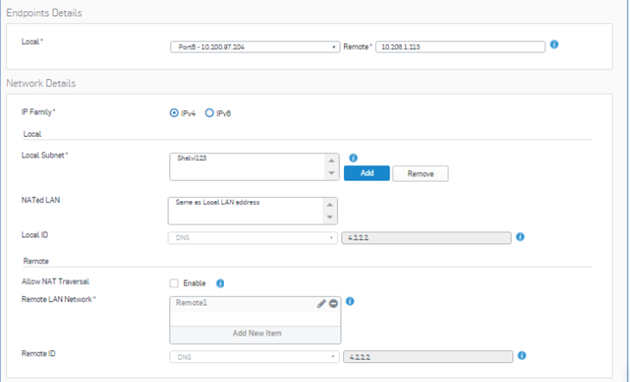

Bước 5: Cấu hình kết nối IPsec

Trụ sở chính

Thực hiện các bước sau trên tường lửa Sophos HO.

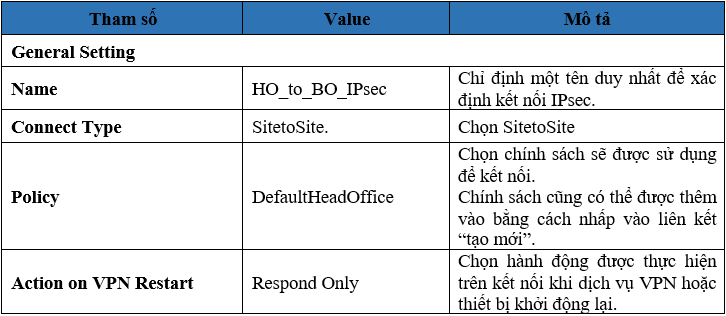

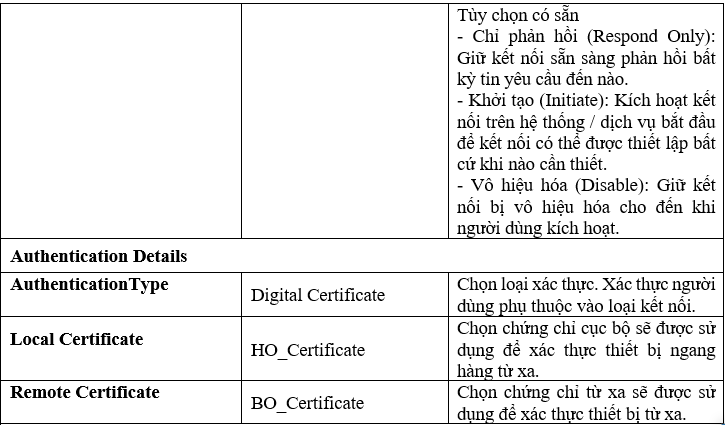

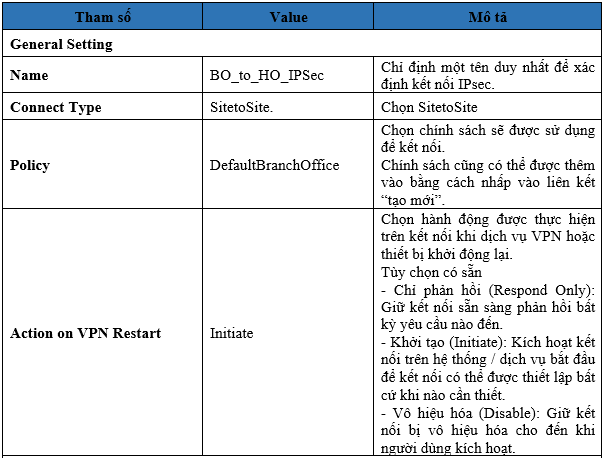

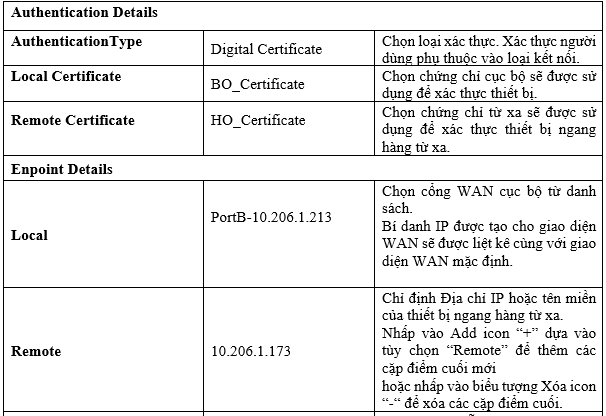

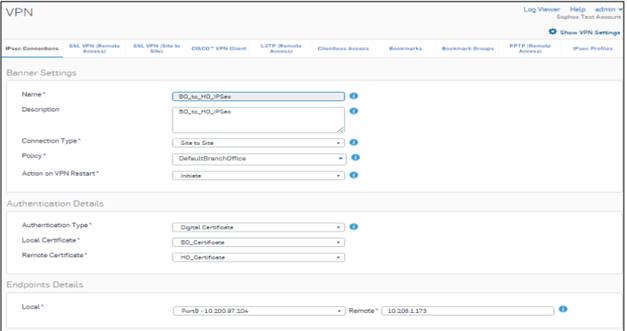

- Để tạo kết nối IPsec mới, hãy đi tới Configure > VPN > IPsec Connections and click Add. Tạo kết nối bằng các tham số sau.

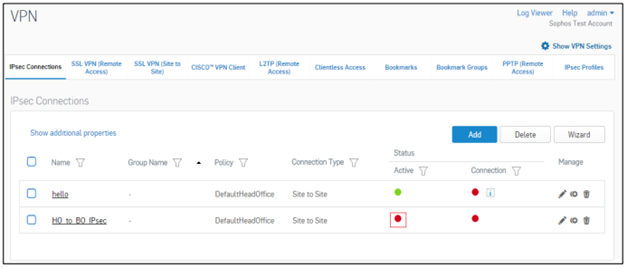

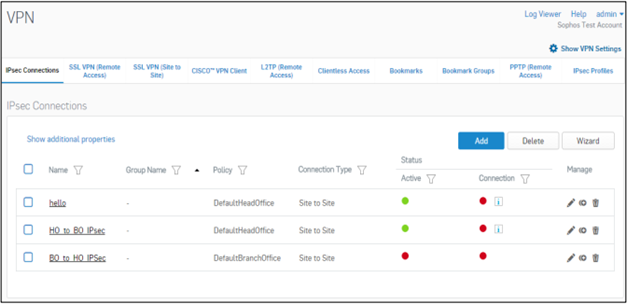

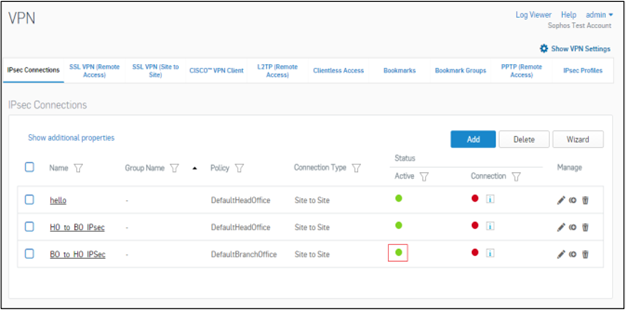

2.Nhấp vào Save để tạo kết nối IPsec. Khi nhấp vào Save, màn hình sau xuất hiện để hiển thị kết nối được tạo ở trên.

3.Nhấp vào icon chấm đỏ bên dưới Status: Active và Connection, để kích hoạt kết nối.

Văn phòng chi nhánh

Thực hiện các bước sau trên tường lửa Sophos BO.

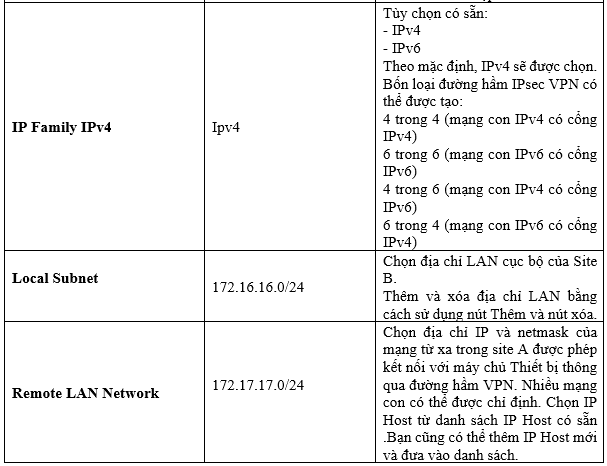

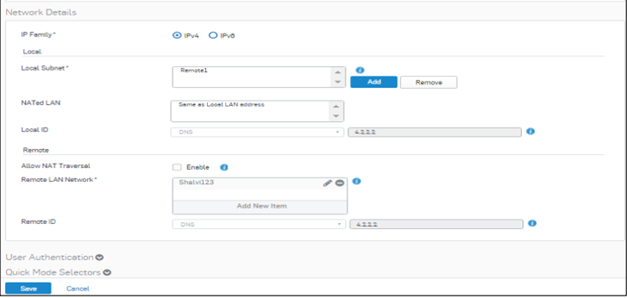

- Để tạo kết nối IPsec mới, đi tới Configure >VPN > IPsec Connections and click Add. Tạo kết nối bằng các tham số sau.

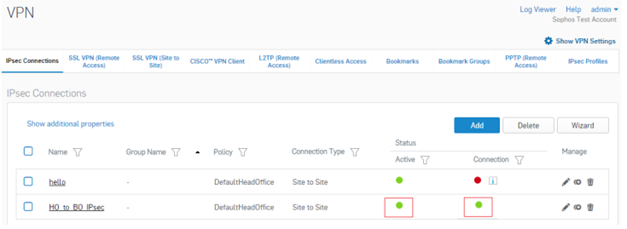

2.Nhấp vào Save để tạo kết nối IPsec. Khi nhấp vào Save, màn hình sau sẽ xuất hiện để hiển thị kết nối được tạo ở trên.

3.Nhấp vào icon chấm đỏ bên dưới Status: Active và Connection, để kích hoạt kết nối.

Ở trên là cấu hình trên thiết lập kết nối IPsec giữa hai trang sites.

Lưu ý:

Đảm bảo rằng chính sách mạng cho phép lưu lượng LAN đến VPN và VPN sang LAN được cấu hình. Chính sách mạng có thể được tạo từ trang Protect > Firewall.

Trong thiết lập trụ sở chính và văn phòng chi nhánh (Head Office and Branch Office), thông thường văn phòng chi nhánh đóng vai trò là người khởi tạo đường hầm và trụ sở chính hoạt động như một người trả lời vì những lý do sau:

- Vì văn phòng chi nhánh hoặc các site từ xa khác có IP động, trụ sở chính không thể khởi tạo kết nối.

- Vì có thể có nhiều văn phòng chi nhánh, để giảm tải cho trụ sở chính, một cách tốt là văn phòng chi nhánh thử lại kết nối thay vì trụ sở chính thử lại tất cả các văn phòng chi nhánh kết nối.