1.Mục đích bài viết

Bài viết sẽ hướng dẫn cách cấu hình IPSec VPN Site-to-Site giữa hai thiết bị tường lửa Fortinet và Draytek Vigor2925.

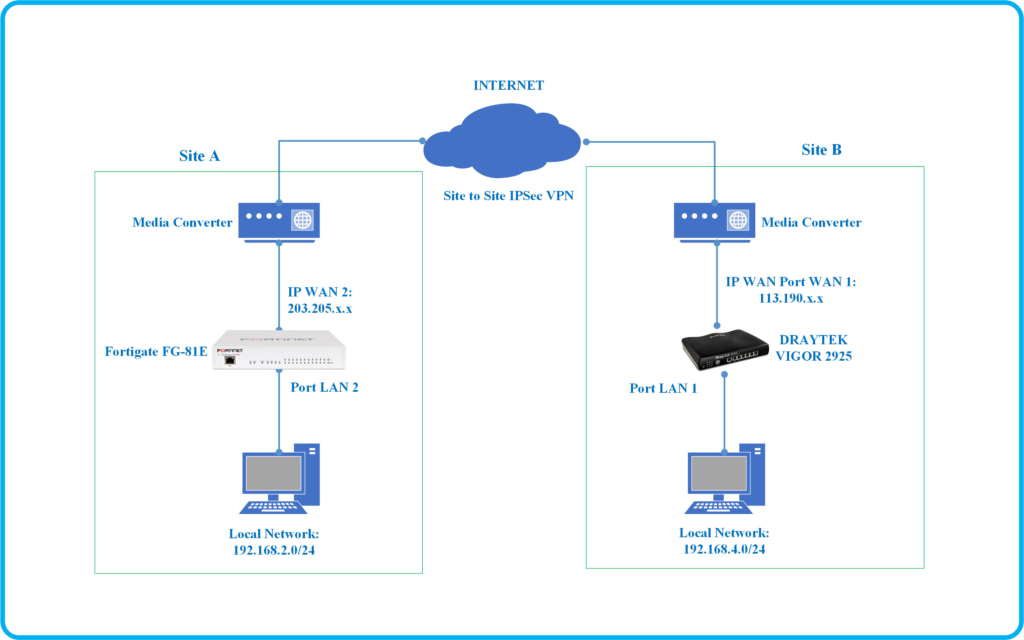

2.Sơ đồ mạng

Giải thích sơ đồ mạng:

Site A:

- Chúng ta có đường internet được kết nối ở WAN 1 của thiết bị Fortigate FG-81E với IP WAN tĩnh là 203.205.x.x bằng media converter.

- Tiếp theo là lớp mạng LAN 192.168.2.0/24 được cấu hình ở port 2 của thiết bị Fortinet FG-81E.

Site B:

- Chúng ta có đường internet được kết nối ở port WAN 1 của thiết bị router Draytek Vigor2925 với IP WAN tĩnh là 113.190.x.x bằng media converter.

- Tiếp theo là lớp mạng LAN 192.168.4.0/24 được cấu hình ở port 1 của thiết bị Draytek.

3.Tình huống cấu hình

Chúng ta sẽ thực cấu hình IPSec VPN Site-to-Site giữa hai thiết bị Fortinet FG-81E và Draytek Vigor2925 để lớp mạng LAN của cả hai site là 192.168.2.0/24 và 192.168.4.0/24 có thể kết nối được với nhau.

4.Các bước cấu hình

Trên thiết bị Draytek Vigor2925:

- Cấu hình Common Settings

- Cấu hình Dial-In Settings

- Cấu hình TCP/IP Network Settings

Trên thiết bị Fortinet FG-81E:

- Tạo VPN Tunnels

- Tạo Static Route

- Tạo Policy

Kiểm tra Kết quả

5.Hướng dẫn cấu hình

5.1.Trên thiết bị Draytek Vigor2925

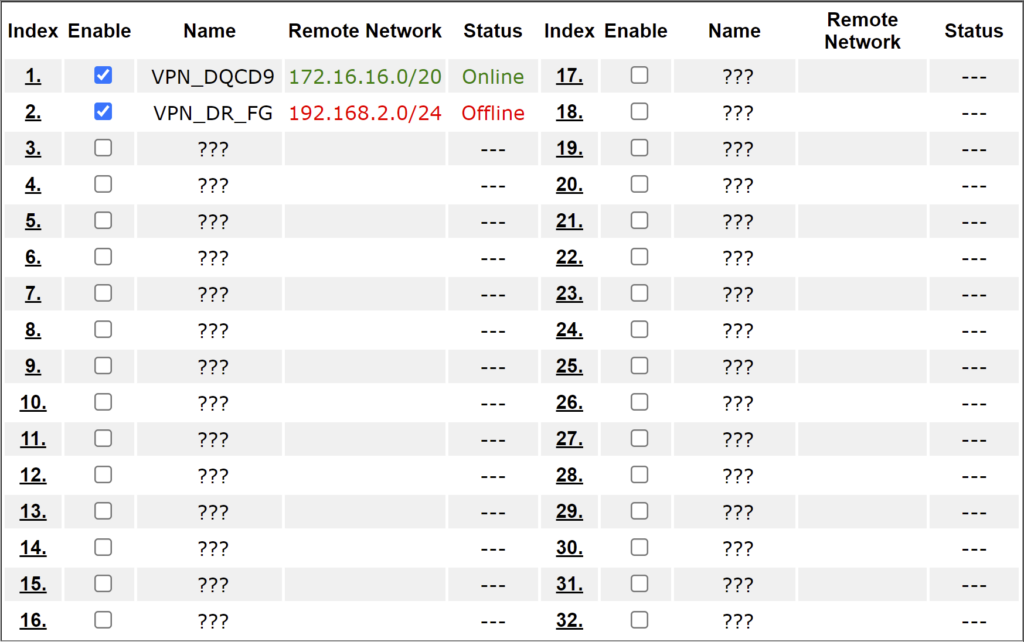

Để tạo kết nối VPN trên Draytek chúng ta cần đăng nhập vào trang quản trị, sau đó vào VPN and Remote Access > LAN to LAN.

Nhấn vào bất kì Index nào bạn muốn để tạo, ở đây thegioifirewall nhấn vào Index 2.

Bảng Profile Index hiện ra chúng ta sẽ cấu hình các phần Common Settings, Dial-In Settings, TCP/IP Network Settings.

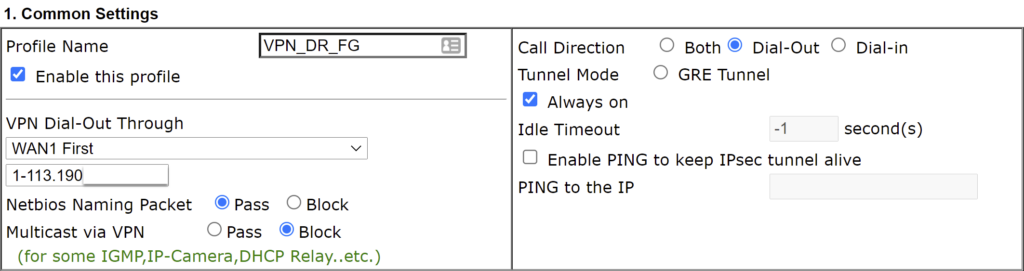

5.1.1.Cấu hình Common Settings

Trong phần này chúng ta sẽ cấu hình các thông số như sau:

- Profile Name: VPN_DR_FG

- Tích chọn Enable this profile

- Call Direction : chọn Dial-Out ( thiết bị Draytek sẽ chờ thiết bị khác tạo kết nối VPN đến )

- Tunnel Mode: chọn Always on

- VPN Dial-Out Through: Chọn WAN1 First và chọn địa chỉ IP của cổng WAN1 là 113.190.x.x

- Netbios Naming Packet: chọn Pass

- Multicast via VPN: Block

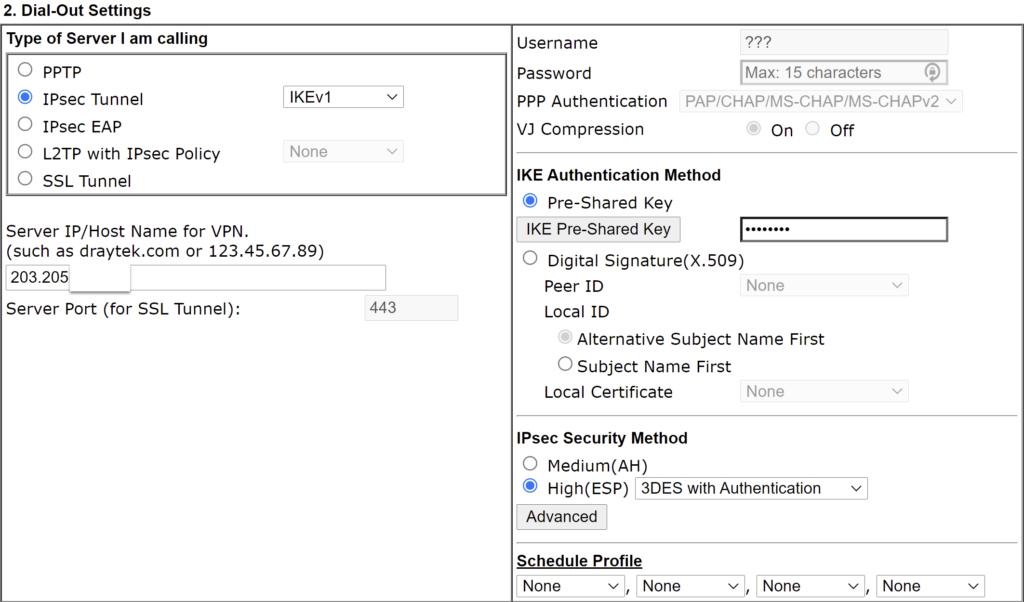

5.1.2.Cấu hình Dial-Out Settings

Trong phần này chúng ta sẽ cấu hình các thông số như sau:

- Type of Server I am calling: chọn IPSec Tunnel IKEv1

- Server IP/Host Name for VPN: điền địa chỉ IP WAN của Fortinet FG-81E là 203.205.x.x vào.

- IKE Authetication Method: tích chọn Pre-Shared Key và nhập password vào ô trống bên cạnh. (Lưu ý ghi nhớ mật khẩu này để nhập tương tự cho bên Fortinet)

- IPSec Security Method: tích chọn High(ESP) và chọn 3DES with authentication.

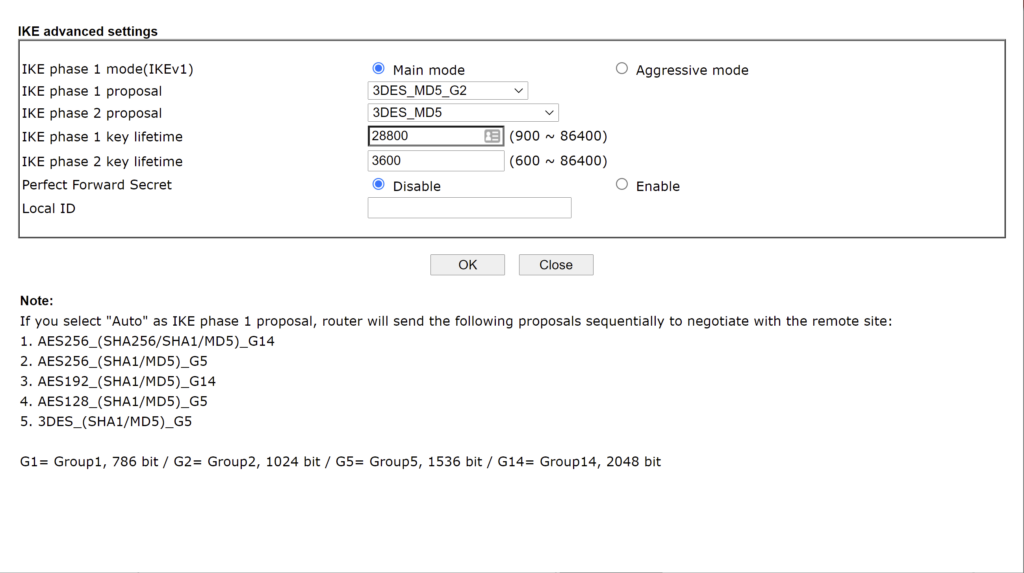

- Sau đó nhấn Advanced, bảng IKE Advanced settings hiện ra chúng ta sẽ cấu hình với các thông số sau.

- IKE phrase 1 mode (IKEv1): chọn Main mode

- IKE phrase 1 proposal: chọn 3DES_MD5_G2

- IKE phrase 2 proposal: chọn 3DES_MD5

- IKE phrase 1 key lifetime: 28800

- IKE phrase 2 key lifetime: 3600

- Perfect Forward Secret: chọn Disable.

- Nhấn OK để lưu.

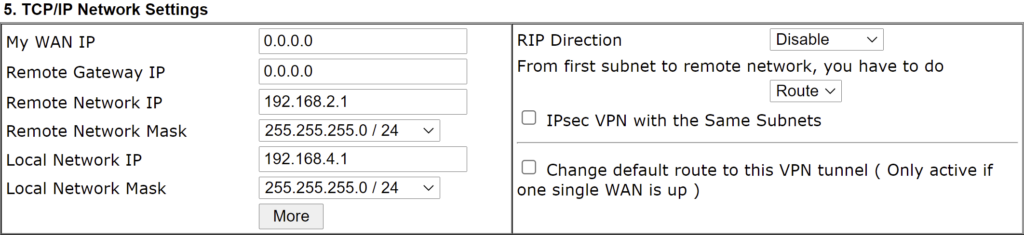

5.1.3.Cấu hình TCP/IP Network Settings

Trong phần này chúng ta sẽ cấu hình các thông số sau:

- Remote Network IP: nhập vào IP LAN của Fortinet FG-81E là 192.168.2.1

- Remote Network Mask: chọn 255.255.240.0/20

- Local Network IP: nhập vào IP LAN của Draytek là 192.168.4.1

- Local Network Mask: chọn 255.255.255.0/24

- Nhấn OK để lưu.

Quay trở lại bảng LAN-to-LAN Profiles các bạn tích chọn Enable cho profile index vừa tạo và nhấn OK để enable profile này.

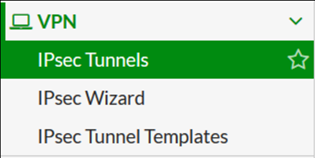

5.2.Trên thiết bị Fortinet FG 81E

5.2.1.Tạo VPN Tunnels

Để tạo VPN Tunnels vào VPN > IPSec Tunnels > nhấn Create New.

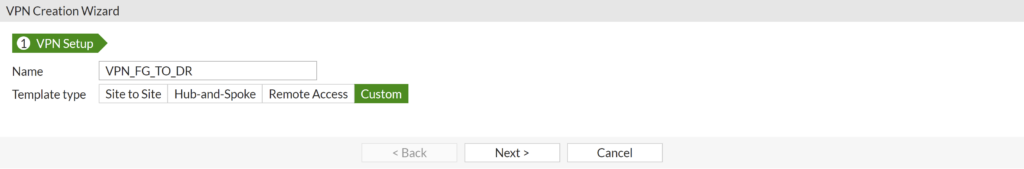

Bảng VPN Create Wizard hiện ra điền các thông tin cấu hình như sau:

- Name: VPN_FG_TO_DR

- Template type: chọn Custom

- Nhấn Next để tiếp tục.

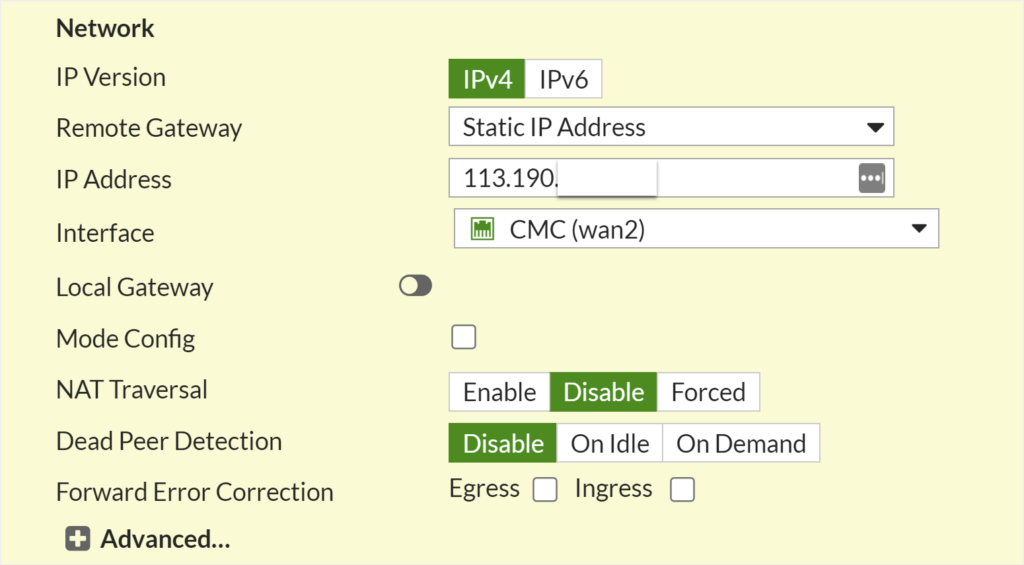

Chúng ta sẽ cấu hình bảng Network với các thông số sau:

- IP Version: IPv4

- Remote Gateway: Static IP Address

- IP Address: điền IP WAN của thiết bị Draytek Vigor 2925 là 113.190.x.x

- Interface: chọn cổng WAN của thiết bị Fortinet dùng để thiết lập kết nối VPN. Theo sơ đồ chọn cổng WAN2

- Local Gateway: không bật

- Mode Config: bỏ check

- NAT Traversal: chọn Disable

- Dead Peer Detection: chọn Disable

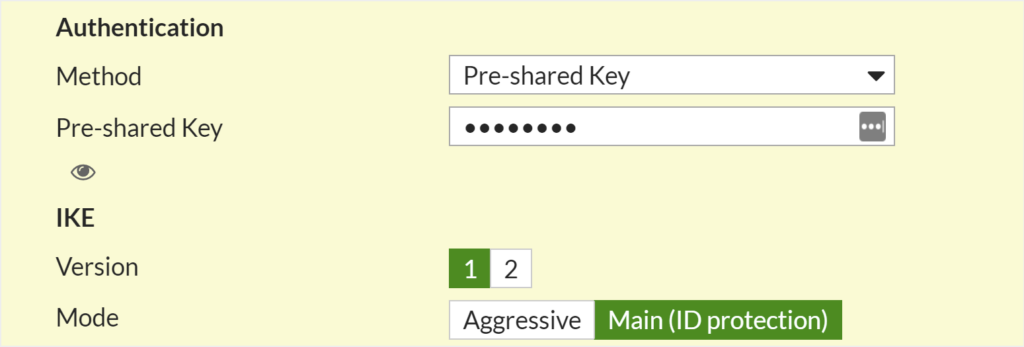

Bảng Authentication:

- Method: chọn Pre-sahred Key

- Pre-shared Key: nhập mật khẩu để thiết lập kết nối VPN (lưu ý là mật khẩu này phải được đặt giống nhau trên cả 2 thiết bị Draytek và Fortinet).

- IKE Version: 1

- Mode: Main (ID protection)

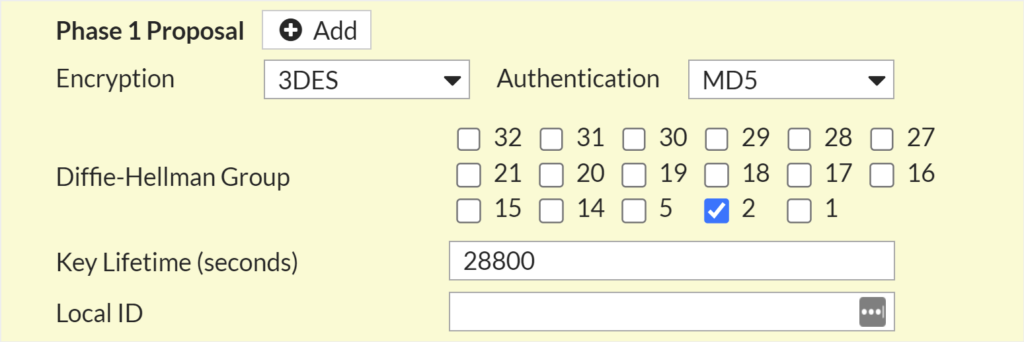

Bảng Phrase 1 Proposal:

- Encryption: 3DES

- Authentication: MD5

- Diffe-Hellman Group: chọn 2

- Key Liftime (second): 28800

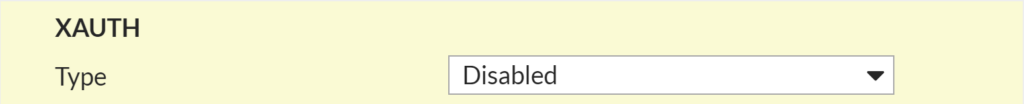

Bảng XAUTH:

- Type: chọn Disable

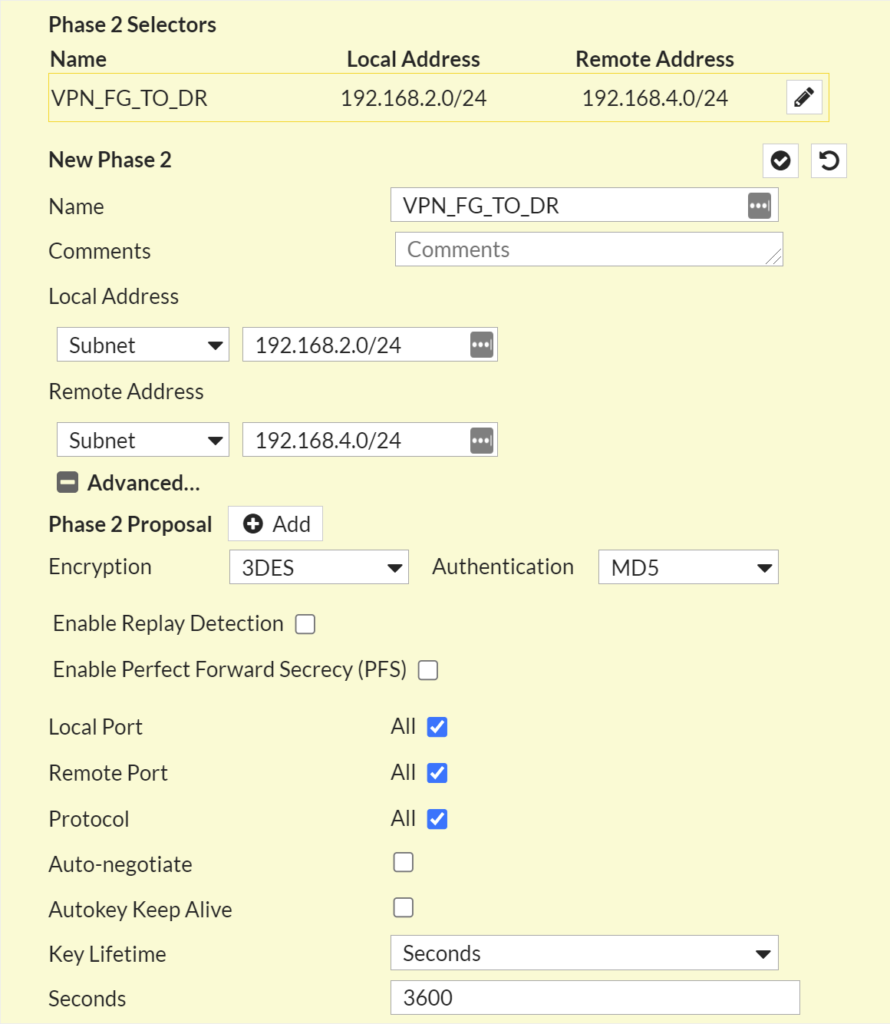

Bảng Phrase Selectors:

- Local Address: Chọn Subnet và điền lớp mạng LAN 192.168.2.0/24 của Fortinet vào.

- Remote Address: Chọn Subnet và điền lớp mạng LAN 192.168.4.0/24 của Draytek vào.

- Nhấn Advanced… để bảng Phrase 2 Proposal hiện ra.

Bảng Phrase 2 Proposal:

- Encryption: 3DES

- Authentication: MD5

- Enable Perfect Forward Secrecy: bỏ chọn

- Key Lifetime: chọn Seconds

- Second: 3600

Nhấn OK để tạo IPSec Tunnels.

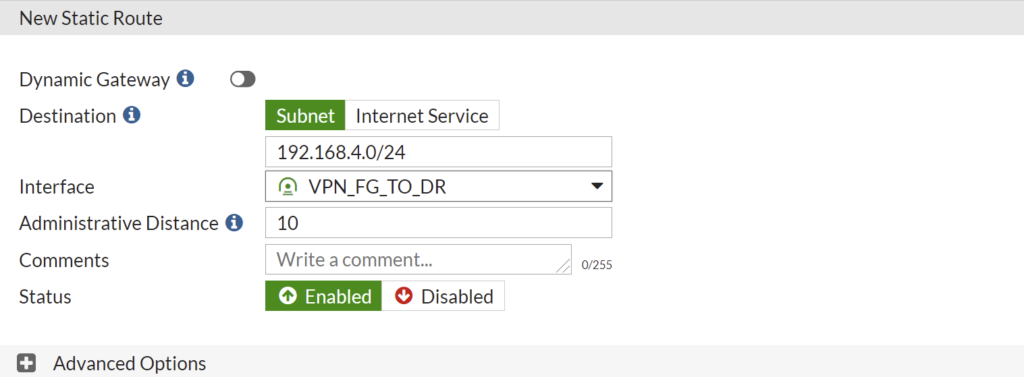

5.2.2.Tạo Static Routes

Chúng ta cần tạo một static route để định tuyến đường đi đến lớp mạng LAN của Draytek thông qua kết nối VPN vừa tạo cho thiết bị tường lửa Fortinet.

Để tạo vào Network > Static Routes và nhấn Create New.

Cấu hình theo các thông số sau:

- Destination: nhập lớp mạng LAN của thiết bị Draytek Vigor 2925 là 192.168.4.0/24.

- Interface: chọn IPSec tunnels VPN_FG_TO_DR vừa tạo.

- Status: chọn Enable.

- Nhấn OK để lưu.

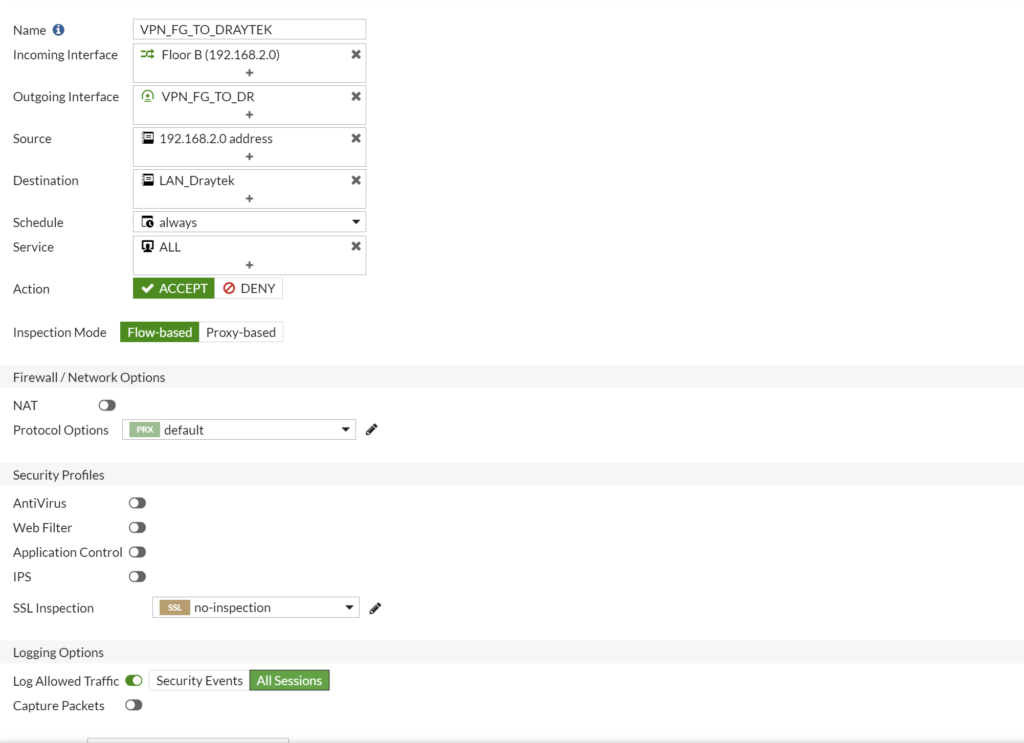

5.2.3.Tạo Policy

Chúng ta cần tạo policy để cho kết nối VPN có thể truy cập vào mạng LAN của Fortinet và ngược lại.

Để tạo policy vào Policy & Objects > IPv4 Policy và nhấn Create New.

Cấu hình policy cho phép traffic từ lớp mạng LAN của Fortinet đi qua lớp mạng LAN của Sophos theo các thông số như sau:

- Name: VPN_FG_TO_DRAYTEK

- Incoming Interface: Floor B (đây là interface LAN 2)

- Outgoing Interface: Chọn VPN Tunnels VPN_FG_TO_DR vừa tạo

- Source: Chọn 192.168.2.0 address

- Destination: Chọn LAN_Draytek

- Service: Chọn ALL

- Action: Chọn ACCEPT

- Log Allowed Traffic: bật và chọn All Session

- Enable this policy: ON

- Nhấn OK để lưu

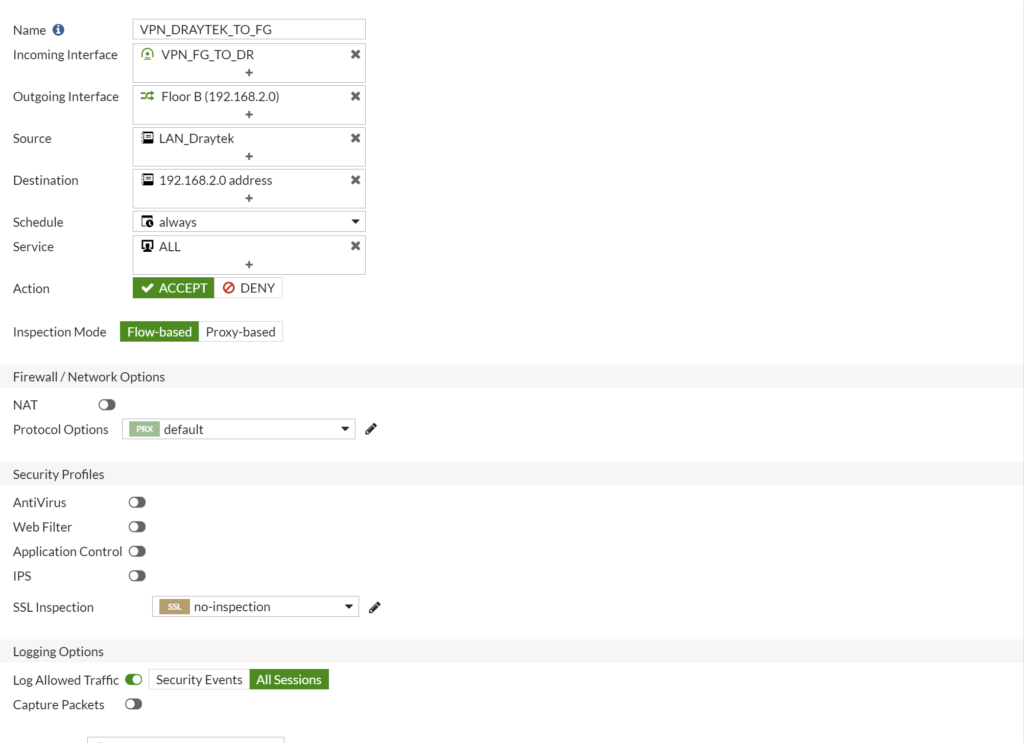

Cấu hình policy cho phép traffic từ lớp mạng LAN của Draytek đi qua lớp mạng LAN của Fortinet theo các thông số như sau:

- Name: VPN_DRAYTEK_TO_FG

- Incoming Interface: Chọn VPN Tunnels VPN_FG_TO_DR vừa tạo

- Outgoing Interface: Floor B (đây là interface LAN 2)

- Source: Chọn LAN_Draytek

- Destination: Chọn 192.168.2.0 address

- Service: chọn ALL

- Action: Chọn ACCEPT

- Log Allowed Traffic: bật và chọn All Session

- Enable this policy: ON

- Nhấn OK để lưu

5.3.Kiểm tra kết quả

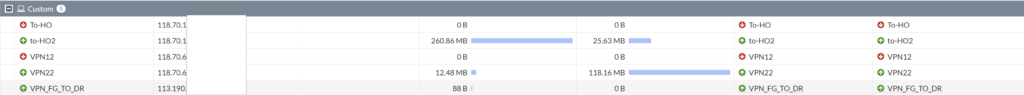

Trên thiết bị Fortinet các bạn có thể check kết VPN thành công hay chưa bằng cách vào Monitor > IPSec Monitor.

Các bạn sẽ thấy kết nối VPN đã được thiết lập và đã có lưu lượng Incoming Data và Outgoing Data.

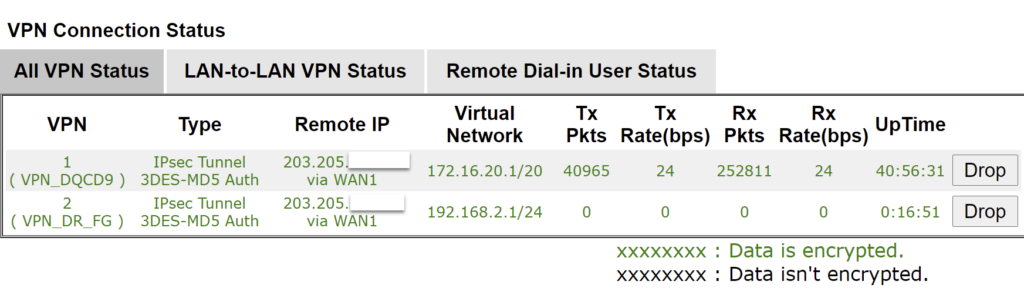

Chuyển sang thiết bị Draytek các bạn có thể check kết VPN thành công hay chưa bằng cách vào VPN and Remote Access > Connection Management.

Các bạn sẽ thấy kết nối VPN đã được thiết lập nó cung cấp trạng thái của kết nối, thời gian đã kết nối,….

Hi, vậy nếu trong trường hợp có nhiều subnet muốn đi qua tunnel thì minh phải cấu hình như nào ah. Mong nhận đc phản hồi, cảm ơn!