1.Mục đích bài viết

Bài viết này mô tả các bước để định cấu hình nhiều kết nối VPN IPsec để dự phòng. Nếu liên kết VPN chính không hoạt động, liên kết VPN Internet dự phòng sẽ thay thế.

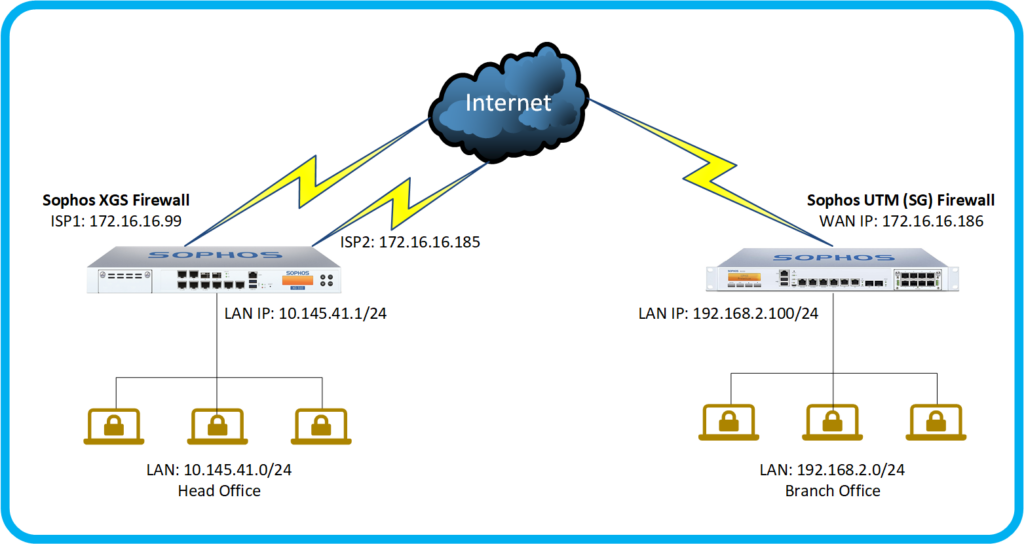

2.Sơ đồ mạng

Chi tiết sơ đồ mạng:

Thiết bị tường lửa Sophos XGS Firewall

- Trên thiết bị có 2 đường internet là ISP 1 có IP 172.16.16.99 được cấu hình tại Port 2 và ISP 2 có IP 172.16.16.185 được cấu hình tại Port 3.

- Lớp mạng LAN được cấu hình tại Port 1 với IP 10.145.41.1/24 và đã cấu hình DHCP để cấp phát cho các thiết bị kết nối vào.

Thiết bị tường lửa Sophos UTM (SG) Firewall

- Trên thiết bị có 1 đường internet có IP 172.16.16.186 được cấu hình tại cổng eth1.

- Lớp mạng LAN được cấu hình tại cổng eth0 với IP 192.168.2.100/24 và đã cấu hình DHCP để cấp phát cho các thiết bị kết nối vào.

3.Tình huống cấu hình

Chúng ta sẽ thực hiện cấu hình 2 kết nối IPSec Site to site VPN từ thiết bị Sophos XGS Firewall đến Sophos UTM (SG) Firewall bằng 2 đường ISP 1 và ISP2.

Sau đó sẽ thực hiện cấu hình IPSec failover để khi kết nối IPSec VPN bằng ISP 1 gặp sự cố thì kết nối IPSec VPN bằng ISP 2 sẽ thay thế.

4.Các bước cấu hình

Cấu hình trên Sophos UTM (SG) Firewall:

- Tạo profile.

- Tạo IPsec Policies.

- Cấu hình Remote Gateway với ISP 1

- Cấu hình Remote Gateway với ISP 2

- Cấu hình IPSec connection đến ISP 1.

- Cấu hình IPSec connection đến ISP 2.

- Thêm 2 firewall rule cho phép lưu lượng VPN.

Cấu hình trên Sophos XGS Firewall:

- Tạo profile cho lớp mạng local và remote LAN.

- Tạo IPsec Policies.

- Tạo kết nối IPSec VPN bằng ISP 1.

- Tạo kết nối IPSec VPN bằng ISP 2.

- Cấu hình Failover cho các kết nối IPSec VPN.

- Thêm 2 firewall rule cho phép lưu lượng VPN.

- Mở 2 dịch vụ HTTPS và PING cho VPN zone.

Kiểm tra kết quả.

5.Hướng dẫn cấu hình.

5.1.Branch office

5.1.1.Tạo profile

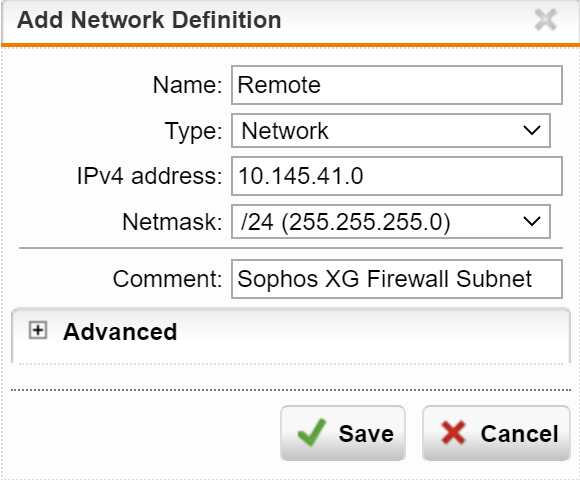

Chúng ta cần tạo 4 profile cho 2 lớp mạng LAN ở hai site head và branch office và IP WAN ISP 1 và ISP 2 của Sophos XGS Firewall.

Để tạo vào Definitions & Users > Network Definitions > +New Network Definition

Tạo profile cho lớp mạng 10.145.41.0/24 theo các thông tin như sau:

- Name: Remote

- Type: Network

- IPv4 address: 10.145.41.0

- Netmask: /24(255.255.255.0)

- Comment: Sophos XGS Firewall Subnet

- Nhấn Save để lưu

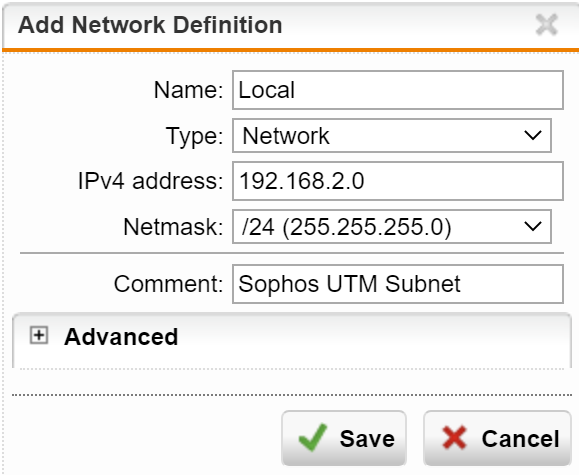

Tương tự chúng ta tạo profile cho lớp mạng 192.168.2.0/24 với các thông tin sau:

- Name: Local

- Type: Network

- IPv4 address: 192.168.2.0

- Netmask: /24(255.255.255.0)

- Comment: Sophos UTM Firewall Subnet

- Nhấn Save để lưu

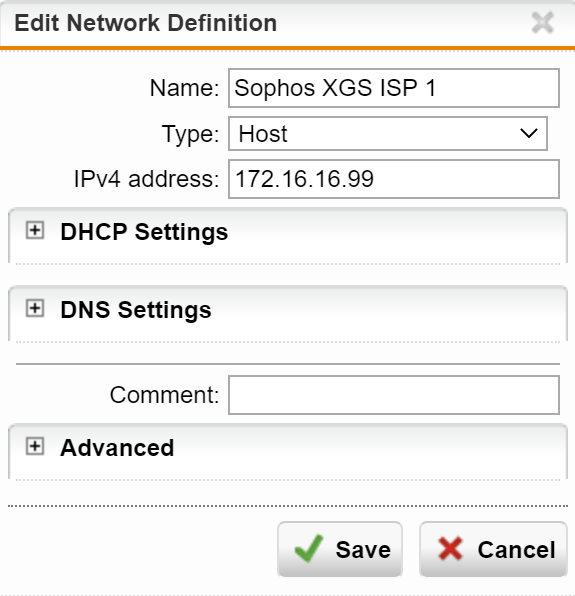

Tương tự chúng ta tạo profile cho ISP 1 WAN của Sophos XGS với các thông tin sau:

- Name: Sophos XGS ISP 1

- Type: Host

- IPv4 address: 172.16.16.99

- Nhấn Save để lưu

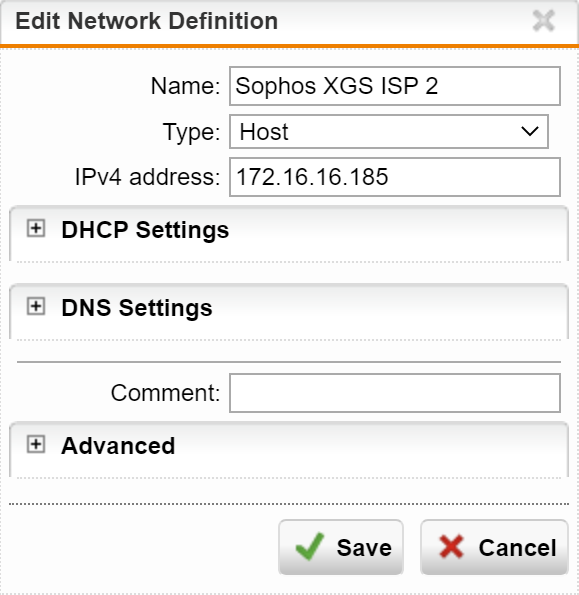

Tương tự chúng ta tạo profile cho ISP 2 WAN của Sophos XGS với các thông tin sau:

- Name: Sophos XGS ISP 2

- Type: Host

- IPv4 address: 172.16.16.185

- Nhấn Save để lưu

5.1.2.Tạo IPSec Policy

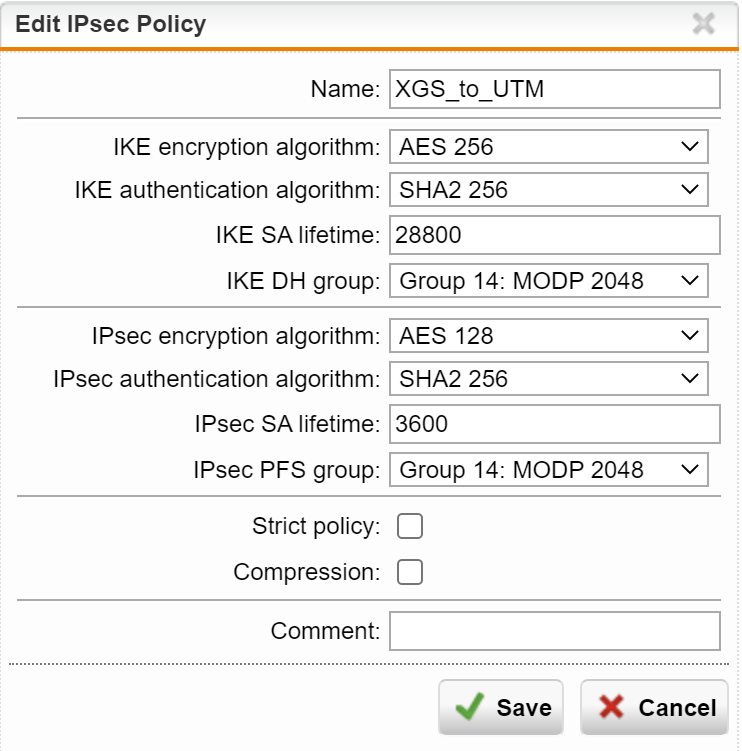

Để tạo IPSec connection vào Site-to-Site VPN > IPsec > Policies > +New IPsec Policy… .

Chúng ta cần cấu hình các thông số như sau:

- Name: XGS_to_UTM

- IKE encryption: AES 256

- IKE Authentication: SHA2 256

- IKE SA lifetime: 28800

- IKE DH group: Group14

- IPSEC Encryption: AES 128

- IPSEC auth: SHA2 256

- IPSEC SA lifetime: 3600

- IPSEC PFS: Group14

5.1.3.Cấu hình Remote Gateway với ISP 1

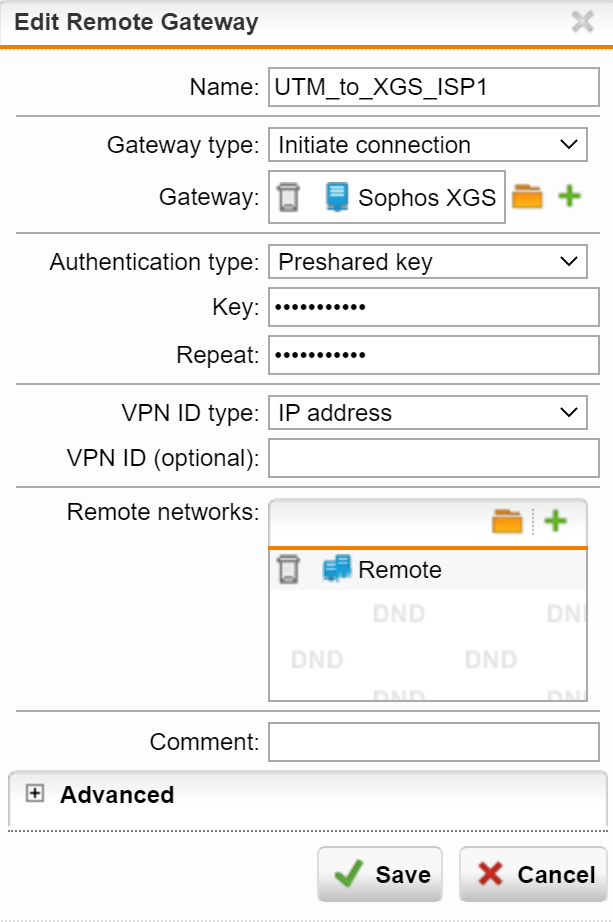

Vào Site-to-Site VPN > IPsec > Remote Gateways > +New Remote Gateway và cấu hình Remote Gateway với các thông số sau:

- Name: UTM_to_XGS_ISP1

- Type: Initiate Connection

- Gateway: Chọn profile Sophos XGS ISP 1

- Authentication: nhập pre-shared key

- Key and repeat: nhập lại pre-shared key

- VPN ID Type: IP address

- VPN ID (Optional): <Blank>

- Remote Networks: chọn profile Remote

- Nhấn Save để lưu.

5.1.4.Cấu hình Remote Gateway với ISP 2

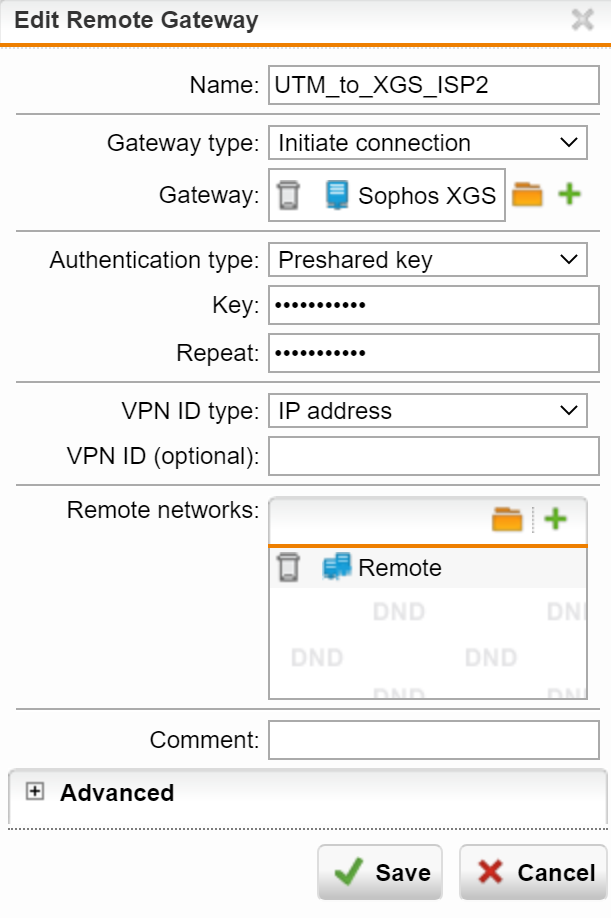

Vào Site-to-Site VPN > IPsec > Remote Gateways > +New Remote Gateway và cấu hình Remote Gateway với các thông số sau:

- Name: UTM_to_XGS_ISP2

- Type: Initiate Connection

- Gateway: Chọn profile Sophos XGS ISP 2

- Authentication: nhập pre-shared key giống như đã nhập bên trên

- Key and repeat: nhập lại pre-shared key

- VPN ID Type: IP address

- VPN ID (Optional): <Blank>

- Remote Networks: chọn profile Remote

- Nhấn Save để lưu.

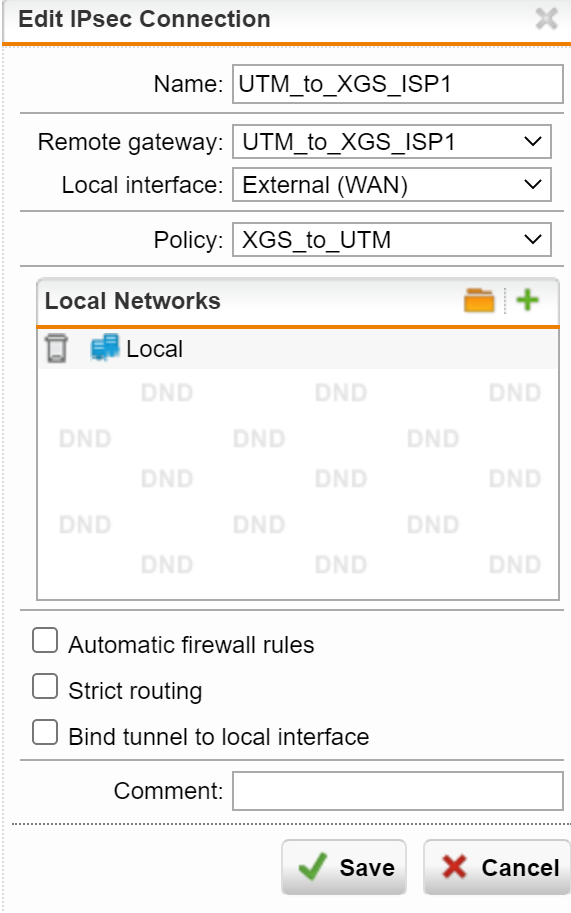

5.1.5. Cấu hình IPsec connection đến ISP 1

Vào Site-to-Site VPN > IPsec > + New IPsec Connection và tạo IPsec connection với các thông số sau:

- Name: UTM_to_XGS_ISP1

- Remote Gateway: chọn remote gateway UTM_to_XGS_ISP1 vừa tạo.

- Local Interface: chọn External (WAN)

- Policy: chọn IPsec policy XGS_to_UTM.

- Local Networks: chọn profile Local.

- Nhấn Save.

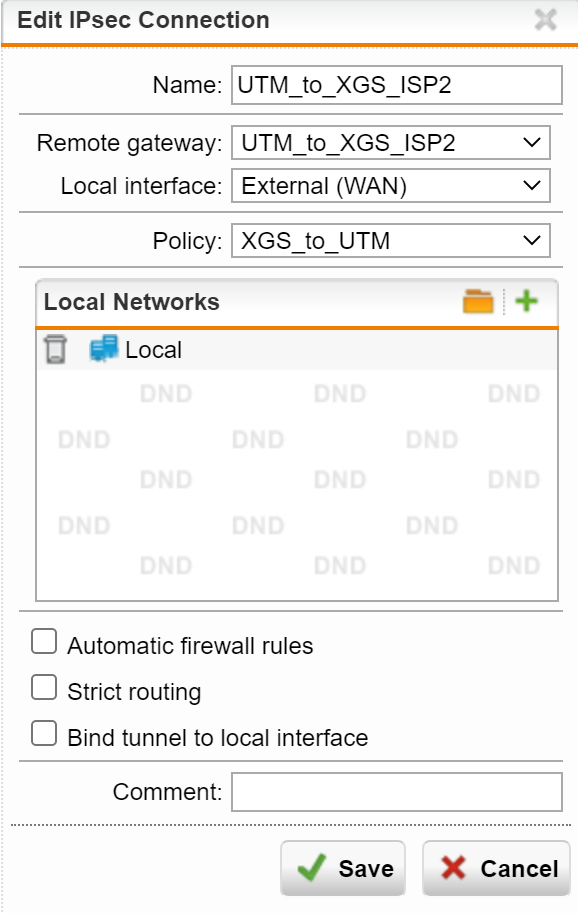

5.1.6. Cấu hình IPsec connection đến ISP 2

Vào Site-to-Site VPN > IPsec > + New IPsec Connection và tạo IPsec connection với các thông số sau:

- Name: UTM_to_XGS_ISP2

- Remote Gateway: chọn remote gateway UTM_to_XGS_ISP2 vừa tạo.

- Local Interface: chọn External (WAN)

- Policy: chọn IPsec policy XGS_to_UTM.

- Local Networks: chọn profile Local.

- Nhấn Save.

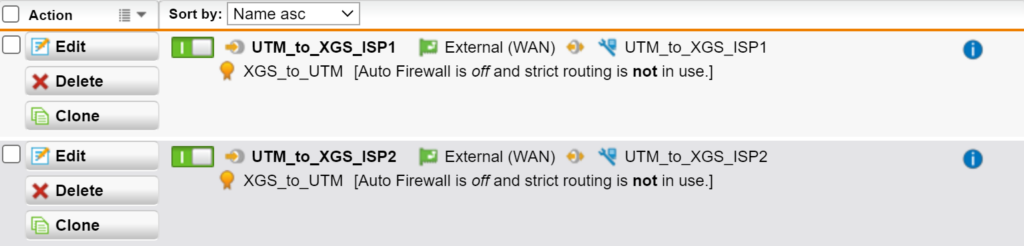

Như các bạn thấy kết nối IPsec connection đã được tạo và có trạng thái ON.

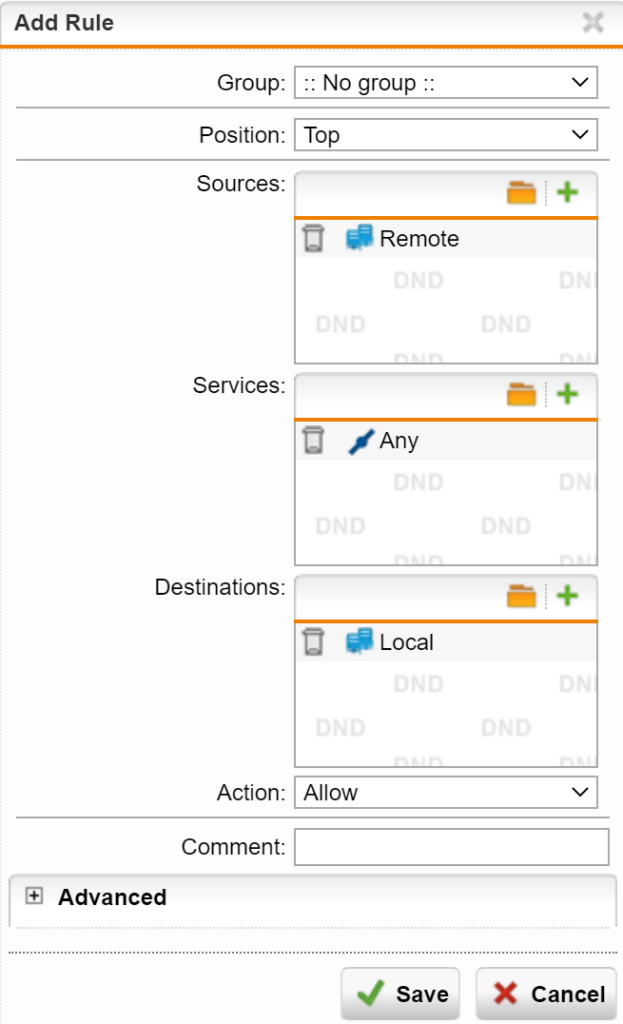

5.1.7.Tạo policy

Cuối cùng chúng ta cần tạo policy cho phép traffic qua lại giữa hai site.

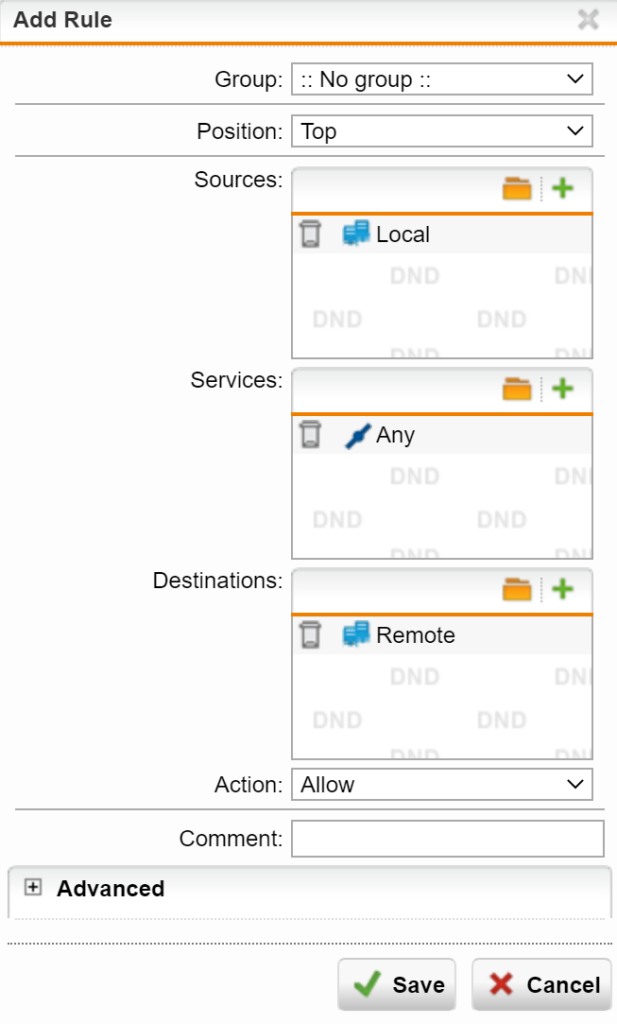

Để cho phép lưu lượng đến từ Sophos XGS Firewall, vào Network Protection > Firewall > + New Rule và thêm quy tắc mới với các cài đặt sau:

- Group: No group

- Position: Top

- Source: chọn profile Remote

- Services: chọn Any.

- Destination: chọn profile Local

- Action: Allow

- Nhấn Save

Để cho phép lưu lượng đến Sophos XGS Firewall, vào Network Protection > Firewall > + New Rule và thêm quy tắc mới với các cài đặt sau:

- Group: No group

- Position: Top

- Source: chọn profile Local

- Services: chọn Any.

- Destination: chọn profile Remote

- Action: Allow

- Nhấn Save

5.2.Cấu hình trên Sophos XGS Firewall

5.2.1.Tạo profile cho lớp mạng local và remote LAN

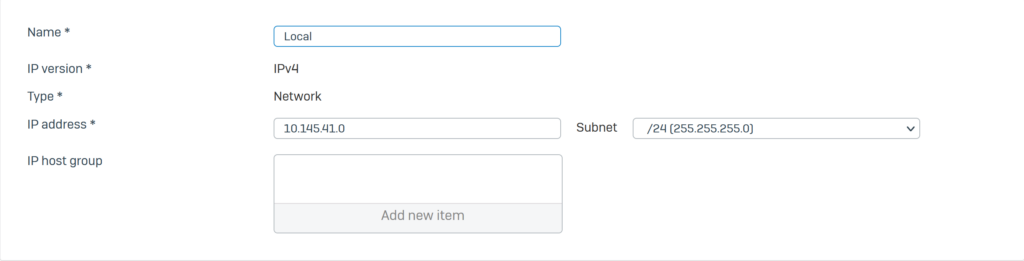

Nhấn Hosts and Services > IP Host và nhấn Add để tạo local LAN với các thông số sau:

- Name*: Local.

- IP version*: IPv4.

- Type*: Network

- IP address*: 10.145.41.0 – Subnet /24[255.255.255.0].

- Nhấn Save.

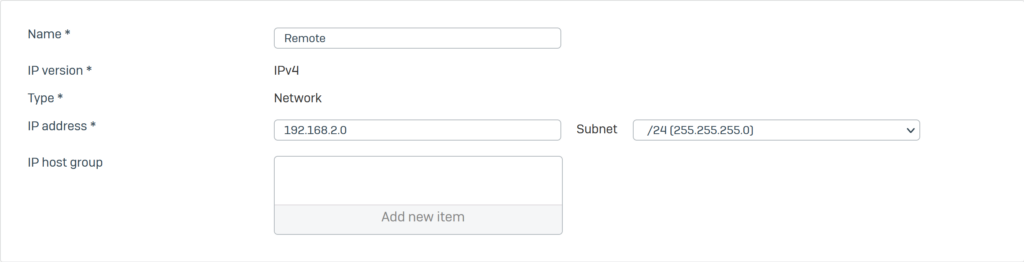

Nhấn Hosts and Services > IP Host và nhấn Add để tạo remote LAN với các thông số sau:

- Name*: Remote.

- IP version*: IPv4.

- Type*: Network

- IP address*: 192.168.2.0 – Subnet /24[255.255.255.0].

- Nhấn Save.

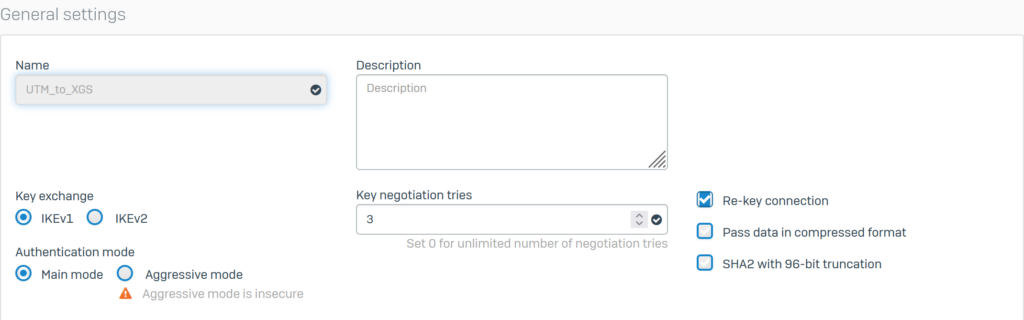

5.2.2.Tạo IPsec Policies

Để tạo vào VPN > IPSec Policies > nhấn Add.

Tạo với các thông số sau:

General settings:

- Name: UTM_to_XGS

- Key Exchange: IKEv1.

- Authentication mode: Main mode.

- Re-key connection: tích chọn.

- Key negotiation tries: 3

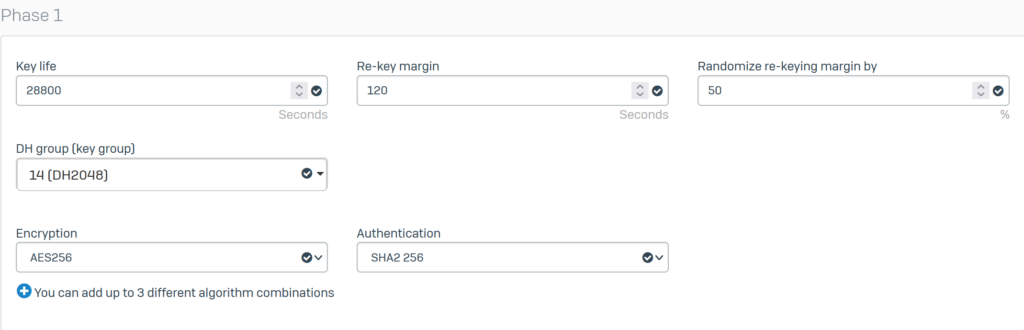

Phase 1:

- Key life: 28800.

- Re-key margin: 120.

- DH group: 14 [DH2048].

- Encryption: AES256.

- Authentication: SHA2 256.

Phase 2:

- PFS group [DH group]: Same as phase-I.

- Key life: 3600.

- Encryption: AES256.

- Authentication: SHA2 256.

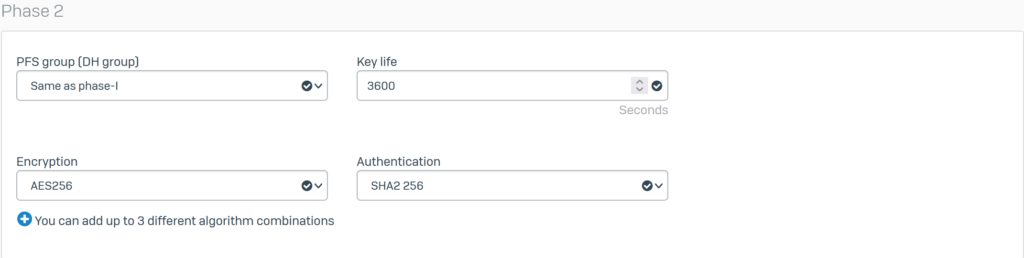

Dead Peer Detection

Nhấn Save.

5.2.3.Tạo kết nối IPsec VPN bằng ISP 1

Nhấn VPN > IPsec Connection và nhấn Add. Tạo kết nối IPsec VPN bằng các thông số như hình dưới đây và sử dụng cổng IPS1 là Listening Interface.

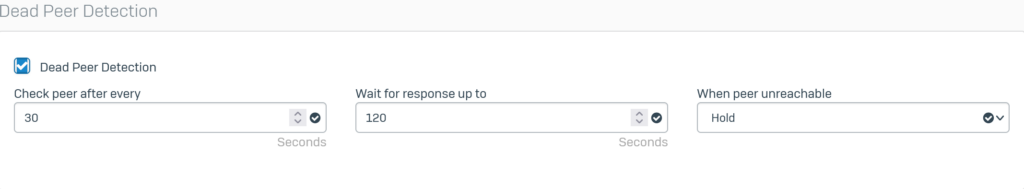

Cấu hình General settings với các thông số sau:

- Name: XGS_to_UTM_ISP1.

- IP version: chọn IPv4.

- Connection type: chọn Site-to-site.

- Gateway type: Respond only.

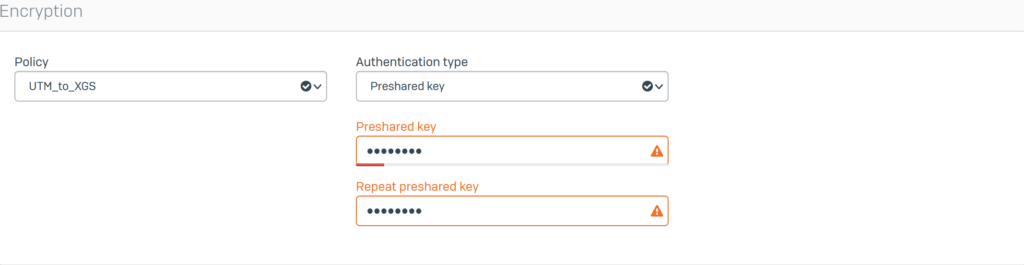

Cấu hình Encryption với các thông số sau:

- Policy: chọn UTM_to_XGS

- Authentication type: chọn Preshared key

- Nhập mật khẩu vào 2 ô Preshared key và Repeat preshared key giống như đã nhập tại Remote Gateway với ISP 1 trên Sophos UTM.

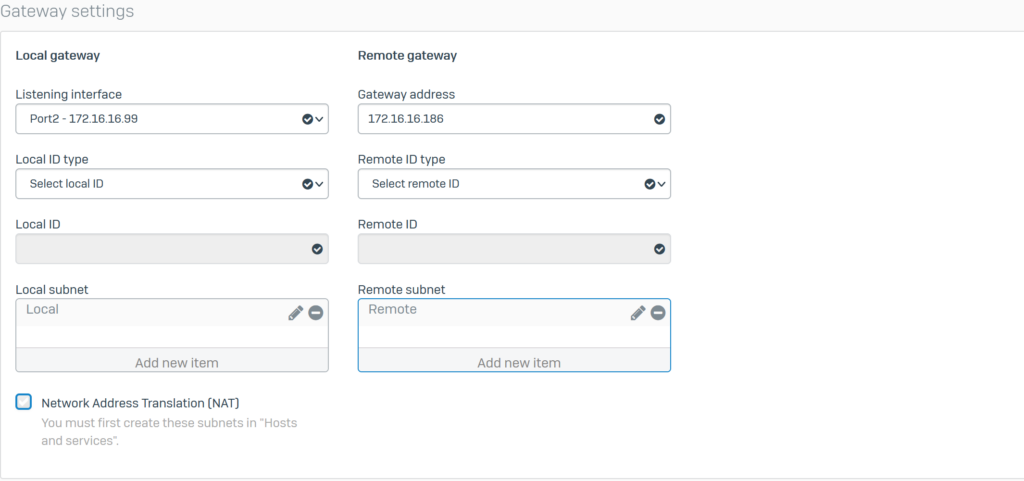

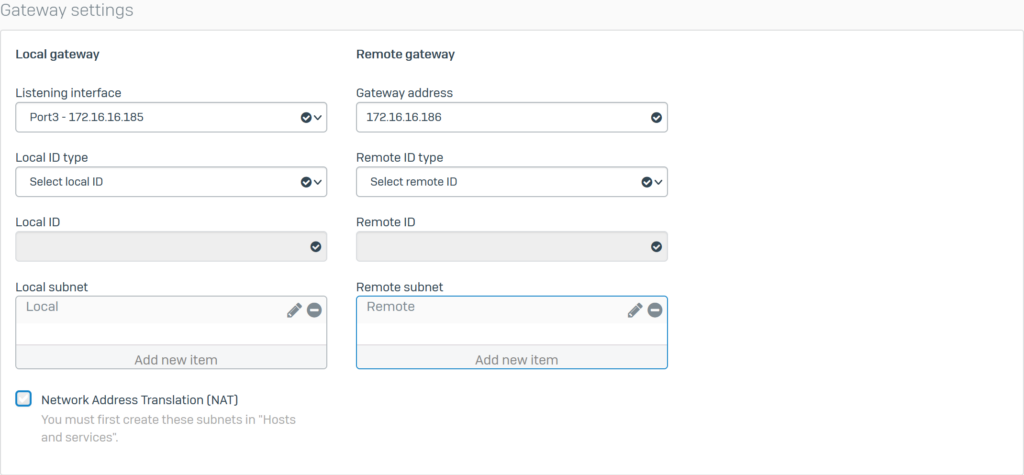

Cấu hình Gateway settings với các thông số sau:

- Listening interface: chọn Port2 – 172.16.16.99.

- Gateway address: nhập IP WAN của Sophos UTM là 172.16.16.186.

- Local subnet: chọn profile Local.

- Remote subnet: chọn profile Remote.

- Nhấn Save để lưu.

5.2.4.Tạo kết nối IPSec VPN bằng ISP 2.

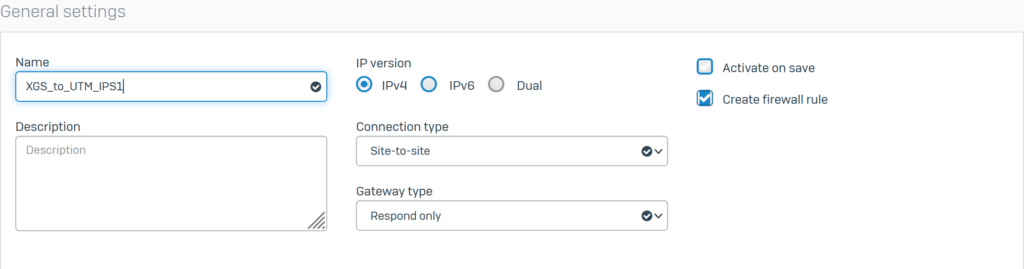

Tạo 1 kết nối IPsec khác sử dụng các thông tin như hình dưới đây và sử dụng cổng ISP2 là Listening Interface.

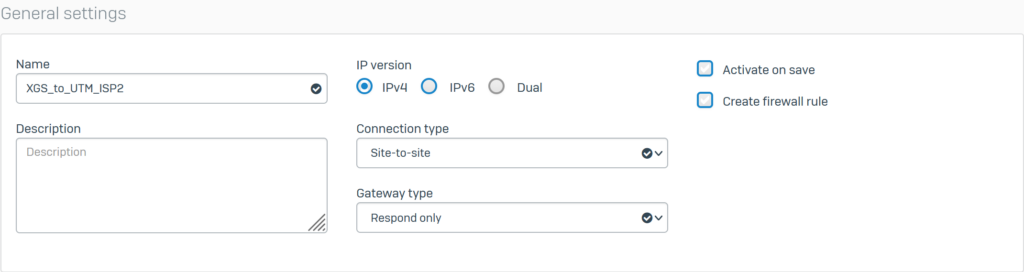

Cấu hình General settings với các thông số sau:

- Name: XGS_to_UTM_ISP2.

- IP version: chọn IPv4.

- Connection type: chọn Site-to-site.

- Gateway type: chọn Respond only.

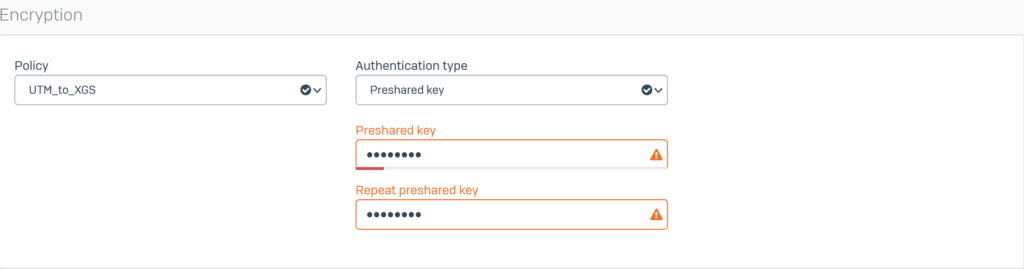

Cấu hình Encryption với các thông số sau:

- Policy: chọn IKEv2.

- Authentication type: chọn Preshared key.

- Nhập mật khẩu vào 2 ô Preshared key và Repeat preshared key giống như đã nhập ở Remote Gateway với ISP 2 trên Sophos UTM.

Cấu hình Gateway settings với các thông số sau:

- Listening interface: chọn Port3 – 172.16.16.185.

- Gateway address: nhập IP WAN của Sophos UTM là 172.16.16.186.

- Local subnet: chọn profile Local.

- Remote subnet: chọn profile Remote.

- Nhấn Save.

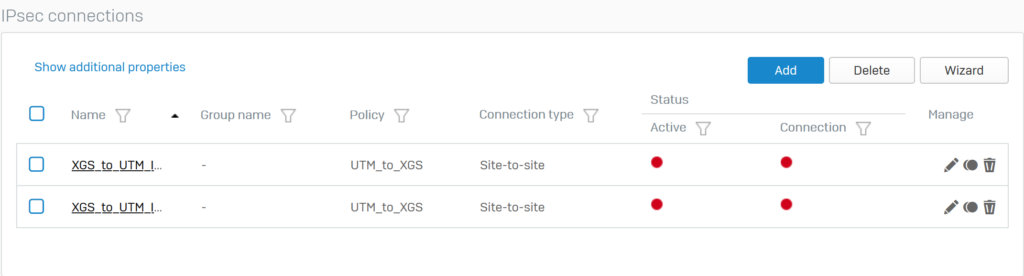

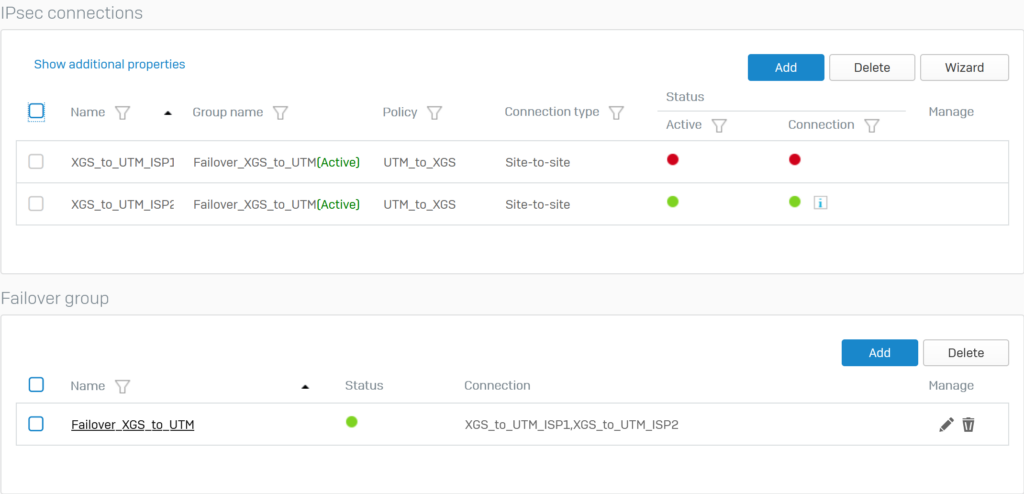

Hai kết nối IPsec VPN vừa tạo sẽ hiển thị như sau.

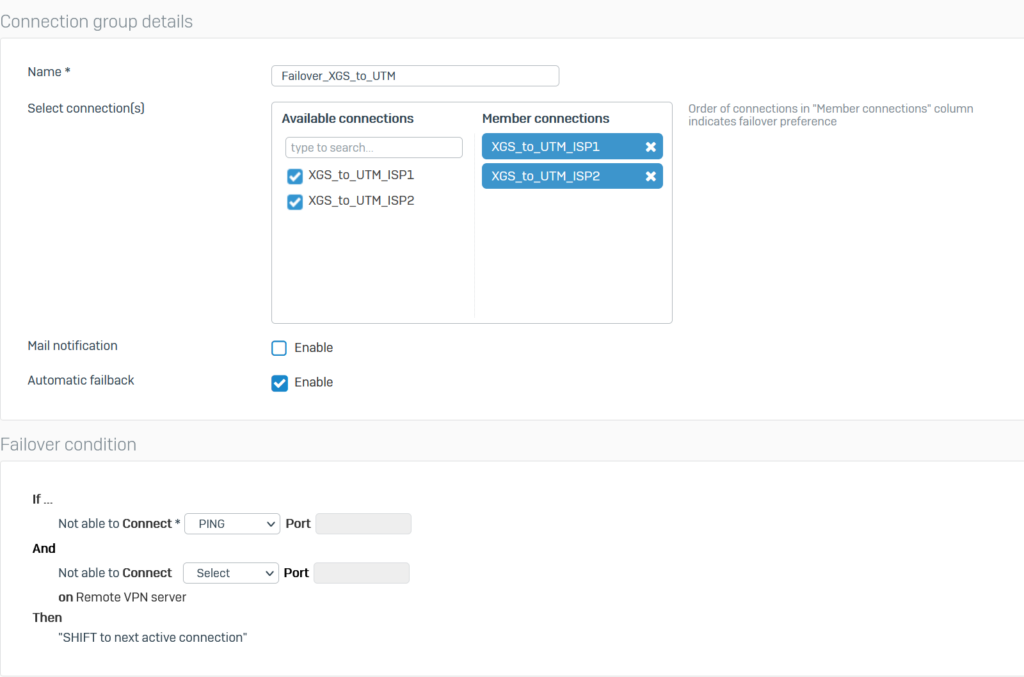

5.2.5.Cấu hình Failover cho các kết nối IPSec VPN.

Phía dưới phần Failover Group nhấn Add.

Cấu hình Failover theo các thông số như hình sau và nhấn Save.

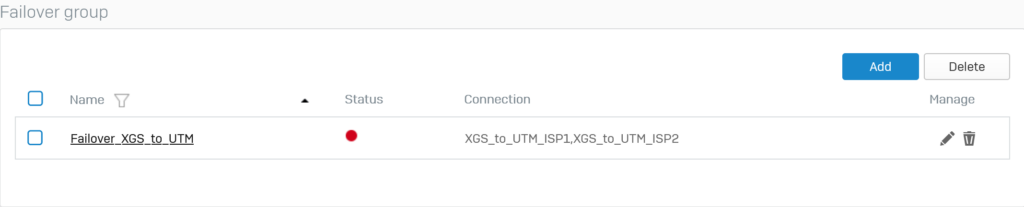

Màn hình sau đây sẽ được hiển thị cho phần Failover Group.

Nhấp vào biểu tượng vòng tròn màu đỏ bên dưới Status của Failover Group đã được tạo để kích hoạt.

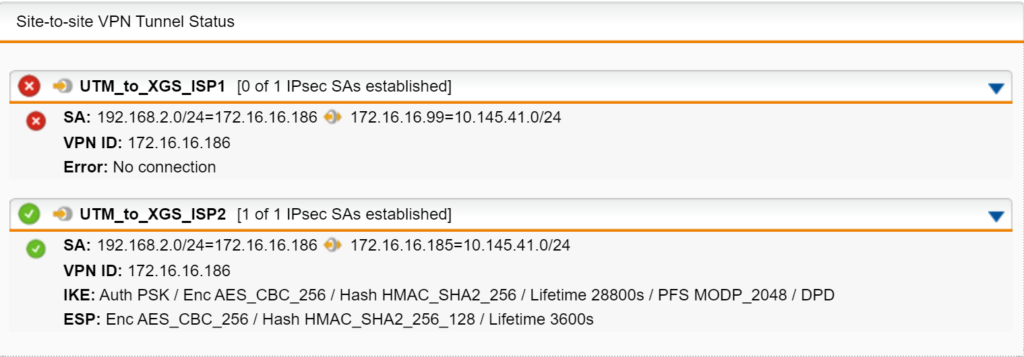

Các kết nối VPN tại Sophos UTM cũng đã được thiết lập thành công.

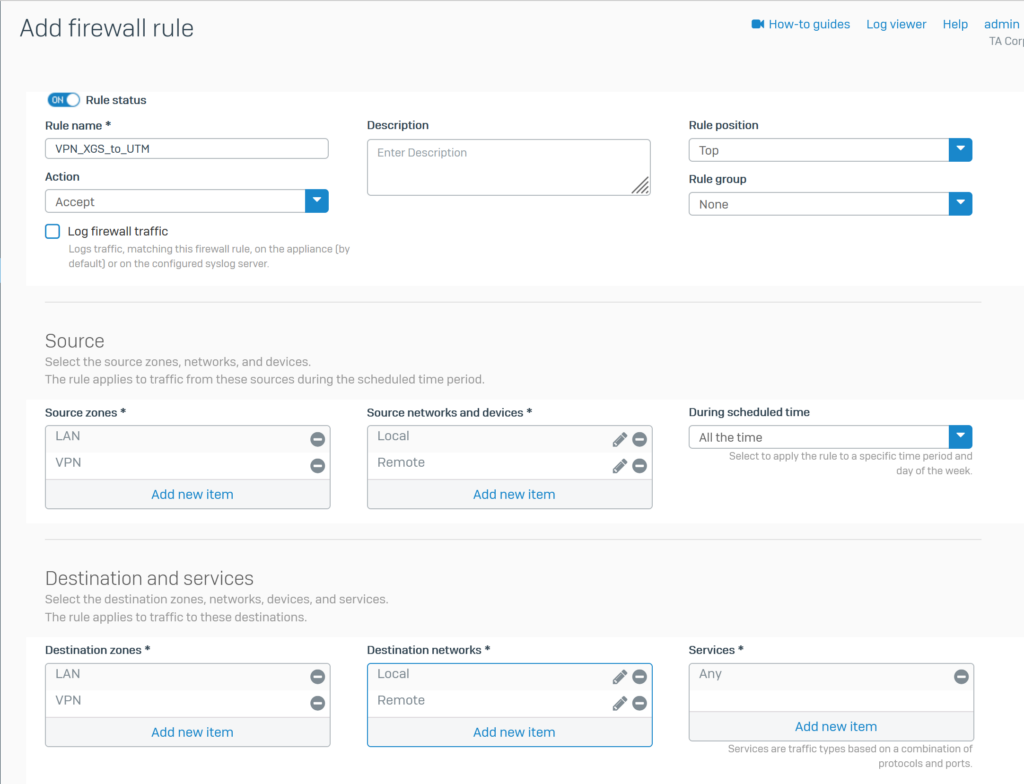

5.2.6.Thêm 2 firewall rule cho phép lưu lượng VPN

Nhấn Rules and policies > Add Firewall Rule > New firewall rule. Tạo firewall rule như hình sau.

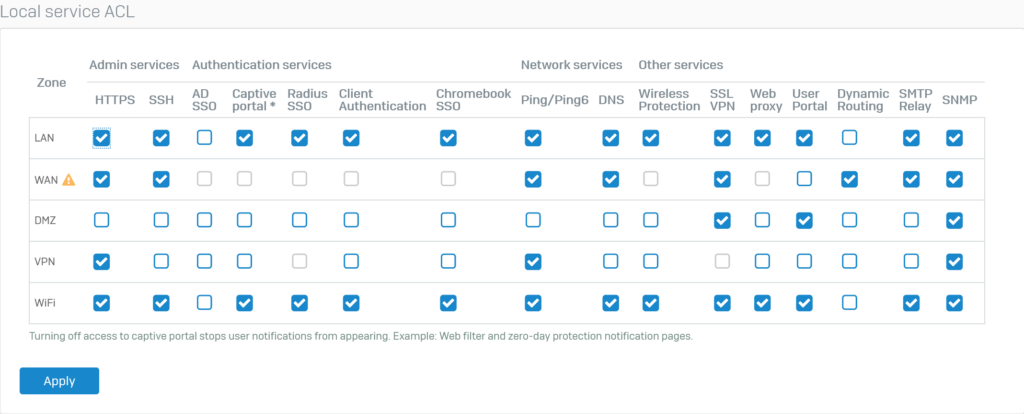

5.2.7. Mở 2 dịch vụ HTTPS và PING cho VPN zone.

Để có thể thực hiện ping giữa các host của 2 thiết bị Sophos XGS Firewall và Sophos UTM (SG) thông qua IPSec VPN, chúng ta cần mở 2 dịch vụ HTTPS và PING trên VPN zone.

Để mở vào Administration > Device Access.

Tích chọn dịch vụ HTTPS và PING cho VPN zone và nhấn Apply để lưu.

5.3.Kiểm tra kết quả.

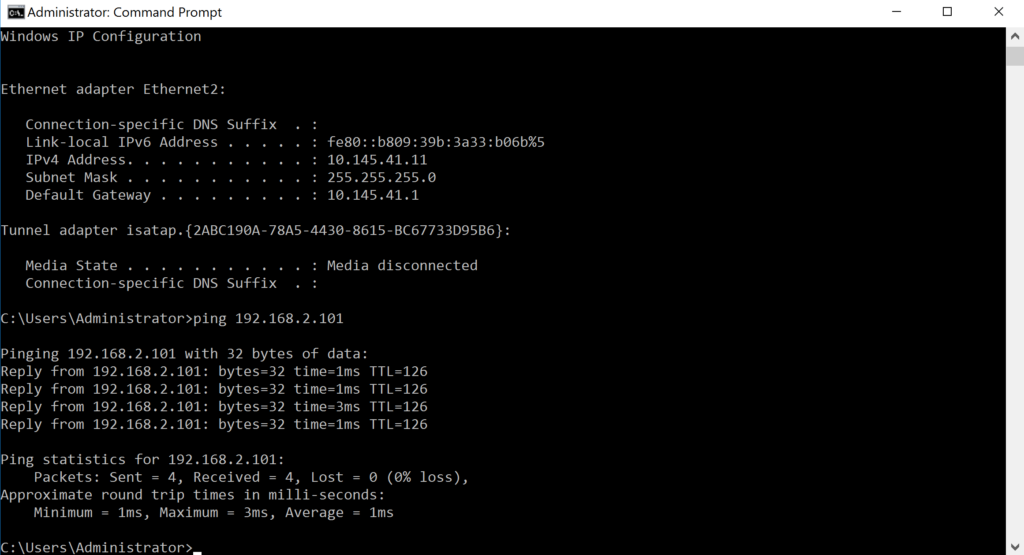

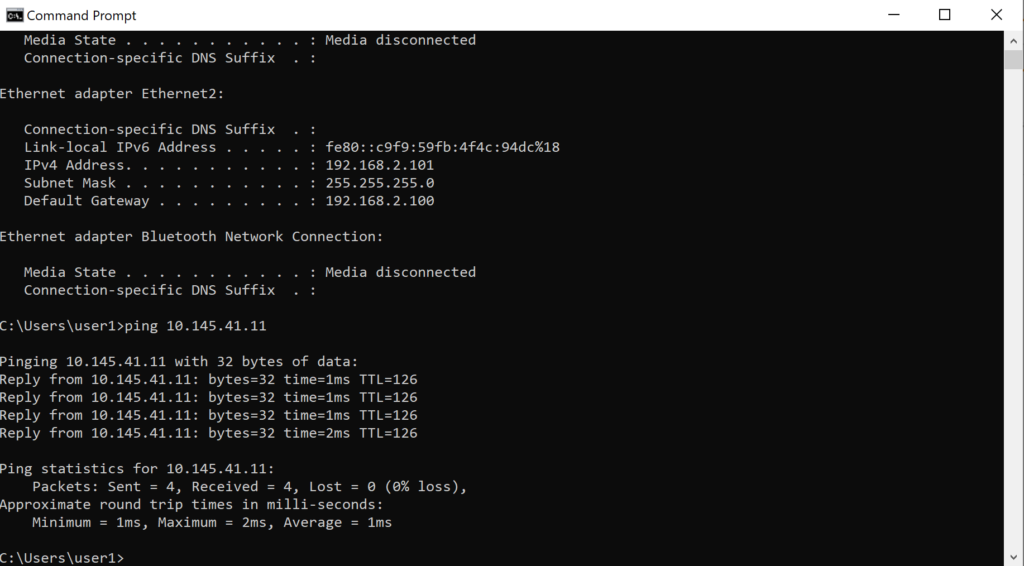

Sử dụng một máy thuộc lớp LAN của Sophos XGS Firewall có IP 10.145.41.11 và ping đến 1 máy thuộc lớp LAN của Sophos UTM có IP 192.168.2.101/24 và kết quả là ping thành công.

Thực hiện ping ngược lại từ máy có IP 192.168.2.101 đến máy có IP 10.145.41.11 và kết quả là ping thành công.

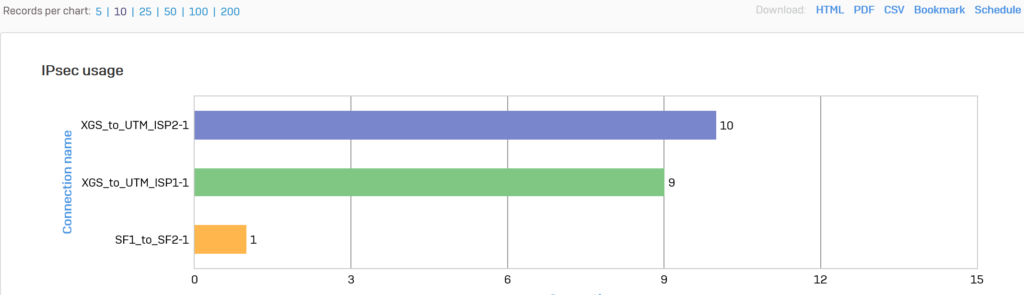

Chuyển đến Report > VPN và xác minh việc lưu lượng IPsec.

Bất cứ khi nào liên kết VPN Internet ISP 1 không hoạt động, kết nối IPsec sẽ chuyển sang liên kết VPN Internet ISP 2.