1 Giới thiệu

Threat Hunting là một công cụ giúp thu thập thông tin cuộc tấn công trong endpoint, bạn có thể truy tìm dấu vết cũng như nhận biết sớm những lỗ hổng trong hệ thống của mình. Thông tin thu thập từ các sensor trên Endpoint sẽ được tổng hợp và lưu về Endpoint Service. Bạn có thể kiểm tra và sau đó có hành động ngăn chặn phù hợp.

Data lưu trữ trên Service trong thời gian 7 ngày, nếu muốn thời gian lưu trữ lâu hơn, bạn có thể mua thêm gói mở rộng của Harmony Endpoint.

2 Hướng dẫn sử dụng

Tính năng Threat Hunting mặc định được enable sẵn.

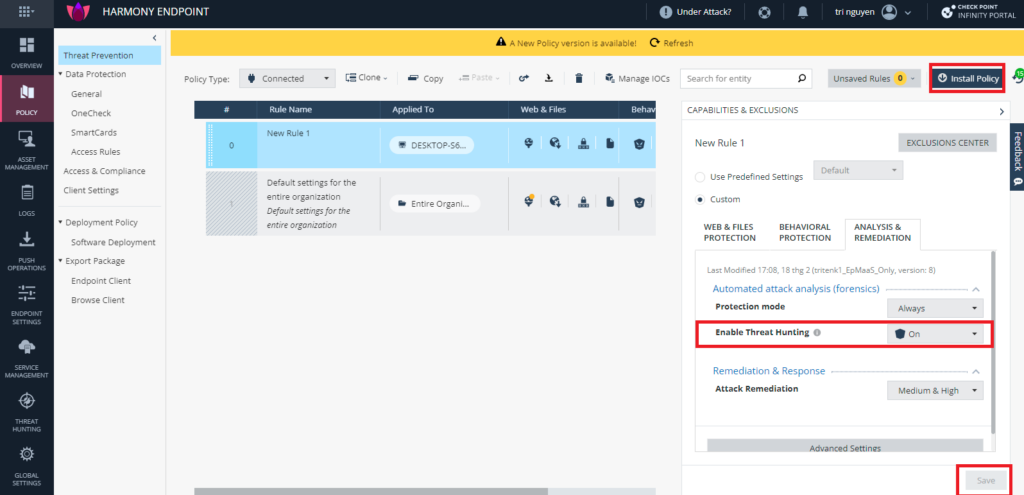

Hoặc bạn có thể vào Policy > Threat Prevention > Analysis & Remediation. Sau đó Enable Threat Hunting bật On và Click Save and Install Policy.

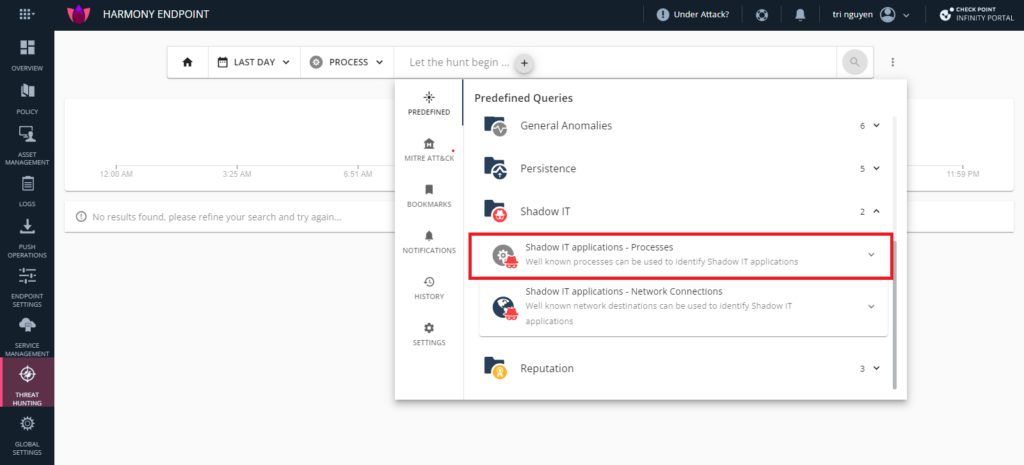

Để sử dụng, ta vào mục Threat Hunting và giao diện như sau sẽ hiện ra.

1 Lọc tìm kiếm theo ngày hoặc theo process

2 Đây là mục bạn có thể tìm kiếm query

3 Menu mở rộng

4 Mục query có sẵn của Checkpoint

5 Mitre query

6 Query bạn đã lưu

7 Lịch sử query

8 Chỉnh sửa giao diện

2.1 Predefine Query

Để sử dụng Predefine Query, ta vào mục 4. Chọn query mình muốn tìm kiếm và bấm run.

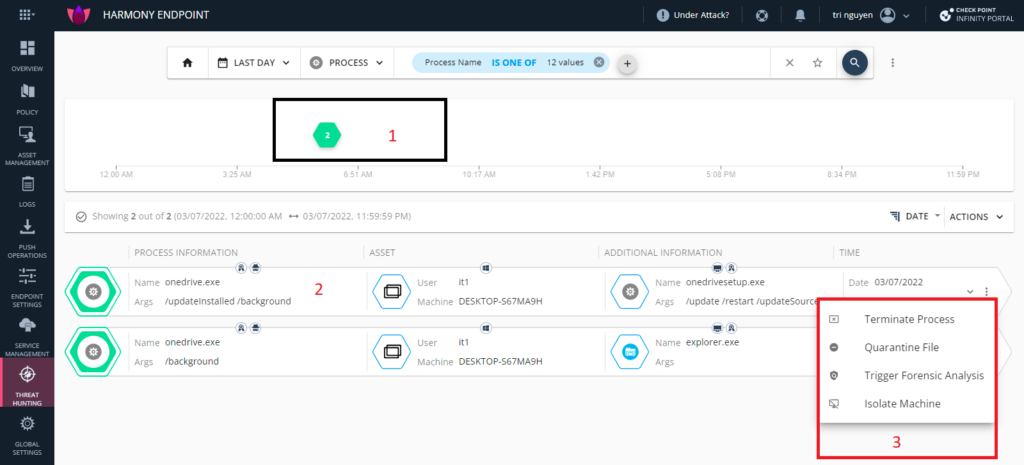

Tại đây ta lấy được thông tin thông qua query như sau.

Mục số 1 là timeline của query, bấm vào để hiện ra thời gian cụ thể.

Mục số 2 là những thông tin query lấy được. Ta có thể xem thông tin chi tiết bằng cách click vào mũi tên xuống ở cuối query.

Mục số 3 là những action có thể thực hiện như Quarantine, Process termination, Full forensics analysis. Tích vào dấu 3 chấm cuối query sẽ hiện ra mục này

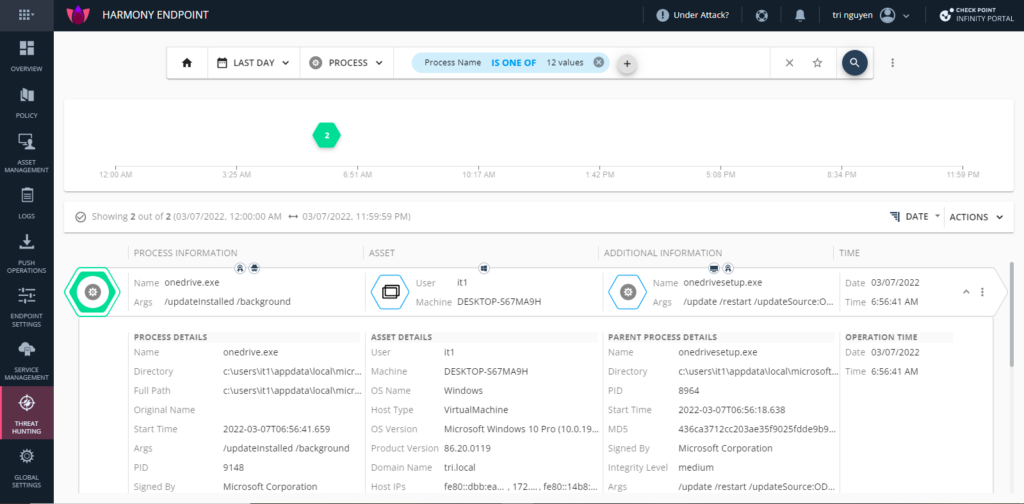

Ta chọn query và bấm vào mũi tên xuống để xem thông tin chi tiết

2.2 Mitre ATT&CK

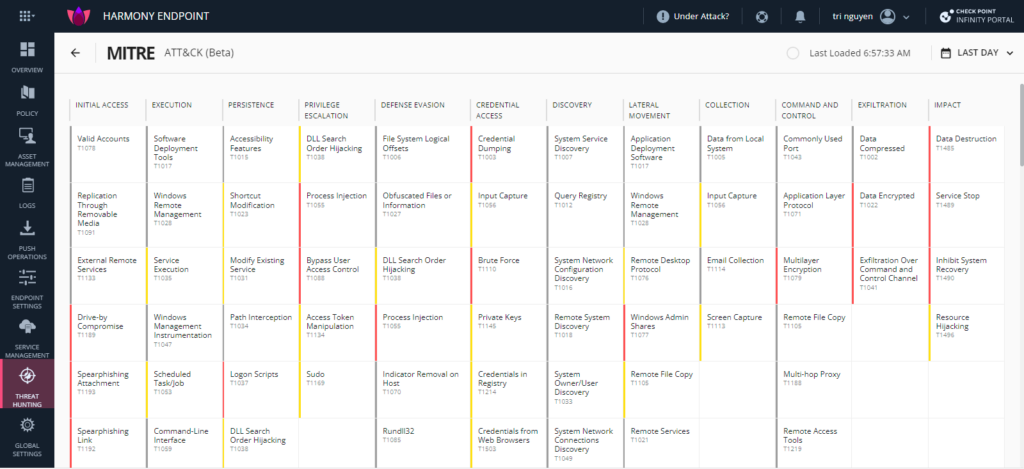

Giao diện Mittre ATT&CK được chia thành 12 cột, mỗi cột đại diện cho từng giai đoạn trong một cuộc tấn công, gồm nhiều kỹ thuật tấn công kèm theo. Ta click vào một đối tượng để xem những query đi kèm.

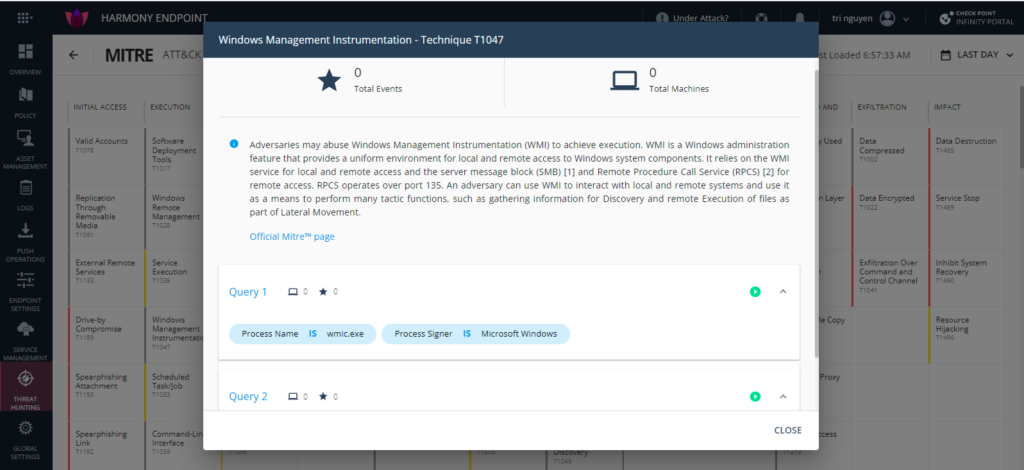

Ví dụ như bạn muốn tìm kiếm những lỗ hổng tại Windows Management Instrumentation T1047. Ta nhìn vào cột Execution và bấm vào mục Windows Management Instrumentation . Các query liên quan sẽ hiện ra, ta có thể chọn và run query phù hợp để phát hiện những dấu hiệu nguy hiểm trong hệ thống của mình.

2.3 Tự tạo Query

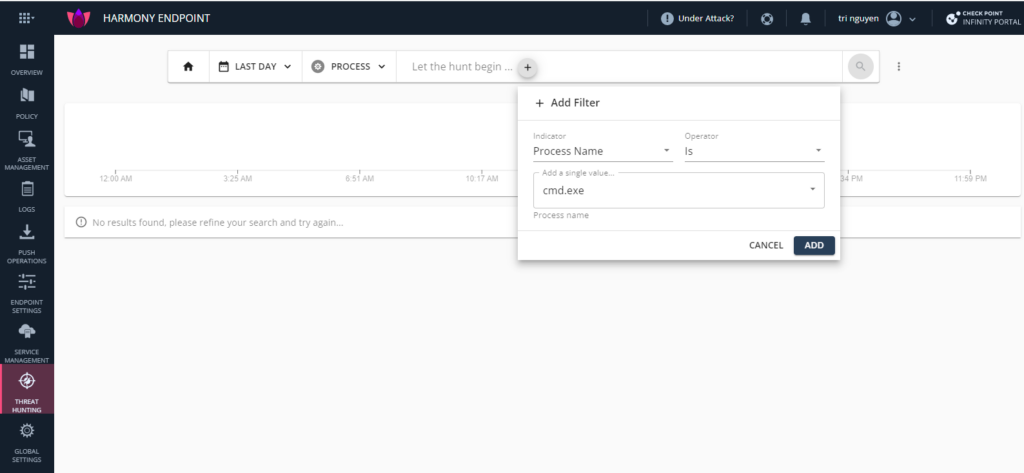

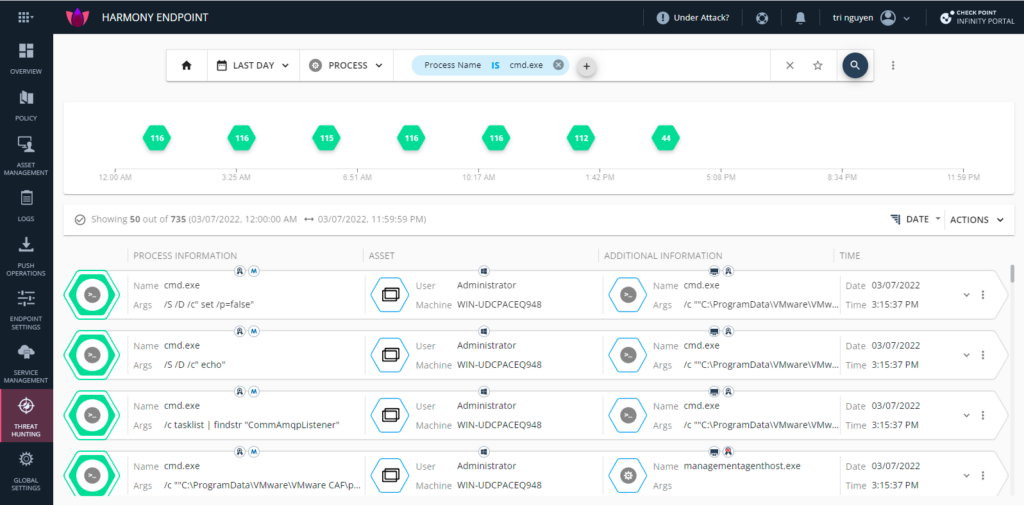

Ban có thể tạo query tự định nghĩa cho mình. Chọn vào mục Let the hunt begin và click vào dấu +. Tại đây các mục tùy chọn hiện ra và ta có thể tùy chỉnh query của mình. VD mình muốn tìm kiếm những process có tên cmd.exe.

Vậy là chúng ta tìm hiểu xong tính năng Threat Hunting. Chúc các bạn thành công.