1 Giới thiệu

Chuỗi bài viết này hướng dẫn cấu hình ZTNA tình huống sử dụng Sophos Firewall làm ZTNA gateway để truy cập các tài nguyên bên trong hệ thống mạng.

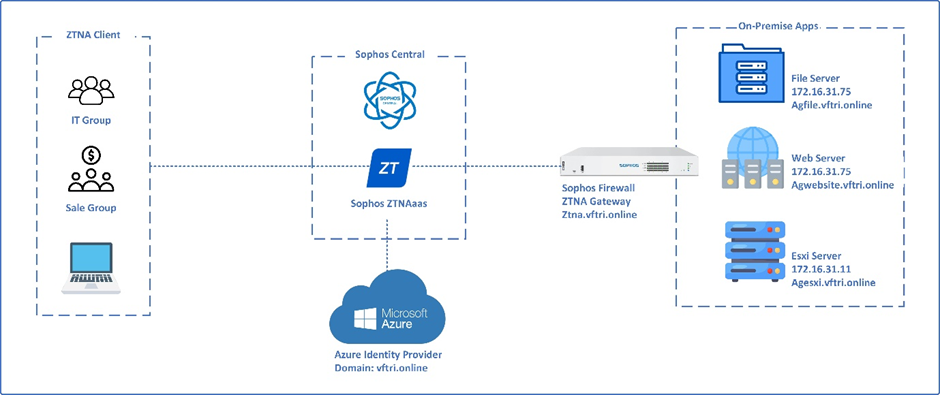

2 Sơ đồ

Từ bên trái qua chúng ta có mô hình như sau:

Bên trái là phía người dùng cũng như thiết bị từ bên trong hoặc đứng bên ngoài mạng của công ty truy cập vào tài nguyen bên trong hệ thống. Trong bài viết này, thegioifirewall sử dụng các máy tính có cài ZTNA Agent là Sophos Endpoint.

Ở giữa là Cloud Sophos, nơi kiểm tra các thông tin người dùng và quyền truy cập tài nguyên. ZTNA sử dụng Azure identity provider để xác thực tài khoản người dùng.

Bên trái là hệ thống onpremise: Sophos firewall được đăng ký với Sophos central để làm ZTNA Gateway, và các tài nguyên bên trong hệ thống như file server, web server, esxi server. User bên ngoài sử dụng tên miền public vftri.online để truy cập vào các tài nguyên thay vì ip như VPN.

Tên miền sử dụng trong hệ thống ở bài lab này là vftri.online.

3 Các bước thực hiện

3.4 Cấu hình Identity Provider

Tiến hành kết nối Sophos central với Azure identity provider

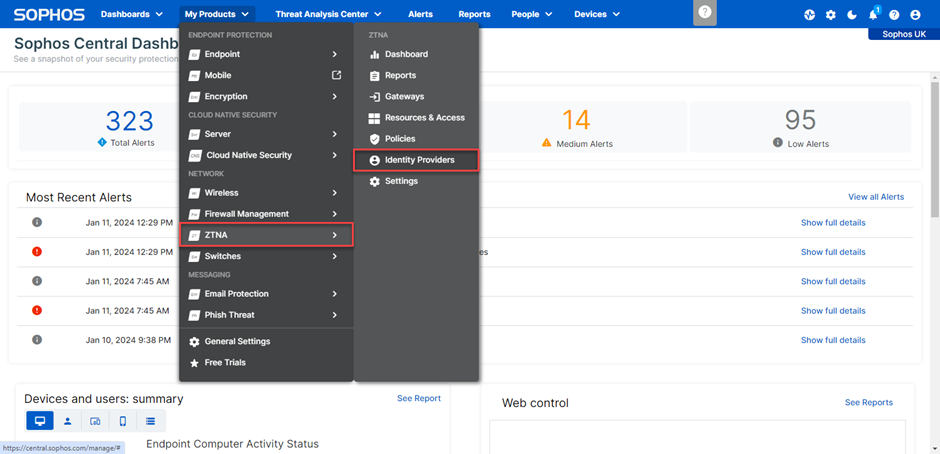

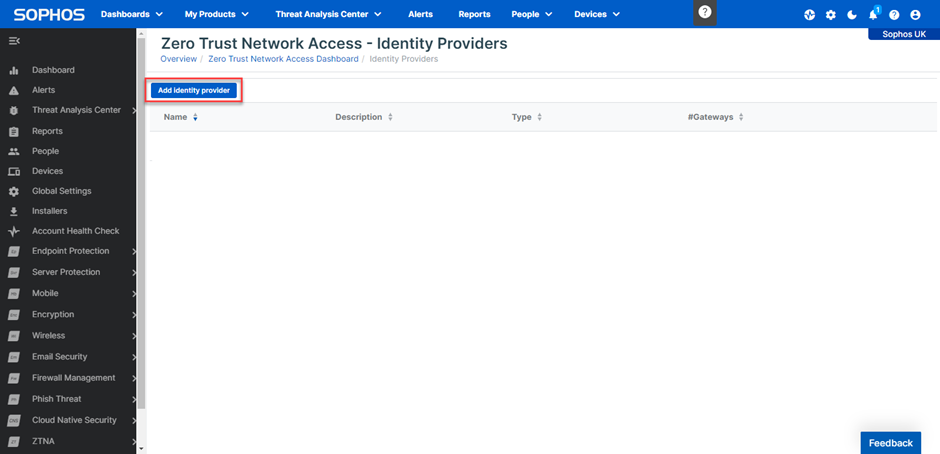

Truy cập Sophos Central > ZTNA > Identity Providers.

Chọn Add Identity Provider.

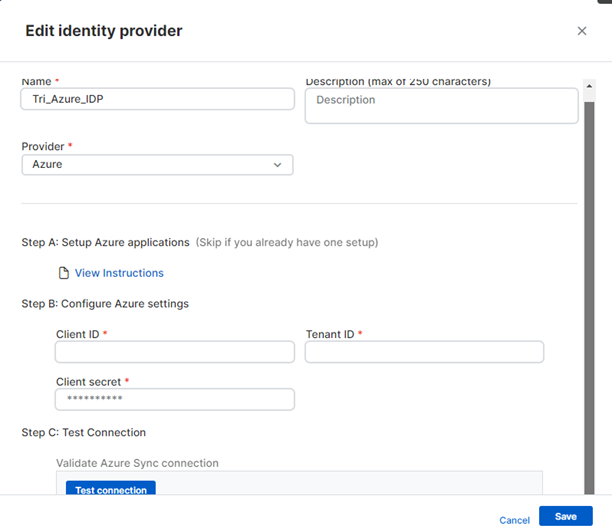

Điền các thông tin:

- Name:

- Description:

- Provider: Chọn Azure

- Client ID: Client ID đã tạo ở mục “3.2.1 App Registration”

- Tenant ID: Tenant ID đã tạo ở mục “3.2.1 App Registration”

- Client secret: Client secret đã tạo ở mục “3.2.1 App Registration”

- Test connection: Bấm nút Test connection để kiểm tra kết quả.

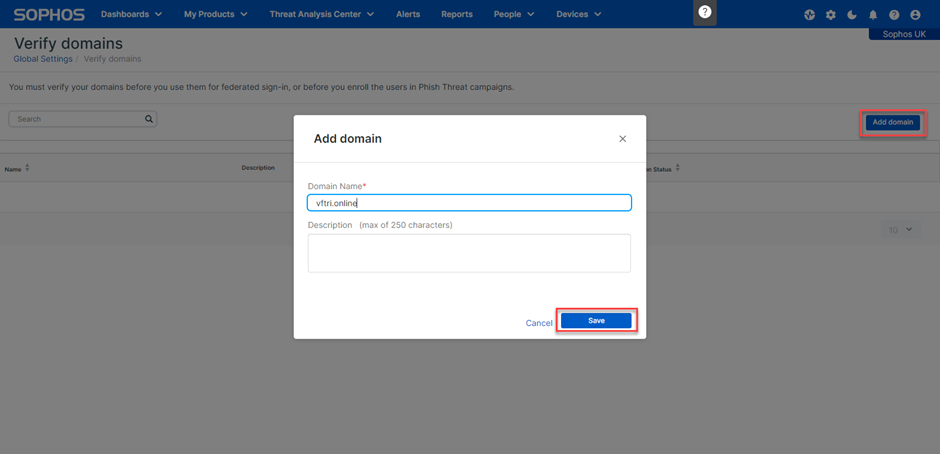

3.5 Verify Domain

Phần này Sophos central sẽ verify domain vftri.online để sử dụng.

Tại Sophos central. Global Setting > Verify domains.

Chọn Add domain. Điền domain và chọn Save.

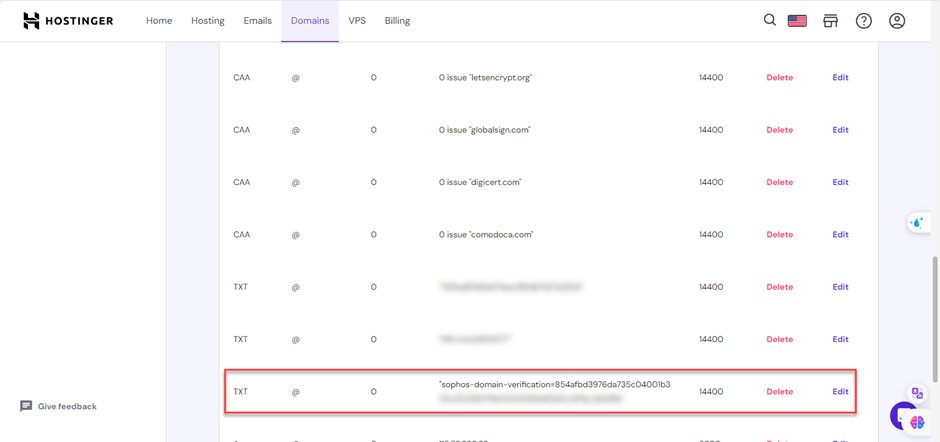

Sau đó central cung cấp TXT record để xác thực với DNS provider. Chọn Verify để lưu thông tin.

Tạo record trên DNS provider.

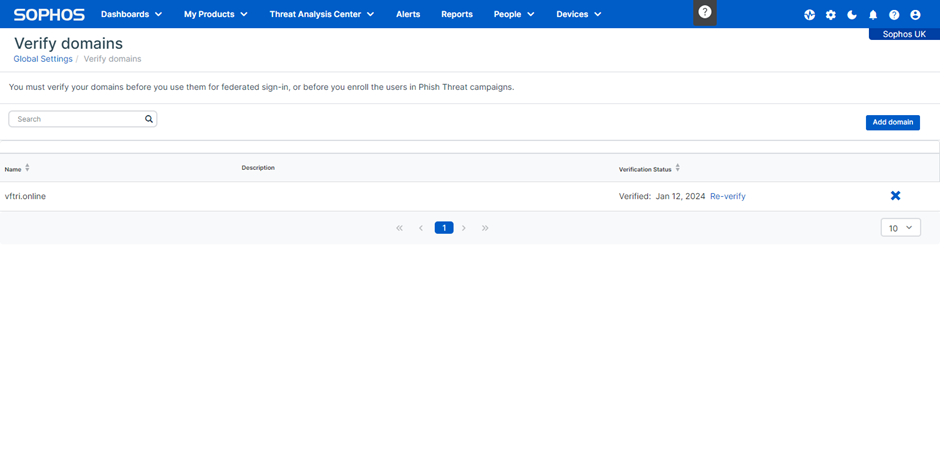

Tên miền vftri.online được xác thực thành công. Quá trình verify này có thể mất tới 24h hoặc sớm hơn.

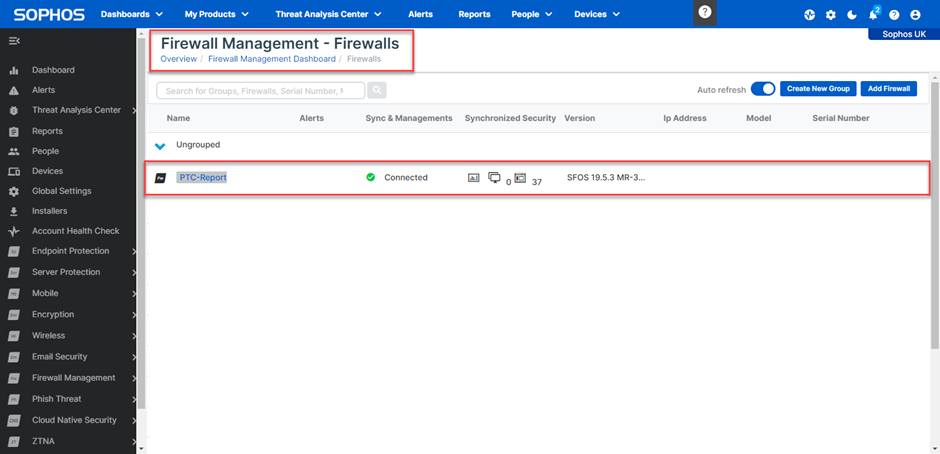

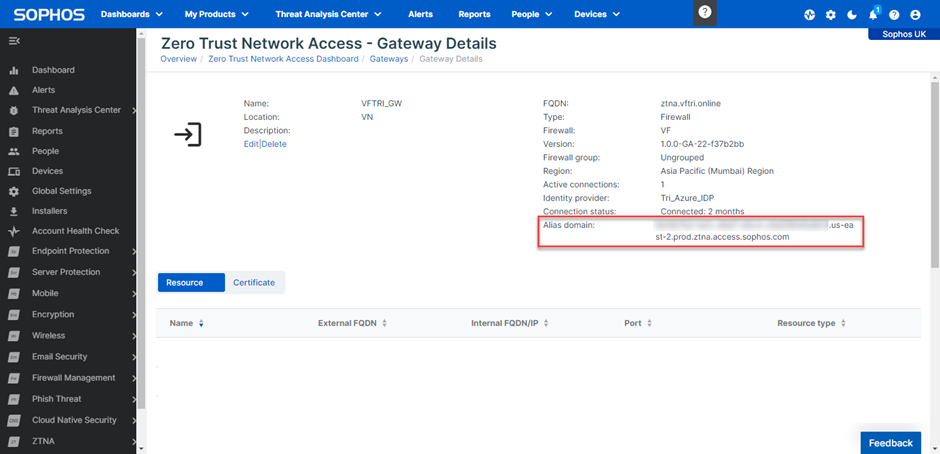

3.6 Cấu hình ZTNA Gateway

Tiến hành tạo ZTNA Gateway để từ bên ngoài truy cập vào tai nguyên bên trong. Bài lab này sử dụng Sophos Firewall làm Gateway, Sophos Firewall đã Register với tài khoản Central này. Yêu cầu Firewall phải cập nhật phiên bản 19.5.3 trở lên.

Tham khảo bài viết hướng dẫn Register Sophos Firewall với Sophos Central nếu Firewall của bạn chưa được add vào Central.

Tiến hành tạo Gateway

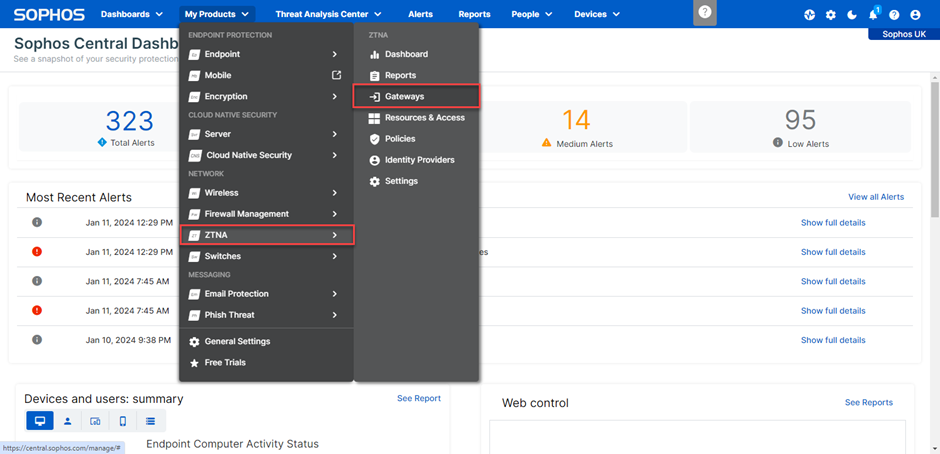

Truy cập Sophos Central > ZTNA > Gateways.

Chọn Add gateway.

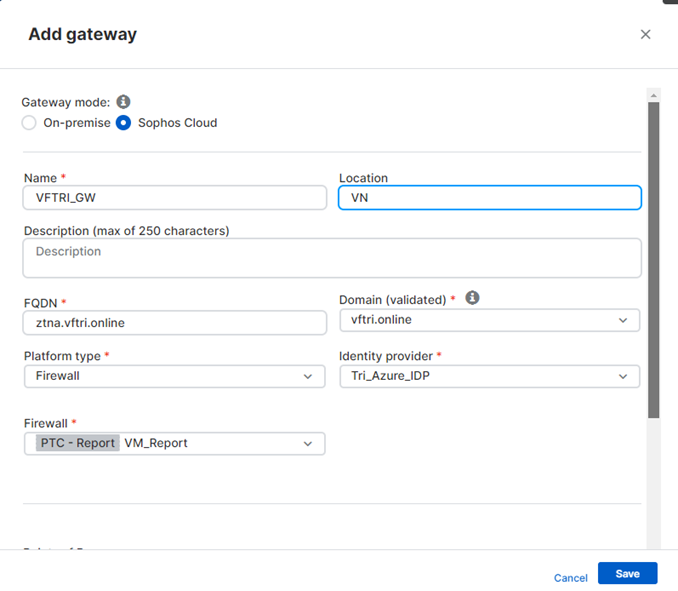

Điền các thông tin:

- Gateway mode: Chọn Sophos Cloud để chọn Firewall làm Gateway

- Name:

- Location:

- Description:

- FQDN: Chọn tên miền cho gateway.

- Domain: Chọn Domain đã verify ở “3.5 Verify Domain”.

- Platform type: Chọn Firewall

- Identity provider: Chọn Azure vừa tạo ở “3.4 Cấu hình Identity Provider”

- Firewall: Chọn Thiết bị firewall đã register với tài khoản Central này là Gateway

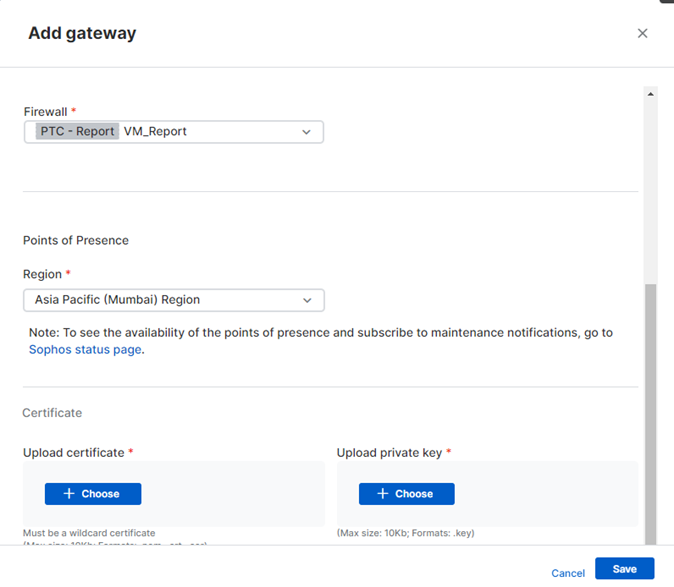

- Region: Chọ region gần VN

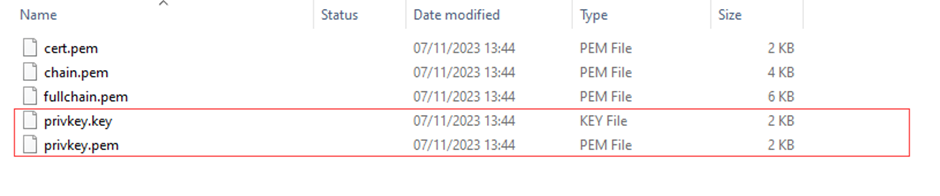

- Certificate: Chọn upload file certificate (cert.pen) và private key (private.pen) đã tạo bằng certbot ở mục “3.1 Cấu hình Wildcard certificate”

Nhấn Save để lưu kết quả.

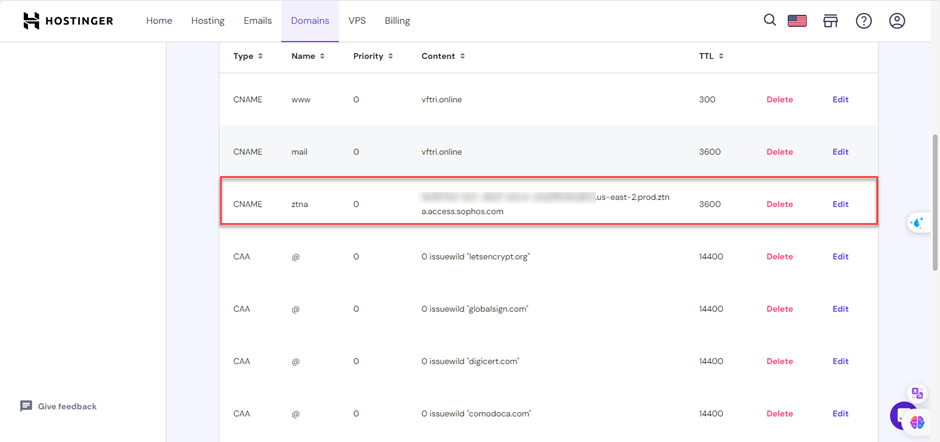

3.7 Cấu hình DNS

Thực hiện trỏ tên miền của ZTNA Gateway về Gateway trên Sophos Central.

Sau khi tạo xong ZTNA Gateway thì Central sẽ tạo ra domain cho gateway. Cần trỏ domain của gateway về địa chỉ này trên DNS provider của tên miền bạn quản lý.

Tại DNS Provider vftri.online tạo record CNAME. Trỏ tên miền znta.vftri.online về domain của Sophos Central vừa tạo ở trên.

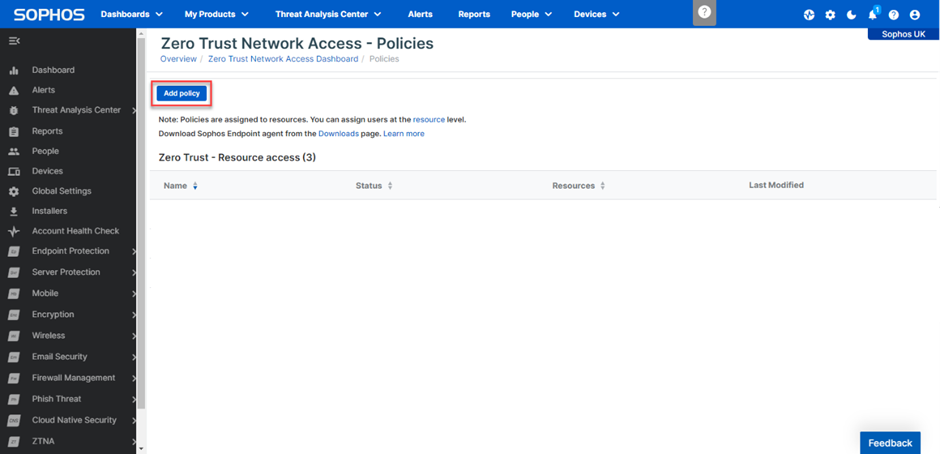

3.8 Cấu hình Policy

Policy sẽ quản lý các chính sách để cho phép Client được truy cập vào ZTNA

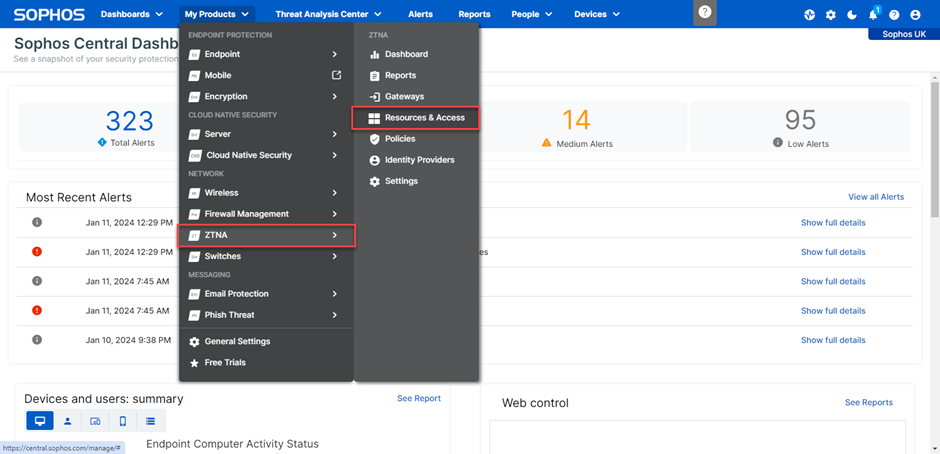

Truy cập Sophos Central > ZTNA > Policies.

Chọn Add Policy.

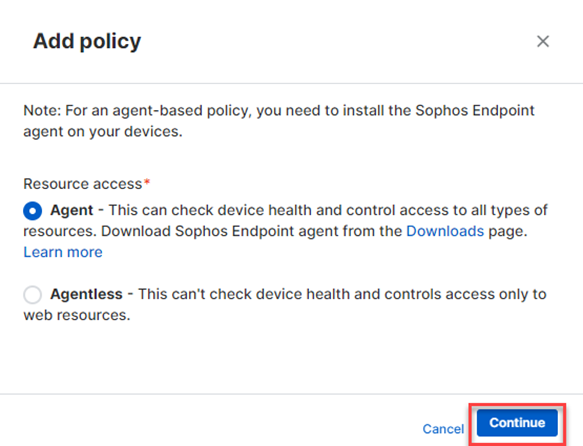

Tại Policy này ta yêu cầu Client phải cài phần mềm Ztna Client (Sophos endpoint) thì mới cho phép truy cập tài nguyen. Chọn Agent > Continue.

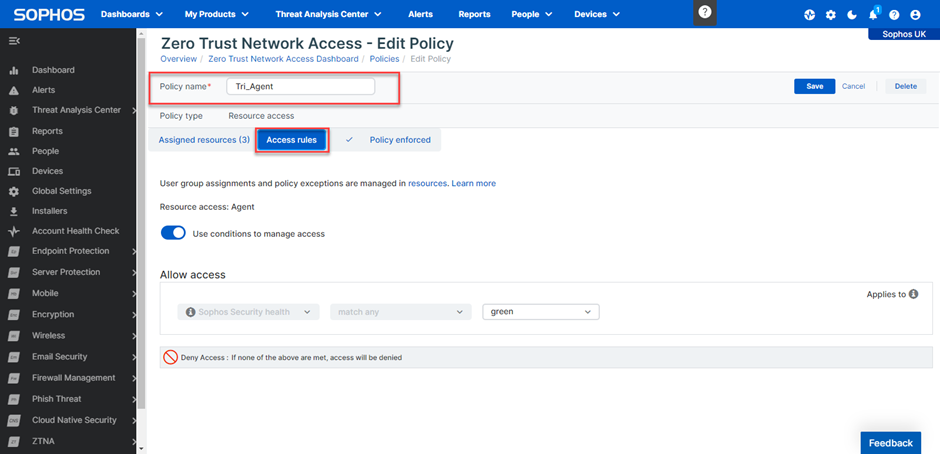

Đặt tên policy. Tại Access rules.

Tại Allow access. Chọn điều kiện để truy cập tài nguyên. Ở đây chọn Green tức là máy tính của Client phải có trạng thái Health status là Green.

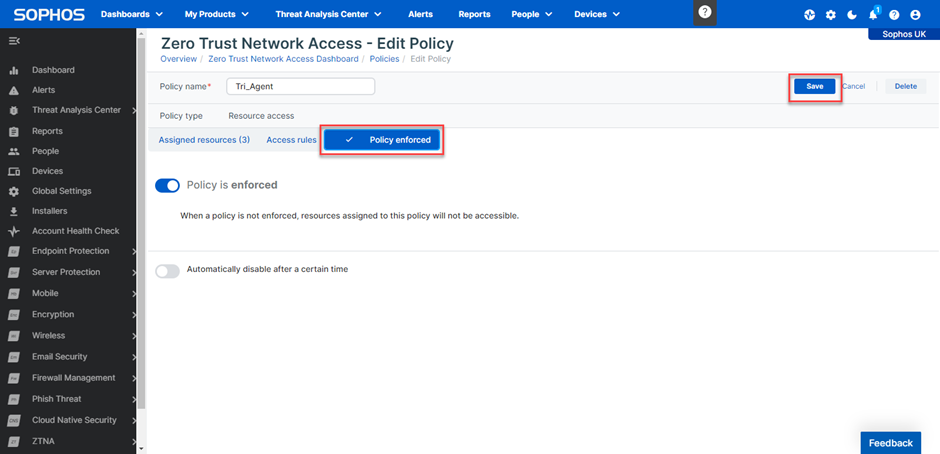

Plicy enforced được enable. Nhấn Save để tạo Policy.

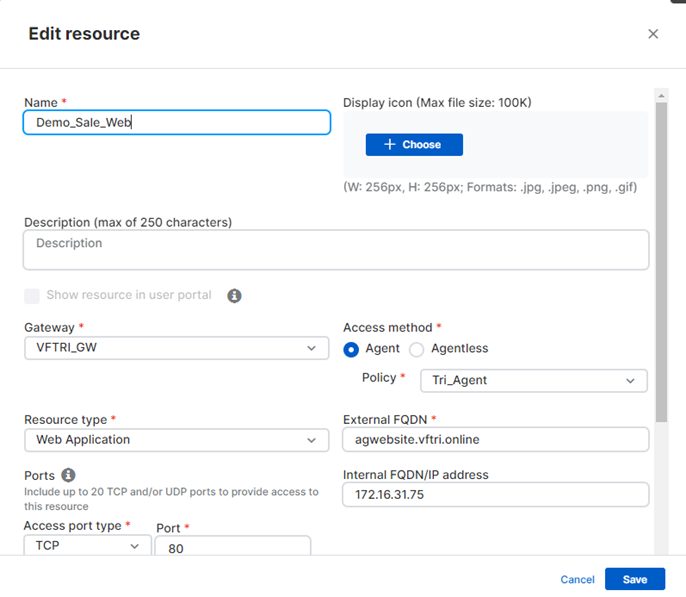

3.9 Cấu hình Resource

Resource là các tài nguyên mà Client dùng ZTNA để truy cập vào bên trong On premise thay vì kết nối VPN đến mạng On premise đó.

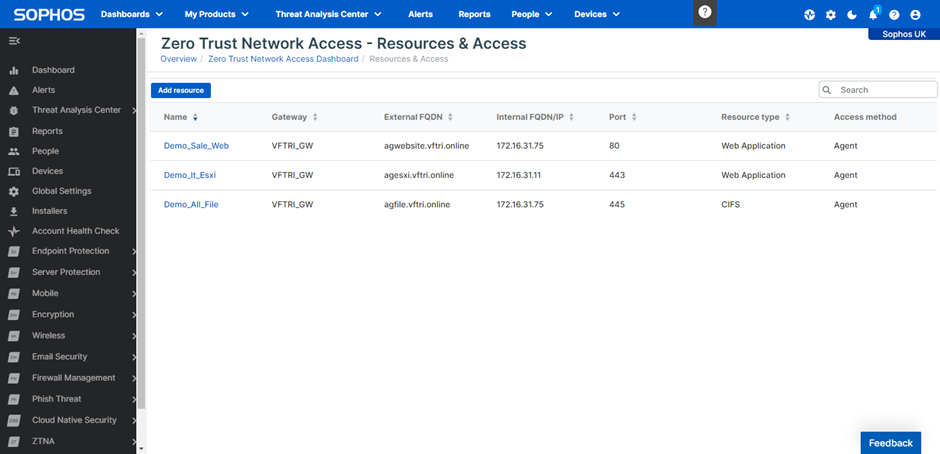

Ở bài lab này sẽ tạo 3 Reosurce là Web server, Esxi server và File server.

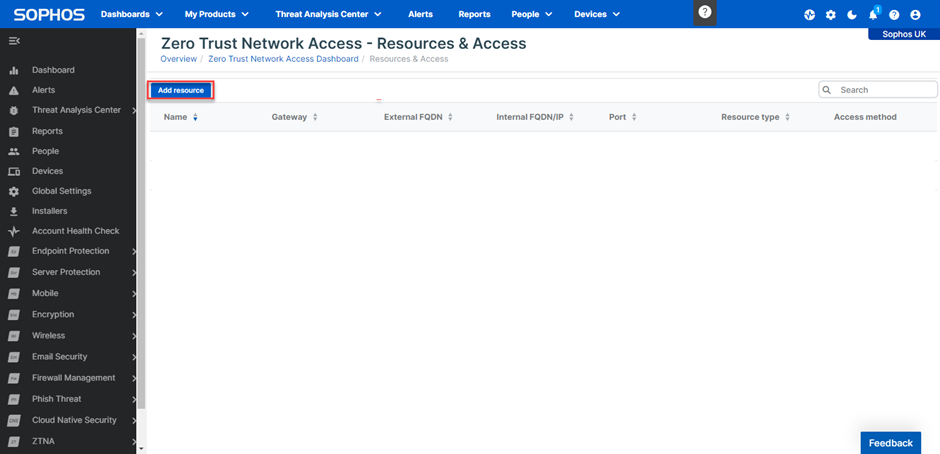

Truy cập Sophos Central > ZTNA > Resources & Access.

Chọn Add resources.

Điền các thông tin:

- Name:

- Description:

- Gateway: Chọn Gateway vừa tạo ở “3.6 Cấu hình ZTNA Gateway”

- Access method: Chọn Agent và chọn Policy vừa tạo ở “3.8 Cấu hình Policy”

- Resource type: Ở đây tạo resource là web server nên chọn Web Application

- External FQDN: là tên miền để truy cập resource web. Ở đây đặt là agwebsite.vftri.online

- Port: Chọn TCP/80

- Internal FQDN/IP: Chọn IP của resource ở trong mạng On premise

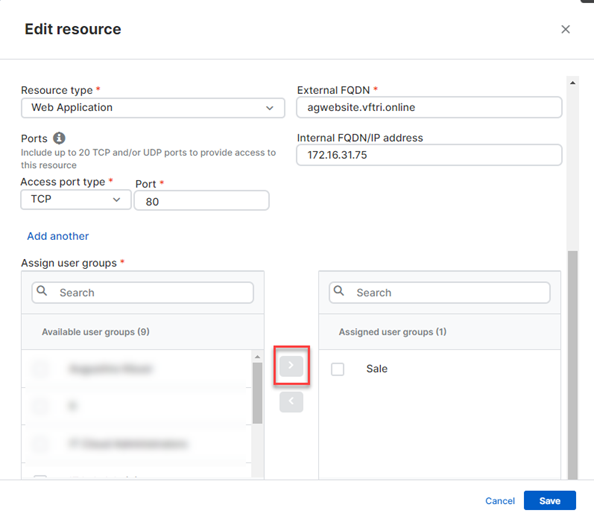

- Assign user group: Chọn User hoặc Group muốn cho phép truy cập tài nguyên web này

Nhấn save.

Tương tự tạo các tài nguyên Esxi cho phép IT truy cập, File server cho phép cả IT và Sale truy cập.

3.9 Kiểm tra kết quả

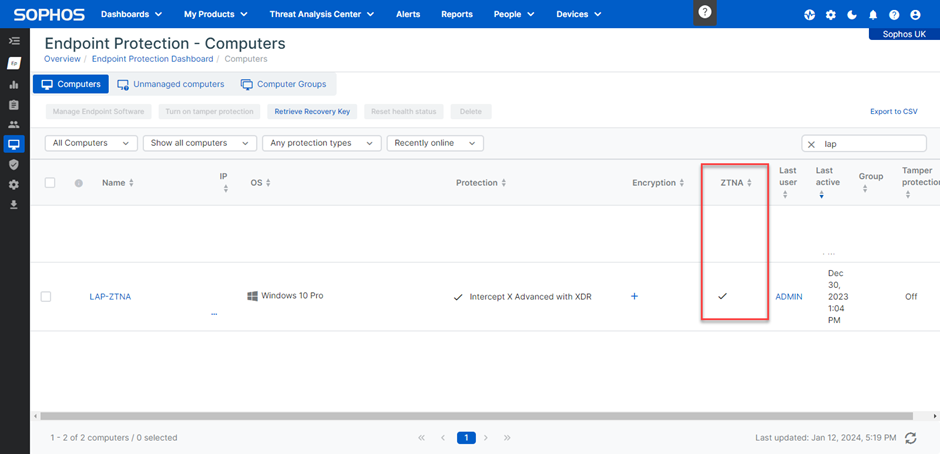

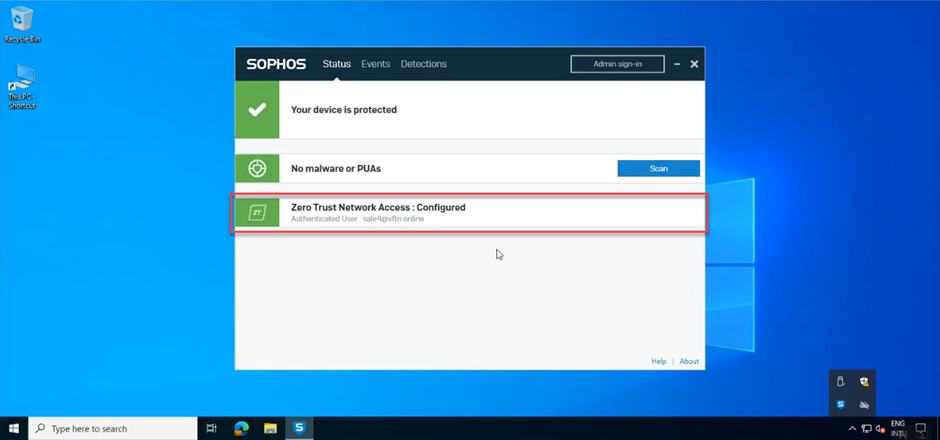

Tiến hành kiểm tra kết quả trên máy tính có cài Sophos Endpoint. Module ZTNA cũng được cài đặt.

Máy tính được join vào tài khoản Azure có tên miền vftri.online.

Phần này sẽ tiến hành kiểm tra đăng nhập các user Azure vào máy tính và kiểm tra truy cập tài nguyên.

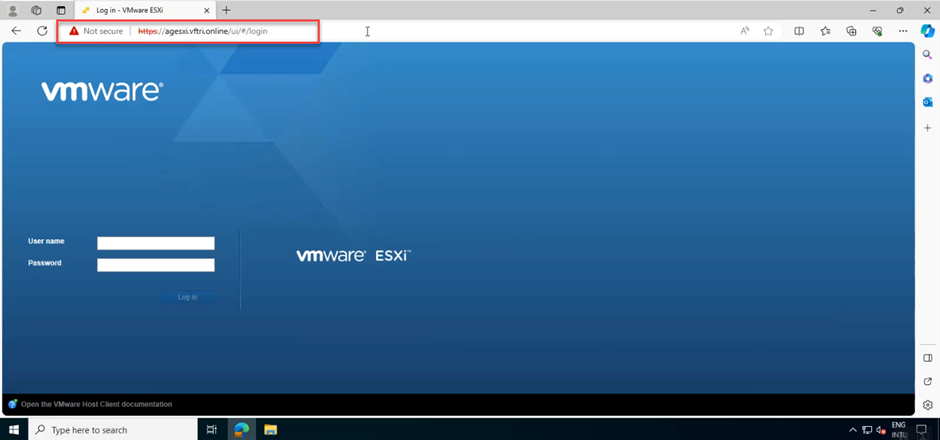

3.9.1 Esxi server

Kiểm tra truy cập Esxi server.

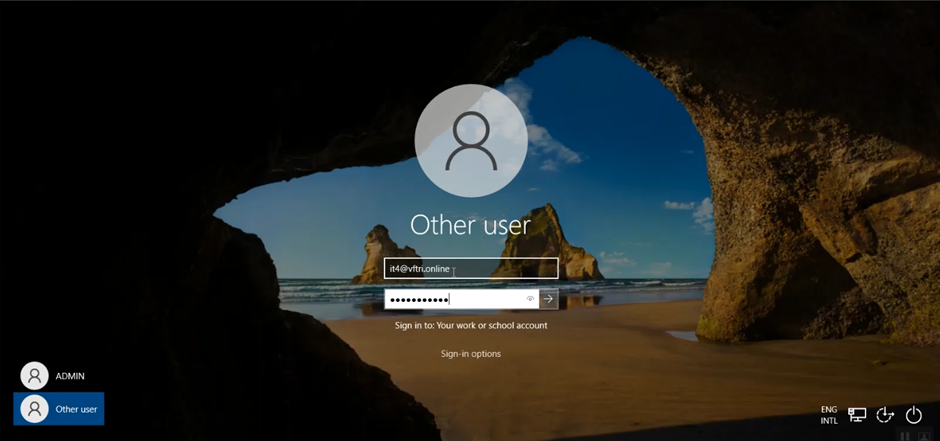

Tại máy client có cài Sophos endpoint. Đăng nhập bằng tài khoản it

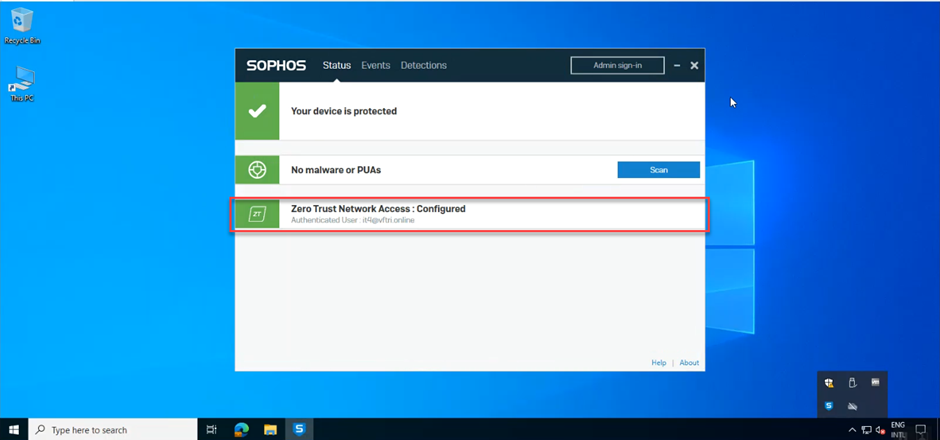

Endpoint nhận diện it ở mục ZTNA

Truy cập Esxi thành công bằng tên miền agesxi.vftri.online.

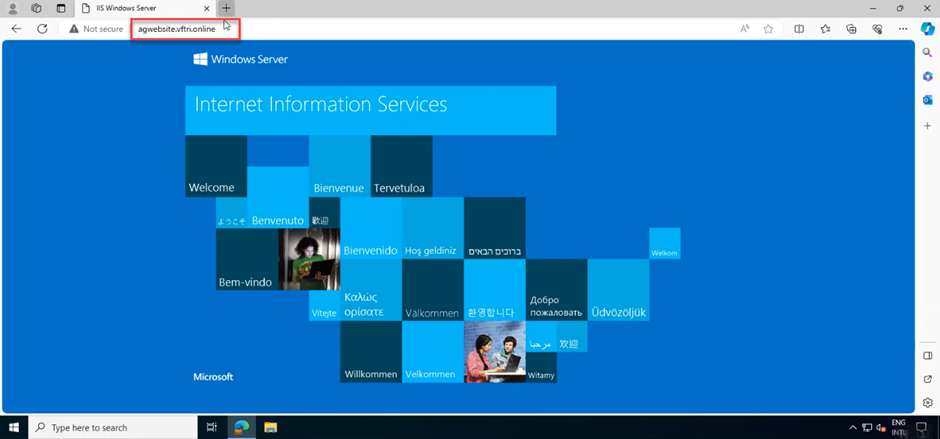

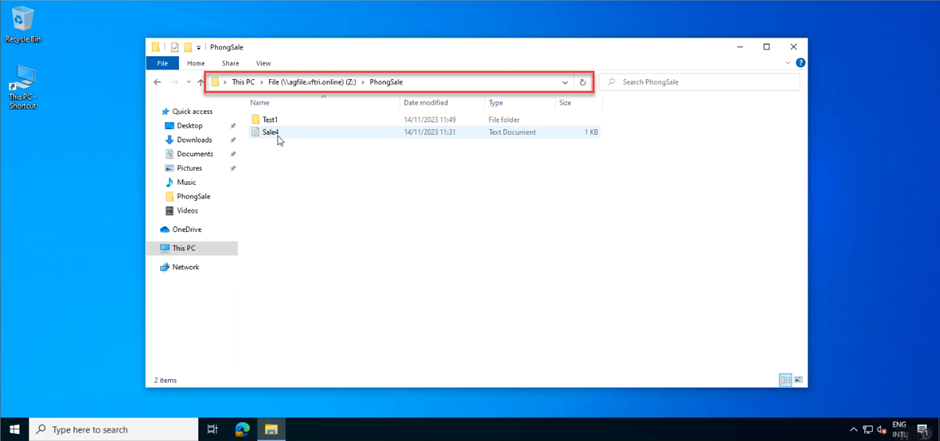

3.9.2 Web server và file server

Kiểm tra truy cập Web server và File server.

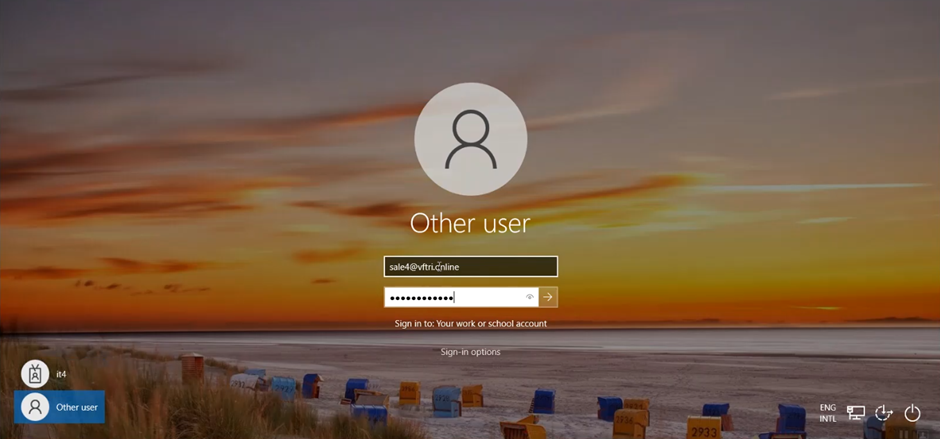

Đăng nhập vào máy tính với tài khoản Sale

Sophos Endpoint nhận diện tài khoản sale.

Tiến hành truy cập tài nguyên web server nội bộ thành công.

Truy cập file server cũng bằng tên miền agfile.vftri.online.

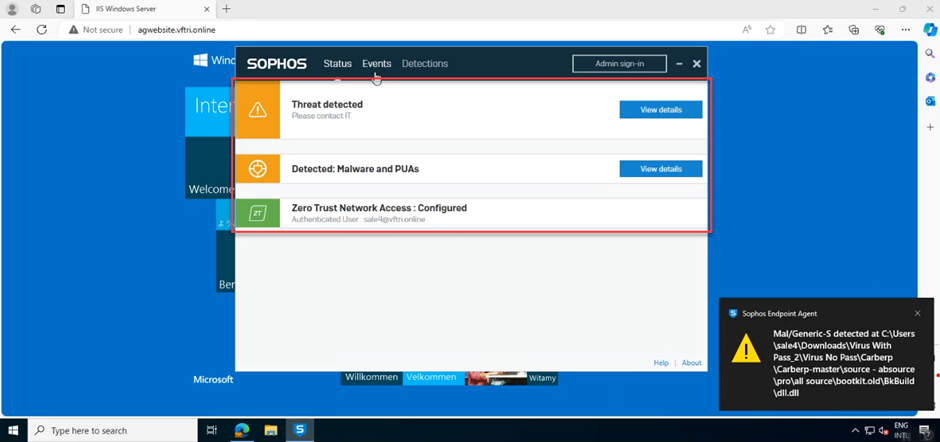

3.9.3 Health Check

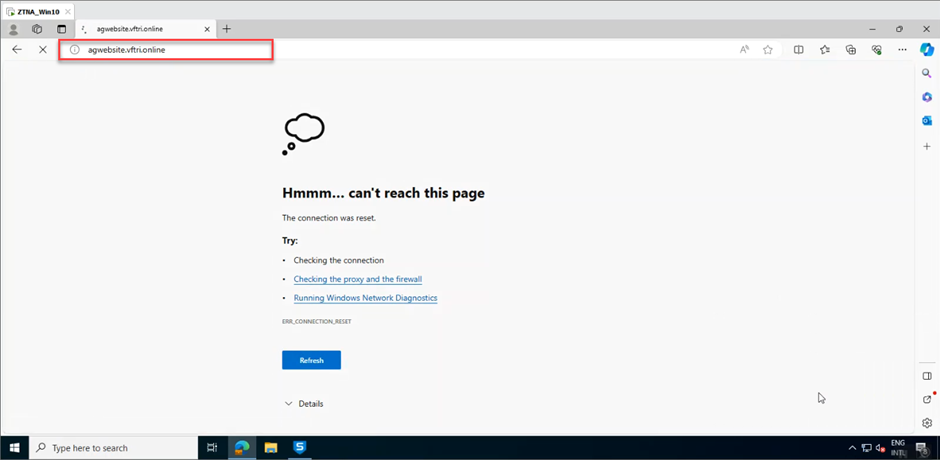

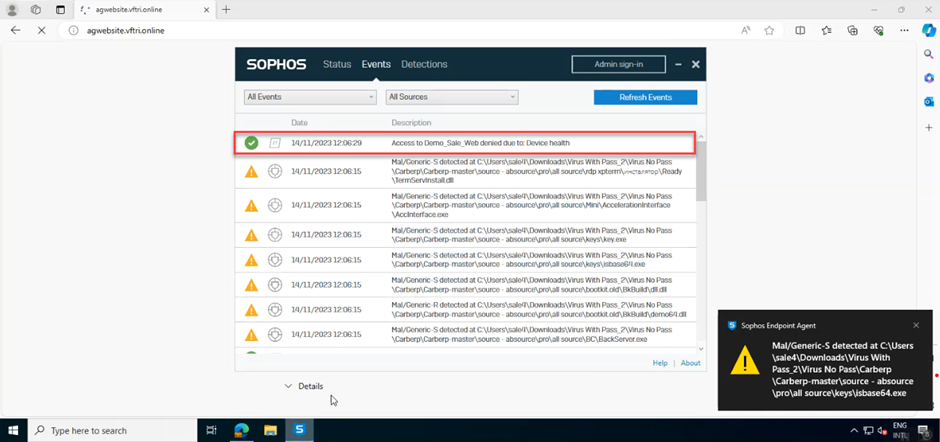

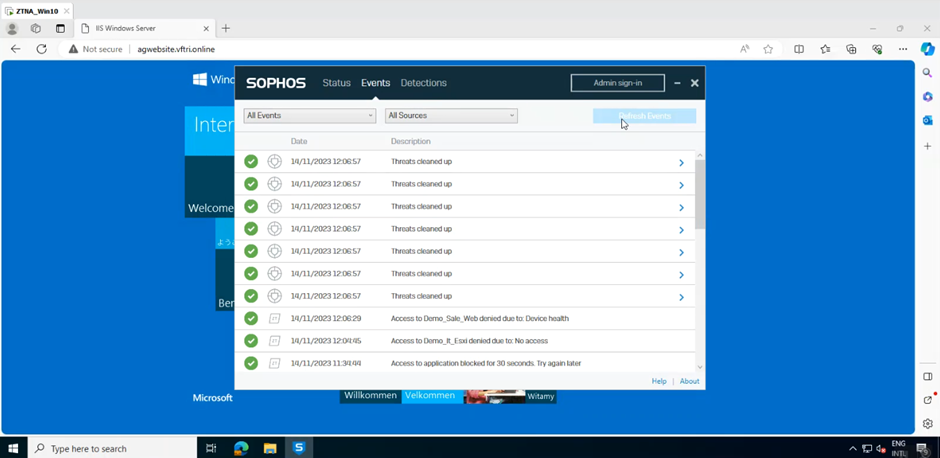

Đánh giá hành xử của ZTNA khi thiết bị nhiễm virus truy cập tài nguyên.

Tiến hành giải nén tệp virus lên máy tính để máy tính. Lúc này trạng thái health check không còn là Green nữa.

Đồng thời tài web server cũng không thể truy cập được nữa.

Thông báo chặn hiện ra ở mục event.

Sau khi tự động clean up xong mối nguy hai thì trạng thái thiết bị về lại Green và web server lại truy cập bình thường. Vậy là đã hoàn thành bài cấu hình ZTNA với Sophos Firewall làm gateway.