Overview

Sophos Extended Detection and Response (XDR) cho phép bạn điều tra các mối đe dọa đã phát hiện (“threat cases”) và tìm kiếm các mối đe dọa mới hoặc điểm yếu bảo mật. Nó cũng cho phép bạn giám sát thiết bị và khắc phục sự cố từ xa. Với Sophos XDR sẽ cho phép bạn truy cập vào cả dữ liệu được lưu trữ trên cloud và trực tiếp trên thiết bị. Có nghĩa là bạn luôn có dữ liệu cập nhật mới nhất

Bài viết hướng dẫn chúng ta sử dụng công cụ Live Discover của Sophos CIXA with EDR để có thể query được tất cả các lổ hổng trên máy trạm, máy chủ Windows. Điều đó giúp giảm thiểu thời gian cho quản trị viên phải đi xuống từng máy để kiểm tra

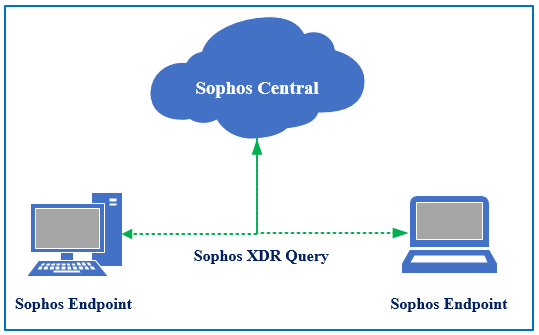

Mô hình query

Hướng dẫn cấu hình

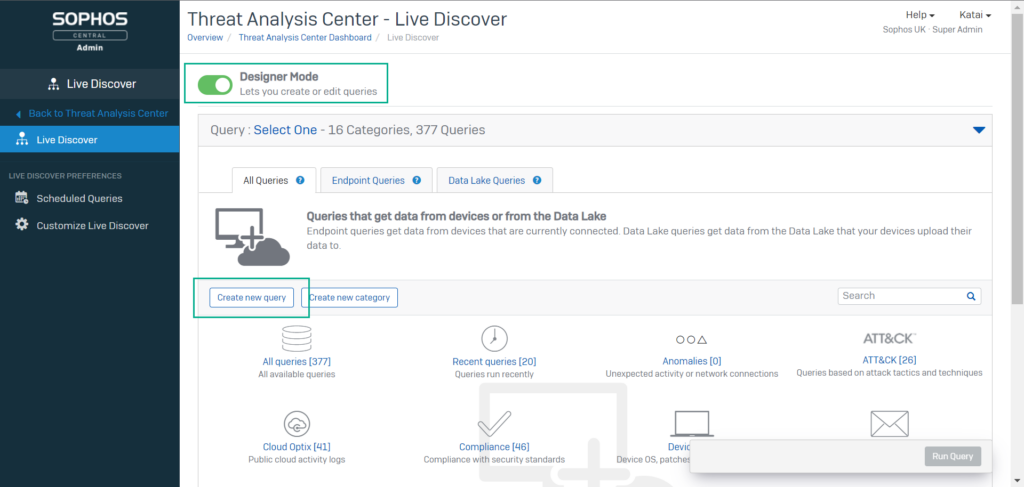

Bước 1: Tạo Custom Query

- Đăng nhập Sophos Central Admin -> Chọn Threat Analysis Center -> Chọn Live Discover -> Bật Designer mode -> Nhấn Create new query

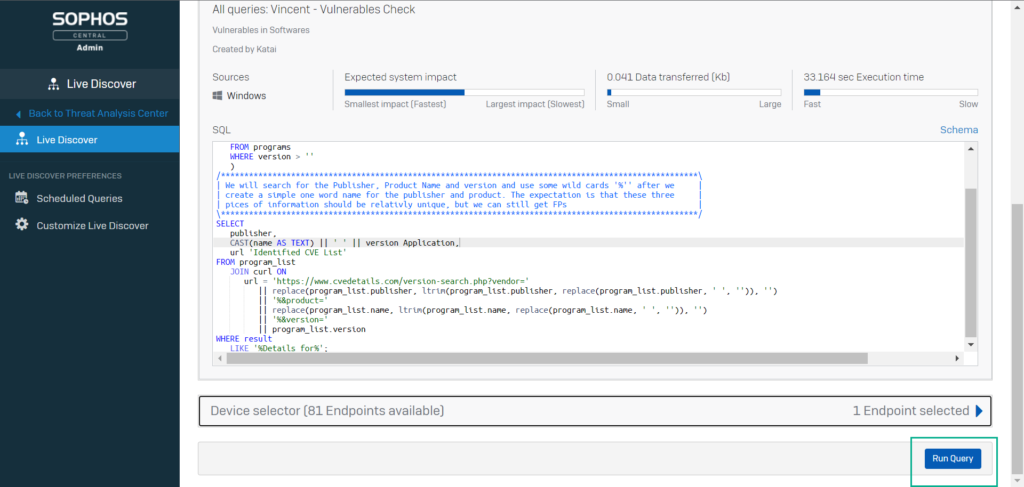

- Đặt tên cho query của bạn

- Ở mục Category: Chọn category mà bạn muốn lưu query vào

- Ở mục Source: Chọn Live Endpoint và chọn hệ điều hành mà bạn muốn (một số câu query sẽ không hỗ trợ hệ điều hành mà bạn chọn) -> Tìm hiểu thêm trên Sophos Community”

- Ở mục SQL: Nhập đoạn code query

WITH program_list AS (

SELECT

REPLACE(REPLACE(REPLACE(name,’,’,’ ‘),’+’,’ ‘),’.’,’ ‘) name, — STRIP out some characters not normally found in product names to improve chances of finding it in the CSV DB

version,

REPLACE(REPLACE(REPLACE(publisher,’,’,’ ‘),’+’,’ ‘),’.’,’ ‘) publisher

FROM programs

WHERE version > ”

)

/\ | We will search for the Publisher, Product Name and version and use some wild cards ‘%” after we | | create a simple one word name for the publisher and product. The expectation is that these three | | pices of information should be relativly unique, but we can still get FPs | **/

SELECT

publisher,

CAST(name AS TEXT) || ‘ ‘ || version Application,

url ‘Identified CVE List’

FROM program_list

JOIN curl ON

url = ‘https://www.cvedetails.com/version-search.php?vendor=’

|| replace(program_list.publisher, ltrim(program_list.publisher, replace(program_list.publisher, ‘ ‘, ”)), ”)

|| ‘%&product=’

|| replace(program_list.name, ltrim(program_list.name, replace(program_list.name, ‘ ‘, ”)), ”)

|| ‘%&version=’

|| program_list.version

WHERE result

LIKE ‘%Details for%’;

- Nhấn Save

Bước 2: Thực hiện test query

- Chọn Query mà bạn đã tạo trước đó

- Ở mục Device selector: Chọn các máy tính mà bạn muốn query

- Nhấn Run Query

Bước 3: Kiểm tra kết quả