1.Mục đích bài viết

Trong bài viết này thegioifirewall sẽ hướng dẫn các bạn cách sửa lỗi không thể đồng bộ user từ AD bằng kết nối IPSec VPN Site to Site trên thiết bị tường lửa Sophos Firewall.

Thegioifirewall sẽ hướng dẫn các bạn sửa lỗi này trong cả 2 trường hợp là IPSec Policy-Based VPN và IPSec Route-Based VPN.

2.Mô hình chạy IPSec Policy-Based VPN

2.1. Sơ đồ mạng

Chi tiết sơ đồ mạng.

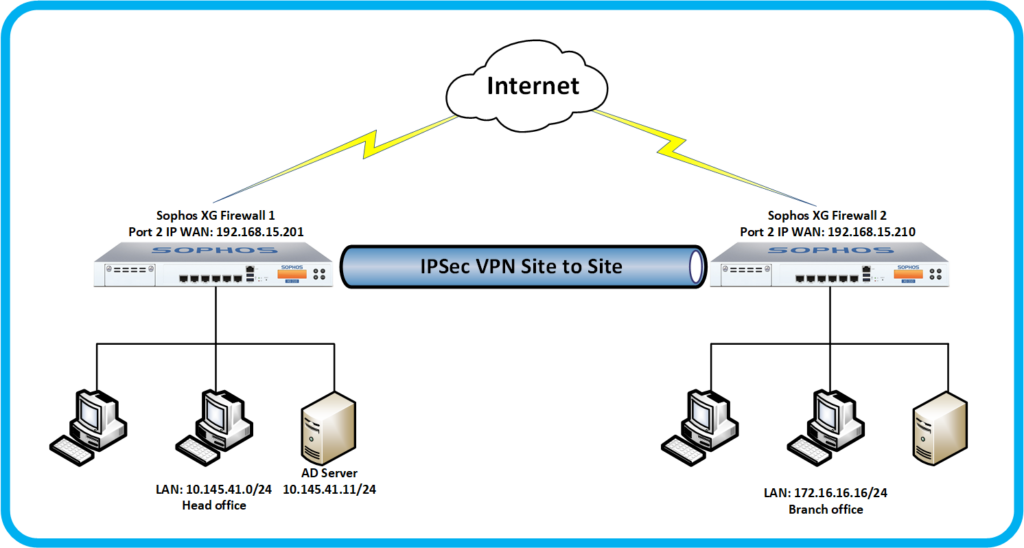

Sophos Firewall 1:

- Thiết bị Sophos Firewall 1 được kết nối internet tại Port 2 và có IP tĩnh là 192.168.15.201.

- Vùng mạng LAN được thiết lập tại Port 1 với IP 10.145.41.1/24 và đã cấu hình DHCP.

- Cuối cùng là máy chủ AD Server trong mạng LAN có IP 10.145.41.11/24.

Sophos Firewall 2:

- Thiết bị Sophos Firewall 1 được kết nối internet tại Port 2 và có IP tĩnh là 192.168.15.210.

- Vùng mạng LAN được thiết lập tại Port 1 với IP 172.16.16.16/24 và đã cấu hình DHCP.

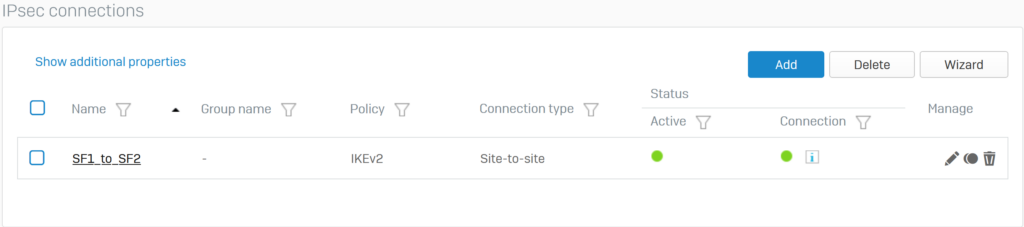

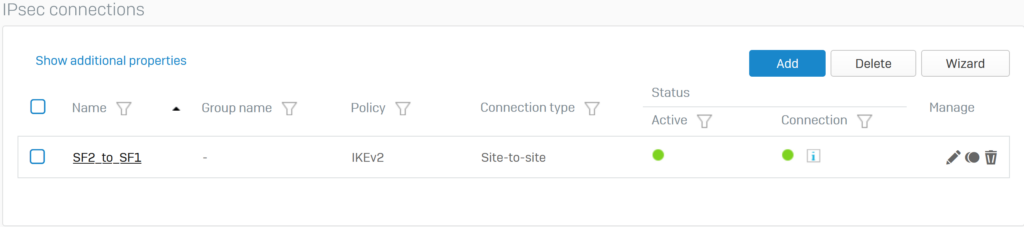

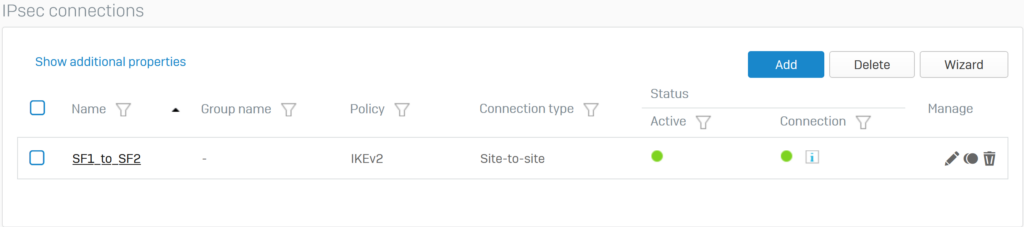

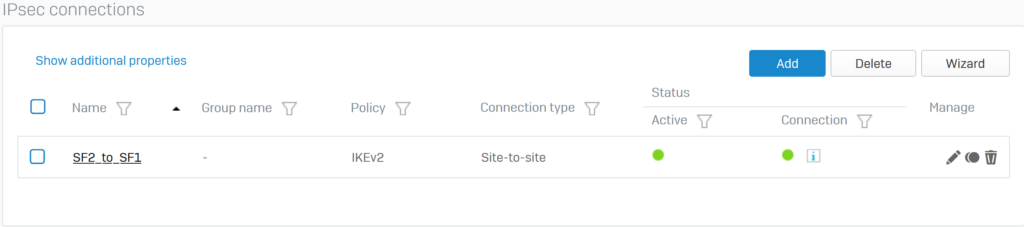

Thegioifirewall cũng đã thiết lập kết nối IPSec Policy Based VPN giữa hai thiết bị Sophos Firewall 1 và Sophos Firewall 2.

Các bạn có thể xem hướng dẫn cấu hình IPSec Policy Based VPN tại đây.

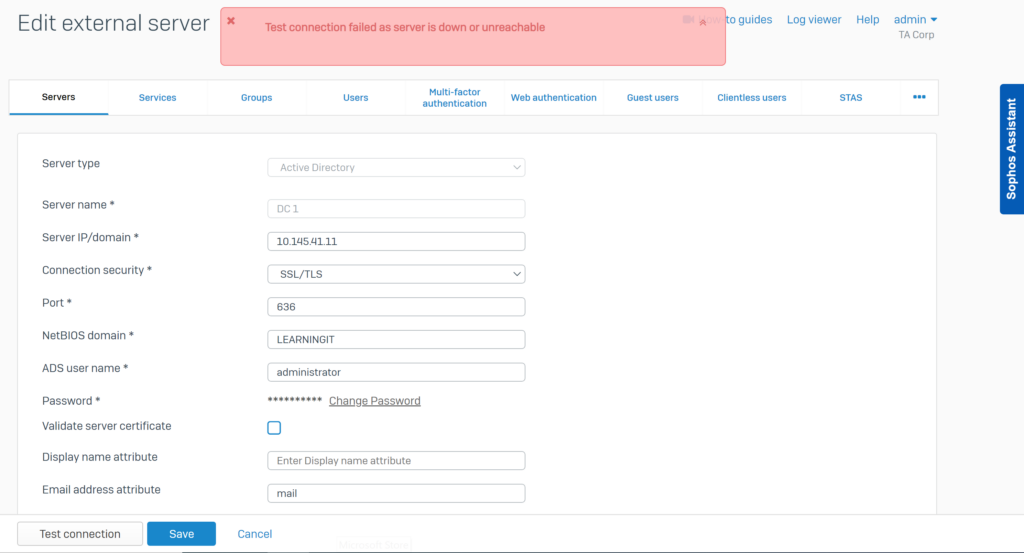

2.2.Tình huống cấu hình

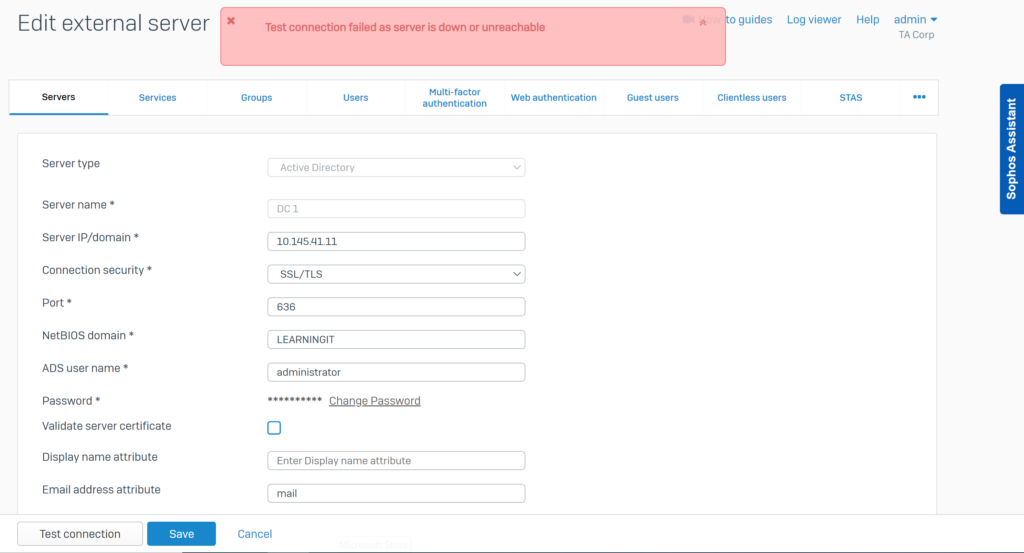

Trong mô hình này, chúng ta sẽ gặp lỗi khi sử dụng thiết bị Sophos Firewall 2 để đồng bộ các user từ AD Server tại Head Office thông qua kết nối IPSec Policy Based VPN đã thiết lập.

Vì vậy Thegioifirewall sẽ hướng dẫn các bạn cách sửa lỗi này để chúng ta có thể sử dụng thiết bị Sophos Firewall 2 đồng bộ user từ AD Server tại Head Office thông qua kết nối VPN.

2.3.Hướng dẫn cấu hình

Để sửa lỗi này chúng ta cần phải tạo một ipsec route và một source nat trên thiết bị Sophos Firewall 2.

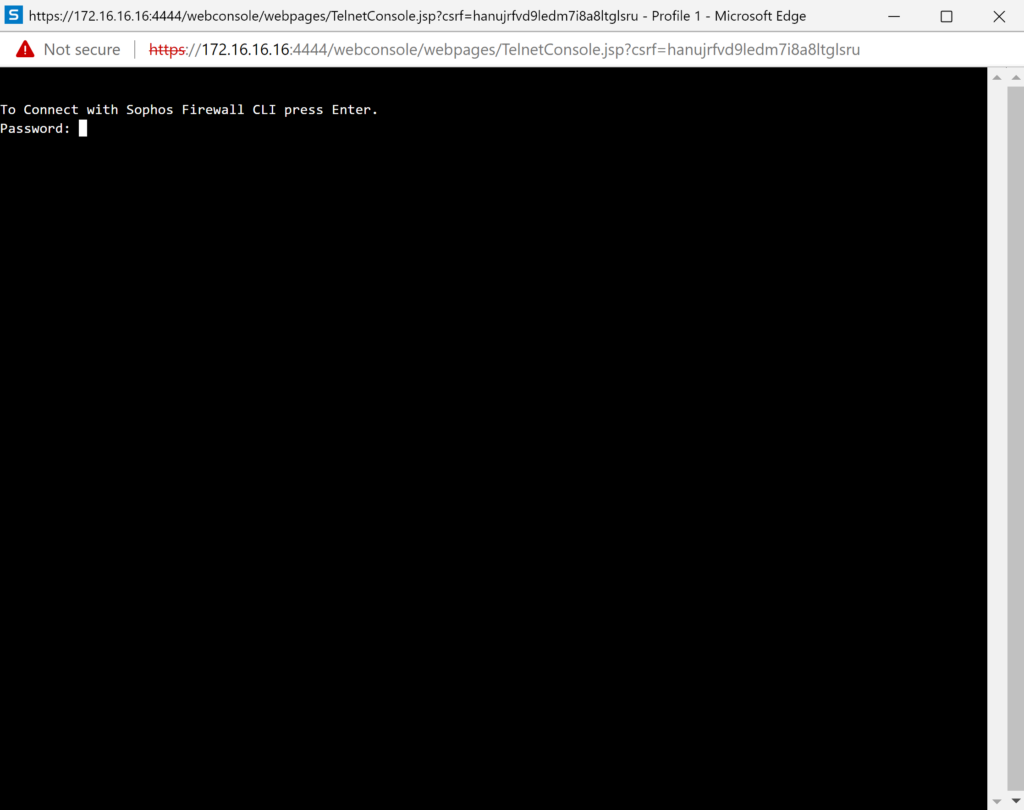

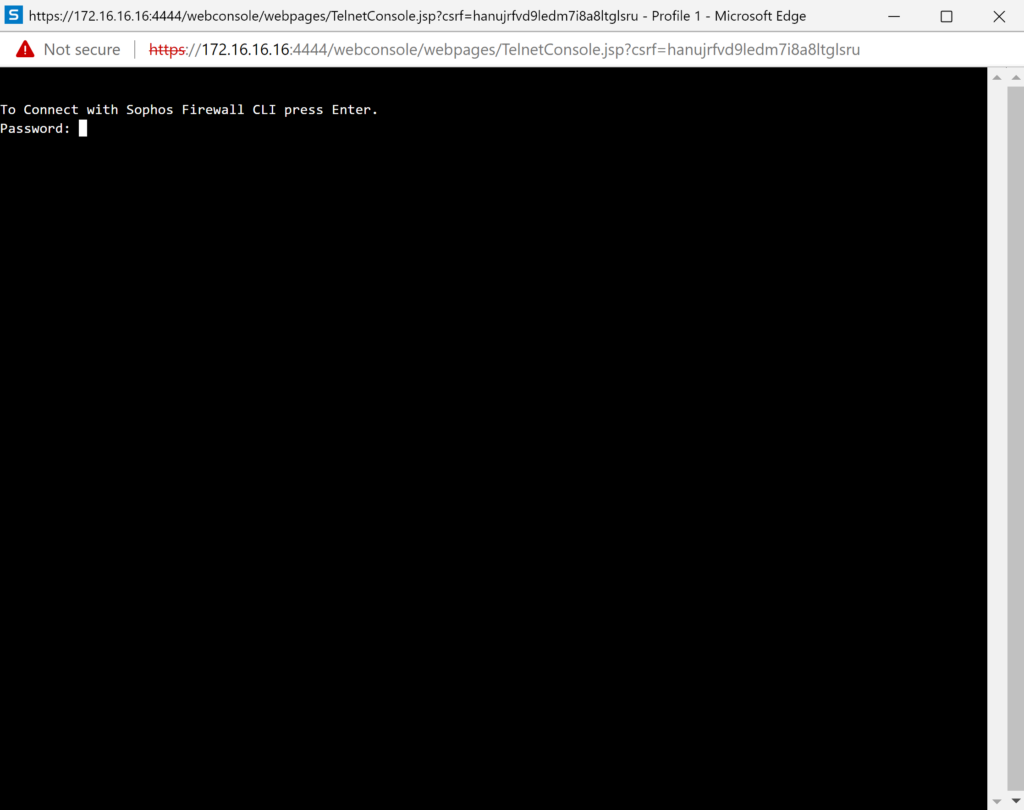

Để cấu hình chúng ta cần vào giao diện dòng lệnh của Sophos Firewall 2.

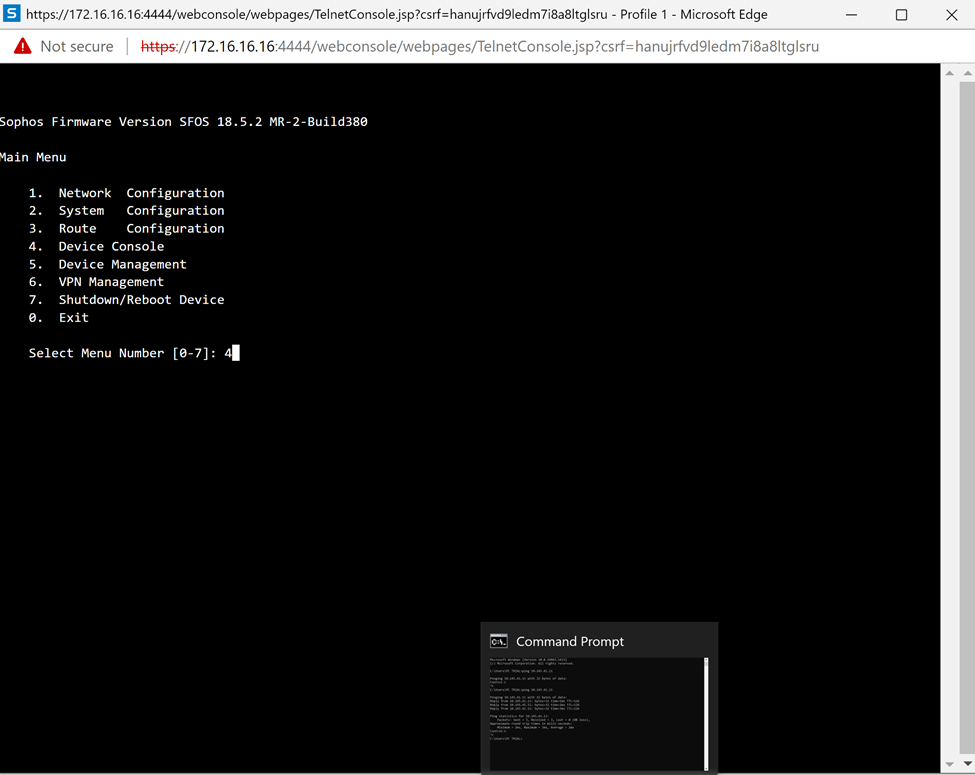

Để vào chúng ta nhấn chuột trái vào tài khoản admin > nhấn Console.

Một tab mới hiện ra chúng ta cần đăng nhập bằng tài khoản admin.

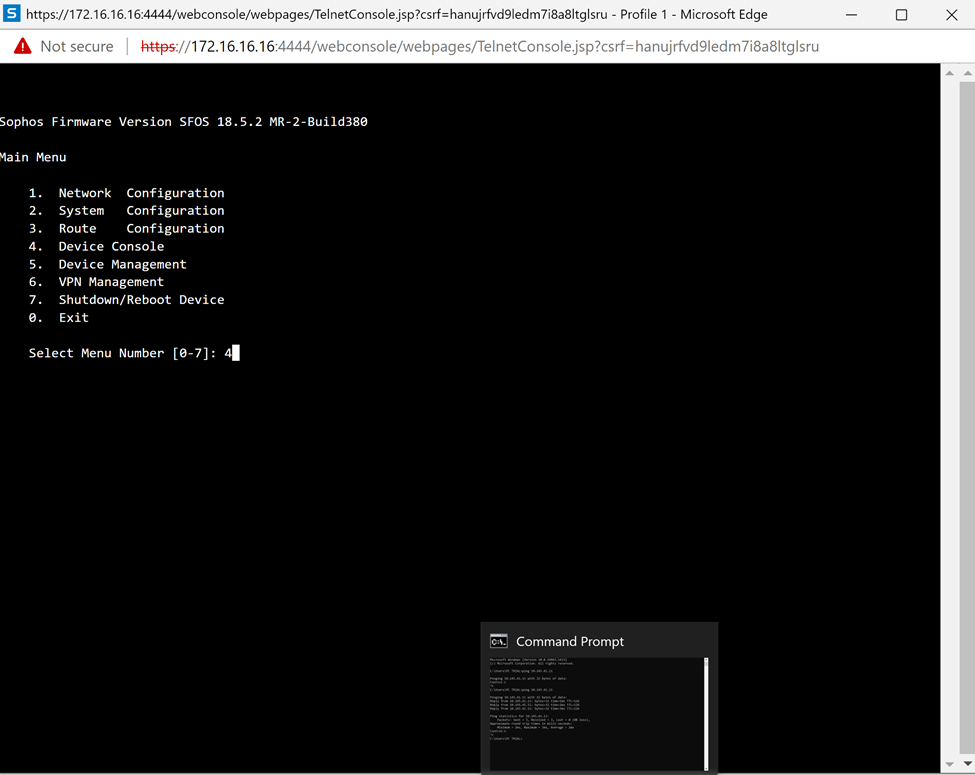

Sau khi đăng nhập chúng ta chọn nhấn số 4 và nhấn Enter để vào Device Console.

Sau đó chúng ta sẽ thực hiện tạo ipsec route bằng câu lệnh sau.

system ipsec_route add host <IP of AD Server> tunnelname <Name of tunnel VPN>

Câu lệnh sẽ sử dụng trong trường hợp này là.

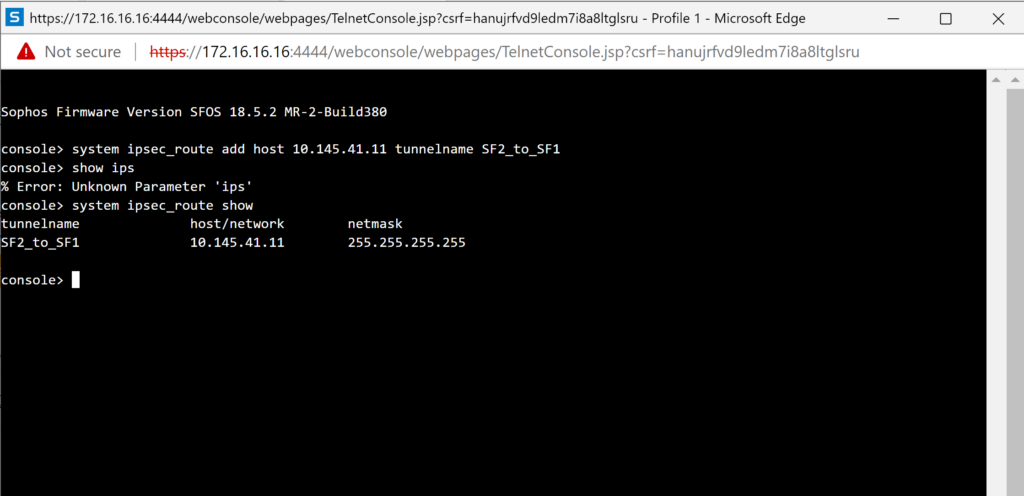

system ipsec_route add host 10.145.41.11 tunnelname SF2_to_SF1

Sau đó chúng ta sử dụng lệnh system ipsec_route show để kiểm tra xem ipsec_route đã tạo chưa.

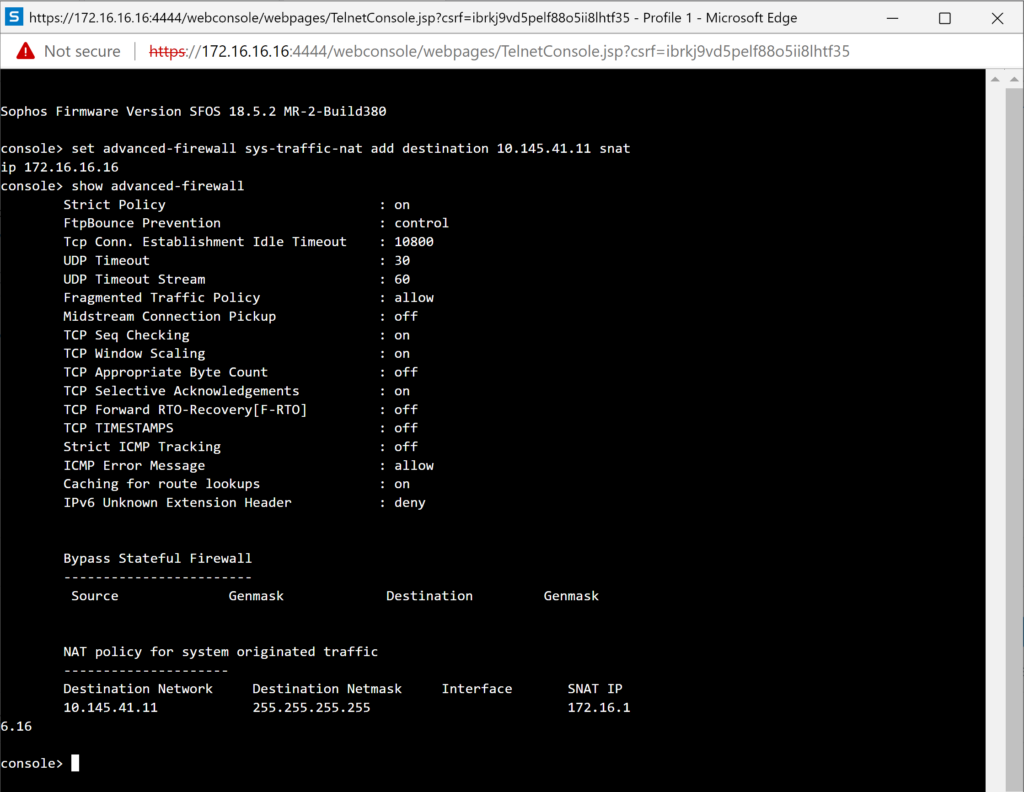

Tiếp theo chúng ta cần tạo source nat, cũng tại device console chúng ta thực hiện lệnh sau.

set advanced-firewall sys-traffic-nat add destination <IP of AD Server> snatip <IP LAN of Sophos Firewall 2>

Câu lệnh sẽ sử dụng trong trường hợp này là:

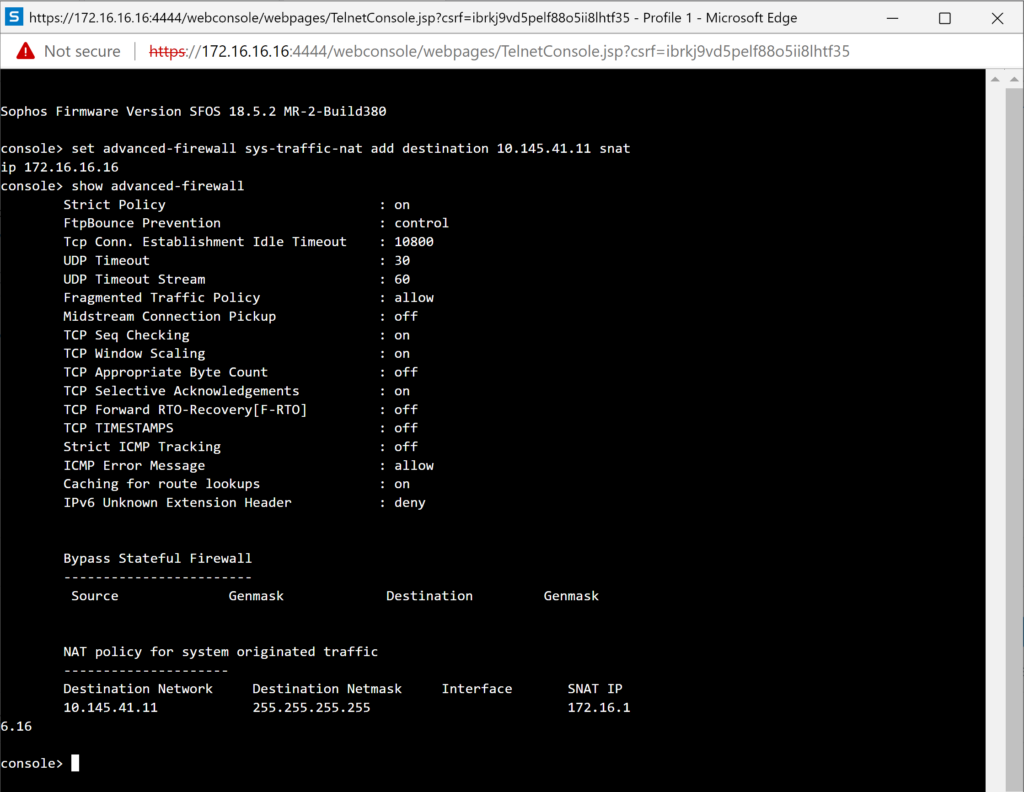

set advanced-firewall sys-traffic-nat add destination 10.145.41.11 snatip 172.16.16.16

Sau khi cấu hình xong, các bạn có thể sử dụng lệnh show advanced-firewall để kiểm tra xem source đã được tạo hay không.

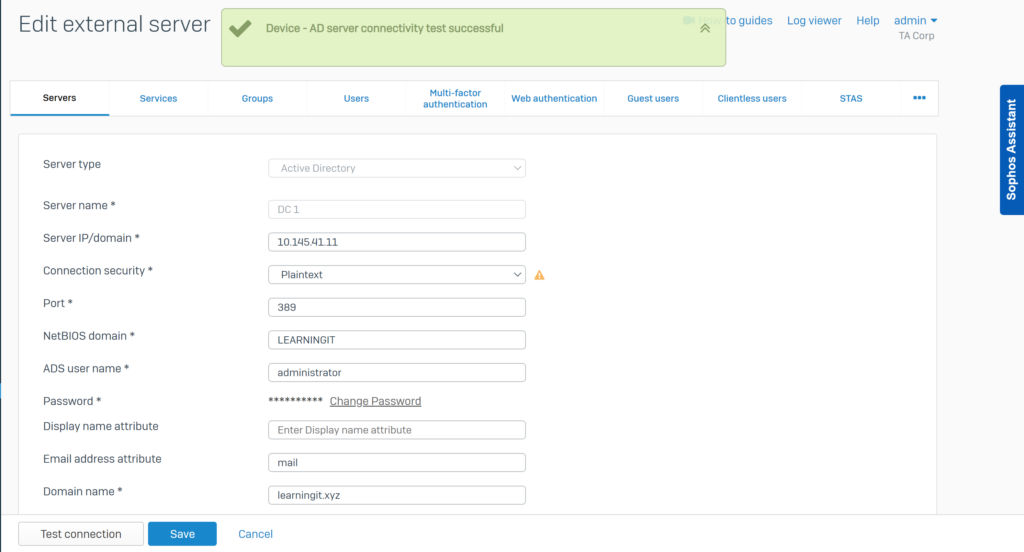

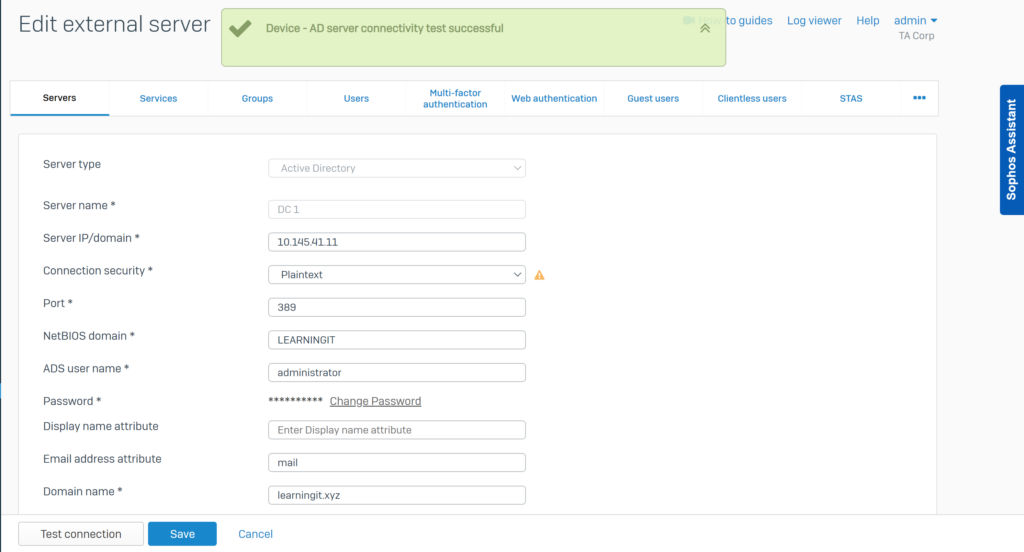

Sau khi đã cấu hình 2 dòng lệnh trên, chúng ta sẽ thực hiện xác thực lại lần nữa.

Như các bạn thấy là giờ chúng ta đã có thể đồng bộ được user từ AD được đặt tại Head Office.

3.Mô hình IPsec Route-Based VPN

3.1.Sơ đồ mạng

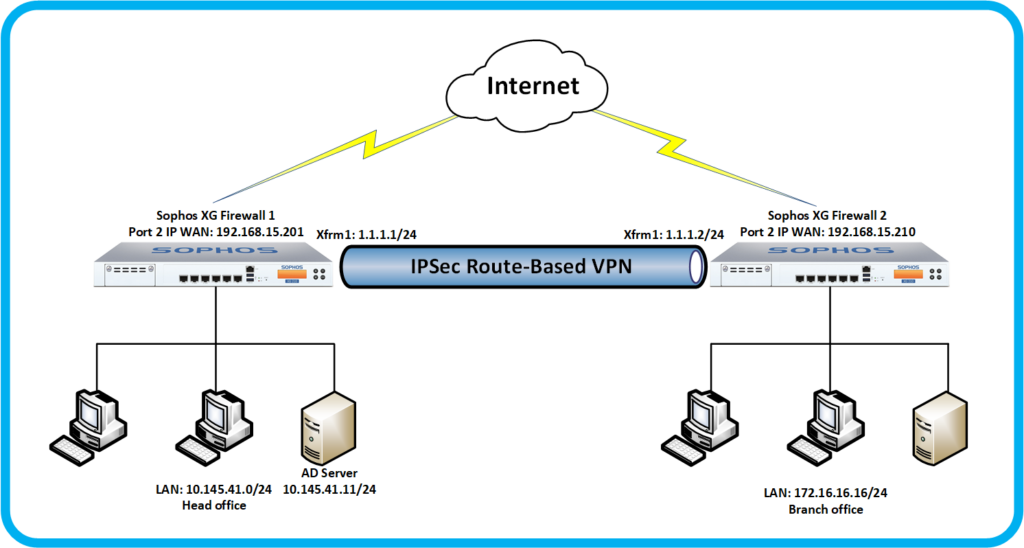

Chi tiết sơ đồ mạng.

Sophos Firewall 1:

- Thiết bị Sophos Firewall 1 được kết nối internet tại Port 2 và có IP tĩnh là 192.168.15.201.

- Vùng mạng LAN được thiết lập tại Port 1 với IP 10.145.41.1/24 và đã cấu hình DHCP.

- Cuối cùng là máy chủ AD Server trong mạng LAN có IP 10.145.41.11/24.

Sophos Firewall 2:

- Thiết bị Sophos Firewall 1 được kết nối internet tại Port 2 và có IP tĩnh là 192.168.15.201.

- Vùng mạng LAN được thiết lập tại Port 1 với IP 10.145.41.1/24 và đã cấu hình DHCP.

Thegioifirewall cũng đã thiết lập kết nối IPSec Route-Based VPN giữa hai thiết bị Sophos Firewall 1 và Sophos Firewall 2.

Khi thiết lập IPSec VPN theo Route-Based thì giữa hai thiết bị sẽ có một tunnel VPN và mỗi đầu của tunnel VPN sẽ là một cổng ảo có tên là xfrm1.

Tại Sophos Firewall 1 sẽ có cổng xfrm1 với IP 1.1.1.1/24 và tại Sophos Firewall 2 sẽ có cổng xfrm2 với IP 1.1.1.2/24.

Thegioifirewall cũng đã thực hiện routing các lớp mạng để cho các lớp mạng LAN của 2 site kết nối được với nhau.

Các bạn có thể xem hướng dẫn cấu hình IPSec Route-Based VPN tại đây.

3.2.Tình huống cấu hình

Trong mô hình này, chúng ta sẽ gặp lỗi khi sử dụng thiết bị Sophos Firewall 2 để đồng bộ các user từ AD Server tại Head Office thông qua kết nối IPSec Policy Based VPN đã thiết lập.

Vì vậy Thegioifirewall sẽ hướng dẫn các bạn cách sửa lỗi này để chúng ta có thể sử dụng thiết bị Sophos Firewall 2 đồng bộ user từ AD Server tại Head Office thông qua kết nối VPN.

3.3.Hướng dẫn cấu hình

Để sửa lỗi này chúng ta cần phải tạo một source nat trên thiết bị Sophos Firewall 2.

Để cấu hình chúng ta cần vào giao diện dòng lệnh của Sophos Firewall 2.

Để vào chúng ta nhấn chuột trái vào tài khoản admin > nhấn Console.

Một tab mới hiện ra chúng ta cần đăng nhập bằng tài khoản admin.

Sau khi đăng nhập chúng ta chọn nhấn số 4 và nhấn Enter để vào Device Console.

Chúng ta sẽ tạo source nat theo câu lệnh sau.

set advanced-firewall sys-traffic-nat add destination <IP of AD Server> snatip <IP LAN of Sophos Firewall 2>

Câu lệnh sẽ sử dụng trong trường hợp này là:

set advanced-firewall sys-traffic-nat add destination 10.145.41.11 snatip 172.16.16.16

Sau khi cấu hình xong, các bạn có thể sử dụng lệnh show advanced-firewall để kiểm tra xem source đã được tạo hay không.

Sau khi đã cấu hình dòng lệnh trên, chúng ta sẽ thực hiện xác thực lại lần nữa.

Như các bạn thấy là giờ chúng ta đã có thể đồng bộ được user từ AD được đặt tại Head Office.