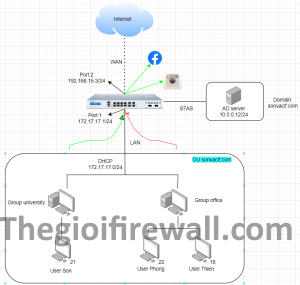

1.Tổng quan

Bài viết này sẽ hướng dẫn cấu hình tính năng L2TP VPN trên thiết bị tường lửa Sophos XGS để truy cập từ xa vào mạng nội bộ. Giao thức Layer Two Tunneling Protocol (L2TP) cho phép bạn cung cấp kết nối đến mạng của mình thông qua các đường hầm riêng trên Internet.

2.Chi tiết cấu hình

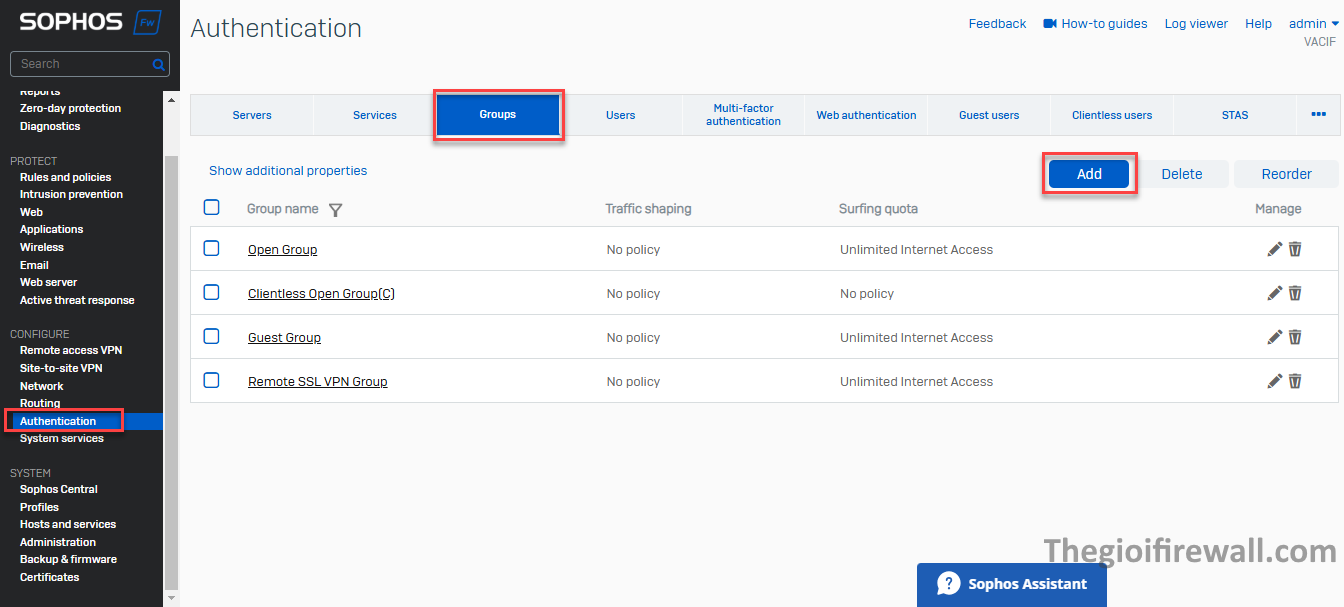

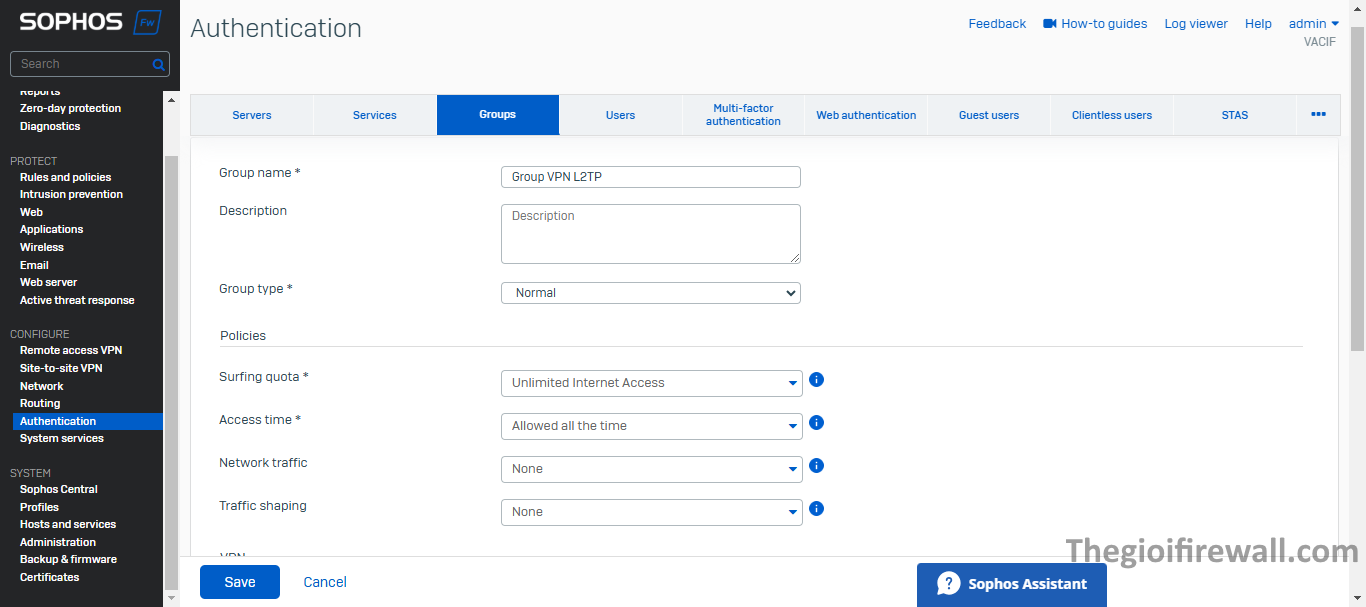

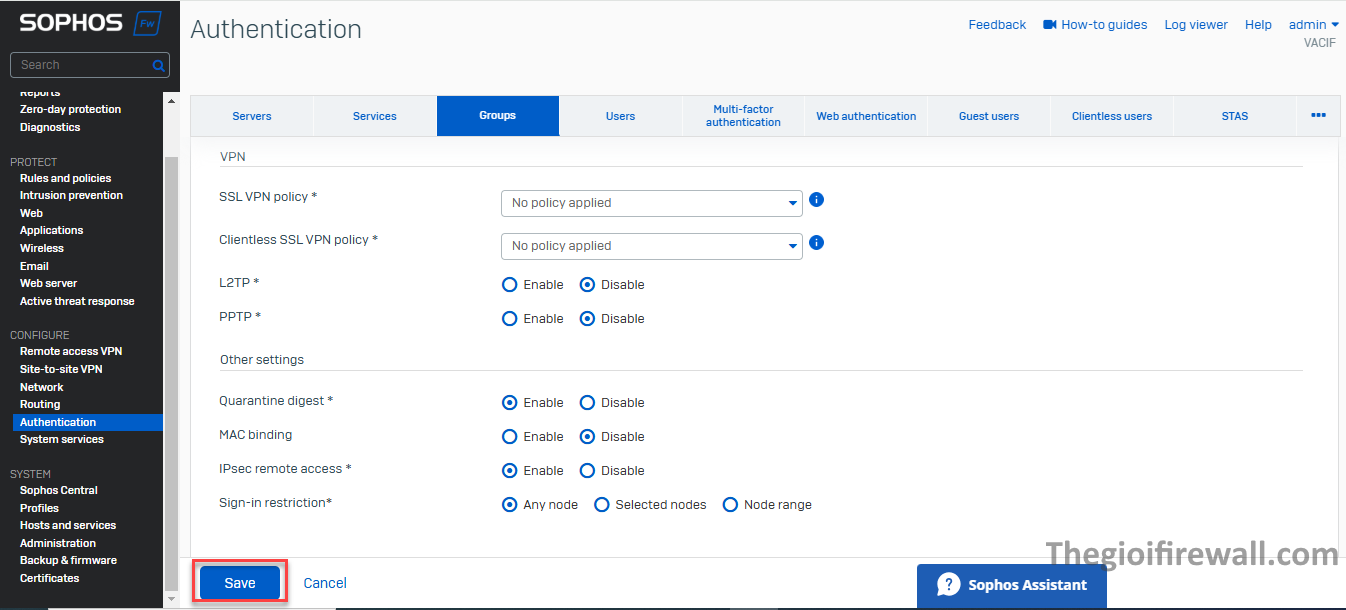

Đầu tiên ta sẽ tạo group VPN, bằng cách đi đến mục Authentication > Groups, chọn Add để tạo 1 group mới.

Group name*: tiến hành đặt tên

Group type*: chọn Normal

Surfing quota*: chọn Unlimited Internet Access

Access time*: chọn Allowed all the time

Các thông khác vẫn giữ nguyên mặc định.

Sau đó ấn Save để lưu lại.

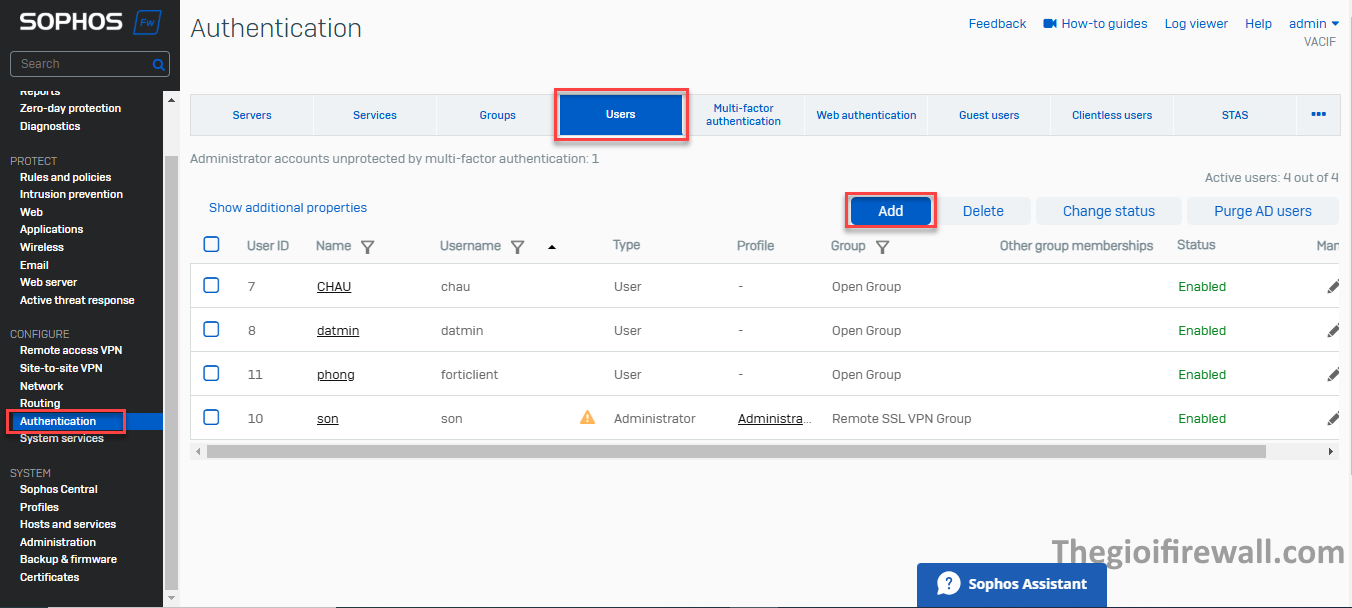

Sau khi tạo group vpn xong, ta sẽ tiến hành tạo user vpn để thêm vào group. Bằng cách chọn Authentication > Users, chọn Add để tạo user mới.

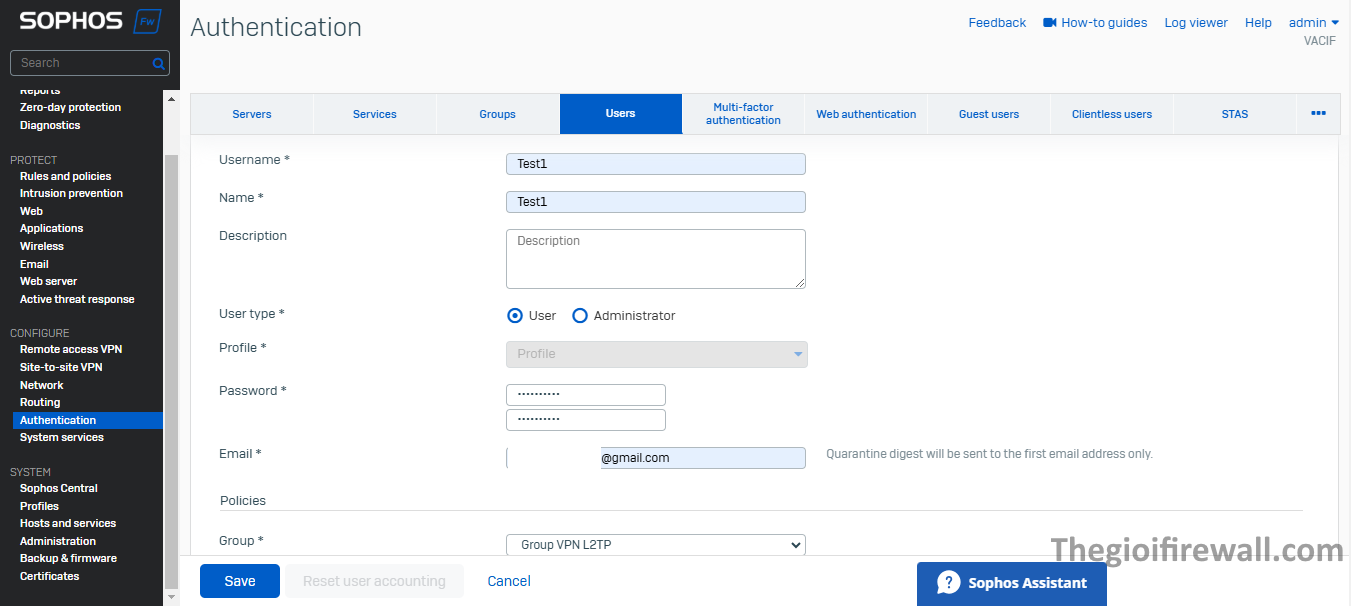

Username*: tiến hành đặt username để đăng nhập

Name*: đặt tên

User type*: chọn User

Password*: Đặt mật khẩu cho tài khoản user

Email*: nhập email của bạn

Group*: Chọn group đã tạo trước đó

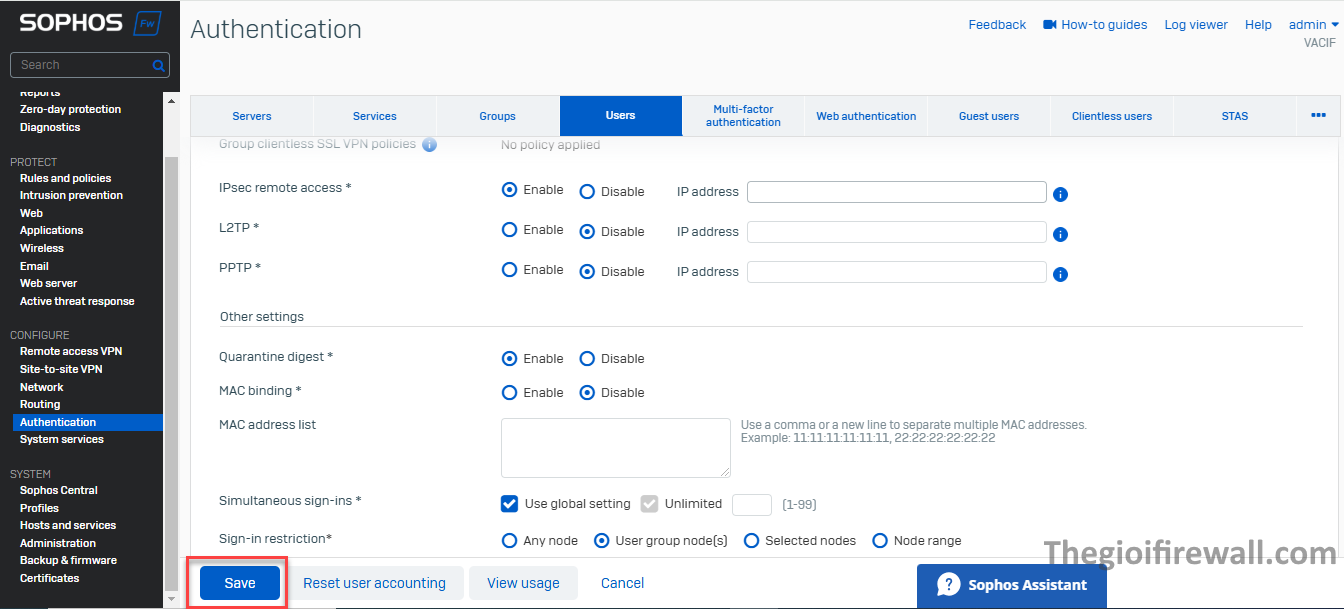

Các thông số khác giữ nguyên mặc định, sau đó nhấn Save.

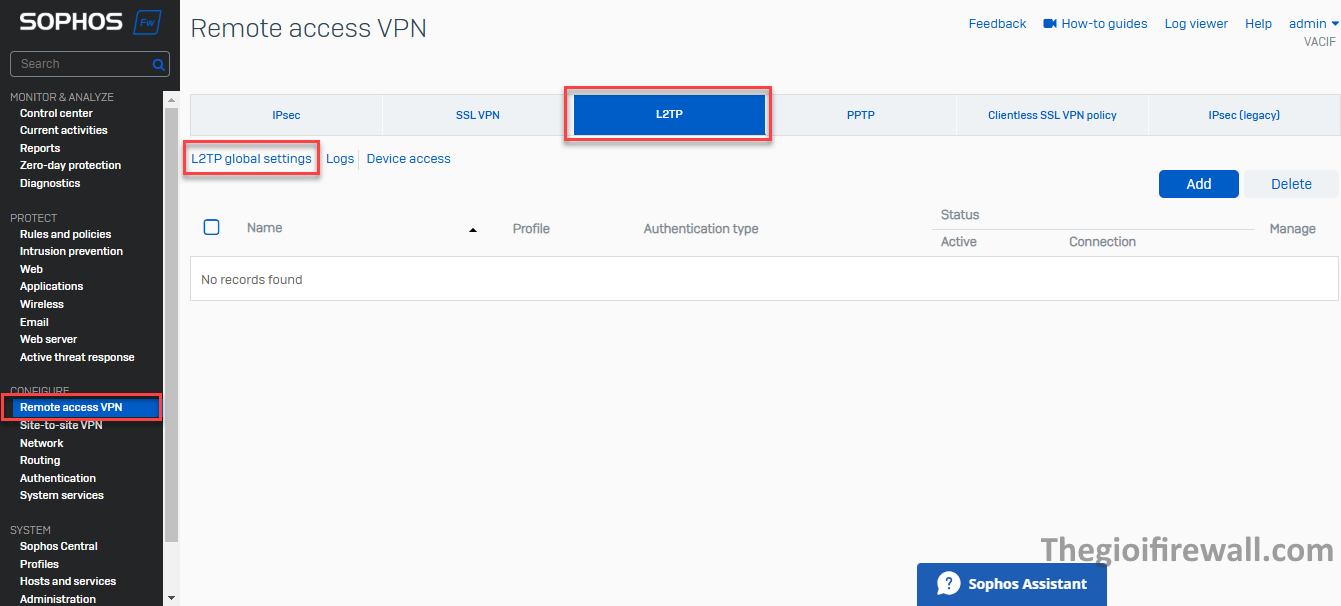

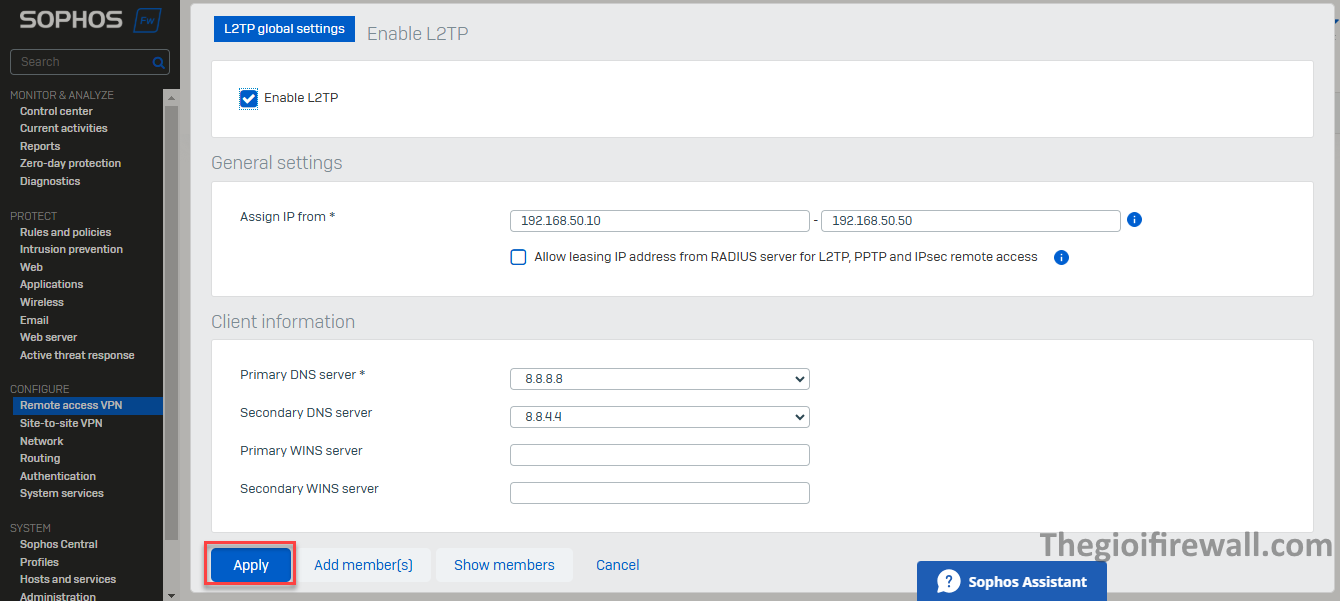

Bây giờ ta sẽ vào Remote access VPN > L2TP > sau đó chọn L2TP global settings.

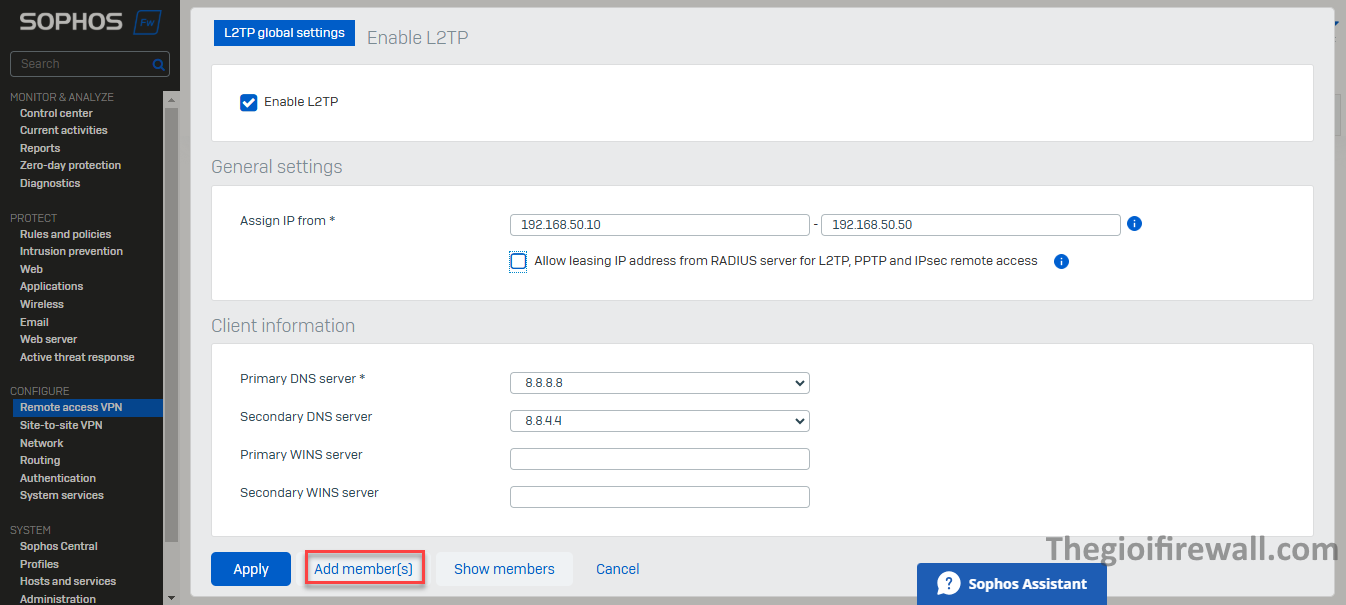

Tích chọn Enable L2TP

Assign IP from*: điền range DHCP sẽ cấp khi user thực hiện VPN

Primary DNS server*: điền thông tin DNS chính

Secondary DNS server: điền thông tin DNS phụ

Sau đó ấn Add member để tiến hành add group VPN hoặc user VPN

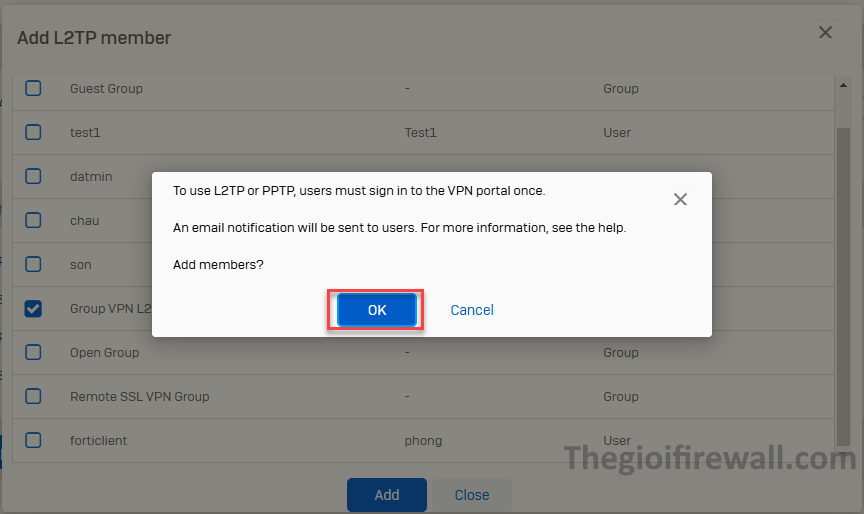

Chọn group VPN đã tạo trước đó, sau đó ấn Add.

Ấn Ok.

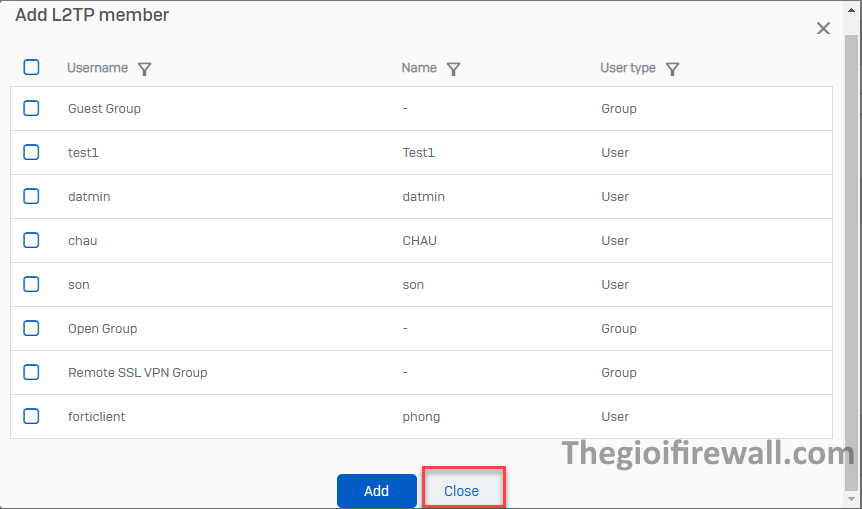

Ấn Close để thoát.

Sau đó ấn Apply.

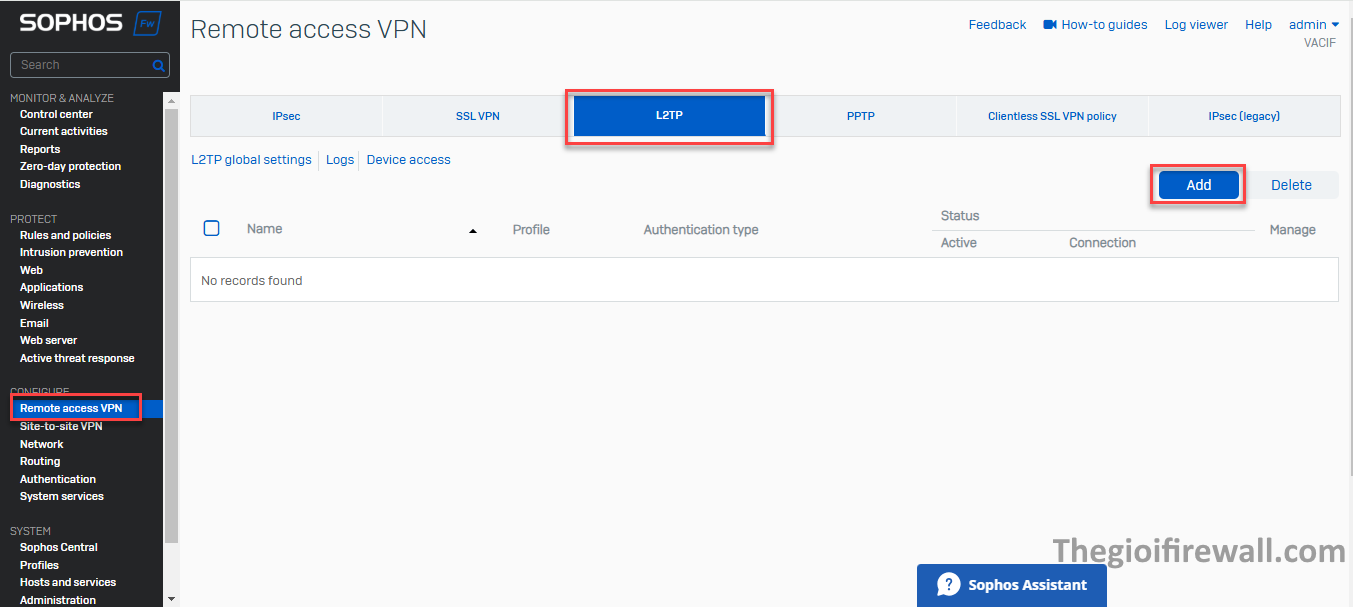

Vẫn ở mục Remote access VPN, tab L2TP, ấn Add.

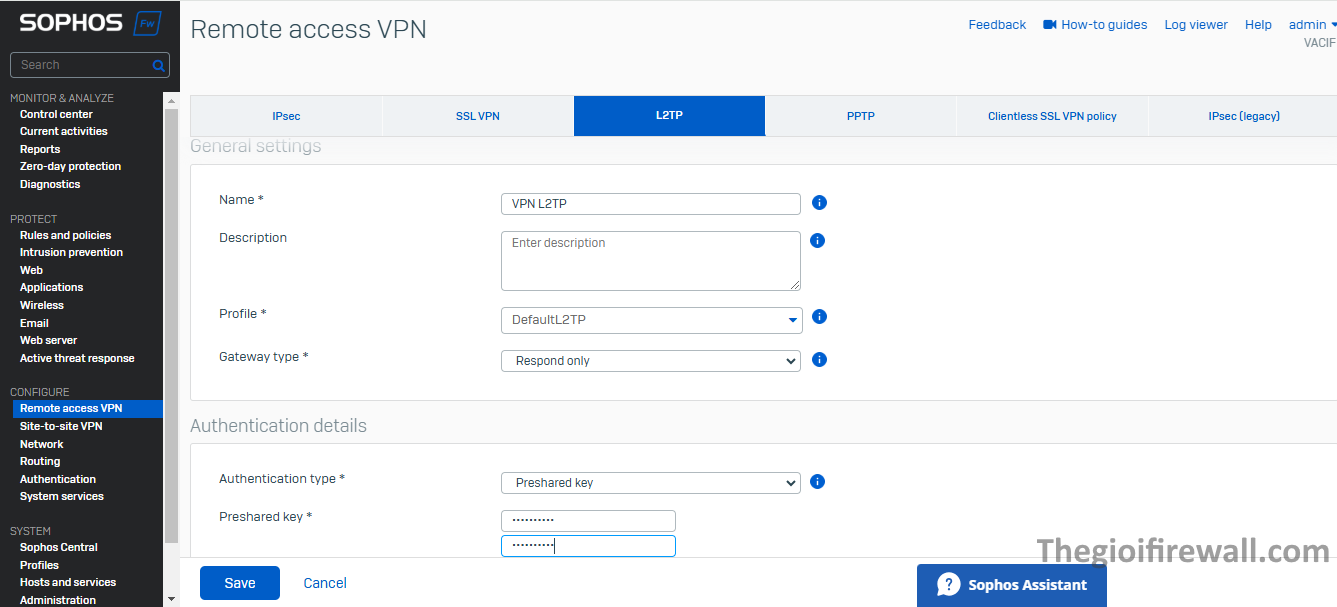

Name*: đặt tên

Profile*: chọn DefaultL2TP

Gateway type*: chọn Respond only (giữ kết nối luôn sẵn sàng để phản hồi mọi yêu cầu tới)

Authentication type*: chọn Preshared key (xác thực điểm cuối bằng cách sử dụng khóa bí mật mà cả 2 điểm cuối đều biết)

Preshared key*: điền mật khẩu

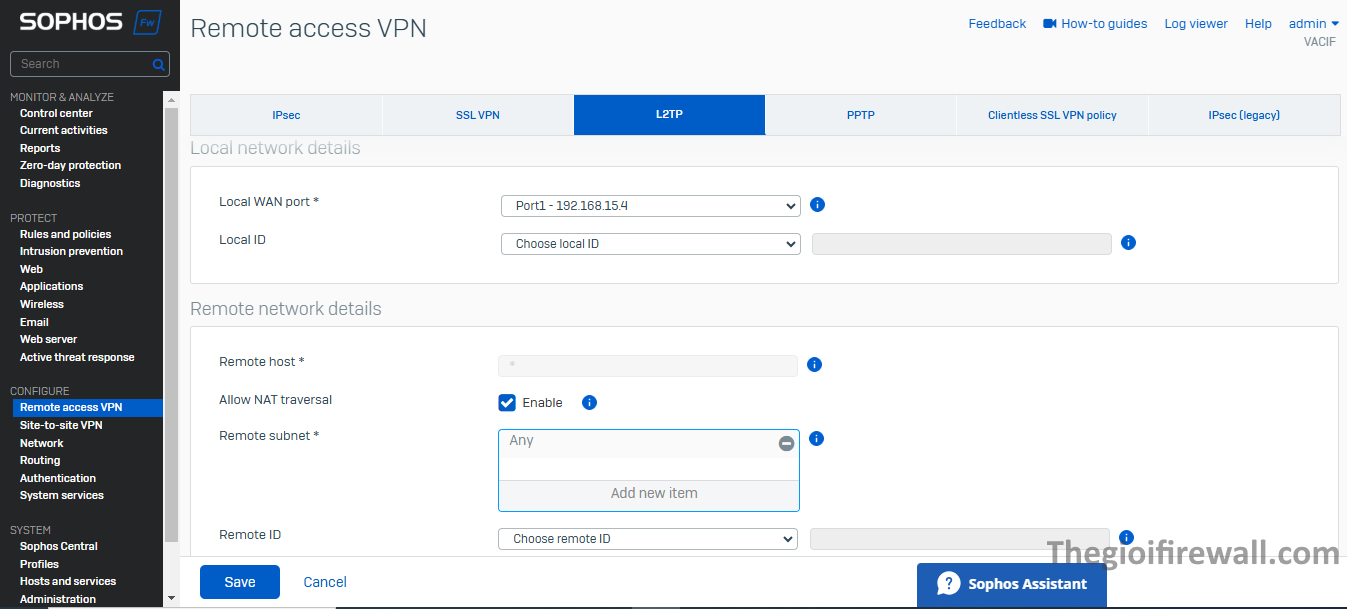

Local WAN port*: chọn port WAN đóng vai trò tunnel

Remote host*: địa chỉ IP hoặc hostname của endpoint từ xa. Để chỉ định bất kỳ địa chỉ IP nào, bạn có thể nhập địa chỉ ký tự đại diện (*).

Allow NAT traversal: bật NAT traversal nếu có thiết bị NAT giữa các endpoint của bạn

Remote subnet*: để Any (mạng từ xa mà bạn muốn cấp quyền truy cập)

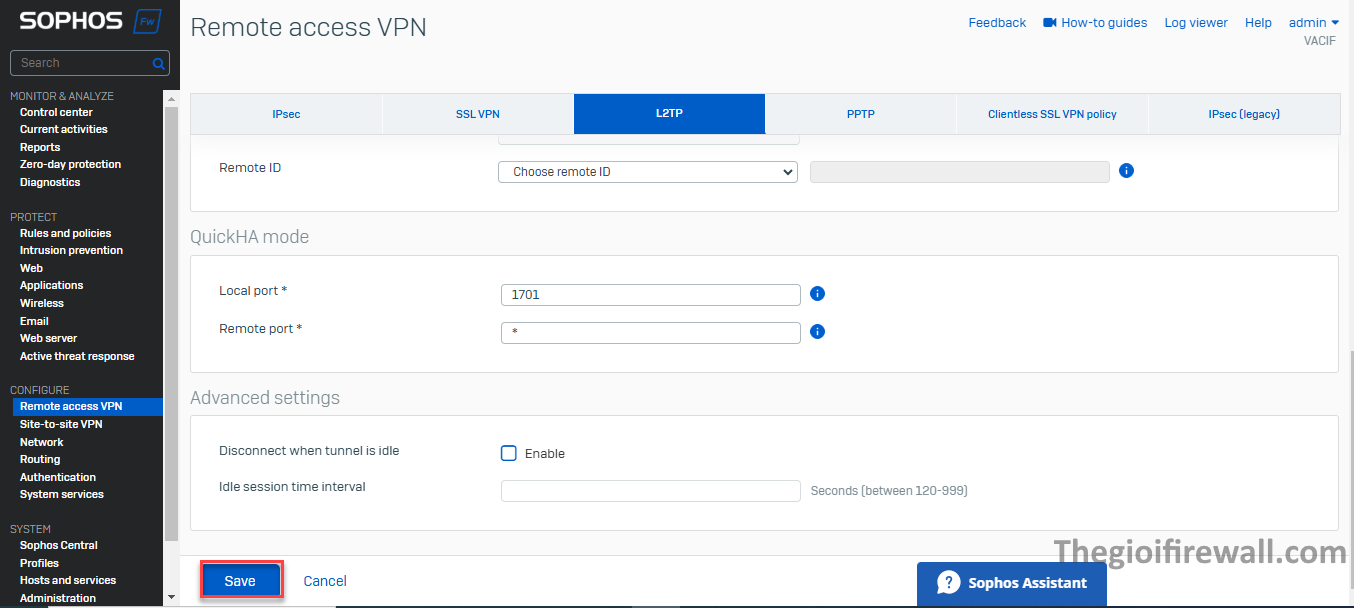

Các thông số giữ nguyên mặc định, sau đó ấn Save.

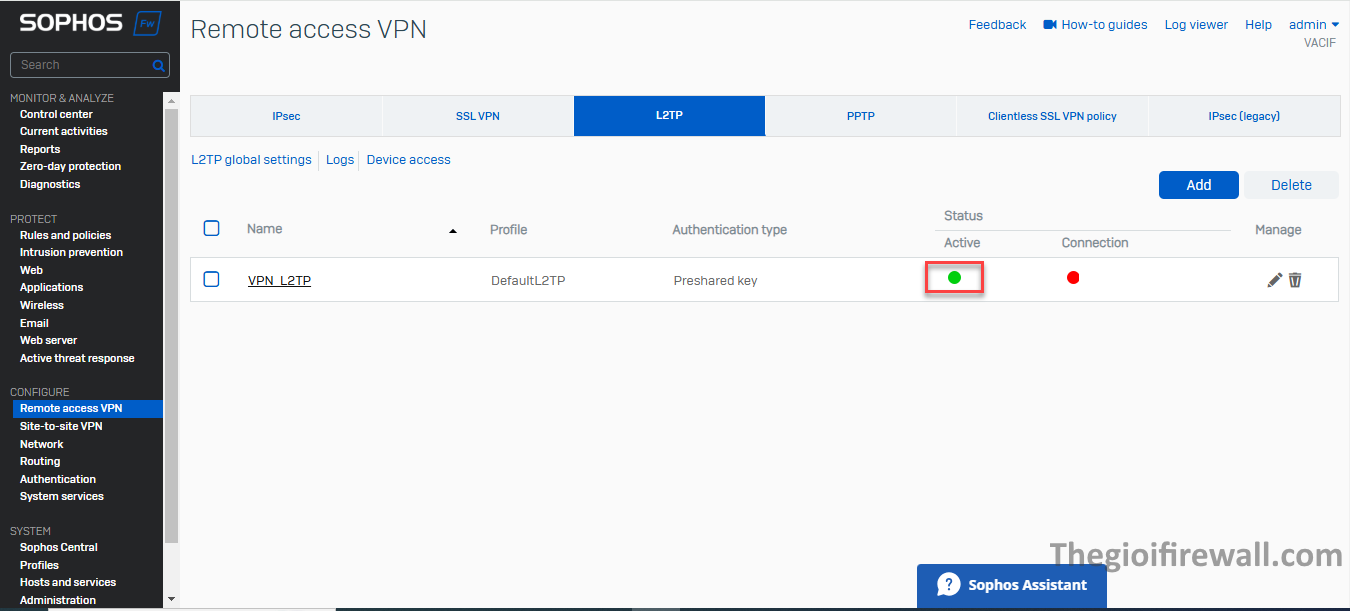

Nhấp vào biểu tượng màu đỏ bên dưới cột Active để bắt đầu kết nối. Sau khi kết nối, nó sẽ hiển thị màu xanh lá cây.

Tiếp theo ta sẽ thiết lập độ ưu tiên route, thứ tự ưu tiên mặc định là Static routes, SD-WAN policy routes, VPN routes. Để thiết lập kết nối L2TP, VPN routes phải đến trước, tiếp theo là Static routes và SD-WAN policy routes theo bất kỳ thứ tự nào.

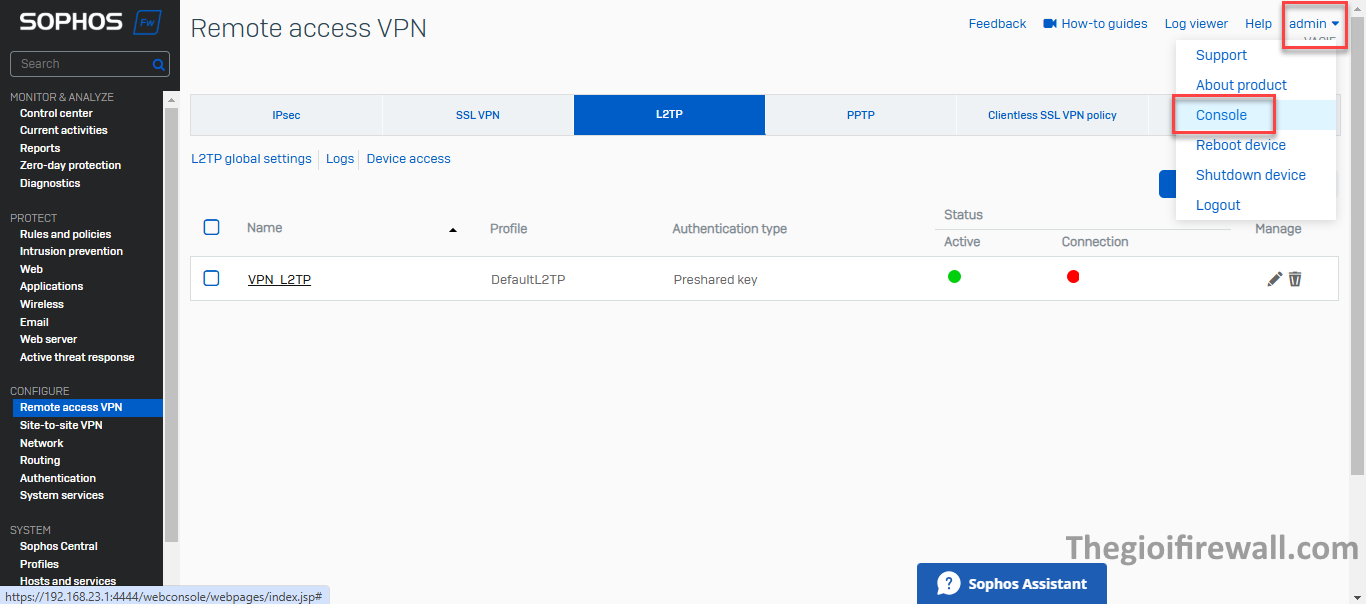

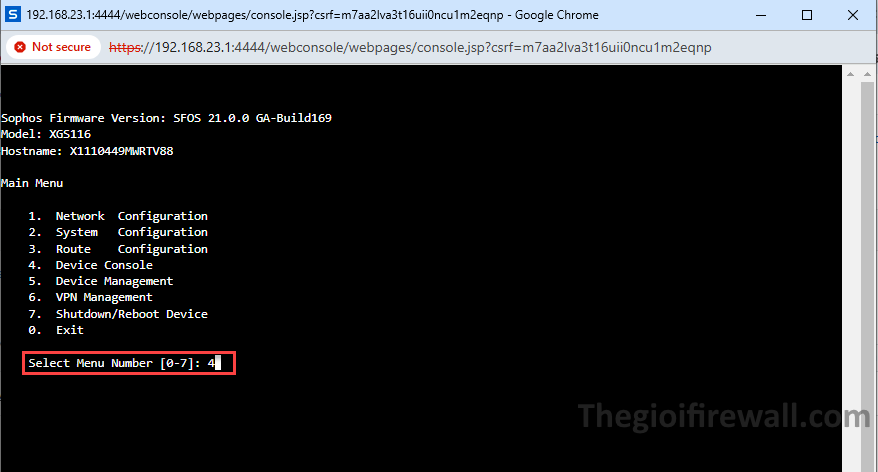

Đầu tiên cần đăng nhập vào CLI của tường lửa. Ở giao diện web admin truy cập vào dấu mũi tên như hình chọn Console.

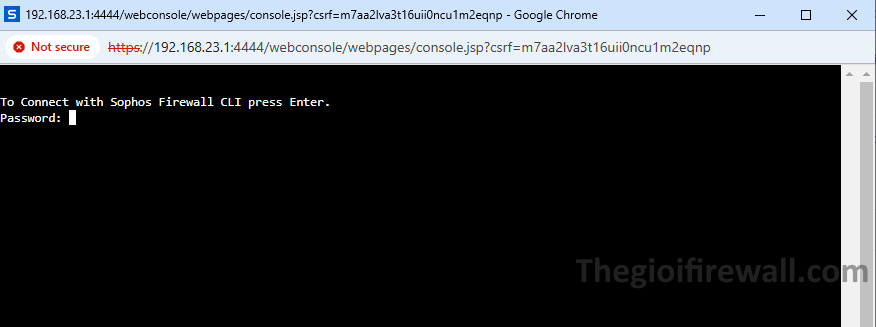

Tiến hành nhập password tường lửa.

Chọn mục số 4.

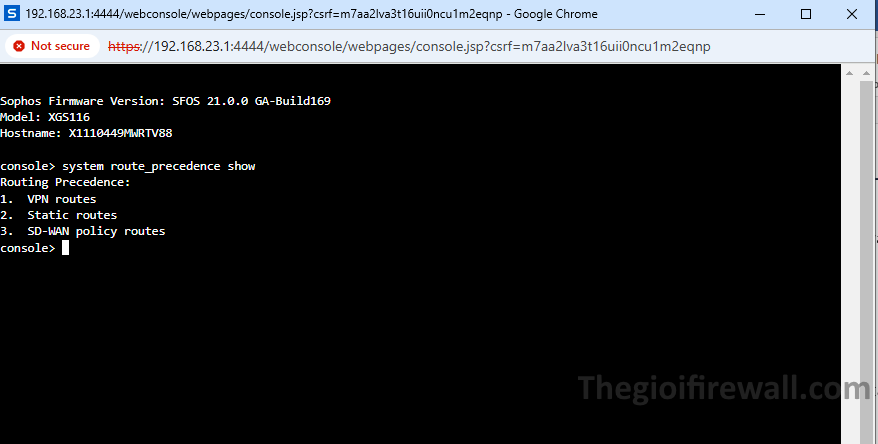

Ở đây mình ta thiết lập độ ưu tiên rồi. Nếu chưa hãy dùng lệnh sau:

system route_precedence set vpn static sdwan_policyroute

Sau đó dùng lệnh này để kiểm tra lại:

system route_precedence show

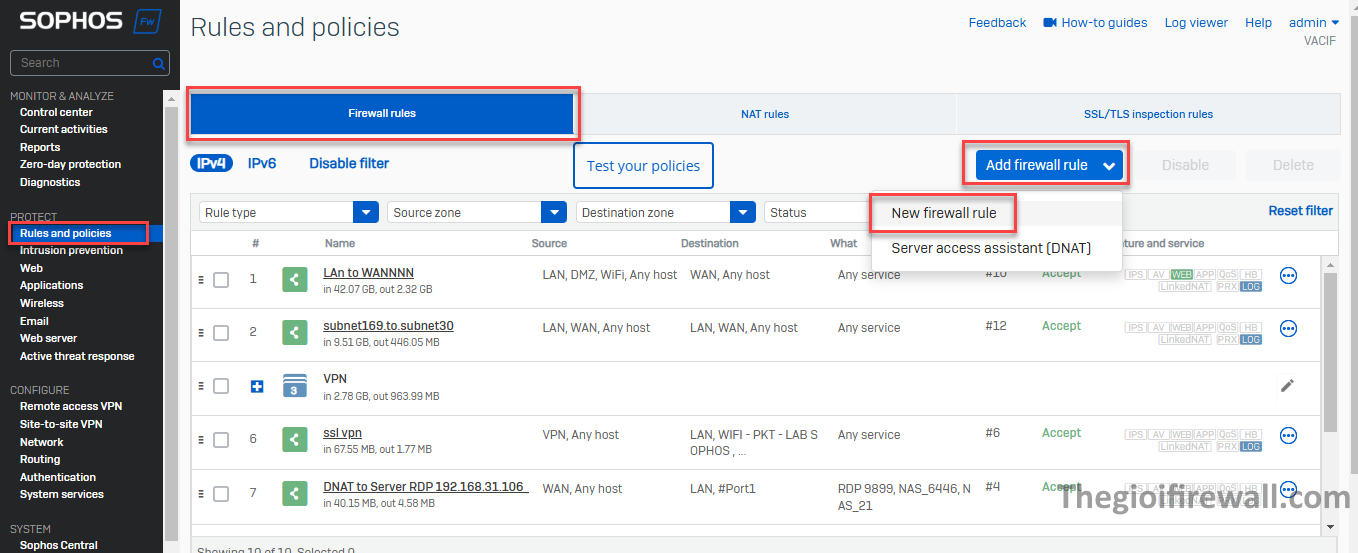

Tiếp theo ta sẽ tạo Firewall rule để cho phép kết nối từ VPN vào mạng nội bộ. Ngoài ra ta cũng có thể viết thêm rule để cho phép theo chiều ngược lại.

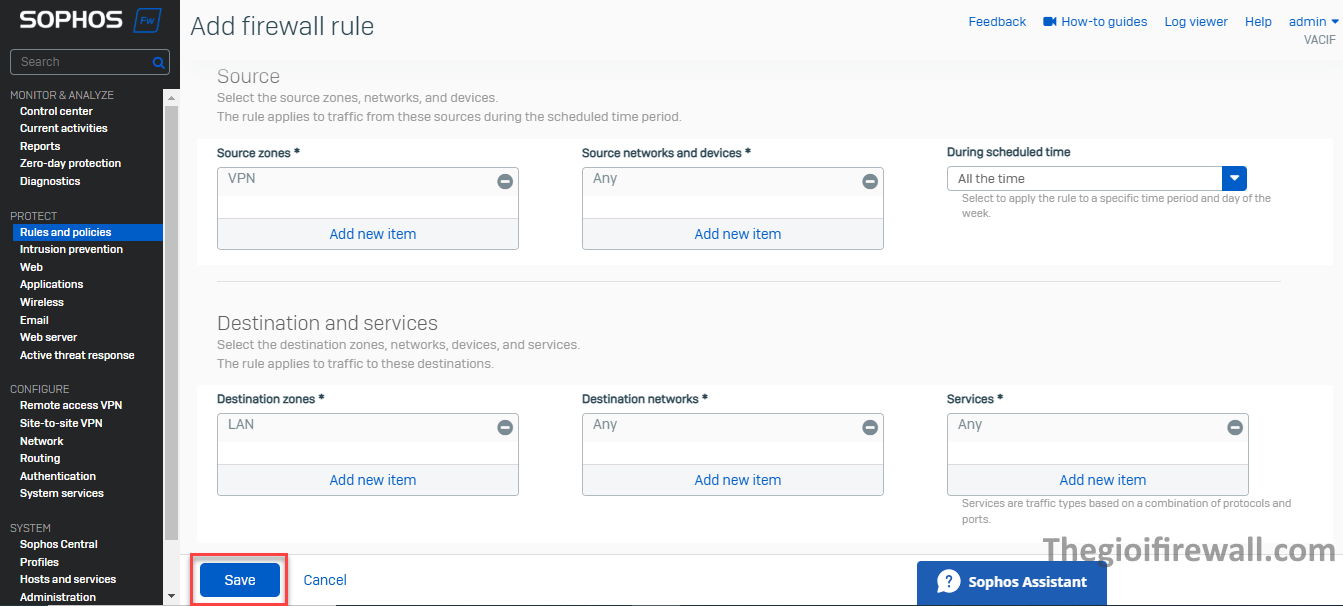

Đi tới Rules and policies > Firewall rules, chọn Add firewall rule rồi chọn tiếp New firewall rule.

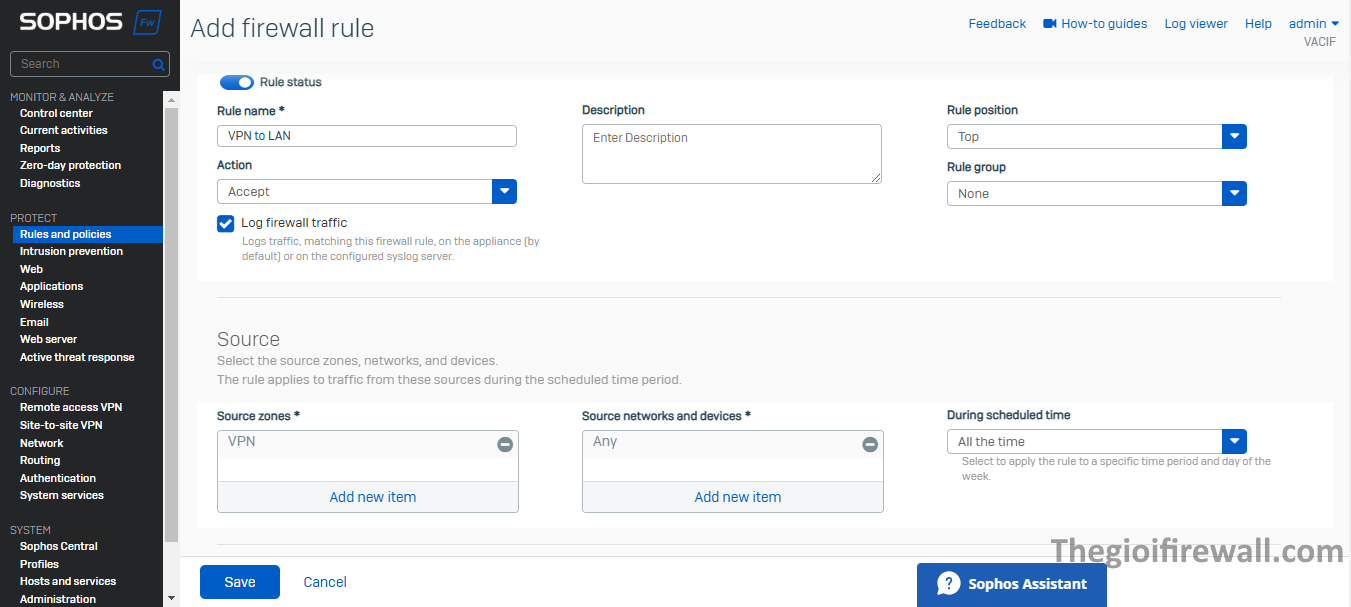

Rule name*: đặt tên

Action: chọn Accept

Tích chọn Log firewall traffic

Rule possition: chọn Top

Rule group: chọn None

Source zones*: chọn zone VPN

Source network and devices*: chọn Any (có thể giới hạn lại thành subnet mình muốn)

During scheduled time: chọn All the time

Destination zone*: chọn zone LAN

Destination network*: chọn Any (có thể giới hạn lại thành subnet mình muốn)

Services: chọn Any

Sau đó ấn Save để lưu

Lưu ý: Nếu bạn muốn lớp mạng người dùng VPN có thể truy cập Internet thông qua thiết bị Firewall thì tạo 1 Firewall rule với Source zones* là VPN và Destination zone* là WAN.

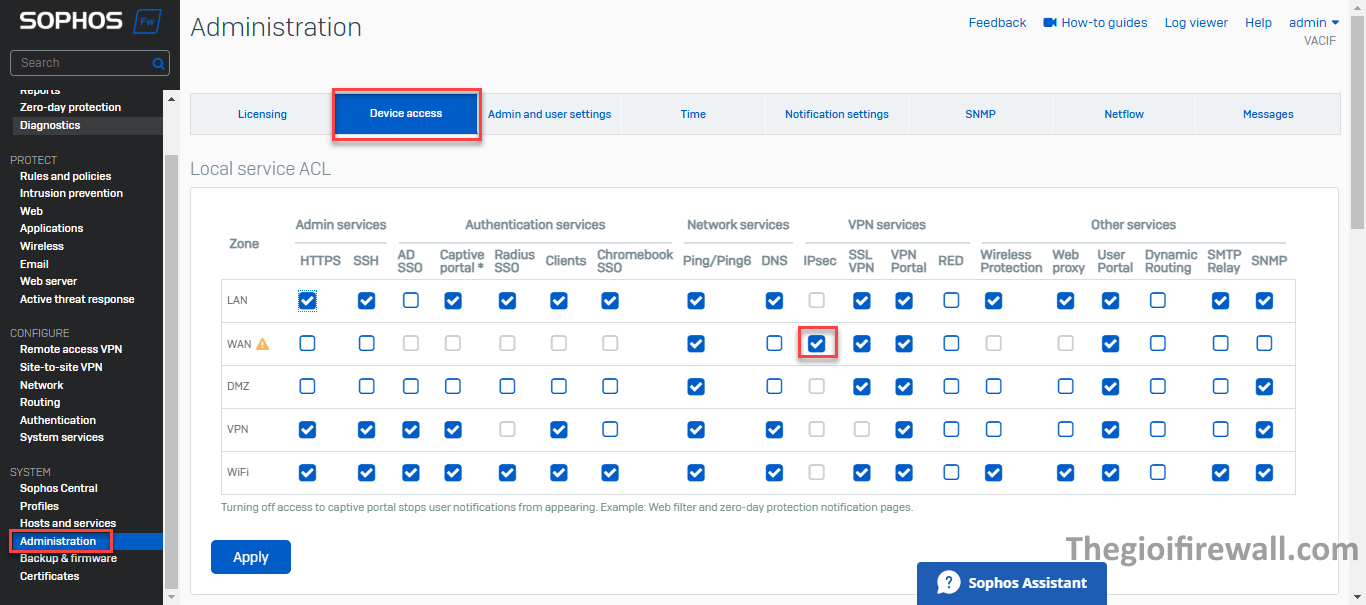

Vào Administration > Device access, tích chọn IPsec ở Zone WAN.