1.Mục đích bài viết

Trong bài viết này thegioifirewall sẽ hướng dẫn cách cấu hình IPSec VPN Site to Site sử dụng Digital Certificate giữa hai thiết bị Palo Alto với IP WAN trên cả hai thiết bị là IP tĩnh.

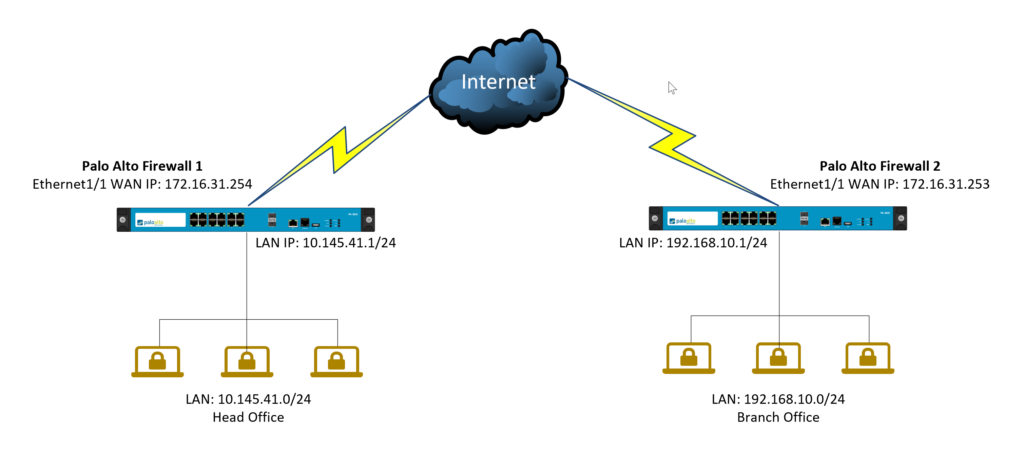

2.Diagram

Chi tiết sơ đồ mạng:

Head Office:

- Kết nối internet được cấu hình tại cổng ethernet1/1 với IP tĩnh là 172.16.31.254.

- Mạng LAN được cấu hình tại cổng ethernet1/2 với IP 10.145.41.1/24 và đã được cấu hình DHCP để cấp phát IP cho các thiết bị kết nối vào.

Branch Office:

- Kết nối internet được cấu hình tại cổng ethernet1/1 với IP tĩnh là 172.16.31.253.

- Mạng LAN được cấu hình tai cổng ethernet1/2 với IP 192.168.10.1/24 và đã được cấu hình DHCP để cấp phát IP cho các thiết bị kết nối vào.

3.Tình huống cấu hình

Chúng ta sẽ thực cấu hình IPSec VPN Site-to-Site sử dụng Digital Certificate giữa hai thiết bị Palo Alto Firewall 1 và Palo Alto Firewall 2 để lớp mạng LAN của cả hai site là 10.145.41.0/24 và 192.168.10.0/24 có thể kết nối được với nhau.

4.Các bước cấu hình

Palo Alto Firewall 1:

- Tạo VPN zone.

- Tạo Address Object.

- Tạo tunnel interface.

- Tạo Virtual Routers.

- Tạo IKE Crypto.

- Tạo IPSec Crypto.

- Tạo Certificate VPN.

- Tạo IKE Gateways.

- Tạo IPSec Tunnels.

- Tạo policy.

Palo Alto Firewall 2:

- Tạo VPN zone.

- Tạo Address Object.

- Tạo tunnel interface.

- Tạo Virtual Routers.

- Tạo IKE Crypto.

- Tạo IPSec Crypto.

- Import và tạo Certificate VPN.

- Tạo IKE Gateways.

- Tạo IPSec Tunnels.

- Tạo policy.

Kiểm tra kết quả

5.Hướng dẫn cấu hình

5.1. Palo Alto Firewall 1

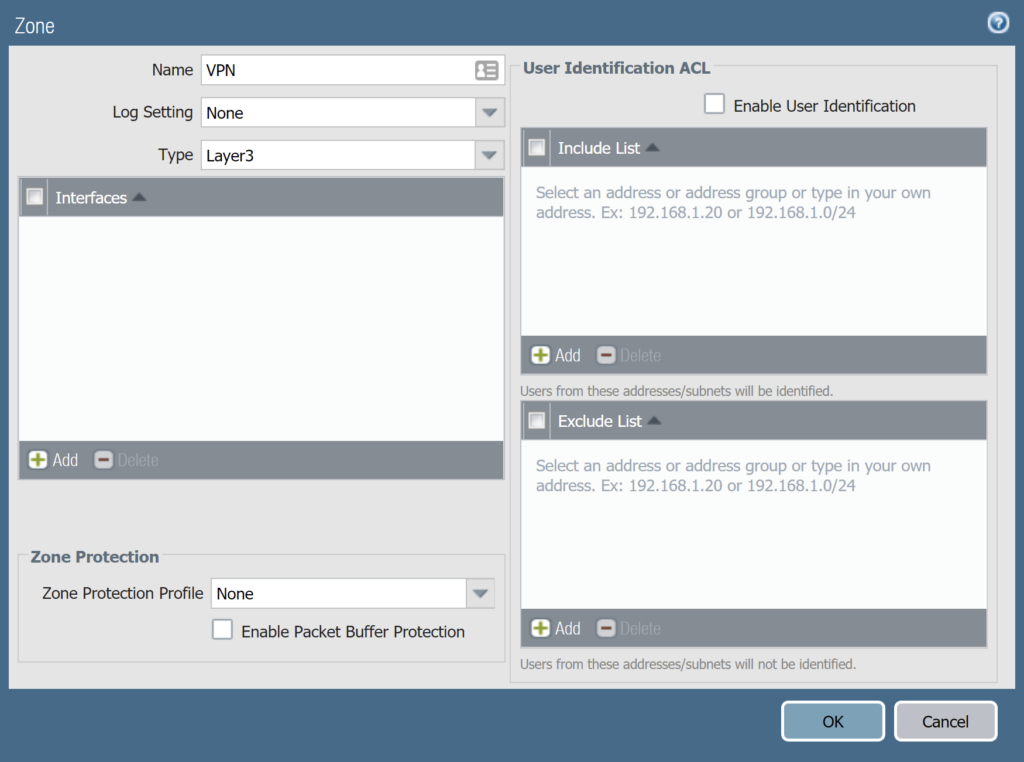

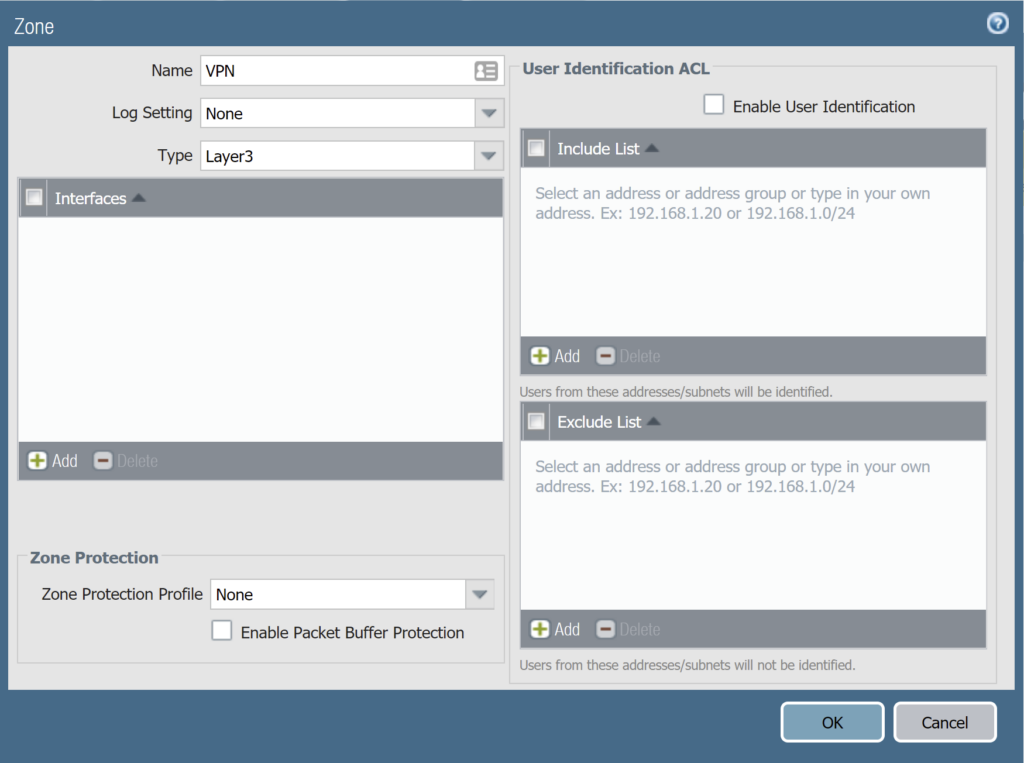

5.1.1.Tạo Zone

Chúng ta cần tạo zone cho các kết nối VPN.

Để tạo vào Network > Zones.

Nhấn Add và tạo theo các thông tin sau:

- Name: VPN

- Type: Layer3

- Nhấn OK để lưu.

Nhấn Commit và OK để lưu các thay đổi cấu hình.

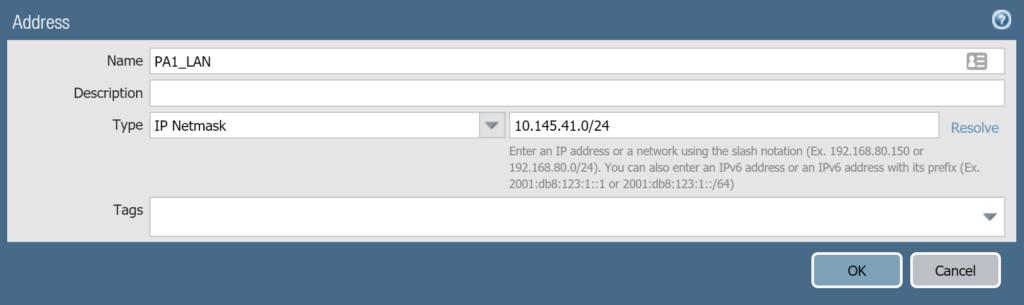

5.1.2.Tạo Address Object

Chúng ta sẽ tạo Address Object cho 2 lớp mạng LAN của thiết bị Palo Alto Firewall 1 và Palo Alto Firewall 2.

Để tạo vào Object > Addresses.

Nhấn Add và tạo theo các thông số như sau.

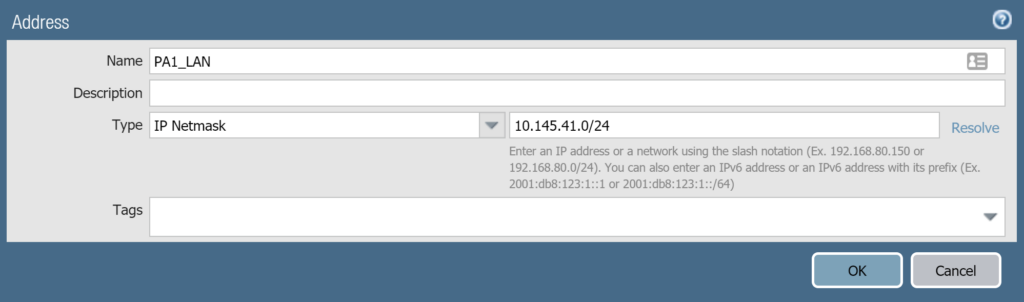

Palo Alto Firewall 1 LAN:

- Name: PA1_LAN

- Type: IP Netmask – 10.145.41.0/24

- Nhấn OK để lưu.

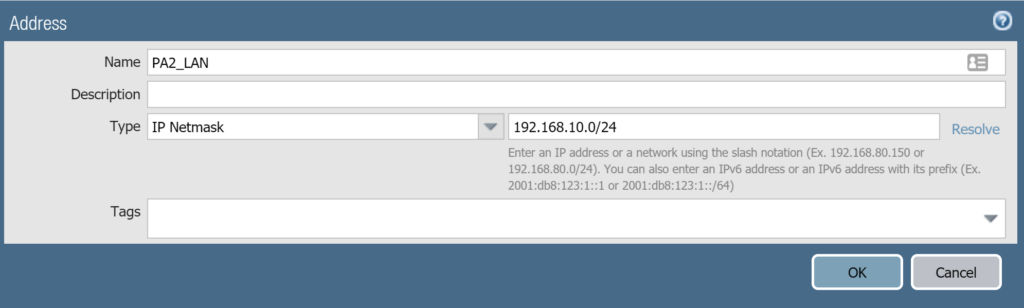

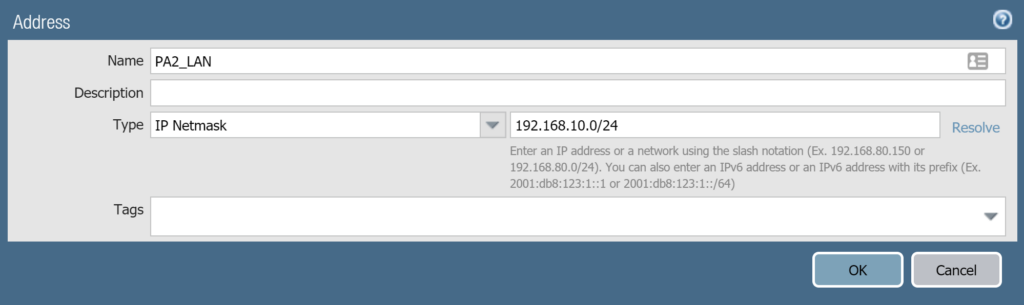

Palo Alto Firewall 2 LAN:

- Name: PA2_LAN

- Type: IP Netmask – 192.168.10.0/24

- Nhấn OK để lưu

Nhấn Commit và OK để lưu các thay đổi cấu hình.

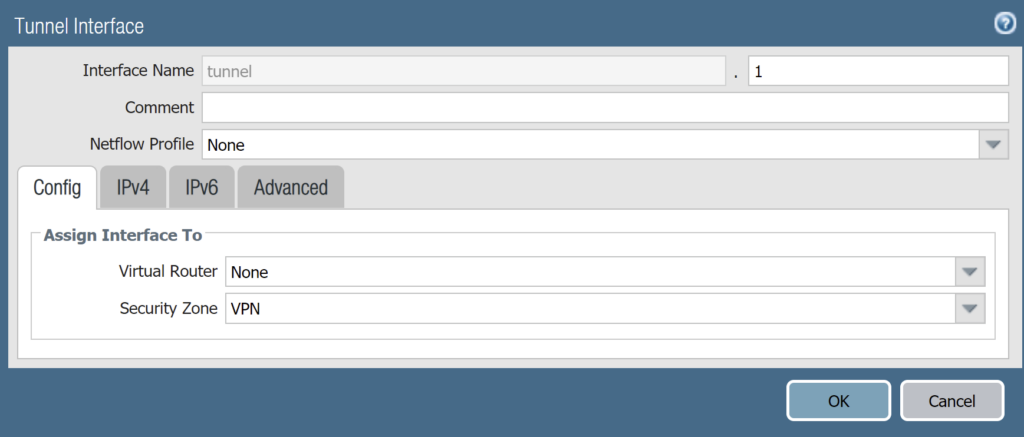

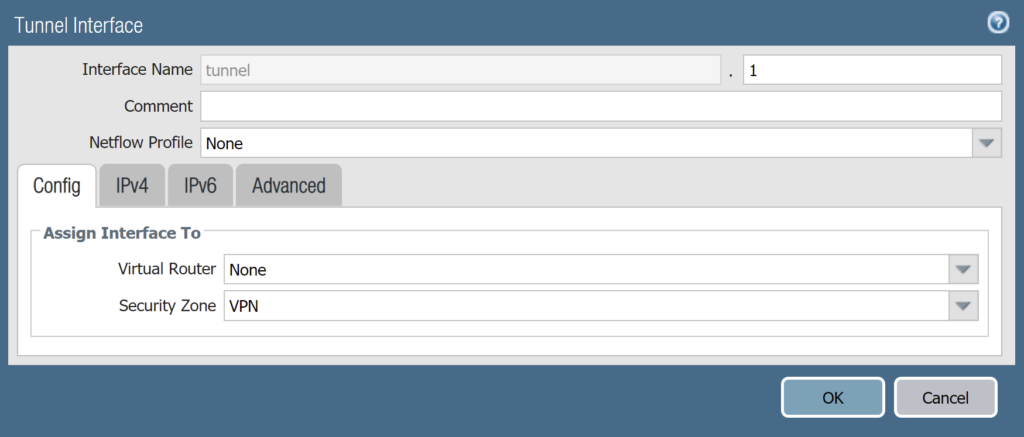

5.1.3.Tạo Interface Tunnel

Để tạo vào Network > Interface > Tunnel.

Nhấn Add và tạo theo các thông tin như sau:

- Interface Name: tunnel.1

- Virtual Router: None

- Security Zone: VPN

- Nhấn OK để lưu.

Nhấn Commit để lưu các thay đổi cấu hình.

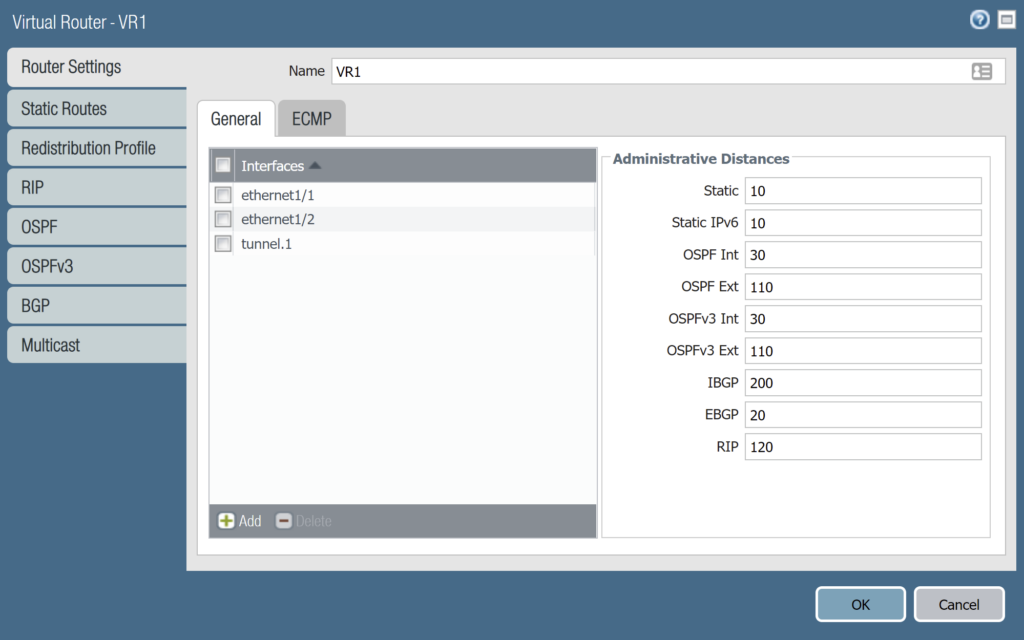

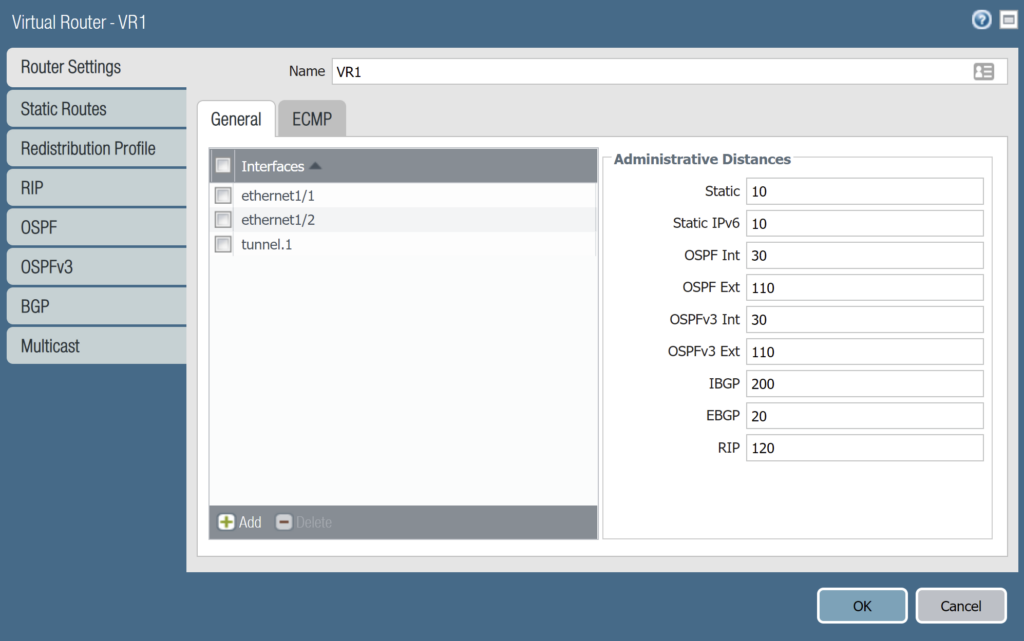

5.1.4.Tạo Virtual Routers

Để tạo Virtual Routers vào Network > Virtual Routers > nhấn Add và cấu hình theo các thông tin sau.

Tab Router Settings:

- Name: VR1

- Tab General: nhấn Add và chọn các cổng ethernet1/2 (cổng LAN), ethernet1/1(cổng internet) và tunnel.1(là tunnel dùng để kết nối VPN).

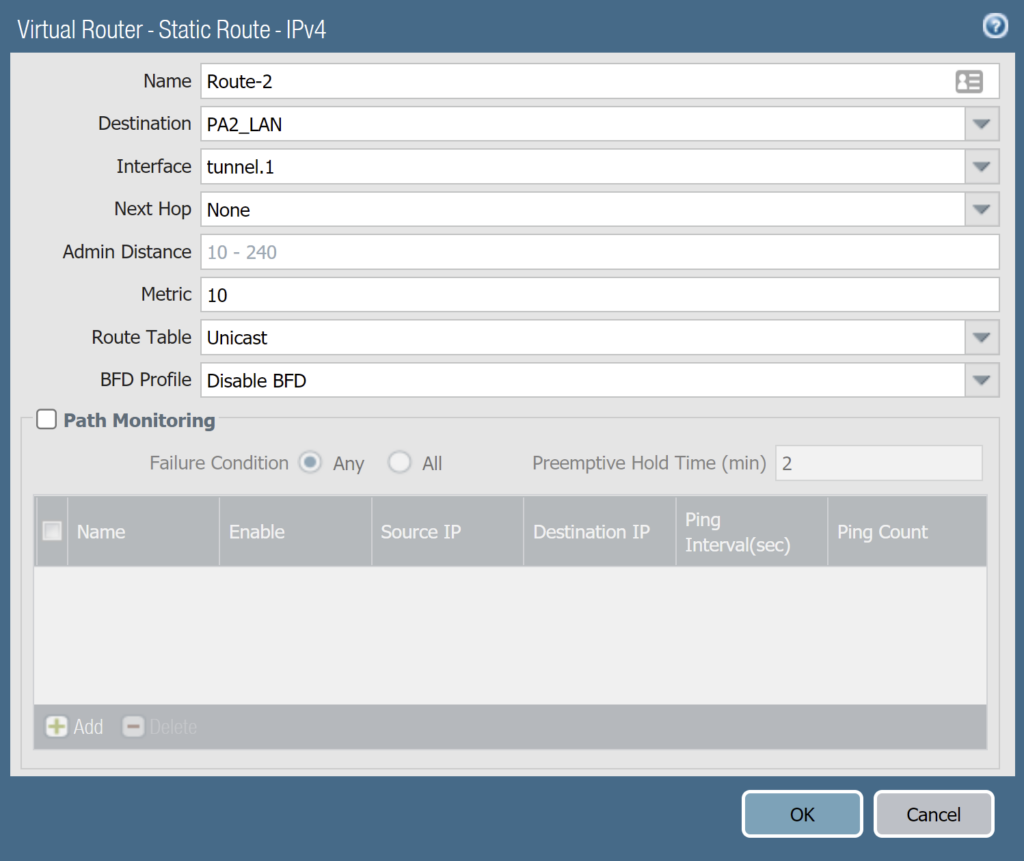

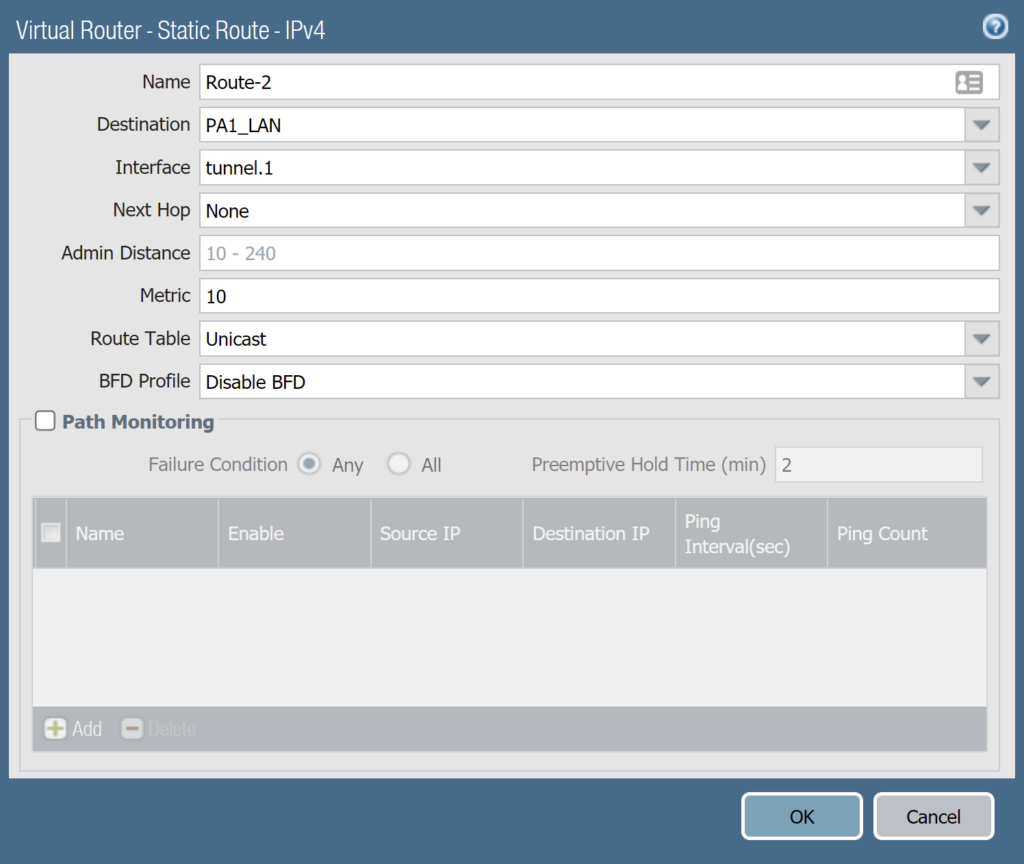

Tab Static Routes > IPv4:

Nhấn Add để thêm static routes và điền vào các thông tin sau:

- Name: Route-2

- Destination: chọn address objects PA2_LAN

- Interface: tunnel.1

- Next Hop: None

- Nhấn OK 2 lần để lưu.

Nhấn Commit và OK để lưu các thay đổi cấu hình.

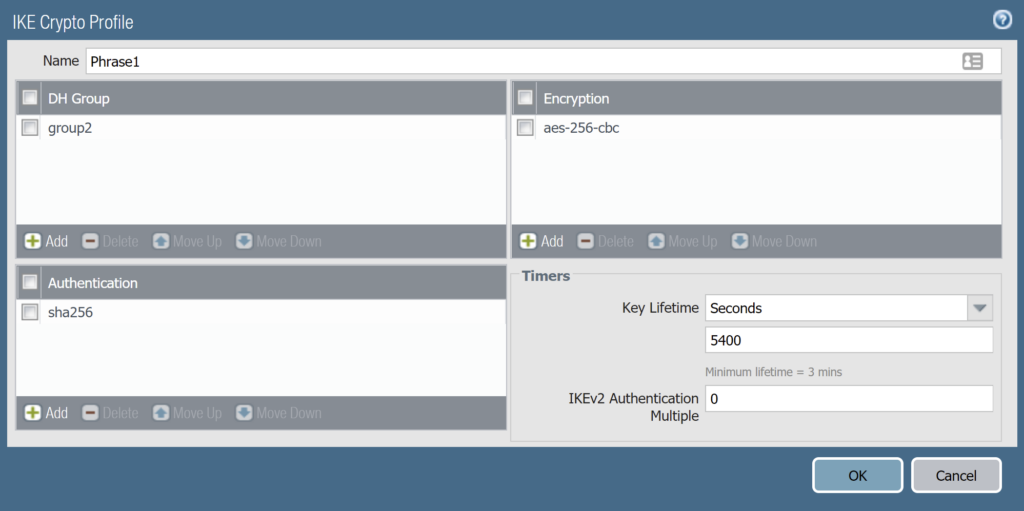

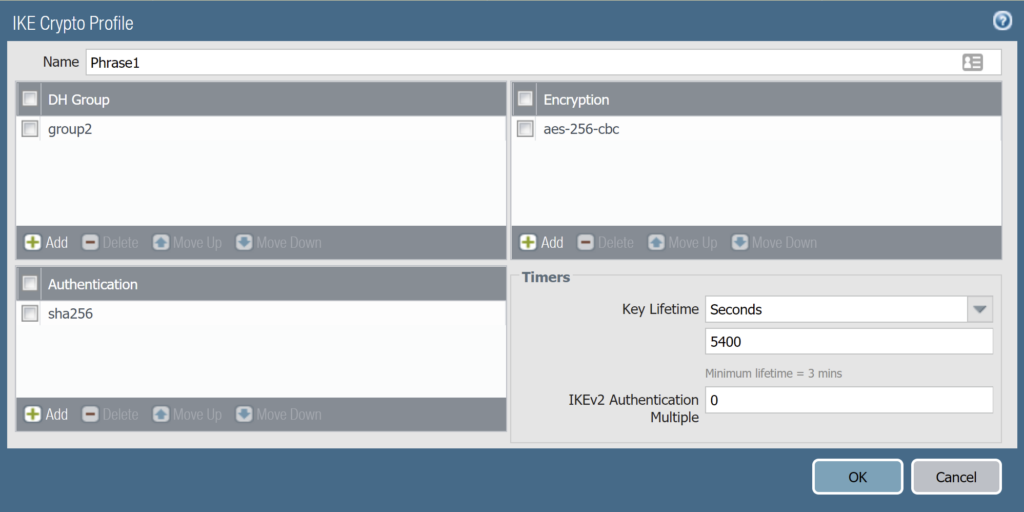

5.1.5.Tạo IKE Crypto

Chúng ta sẽ tạo IKE Crypto tức Phrase 1 cho kết nối VPN.

Để tạo vào Network > IKE Crypto nhấn Add và tạo theo các thông tin sau:

- Name: Phrase1

- DH Group: group2

- Encryption: aes-256-cbc

- Authentication: sha256

- Key Lifetime: Seconds – 5400

- Nhấn OK Để lưu

Nhấn Commit và OK để lưu các thay đổi cấu hình.

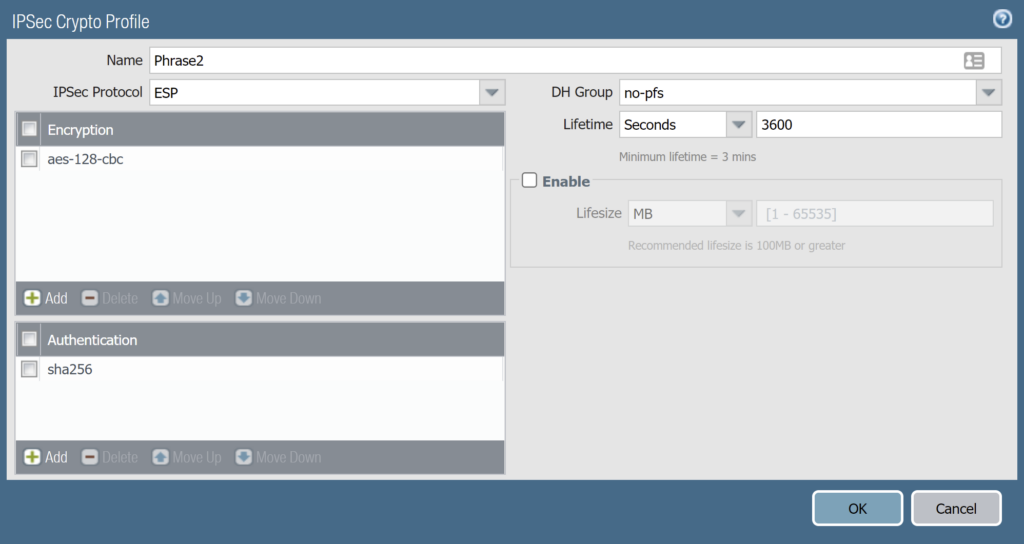

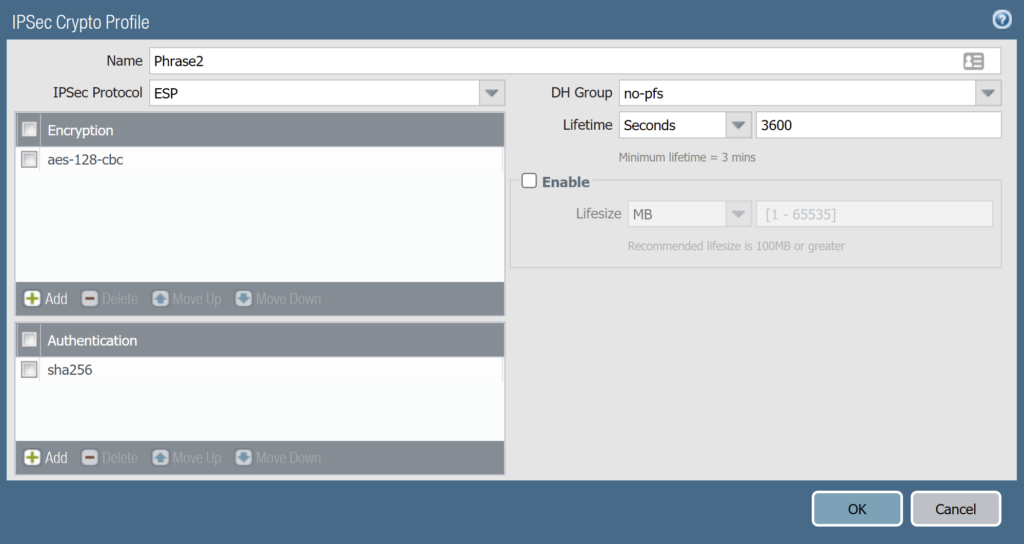

5.1.6.Tạo IPSec Crypto

Để tạo IPSec Crypto vào Network > IPSec Crypto và nhấn Add.

Cấu hình theo các thông số sau:

- Name: Phrase2

- IPSec Protocol: ESP

- Encryption: aes-128-cbc

- Authentication: sha256

- DH Group: no-pfs

- Lifetime: Seconds – 3600

- Nhấn OK để lưu.

Nhấn Commit và OK để lưu các thay đổi cấu hình.

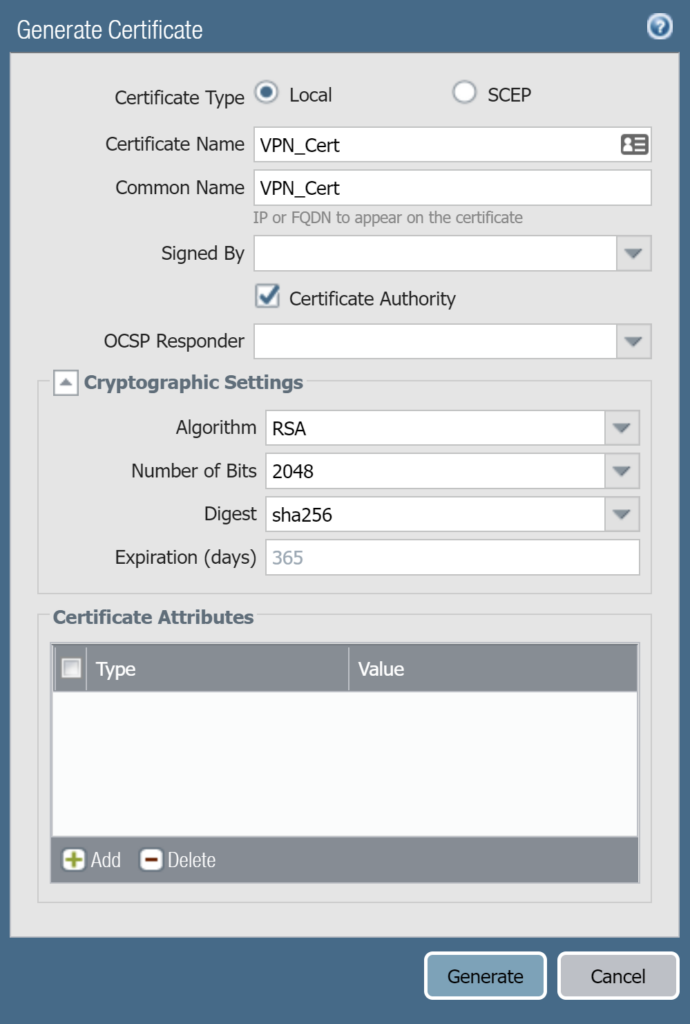

5.1.7.Tạo Certificate VPN

Để tạo certificate vào Device > Certificate Management > Certificates.

Nhấn Generate và tạo với các thông tin sau:

- Certificate Name: VPN_Cert.

- Common Name: VPN_Cert.

- Tích chọn Certificate Authority.

- Nhấn Generate.

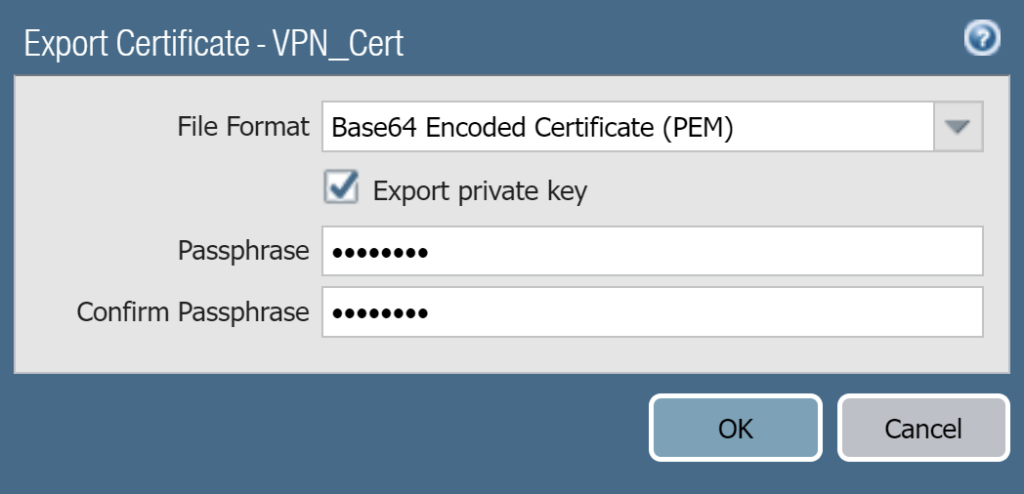

Sau khi tạo thành công click chuột trái vào VPN_Cert vừa tạo và nhấn Export.

Bảng Export Certificate – VPN_Cert hiện ra chúng cần điền những thông tin sau để export certificate này xuống máy tính:

- File Format: chọn Base64 Encoded Certificate (PEM)

- Tích chọn Export private key.

- Passphrase: nhập mật khẩu.

- Confirm Passphrase: nhập lại mật khẩu.

- Nhấn OK để lưu certificate này xuống máy.

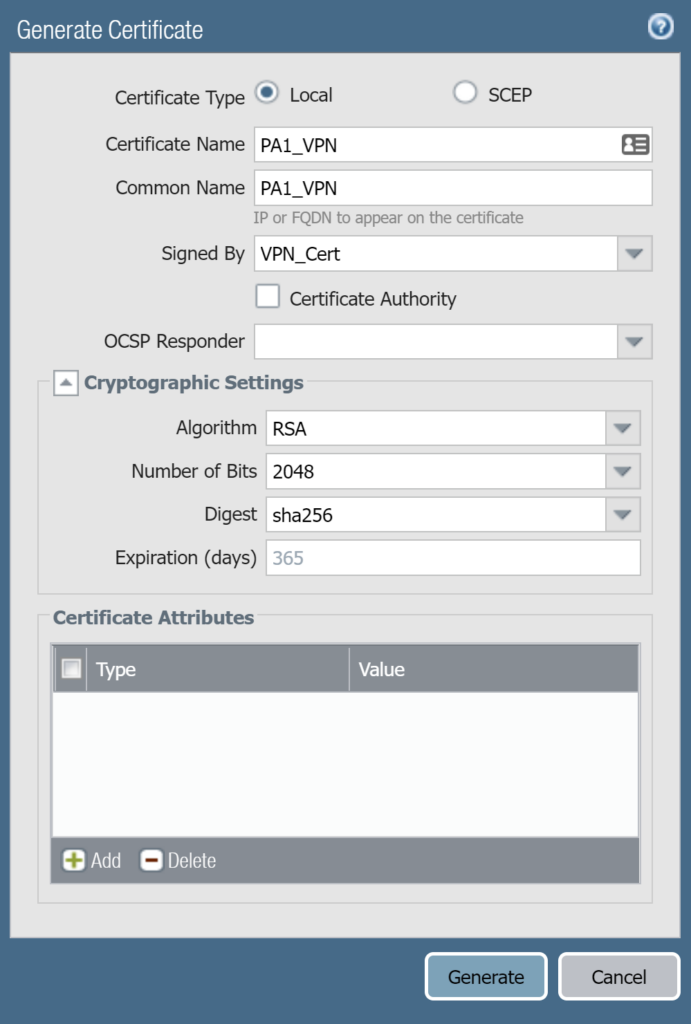

Tiếp theo chúng ta nhấn Generate để tạo thêm 1 certificate với các thông số sau:

- Certificate Name: PA1_VPN.

- Common Name: PA1_VPN.

- Signed by: chọn VPN_Cert từ danh sách thả xuống.

- Nhấn Generate.

Nhấn Commit và OK để lưu các thay đổi cấu hình.

5.1.8.Tạo IKE Gateways

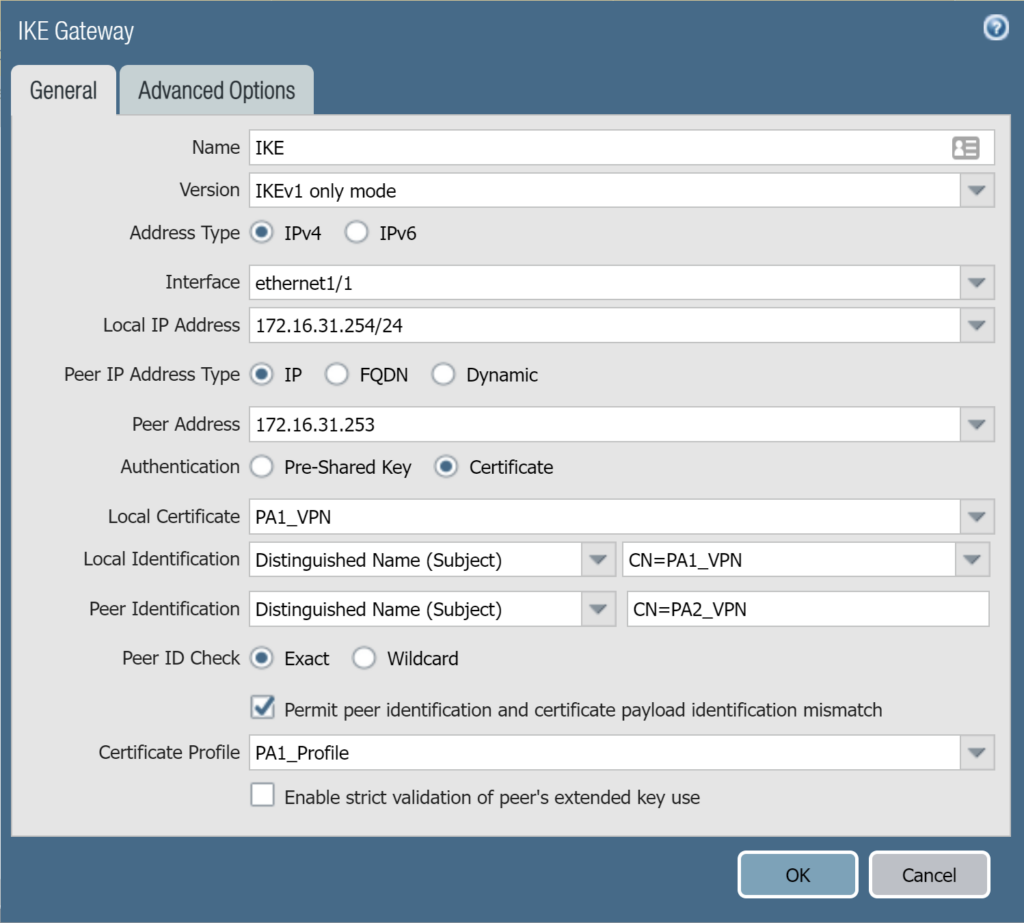

Để tao vào Network > IKE Gateways và nhấn Add.

Cấu hình theo các thông số sau

Bảng General:

- Name: IKE

- Version: IKEv1 only mode

- Address Type: IPv4

- Interface: ethernet1/1 (cổng WAN của Palo Alto Firewall 1)

- Local IP Address: 172.16.31.254/24

- Peer Address: Nhập IP WAN của Palo Alto Firewall 2 là 172.16.31.253

- Authentication: Certificate

- Local Certificate: chọn PA1_VPN.

- Local Identification: chọn Distinguished Name (Subject) – chọn CN=PA1_VPN.

- Peer Identification: chọn Distinguished Name (Subject) – nhập CN=PA2_VPN (PA2_VPN là certificate sẽ được tạo tại Palo Alto Firewall 2 ở phần tiếp theo).

- Peer ID Check: chọn Exact.

- Tích chọn Permit peer identification and certificate payload identification mismatch.

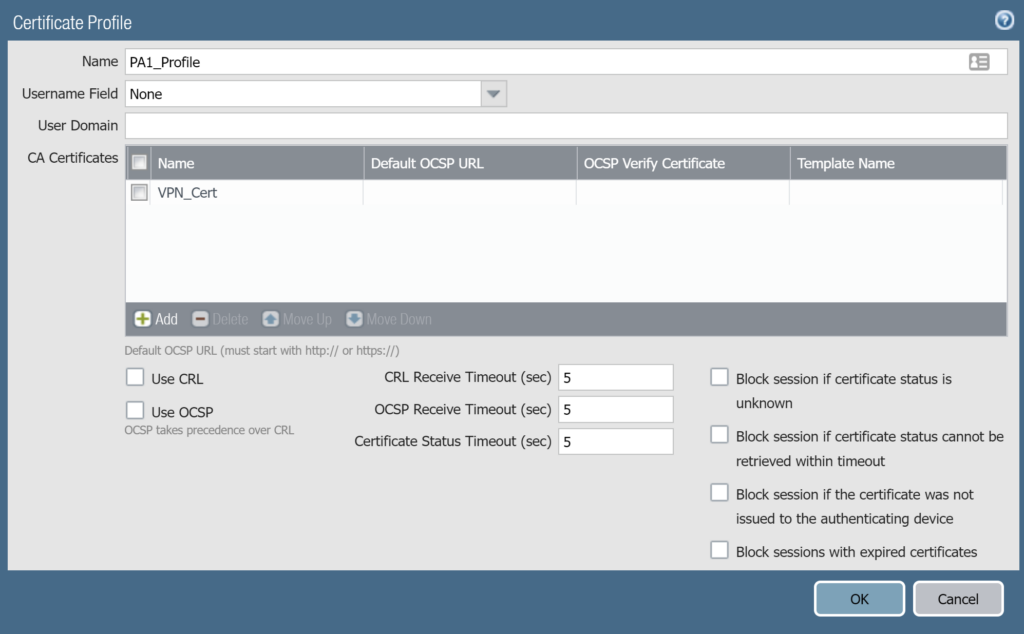

- Certification profile: tại danh sách thả xuống nhấn New Certificate Profile để tạo với các thông tin sau.

- Name: PA1_Profile.

- CA Certificates: nhấn Add và chọn VPN_Cert.

- Nhấn OK để lưu bảng Certificate Profile.

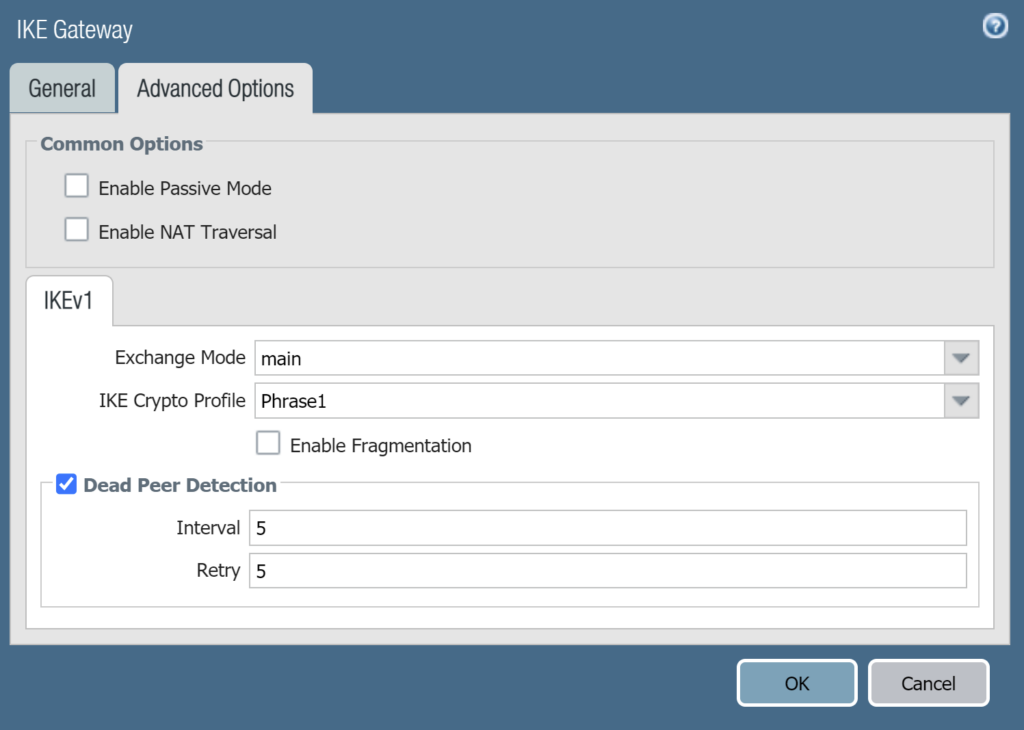

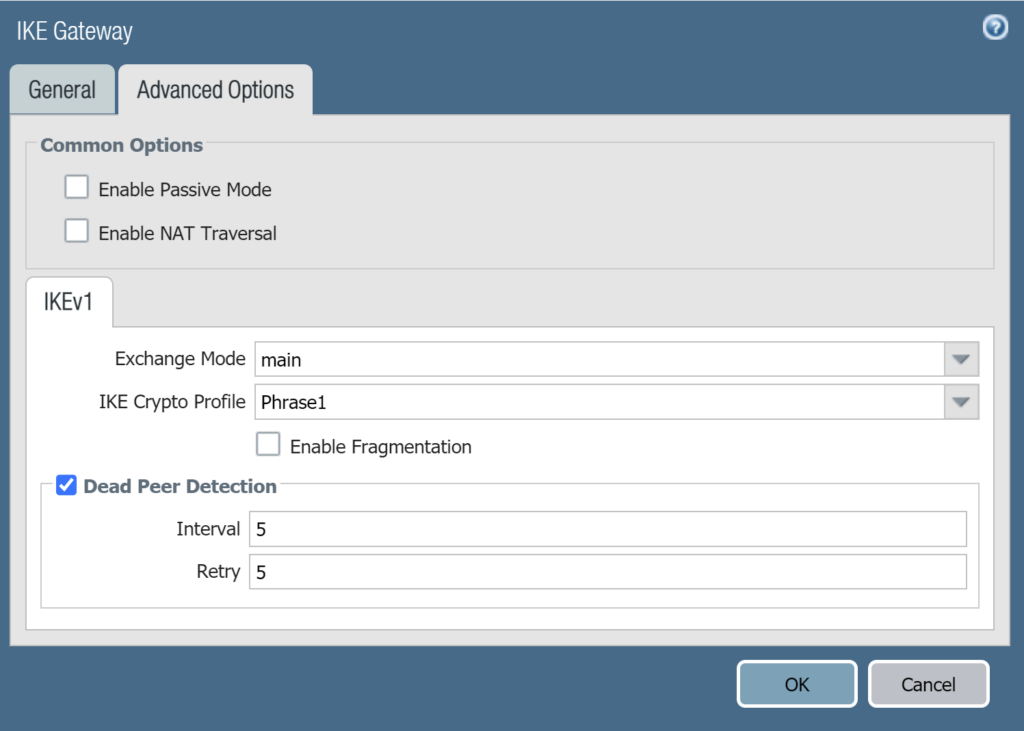

Bảng Advanced Options:

- Exchange mode: chọn main.

- IKE Crypto Profile: chọn Phrase1.

- Nhấn OK để lưu.

Nhấn Commit và OK để lưu các thay đổi cấu hình.

5.1.9.Tạo IPSec Tunnels

Giờ chúng ta sẽ bắt đầu tạo kết nối VPN với thiết bị Palo Alto Firewall 2.

Để tạo vào Network > IPSec Tunnels và nhấn Add.

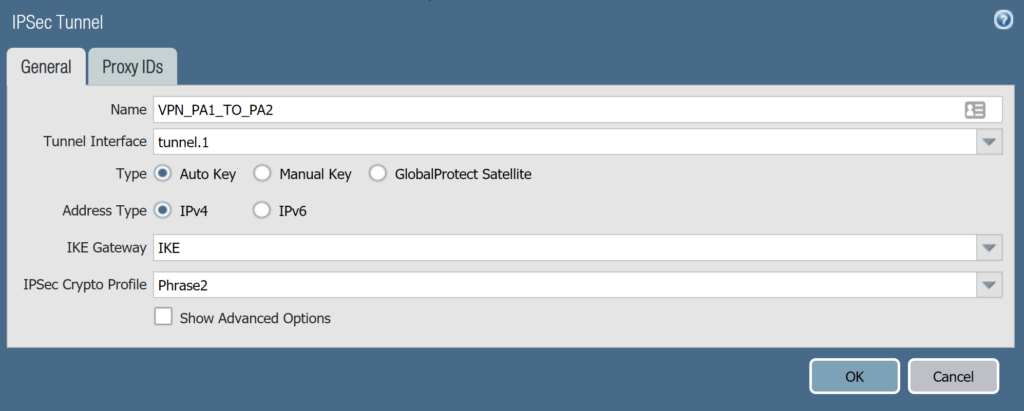

Tạo với các thông tin như sau.

Tab General:

- Name: VPN_PA1_TO_PA2

- Tunnel Interface: tunnel.1

- Type: Auto Key

- Address Type: IPv4

- IKE Gateways: IKE

- IPSec Crypto Profile: Phrase2

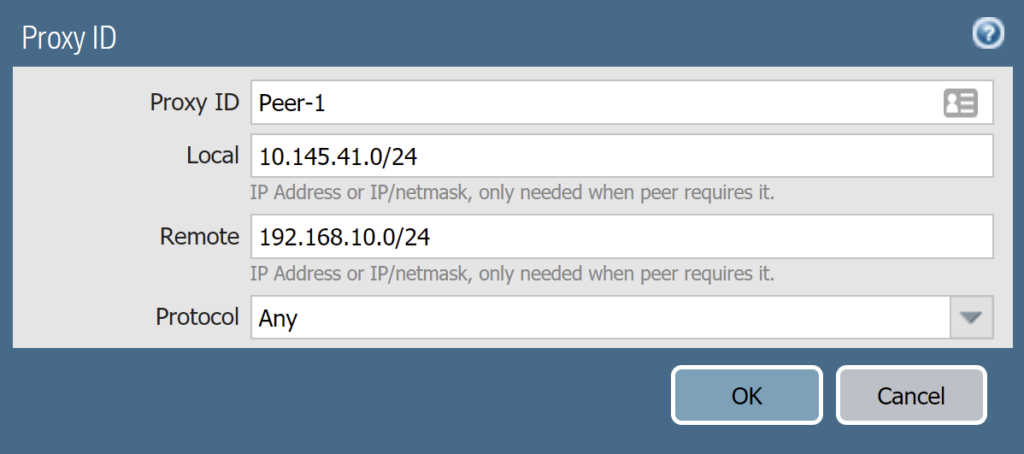

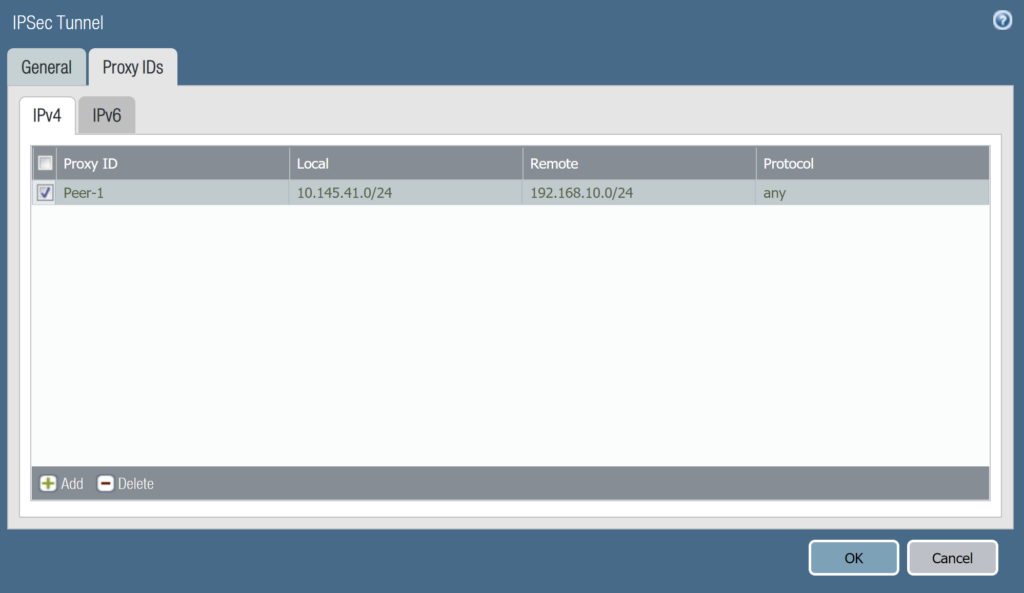

Tab Proxy IDs:

Nhấn Add và cấu hình các thông tin sau:

- Proxy ID: Peer-1

- Local: 10.145.41.0/24

- Remote: 192.168.10.0/24

- Protocol: Any

- Nhấn OK 2 lần để lưu.

Nhấn Commit và OK để lưu các thay đổi cấu hình.

5.1.10.Tạo Policy

Chúng ta cần tạo policy cho phép các traffic từ lớp mạng LAN của Palo Alto Firewall 1 đi qua lớp mạng LAN của Palo Alto Firewall 2 và ngược lại.

Để tạo policy vào Policies > Security và nhấn Add.

Tạo policy cho phép traffic từ lớp mạng LAN của Palo Alto Firewall 1 đi qua lớp mạng LAN của Palo Alto Firewall 2 với các thông tin như sau:

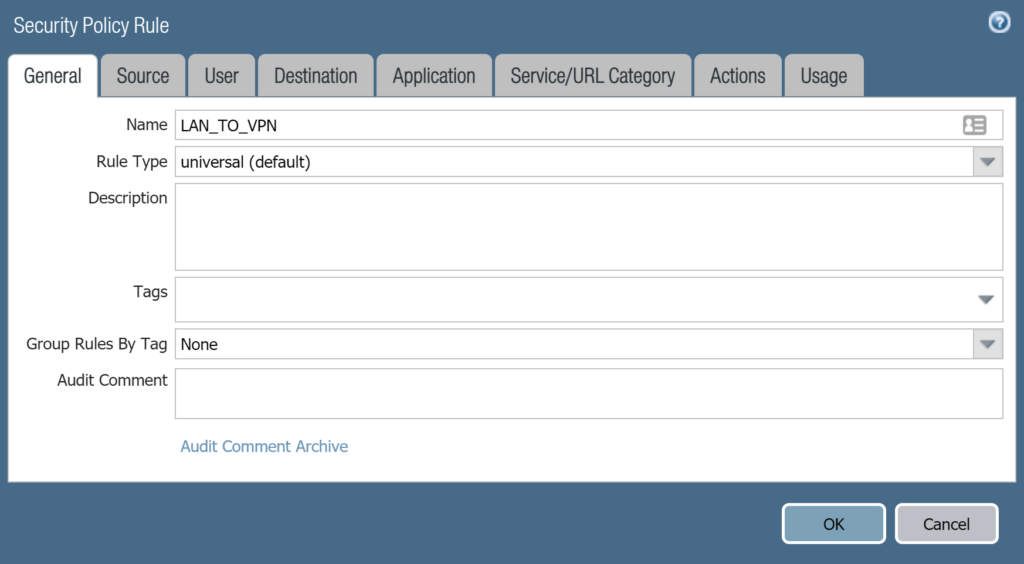

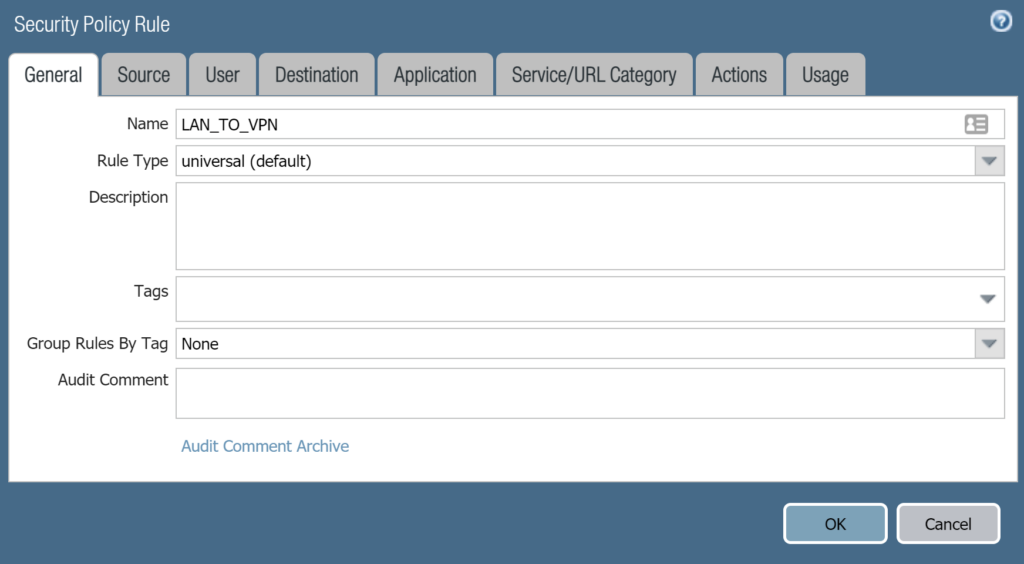

Tab General:

- Name: LAN_TO_VPN

- Rule Type: universal (default)

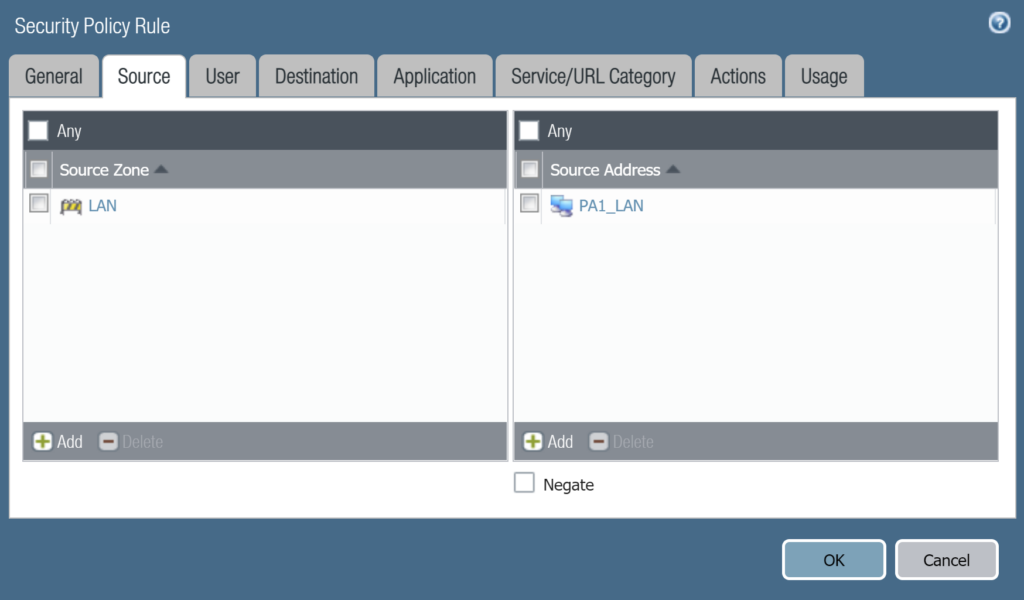

Tab Source:

- Source Zone: nhấn Add và chọn LAN zone

- Source Address: nhấn Add và chọn PA1_LAN (PA1_LAN là Address Object mà chúng ta đã tạo trước đó)

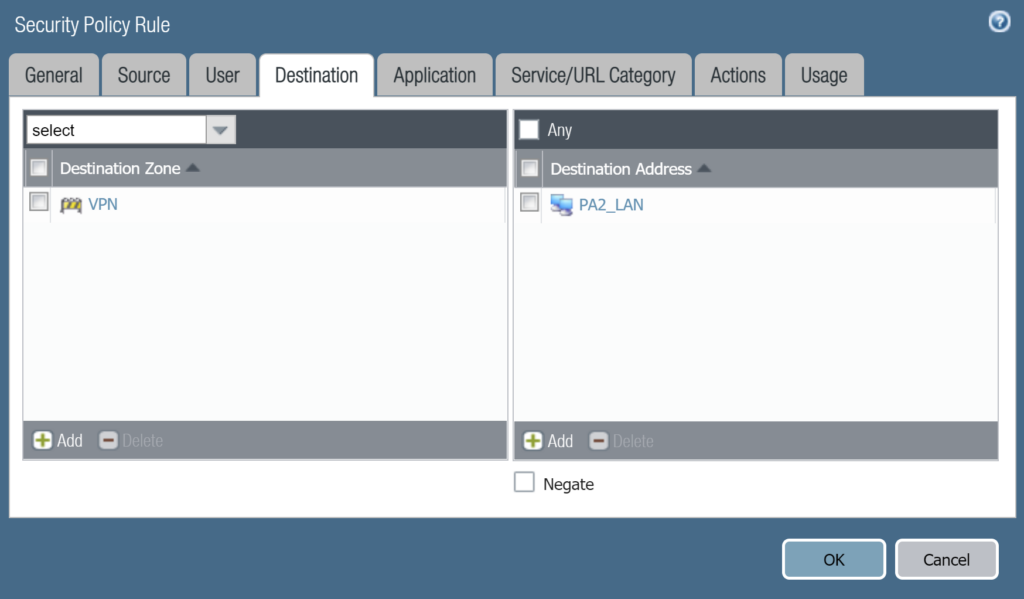

Tab Destination:

- Destination Zone: VPN

- Destination Address: PA2_LAN (đây là Address Object đã tạo lúc đầu)

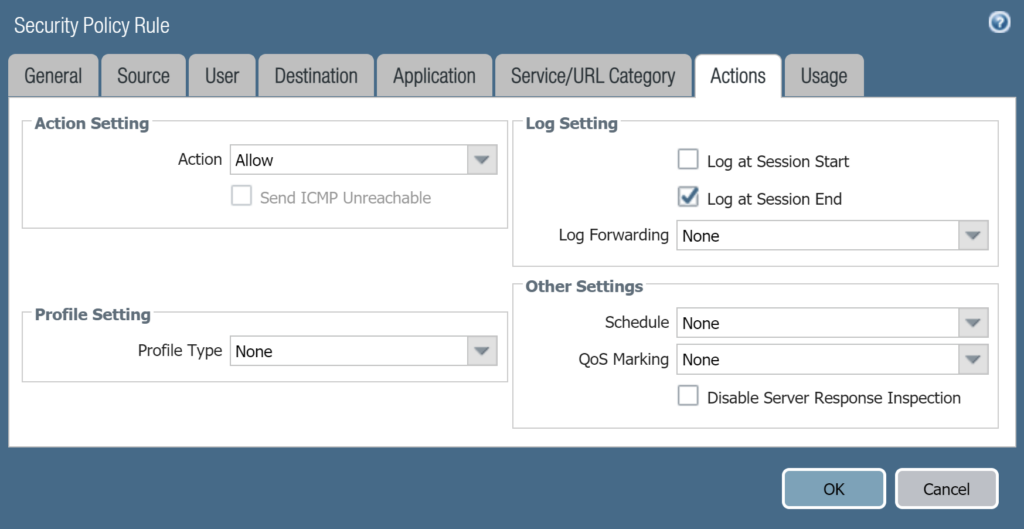

Tab Action:

- Action: chọn Allow để cho phép.

- Nhấn OK để lưu.

Tiếp theo chúng ta sẽ nhấn Add và tạo policy cho phép các traffic đi từ lớp mạng LAN của Palo Alto Firewall 2 sang lớp mạng LAN của Palo Alto Firewall 1 với các thông tin sau:

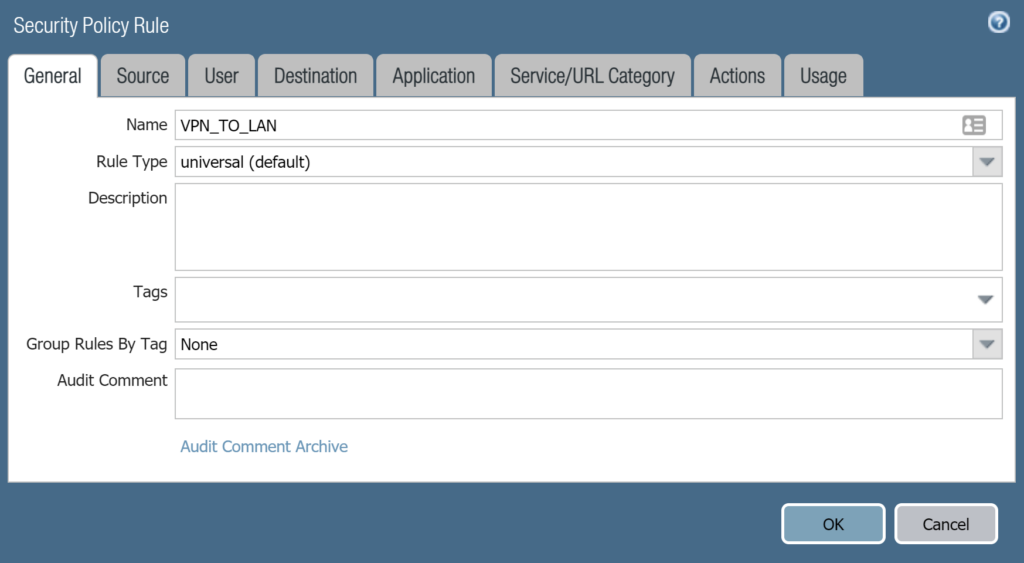

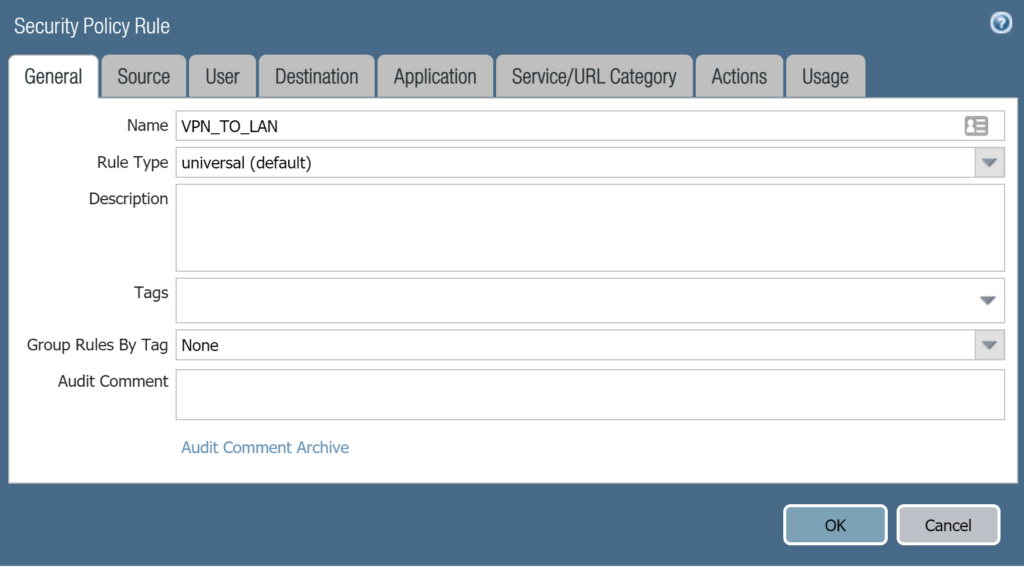

Tab General:

- Name: VPN_TO_LAN

- Rule Type: universal (default)

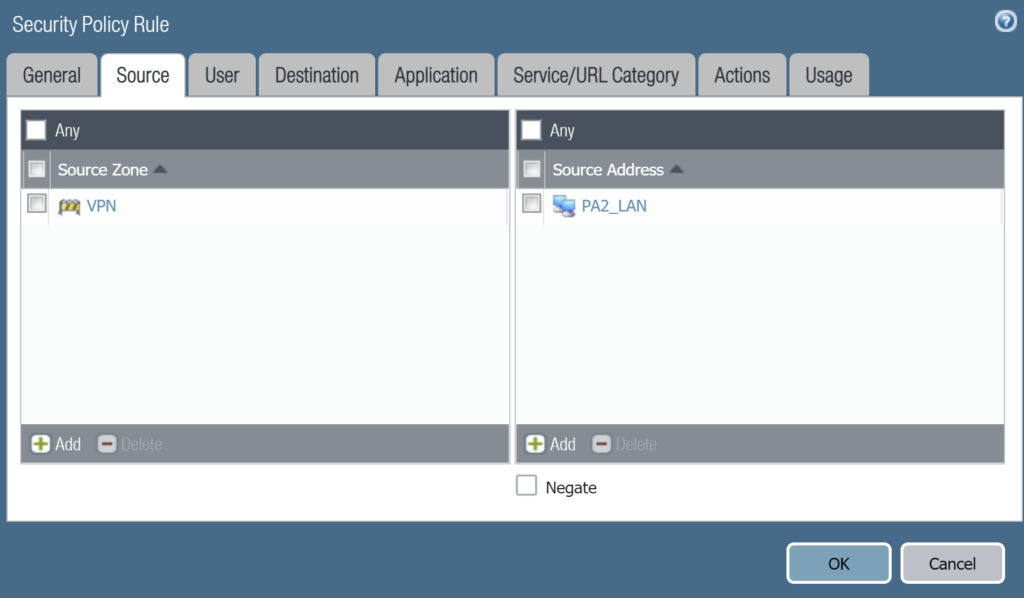

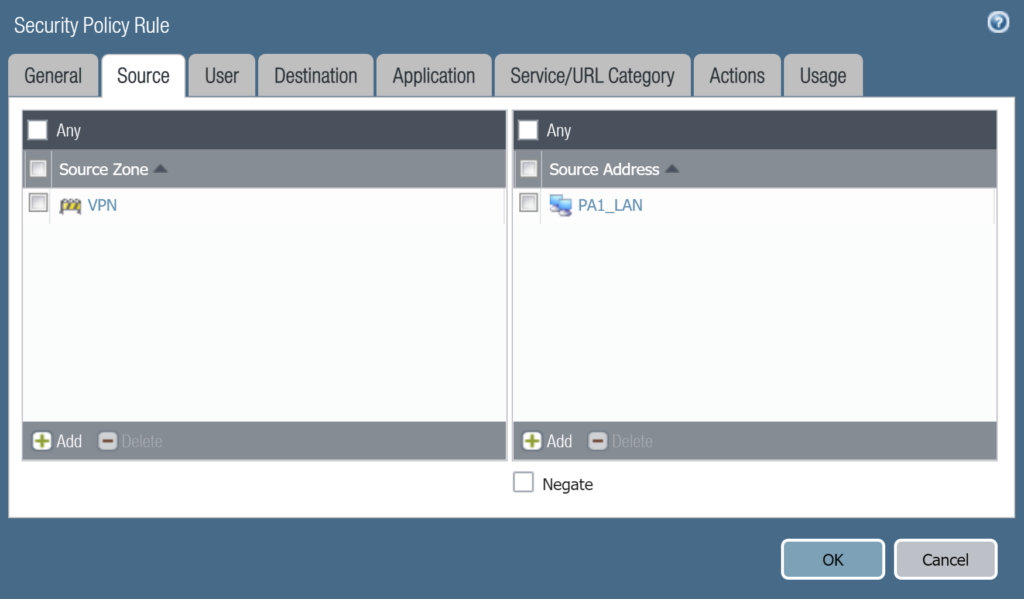

Tab Source:

- Source Zone: nhấn Add và chọn VPN

- Source Address: nhấn Add và chọn PA2_LAN (PA2_LAN là Address Object mà chúng ta đã tạo trước đó)

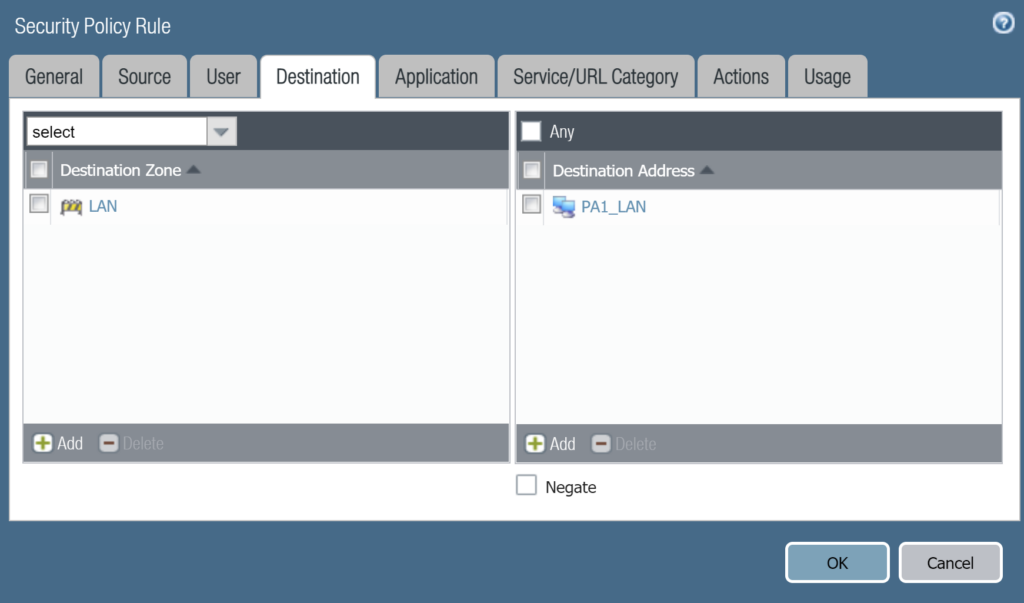

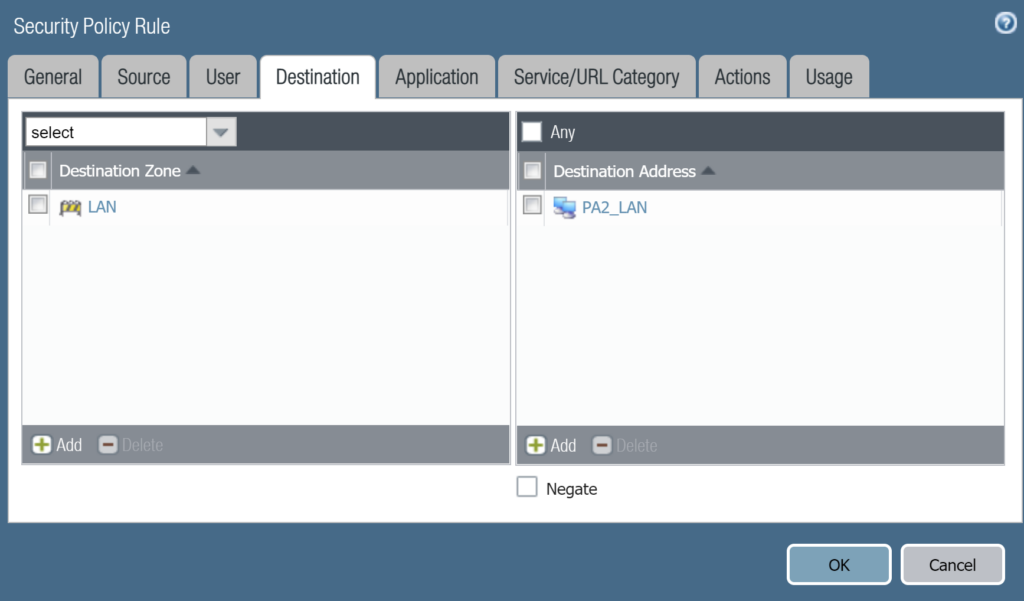

Tab Destination:

- Destination Zone: LAN

- Destination Address: PA1-LAN (đây là Address Object đã tạo lúc đầu)

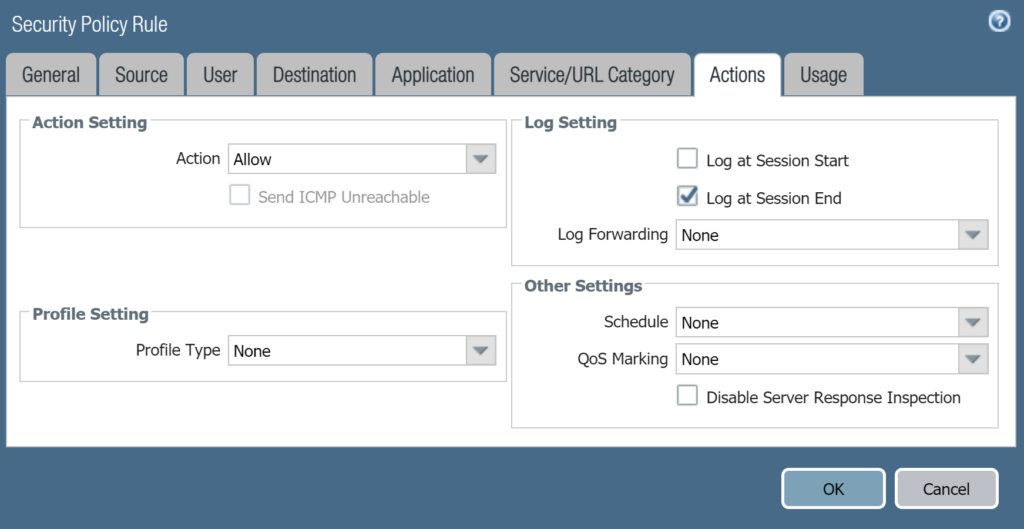

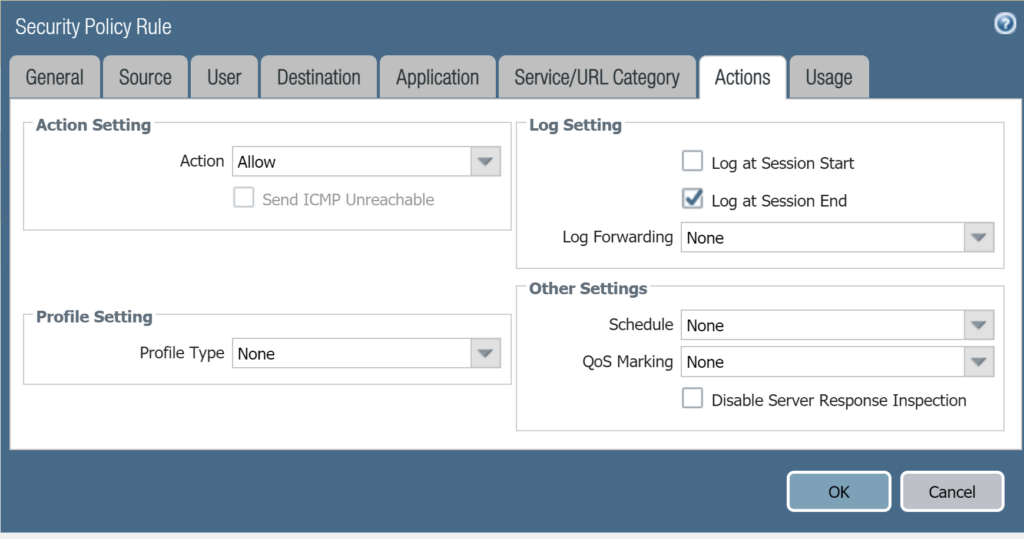

Tab Action:

- Action: chọn Allow để cho phép.

- Nhấn OK để lưu.

5.2. Palo Alto Firewall 2

5.2.1.Tạo Zone

Chúng ta cần tạo zone cho các kết nối VPN.

Để tạo vào Network > Zones.

Nhấn Add và tạo theo các thông tin sau:

- Name: VPN

- Type: Layer3

- Nhấn OK để lưu.

Nhấn Commit và OK để lưu các thay đổi cấu hình.

5.2.2.Tạo Address Object

Chúng ta sẽ tạo Address Object cho 2 lớp mạng LAN của thiết bị Palo Alto Firewall 1 và Palo Alto Firewall 2.

Để tạo vào Object > Addresses.

Nhấn Add và tạo theo các thông số như sau.

Palo Alto Firewall 2 LAN:

- Name: PA2_LAN

- Type: IP Netmask – 192.168.10.0/24

- Nhấn OK để lưu.

Palo Alto Firewall 1 LAN:

- Name: PA1_LAN

- Type: IP Netmask – 10.145.41.0/24

- Nhấn OK để lưu

Nhấn Commit và OK để lưu các thay đổi cấu hình.

5.2.3.Tạo Interface Tunnel

Để tạo vào Network > Interface > Tunnel.

Nhấn Add và tạo theo các thông tin như sau:

- Interface Name: tunnel.1

- Virtual Router: None

- Security Zone: VPN

- Nhấn OK để lưu.

Nhấn Commit để lưu các thay đổi cấu hình.

5.2.4.Tạo Virtual Routers

Để tạo Virtual Routers vào Network > Virtual Routers > nhấn Add và cấu hình theo các thông tin sau.

Tab Router Settings:

- Name: VR1

- Tab General: nhấn Add và chọn các cổng ethernet1/2 (cổng LAN), ethernet1/1(cổng internet) và tunnel.1(là tunnel dùng để kết nối VPN).

Tab Static Routes > IPv4:

Nhấn Add để thêm static routes và điền vào các thông tin sau:

- Name: Route-2

- Destination: chọn address objects PA1_LAN

- Interface: tunnel.1

- Next Hop: None

- Nhấn OK 2 lần để lưu.

Nhấn Commit và OK để lưu các thay đổi cấu hình.

5.2.5.Tạo IKE Crypto

Chúng ta sẽ tạo IKE Crypto tức Phrase 1 cho kết nối VPN.

Để tạo vào Network > IKE Crypto nhấn Add và tạo theo các thông tin sau:

- Name: Phrase1

- DH Group: group2

- Encryption: aes-256-cbc

- Authentication: sha256

- Key Lifetime: Seconds – 5400

- Nhấn OK Để lưu

Nhấn Commit và OK để lưu các thay đổi cấu hình.

5.2.6.Tạo IPSec Crypto

Để tạo IPSec Crypto vào Network > IPSec Crypto và nhấn Add.

Cấu hình theo các thông số sau:

- Name: Phrase2

- IPSec Protocol: ESP

- Encryption: aes-128-cbc

- Authentication: sha256

- DH Group: no-pfs

- Lifetime: Seconds – 3600

- Nhấn OK để lưu.

Nhấn Commit và OK để lưu các thay đổi cấu hình.

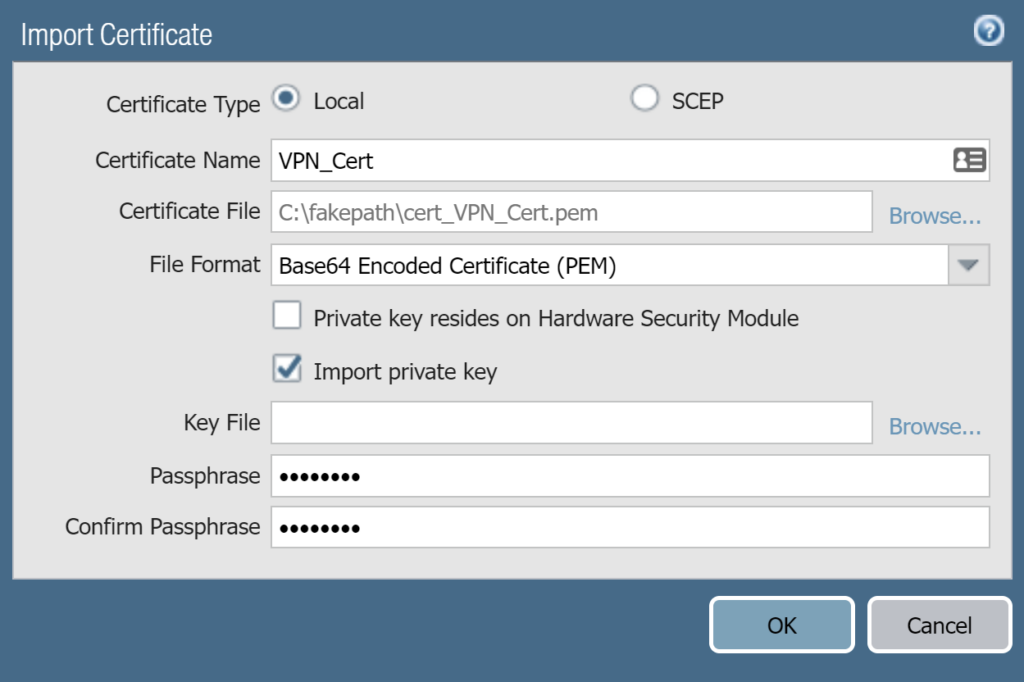

5.2.7.Import và tạo Certificate VPN.

Bước đầu tiên chúng ta sẽ import VPN_Cert certificate mà chúng ta vừa export từ Palo Alto Firewall 1 vào Palo Alto Firewall 2.

Để import vào Device > Certificate Management > Certificates.

Nhấn Import và cấu hình với các thông tin sau:

- Certificate Type: Chọn Local.

- Certificate Name: VPN_Cert.

- Certificate File: nhấn Browse… và chọn VPN_Cert certificate đã tải từ Palo Alto Firewall 1.

- Tích chọn Import private key.

- Passphrase: nhập mật khẩu giống như đã nhập khi tạo VPN_Cert tại Palo Alto Firewall 1.

- Confirm Passphrase: nhập lại mật khẩu phía trên.

- Nhấn OK.

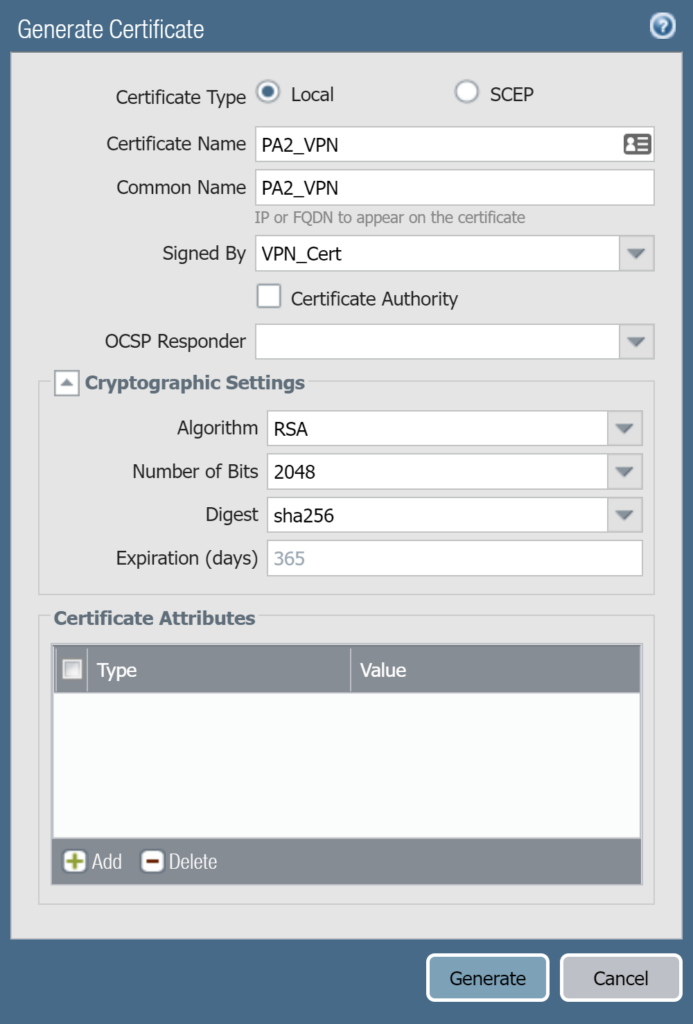

Tiếp theo nhấn Generate để certificate với các thông tin sau:

- Certificate Name: PA2_VPN.

- Common Name: PA2_VPN.

- Signed By: chọn VPN_Cert từ danh sách thả xuống.

- Nhấn Generate.

Nhấn Commit và OK để lưu các thay đổi cấu hình.

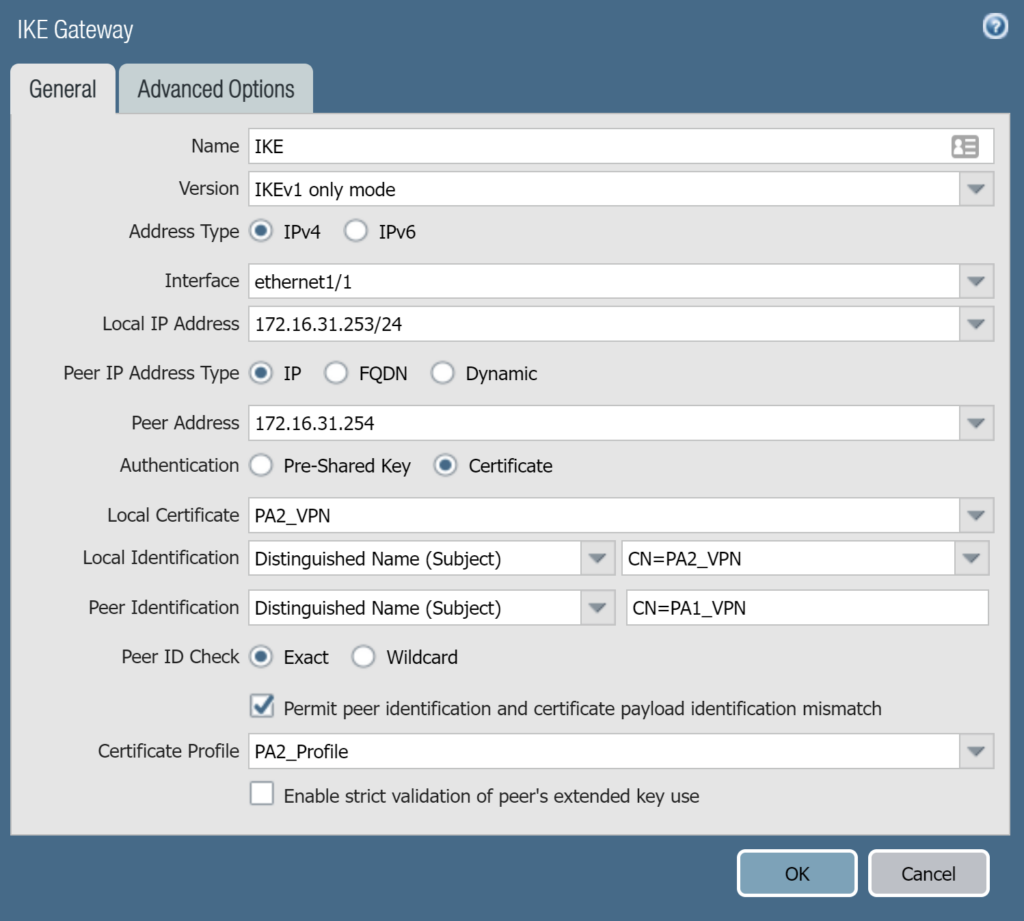

5.2.8.Tạo IKE Gateways

Để tao vào Network > IKE Gateways và nhấn Add.

Cấu hình theo các thông số sau

Bảng General:

- Name: IKE

- Version: IKEv1 only mode

- Address Type: IPv4

- Interface: ethernet1/1 (cổng WAN của Palo Alto Firewall 2)

- Local IP Address: 172.16.31.253/24

- Peer Address: Nhập IP WAN của Palo Alto Firewall 1 là 172.16.31.254

- Authentication: Certificate

- Local Certificate: chọn PA2_VPN.

- Local Identification: chọn Distinguished Name (Subject) – chọn CN=PA2_VPN.

- Peer Identification: chọn Distinguished Name (Subject) – nhập CN=PA1_VPN (PA1_VPN là certificate đã được tạo tại Palo Alto Firewall 1).

- Peer ID Check: chọn Exact.

- Tích chọn Permit peer identification and certificate payload identification mismatch.

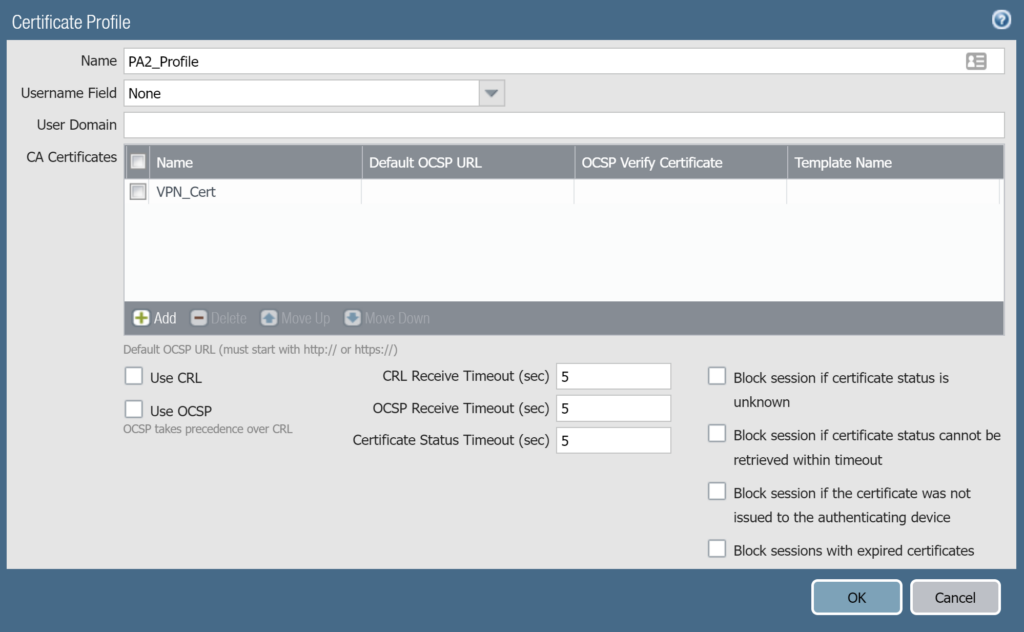

- Certification profile: tại danh sách thả xuống nhấn New Certificate Profile để tạo với các thông tin sau.

- Name: PA2_Profile.

- CA Certificates: nhấn Add và chọn VPN_Cert.

- Nhấn OK để lưu bảng Certificate Profile.

Bảng Advanced Options:

- Exchange mode: chọn main.

- IKE Crypto Profile: chọn Phrase1.

- Nhấn OK để lưu.

Nhấn Commit và OK để lưu các thay đổi cấu hình.

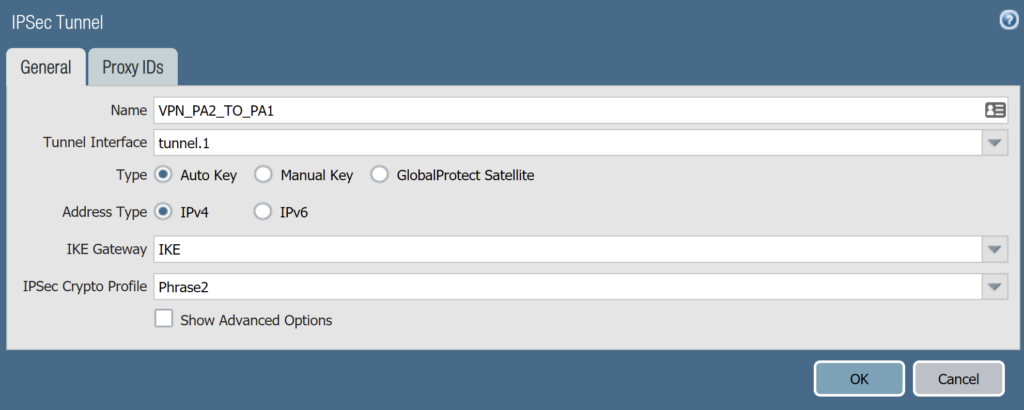

5.2.9.Tạo IPSec Tunnels

Giờ chúng ta sẽ bắt đầu tạo kết nối VPN với thiết bị Palo Alto Firewall 1.

Để tạo vào Network > IPSec Tunnels và nhấn Add.

Tạo với các thông tin như sau.

Tab General:

- Name: VPN_PA2_TO_PA1

- Tunnel Interface: tunnel.1

- Type: Auto Key

- Address Type: IPv4

- IKE Gateways: IKE

- IPSec Crypto Profile: Phrase2

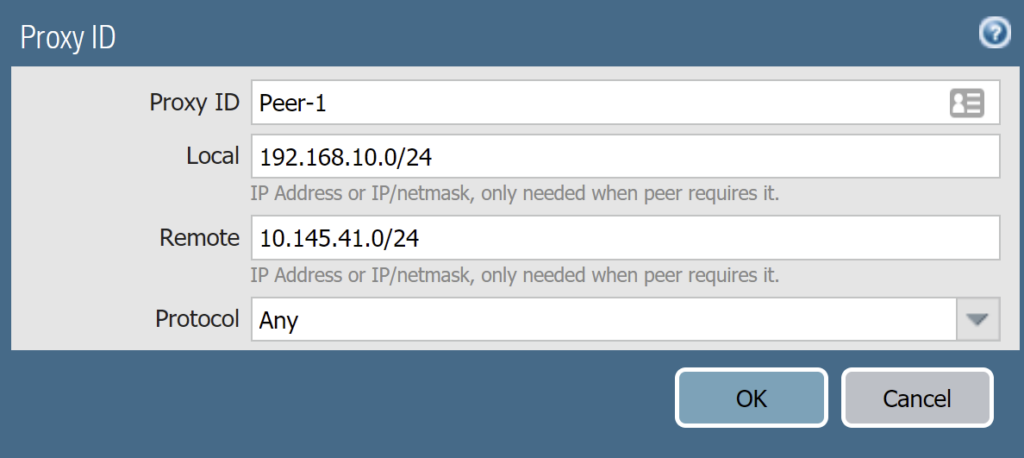

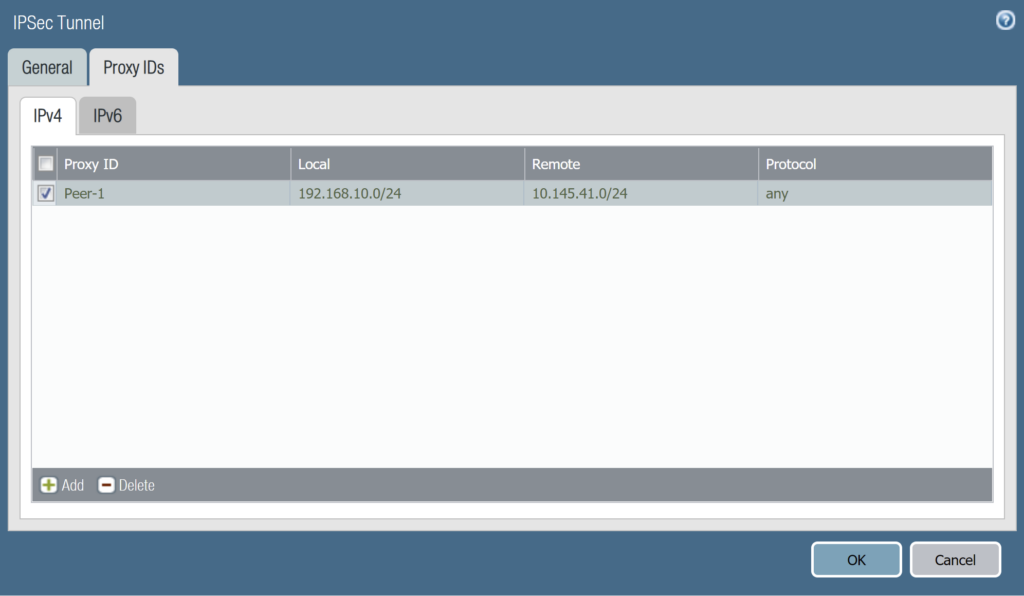

Tab Proxy IDs:

Nhấn Add và cấu hình các thông tin sau:

- Proxy ID: Peer-1

- Local: 192.168.10.0/24

- Remote: 10.145.41.0/24

- Protocol: Any

- Nhấn OK 2 lần để lưu.

Nhấn Commit và OK để lưu các thay đổi cấu hình.

5.2.10.Tạo Policy

Chúng ta cần tạo policy cho phép các traffic từ lớp mạng LAN của Palo Alto Firewall 1 đi qua lớp mạng LAN của Palo Alto Firewall 2 và ngược lại.

Để tạo policy vào Policies > Security và nhấn Add.

Tạo policy cho phép traffic từ lớp mạng LAN của Palo Alto Firewall 1 đi qua lớp mạng LAN của Palo Alto Firewall 2 với các thông tin như sau:

Tab General:

- Name: LAN_TO_VPN

- Rule Type: universal (default)

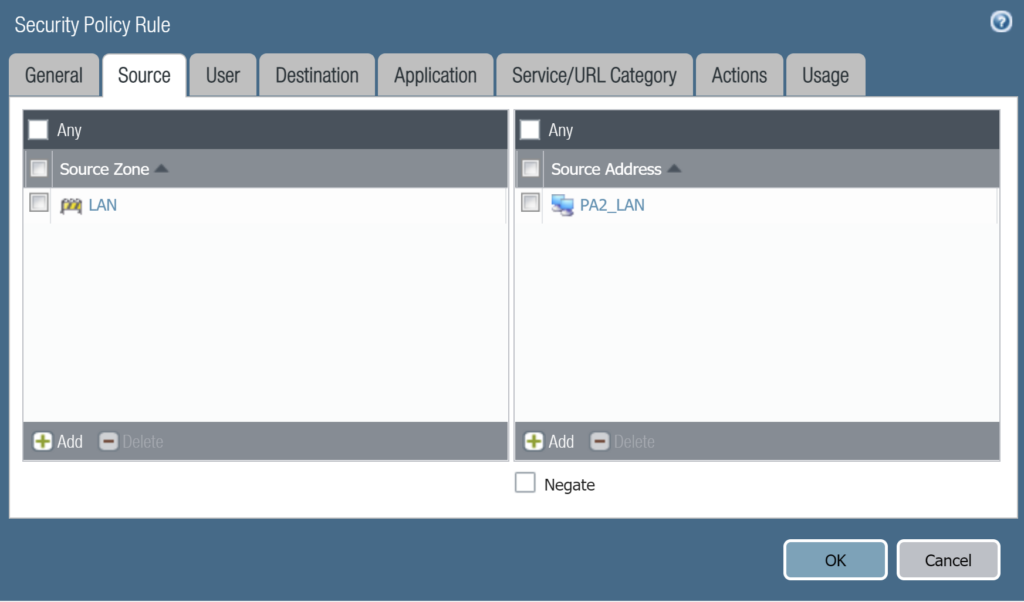

Tab Source:

- Source Zone: nhấn Add và chọn LAN zone

- Source Address: nhấn Add và chọn PA2_LAN (PA2_LAN là Address Object mà chúng ta đã tạo trước đó)

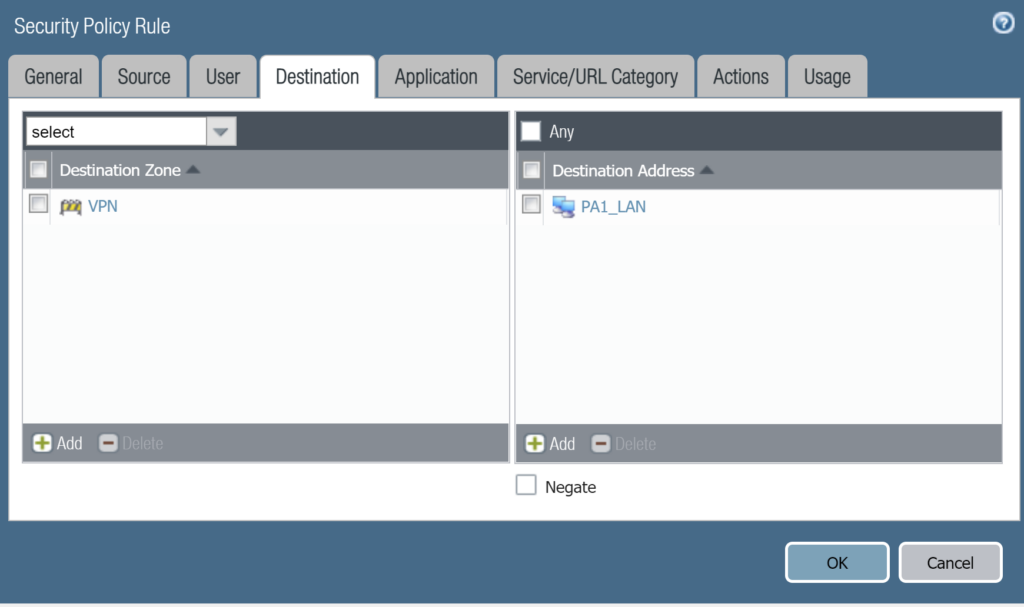

Tab Destination:

- Destination Zone: VPN

- Destination Address: PA1-LAN (đây là Address Object đã tạo lúc đầu)

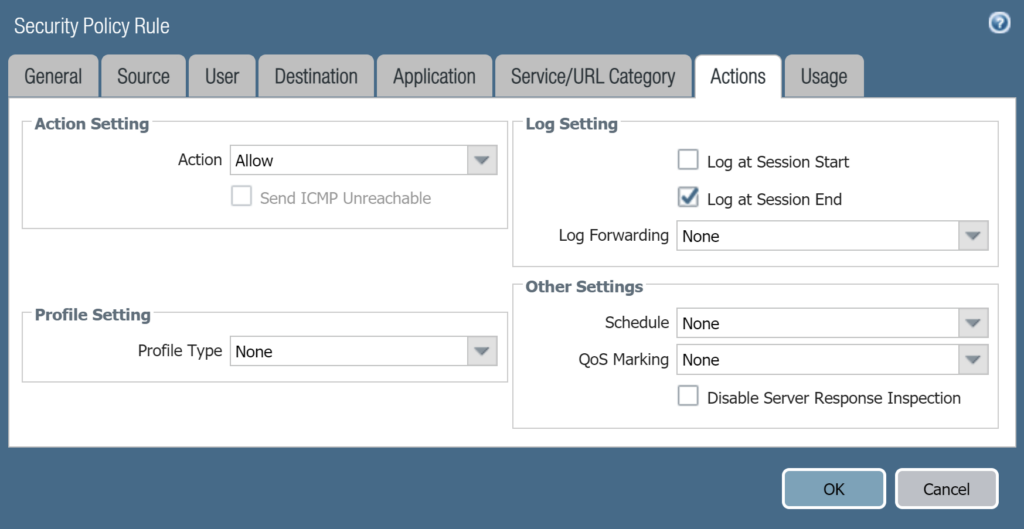

Tab Action:

- Action: chọn Allow để cho phép.

- Nhấn OK để lưu.

Tiếp theo chúng ta sẽ nhấn Add và tạo policy cho phép các traffic đi từ lớp mạng LAN của Palo Alto Firewall 1 sang lớp mạng LAN của Palo Alto Firewall 2 với các thông tin sau:

Tab General:

- Name: VPN_TO_LAN

- Rule Type: universal (default)

Tab Source:

- Source Zone: nhấn Add và chọn VPN zone

- Source Address: nhấn Add và chọn PA1_LAN (PA1_LAN là Address Object mà chúng ta đã tạo trước đó)

Tab Destination:

- Destination Zone: LAN

- Destination Address: PA2-LAN (đây là Address Object đã tạo lúc đầu)

Tab Action:

- Action: chọn Allow để cho phép.

- Nhấn OK để lưu.

5.3.Kiểm tra kết quả

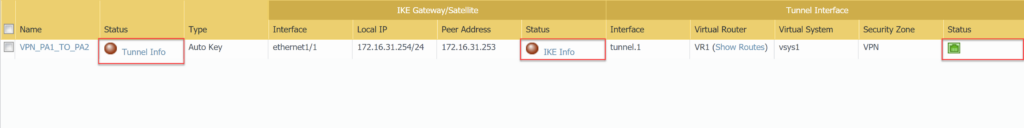

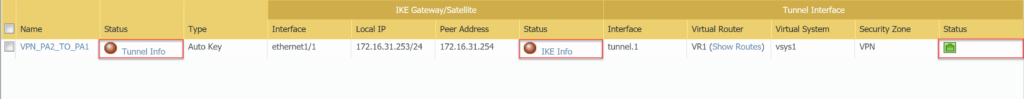

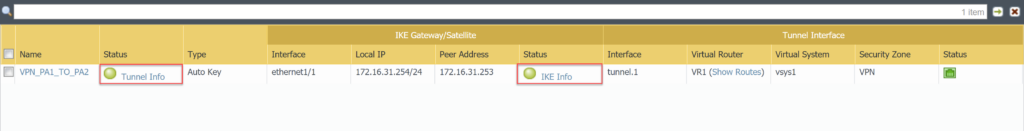

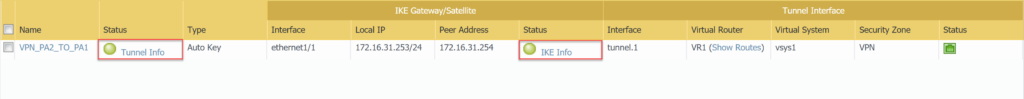

Sau khi cấu hình IPSec VPN Site to Site trên cả hai thiết bị, các kết nối VPN sẽ hiển thị như sau.

Trên Palo Alto Firewall 1, các bạn có thể thấy là biểu tượng hình cổng mạng tại cột Status đang là màu xanh tức trang thái của IPSec tunnel này đã được bật.

Tuy nhiên kết nối này chưa được thiết lập đến Palo Alto Firewall 2 và nó được thể hiện qua 2 biểu tượng hình tròn tại Tunnel Info và IKE Info vẫn đang màu đỏ.

Tương tự trên Palo Alto Firewall 2 cũng thể hiện như Palo Alto Firewall 1.

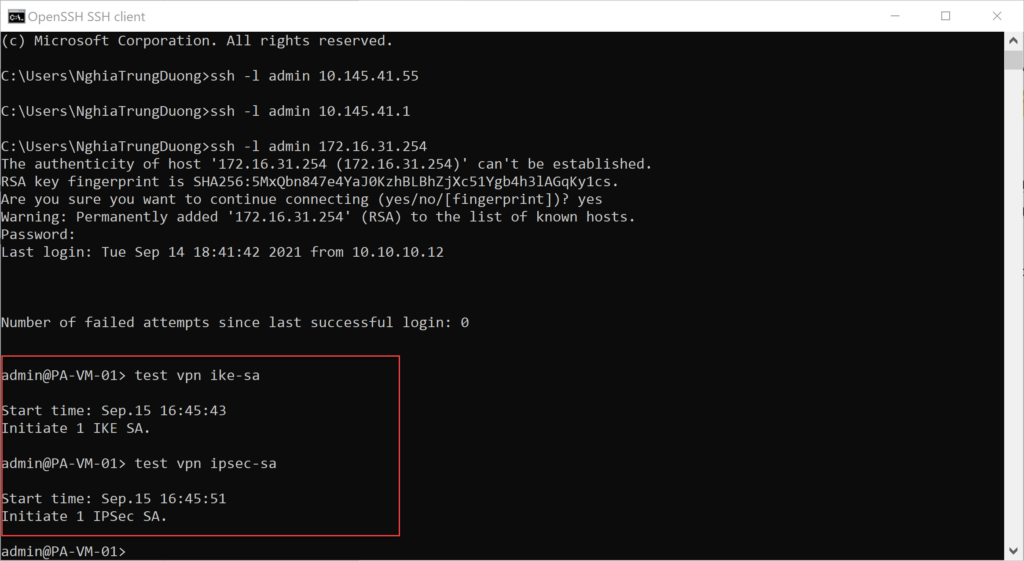

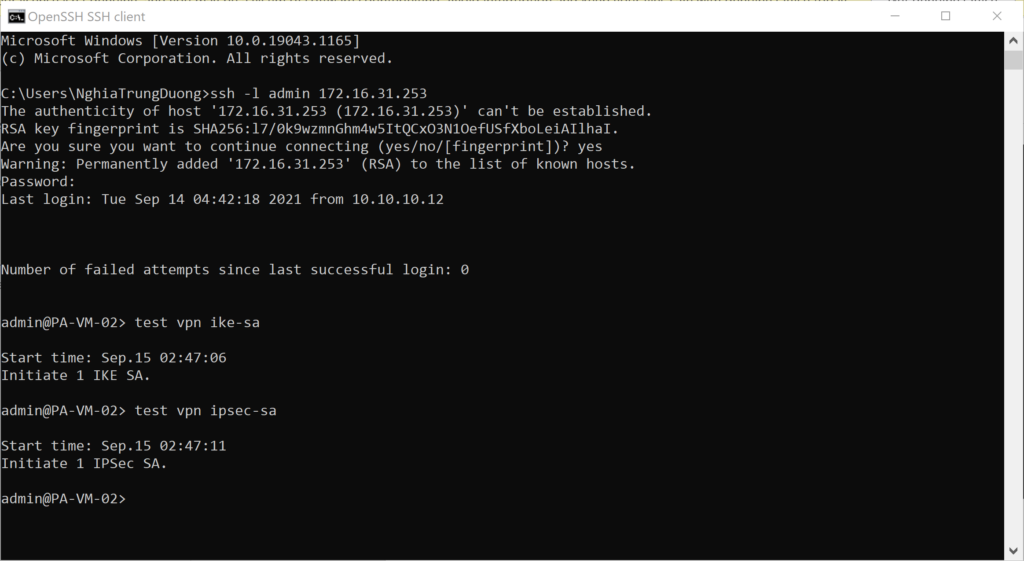

Thông thường các kết nối trên thiết bị Palo Alto sẽ tự động được thiết bị, tuy nhiên trong trường hợp chúng ta không tự động thiết lập với nhau chúng ta cần làm như sau.

Truy cập vào giao diện command line của cả 2 tường lửa Palo Alto Firewall 1 và Palo Alto Firewall 2 và gõ 2 lệnh như sau:

- test vpn ike-sa

- test vpn ipsec-sa

Thực hiện 2 lệnh trên Palo Alto Firewall 1.

Thực hiện 2 lệnh trên Palo Alto Firewall 2.

Sau khi thực hiện 2 lệnh trên chúng ta sẽ thấy rằng kết nối IPSec VPN giữa hai thiết bị đã được thiết lập.

Trên Palo Alto Firewall 1 chúng ta thấy rằng 2 biểu tượng hình tròn tại Tunnel Info và IKE Info đã chuyển sang màu xanh.

Trên Palo Alto Firewall 2 cũng xảy ra điều tương tự.

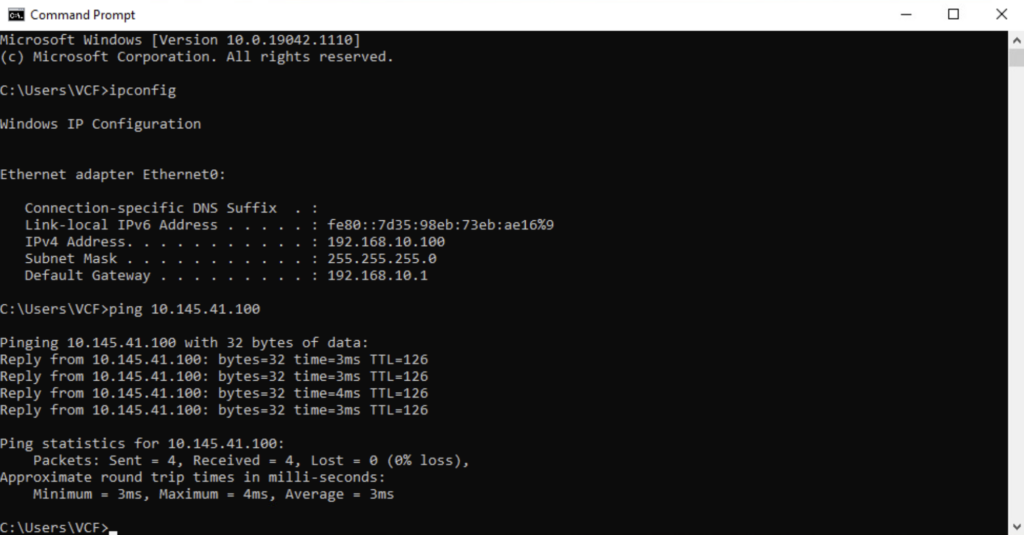

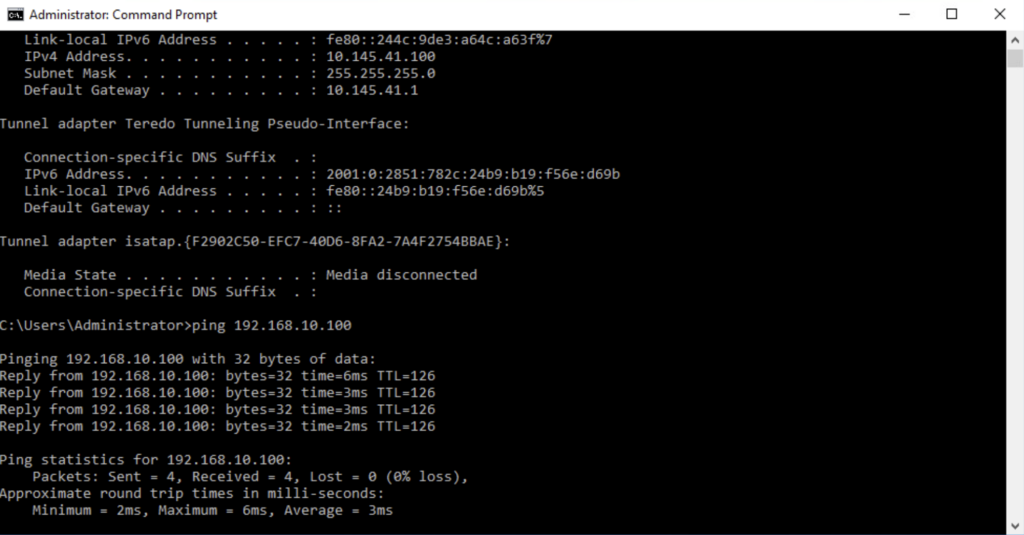

Sau khi thiết lập kết nối thành công, thegioifirewall sẽ chuẩn bị 2 máy tính chạy Windows 10 tại mỗi site để kiểm tra khả năng giao tiếp thông qua kết nối VPN.

Tại Head Office site máy Windows 10 có IP 10.145.41.100/24.

Tại Branch Office site máy Windows có IP 192.168.10.100/24

Kết quả ping thành công từ máy Windows 10 IP 10.145.41.100/24 tại Head Office đến máy Windows 10 IP 192.168.10.100/24 tại Branch Office.

Tương tự kết quả ping thành công từ máy Windows 10 IP 192.168.10.100/24 tại Branch Office đến máy Windows 10 IP 10.145.41.100/24 tại Head Office.